PowerFlex: Secure Boot-handhaving inschakelen voor PowerFlex compute-knooppunten

Samenvatting: Dit artikel bevat stapsgewijze instructies voor het inschakelen van Unified Extensible Firmware Interface (UEFI) secure boot enforcement op Dell PowerFlex compute knooppunten met ESXi of Linux. ...

Instructies

Als u veilig opstarten wilt inschakelen op Dell PowerFlex compute-knooppunten, moet u aan de volgende vereisten voldoen:

-

De opstartmodus moet worden ingesteld op Unified Extensible Firmware Interface (UEFI) in de Opstartinstellingen van het systeem-BIOS>.

Opmerking: Als de host zich niet in deze modus bevindt, kunt u deze mogelijk niet wijzigen zonder het besturingssysteem opnieuw te installeren. - Op de server moet Trusted Platform Module (TPM) 2.0 zijn geïnstalleerd.

- Het BIOS moet de vereiste versie hebben voor het specifieke PowerEdge model om veilig opstarten te ondersteunen. Informatie vindt u op de Dell Support website.

- RPQ is vereist om Secure Boot in te schakelen, neemt u contact op met uw Dell Technologies accountvertegenwoordiger om de secure boot-optie voor PowerFlex-knooppunten te evalueren en in te schakelen via een RPQ-proces (Request for Product Qualification).

- Secure Boot moet worden uitgeschakeld in de iDRAC voordat implementaties met PowerFlex Manager kunnen worden uitgevoerd. Als dit is ingeschakeld, mislukt de implementatie. Veilig opstarten moet alleen worden ingeschakeld na de implementatie.

Dell PowerEdge iDRAC configureren voor veilig opstarten:

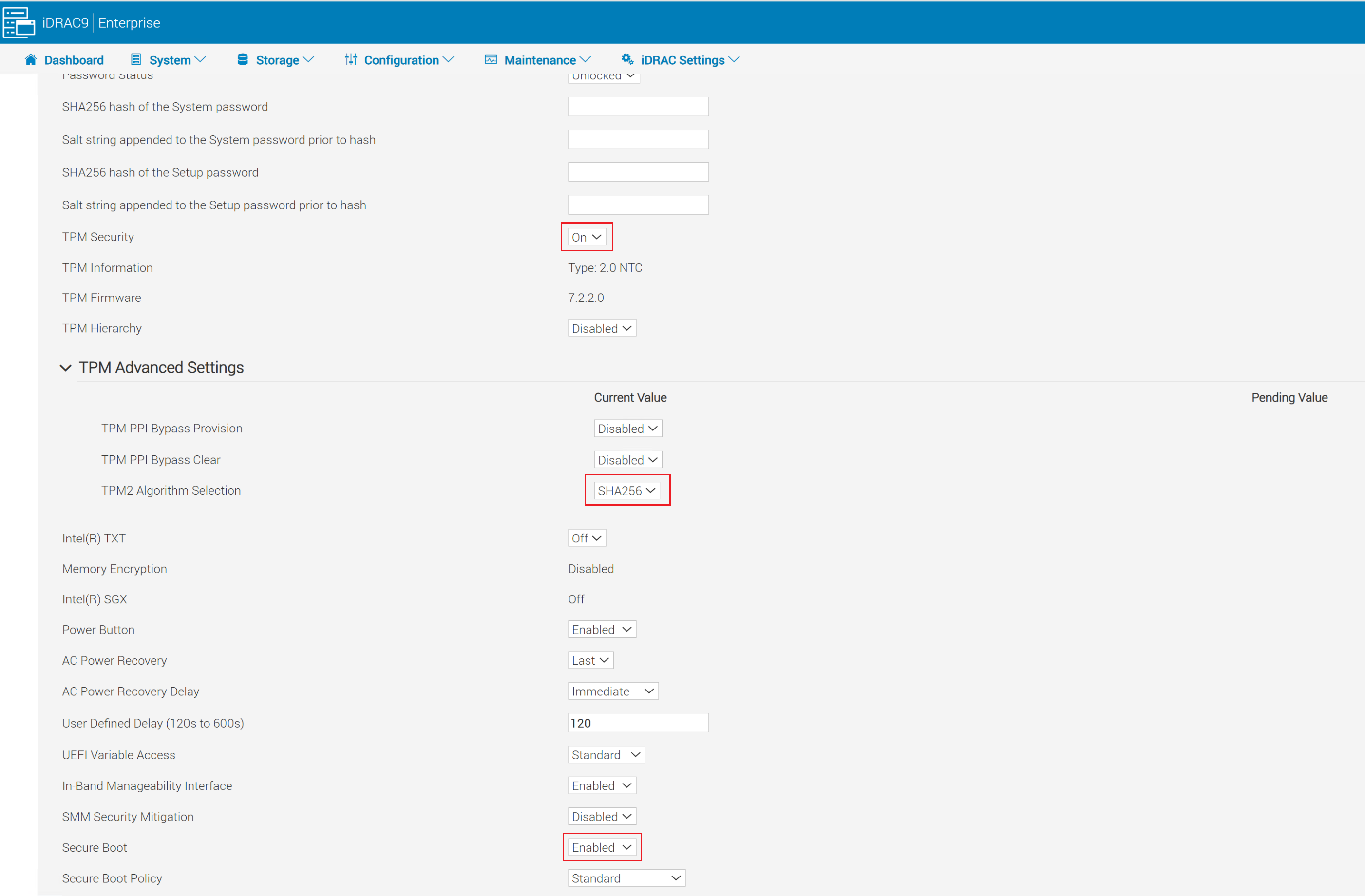

- Meld u aan bij de iDRAC-webinterface en ga naar Configuratie > BIOS-instellingen > Systeembeveiliging

- Stel TPM-beveiliging in op Aan

- Vouw Geavanceerde TPM-instellingen uit en stel TPM2-algoritmeselectie in op SHA256

- Stel Secure Boot in op Enabled

- Klik op Toepassen onderaan het scherm met systeembeveiligingsinstellingen .

- Klik op de knop Toepassen en opnieuw opstarten in de linkerbenedenhoek van het scherm.

Secure Boot voor ESXi inschakelen:

Gedeeltelijke ondersteuning: Trusted Boot met attestatie.

- UEFI Secure Boot: Controleert bootloader- en kernelmodules bij het opstarten

- TPM-metingen: Slaat opstarthash-metingen op in TPM-PCR's (gebruikt voor attestatie)

- TPM-ondersteunde versleuteling: VM, vSAN en coredump

- vCenter-attestatie: Detecteert of de host is opgestart in een gesaboteerde of niet-vertrouwde status

- vTPM-ondersteuning op VM's: VM's kunnen een virtuele TPM krijgen voor beveiligingsfuncties in de gast (vereist ook vCenter KMS-server)

Volledige ondersteuning: Lockdown van uitvoeringscontrole

- Bevat alle functies van Partial Support

- Ondertekende VIB-handhaving: Zorgt ervoor dat er niet met VIB's wordt geknoeid

- Alleen door VMware ondertekende VIB's kunnen worden geïnstalleerd

- Ondertekende VIB's kunnen alleen worden geladen tijdens het opstarten van ESXi

Gedeeltelijke ondersteuning inschakelen in ESXi:

Voor PowerFlex rack- en apparaatknooppunten moet beveiligd opstarten zijn ingeschakeld nadat PowerFlex Manager de knooppunten heeft geïmplementeerd. Als dit vooraf is ingeschakeld, mislukken implementaties met PowerFlex Manager.

Schakel gedeeltelijke ondersteuning in, volg deze stappen:

-

Voer het validatiescript uit:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Als het slaagt, ziet u "Secure Boot CAN be enabled".

- Als dit niet lukt, worden niet-ondertekende VIB's weergegeven. U moet deze verwijderen voordat u verdergaat, anders krijgt de host te maken met een paars scherm bij de volgende keer opstarten.

- Schakel SSH in op de ESXi-host en gebruik een SSH-client om verbinding te maken met de ESXi-host met behulp van de rootgebruiker.

- Controleer het beveiligingsniveau:

esxcli system settings encryption get-

- Uitvoer moet het volgende weergeven:

- Modus: Geen

- Geïnstalleerde VIB's: False

- Veilig opstarten vereisen: False

- Uitvoer moet het volgende weergeven:

- Schakel de TPM-modus in:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Start de host opnieuw op.

- Zodra de host weer online is, controleert u het beveiligingsniveau:

esxcli system settings encryption get-

- Uitvoer zou nu moeten weergeven:

- Modus: TPM

- Geïnstalleerde VIB's: False

- Veilig opstarten: Waar

- Uitvoer zou nu moeten weergeven:

- Synchroniseer de configuratie met de Bootbank:

/bin/backup.sh 0

Volledige support inschakelen in ESXi:

- Schakel SSH in op de ESXi-host en gebruik een SSH-client om verbinding te maken met de ESXi-host met behulp van de rootgebruiker .

- Controleer het beveiligingsniveau:

- Uitvoer moet het volgende weergeven:

- Modus: TPM

- Geïnstalleerde VIB's: False

- Veilig opstarten vereisen: Waar

- Uitvoer moet het volgende weergeven:

- Als de uitvoer niet overeenkomt met het bovenstaande, schakelt u gedeeltelijke ondersteuning in door de bovenstaande instructies te volgen voordat u verdergaat.

- Haal de huidige instellingen op door het volgende uit te voeren:

esxcli system settings encryption get-

- Kernel toestaan om VIB-afdwinging te accepteren:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Schakel de host uit en schakel de host vervolgens in (gebruik geen reboot).

- Schakel de VIB-handhaving in door het volgende uit te voeren:

esxcli system settings encryption set --require-exec-installed-only=T-

- Start het knooppunt opnieuw op om ondertekende VIB's af te dwingen.

- Zodra het knooppunt weer online is, controleert u het beveiligingsniveau:

esxcli system settings encryption get - Synchroniseer de actieve configuratie met de Bootbank:

/bin/backup.sh 0Back-upsleutels en -configuraties:

- SSH naar de ESXi host als root

- Geef de back-upsleutel weer en kopieer deze naar een veilige locatie buiten het knooppunt

esxcli system settings encryption recovery list-

- Kopieer de herstelsleutel (tweede kolom) en plak deze in een tekstbestand om deze op te slaan voor toekomstig herstel. Herstel-ID kan worden weggelaten.

- Een back-upbundel op hostniveau genereren:

vim-cmd hostsvc/firmware/backup_config- Kopieer de web-URL om de back-upbundel te downloaden. Bewaar deze bundel op dezelfde locatie als het back-uptekstbestand van de herstelsleutel.

Veilig opstarten voor Linux inschakelen:

-

Ga met SSH naar uw Linux-host als root en controleer of veilig opstarten is ingeschakeld op uw computer:

mokutil --sb-stat-

- De uitvoer moet het volgende hebben

SecureBootenabled

- De uitvoer moet het volgende hebben

- Als SDC al is geïnstalleerd, gaat u verder met stap 4.

- Als de SDC niet is geïnstalleerd, installeert u de SDC-RPM. De installatie zou succesvol moeten zijn, maar de

scinidriver zou niet moeten laden. U zou de foutmelding moeten krijgen"scini service failed because the control process exited with error code".- Ga als volgt te werk om te controleren op details over de fout:

- Voer

- Ga als volgt te werk om te controleren op details over de fout:

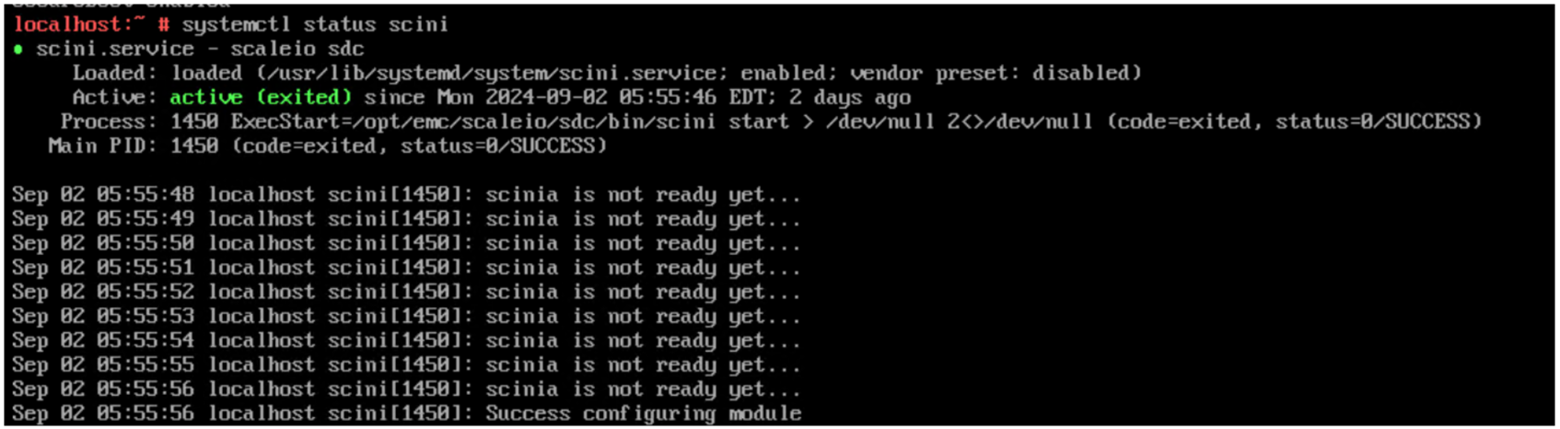

systemctl status scini.service-

-

- Voer

-

journalctl -xe-

- Als u het

dmesg, zou je het volgende moeten zien: Laden van module met niet-beschikbare sleutel is geweigerd

- Als u het

- Verander de directory in

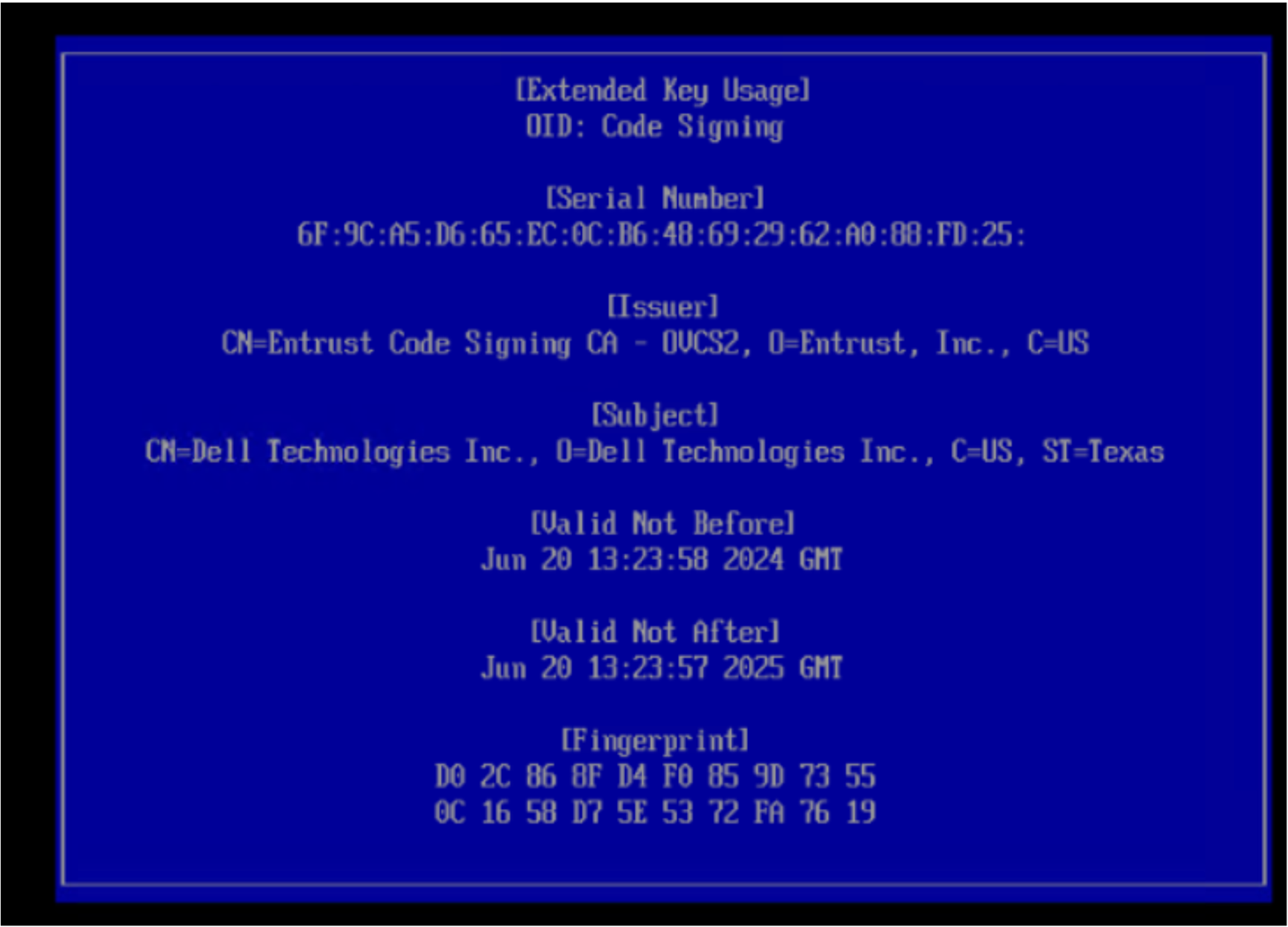

/bin/emc/scaleio/scini_sync/certs/.In deze directory vindt u de SDC-certificaten. - Voer de volgende opdracht uit om te controleren of ze geldig en niet verlopen zijn

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Als het certificaat geldig is, gebruikt u de

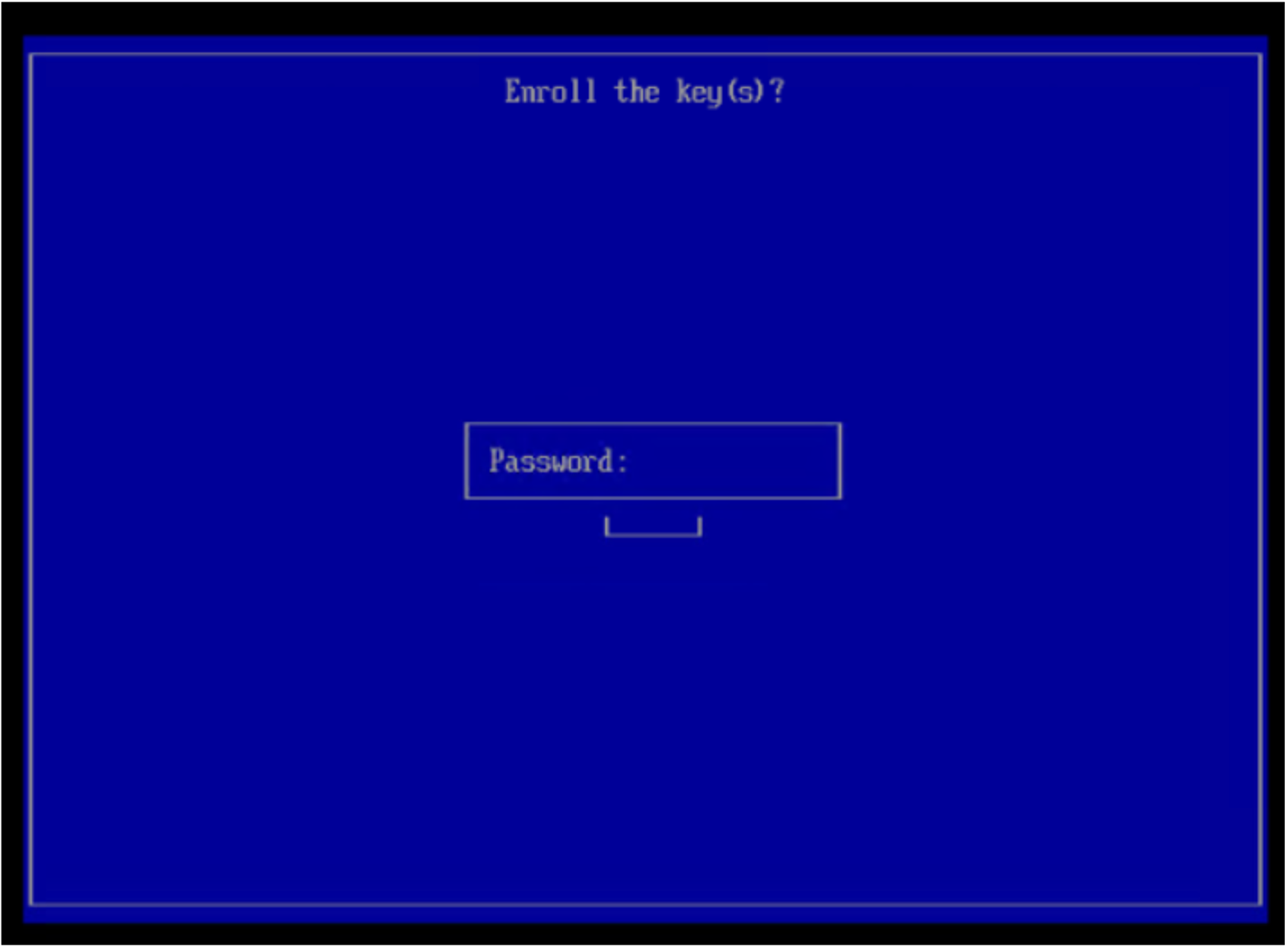

mokutil tookAls u de.derBestand. U bent verplicht om een passwor te genereren

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Als het certificaat dat bij het SDC-pakket is geleverd, is verlopen, krijgt u mogelijk een certificaat in

.pemformaat waarnaar u moet converteren.derFormatteren met de volgende opdracht:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Neem indien nodig contact op met het Dell supportteam om het nieuwe ondertekende SDC-pakket en de bijbehorende certificaten te downloaden

- Start de host opnieuw op.

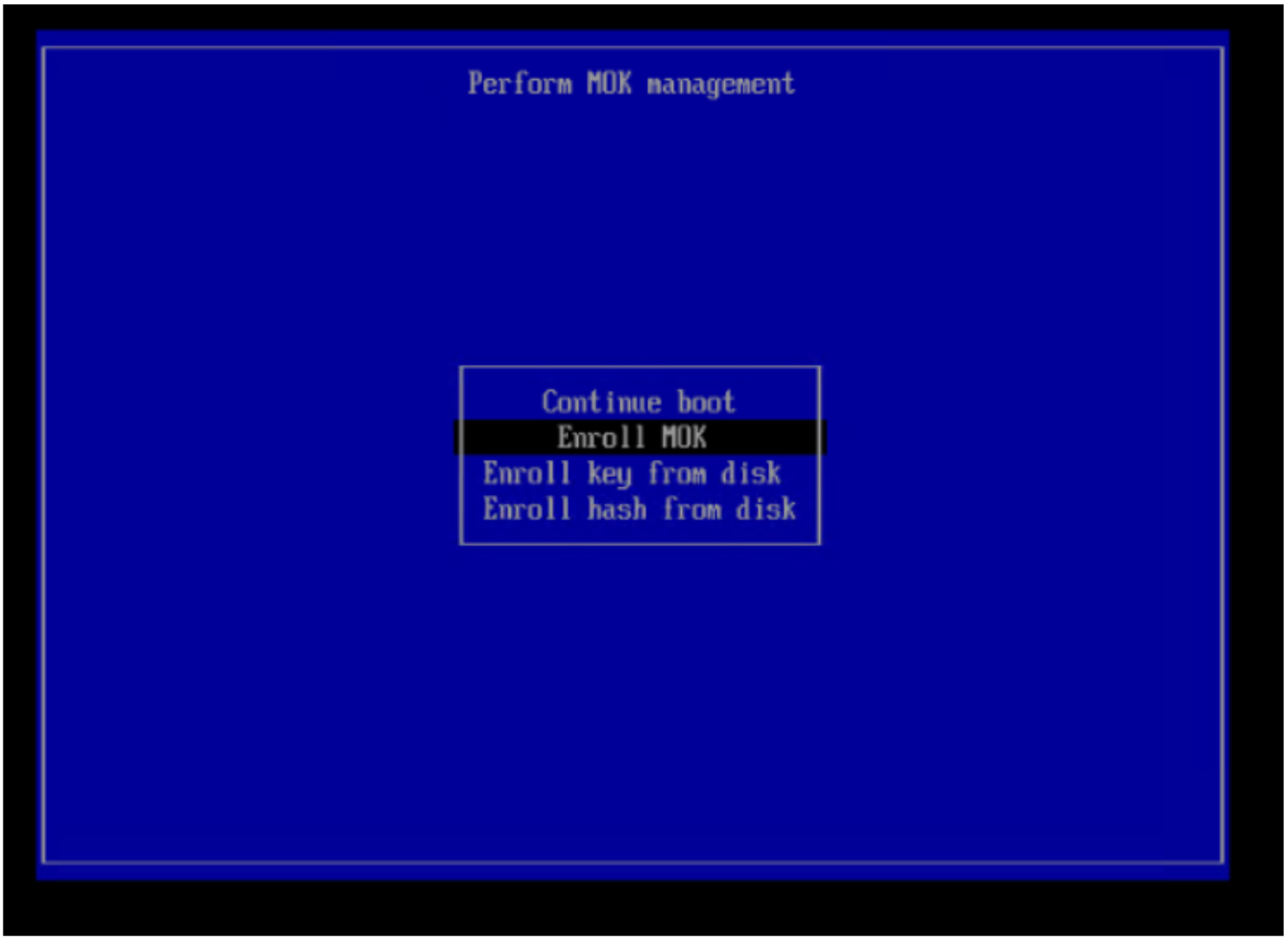

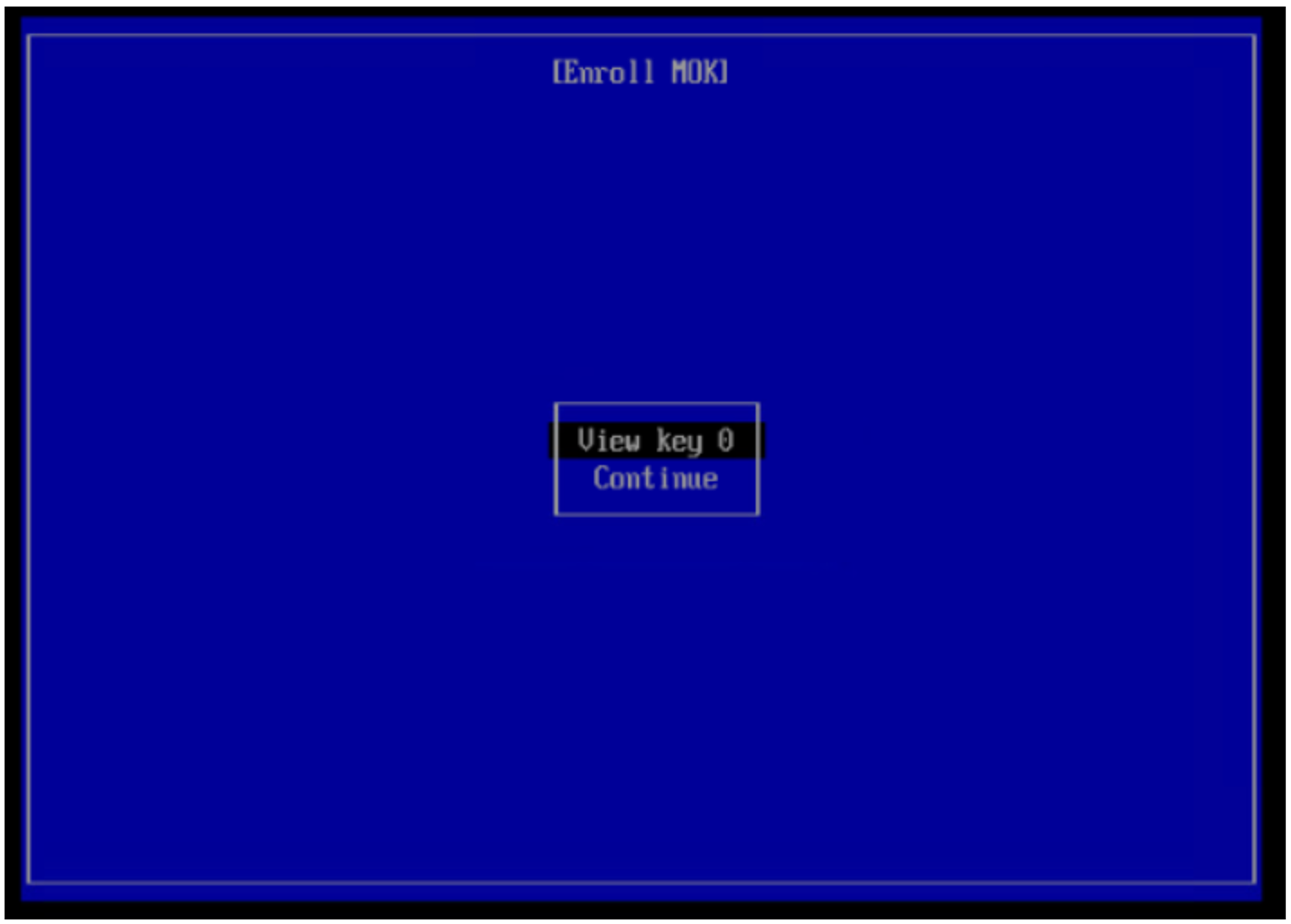

- Bij het opstarten, voordat het Linux-besturingssysteem opstart, moet u het menu MOK-beheer uitvoeren . Voer het MOK-beheer in en kies Inschrijven MOK.

- Meld u na het opnieuw opstarten aan bij de host en voer deze opdracht uit om te controleren of de SDC actief is:

systemctl status scini.service