NetWorker. Как настроить аутентификацию LDAPS

Сводка: Обзор настройки AD или Secure Lightweight Directory Access Protocol (LDAPS) в NetWorker с помощью мастера внешнего ресурса полномочий NMC. Эту статью KB также можно использовать в качестве инструкции по обновлению существующей конфигурации внешнего ресурса полномочий. ...

Инструкции

Эта статья делится на следующие разделы. Перед продолжением внимательно просмотрите каждый раздел.

Предварительные условия

- Определите хост, который является сервером

authc. Это полезно для относительно больших зон данных NetWorker. В небольших зонах данных с одним сервером NetWorker сервер NetWorker является сервером аутентификации. - Определите операционную среду Java, которая используется для службы аутентификации.

- Задайте переменные командной строки, чтобы упростить импорт используемых для SSL сертификатов CA с внешней аутентификацией NetWorker.

Настройка SSL

- Сбор сертификатов, необходимых для связи по протоколу SSL с внешним сервером аутентификации.

- Импортируйте сертификаты, используемые для аутентификации LDAPS, в хранилище ключей

cacertsоперационной среды служб аутентификации.

Настройка внешнего ресурса полномочий

- Создайте внешний ресурс полномочий в службе аутентификации.

- Определите внешних пользователей или группы для использования в NetWorker.

- Определите внешних пользователей или группы, которые обладают доступом к NetWorker Management Console (NMC).

- Определите разрешения сервера NetWorker для внешних пользователей и групп.

- (Опционально) Настройте разрешения безопасности FULL_CONTROL для внешнего пользователя или группы.

Предварительные условия

Чтобы использовать LDAPS, вы должны импортировать сертификат CA (или цепочку сертификатов) с сервера LDAPS в хранилище ключей Java cacerts сервера аутентификации NetWorker.

- Определите хост, который является сервером аутентификации NetWorker. Это можно проверить в файле gstd.conf сервера NetWorker Management Console (NMC).

/opt/lgtonmc/etc/gstd.conf

Windows:

C:\Program Files\EMC NetWorker\Management\GST\etc\gstd.conf

gstd.conf содержит строку authsvc_hostname , которая определяет сервер аутентификации, используемый для обработки запросов на вход для NetWorker Management Console (NMC). Подробнее см. в статьях: NetWorker. Как определить, какой сервер является сервером аутентификации, используемым NMC и NWUI

- На сервере аутентификации NetWorker определите используемый экземпляр Java.

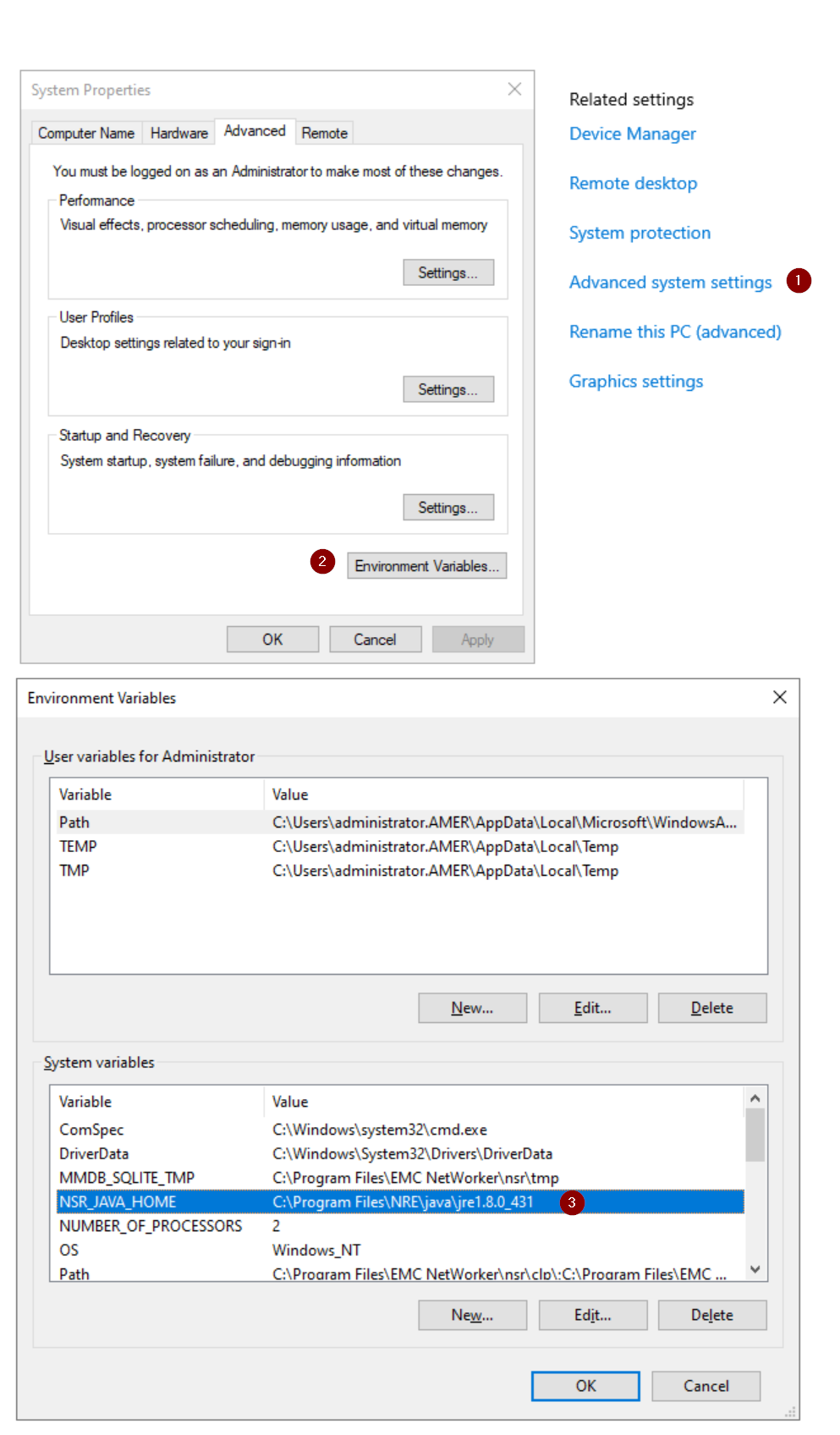

B. В разделе Сведения о системе нажмите Дополнительные параметры системы.

C. В окне Свойства системы нажмите Переменные среды.

D. Переменная

NSR_JAVA_HOME определяет путь операционной среды Java, используемой authc.

-

- E. В командной строке с правами администратора задайте переменные командной строки, которые указывают путь установки java, определенный на предыдущем шаге:

set JAVA="Path\to\java"

keytool java в ходе настройки SSL и позволяет убедиться в том, что нужный файл cacerts импортирует сертификат CA. Эта переменная удаляется после закрытия сеанса командной строки и не мешает другим операциям NetWorker.

Linux:

A. Проверьте файл /nsr/authc/conf/installrc , чтобы узнать, какое расположение Java использовалось при настройке службы аутентификации.

sudo cat /nsr/authc/conf/installrc

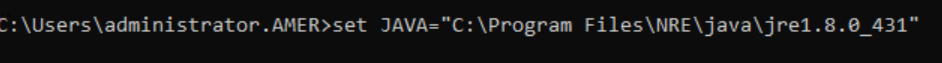

[root@nsr ~]# cat /nsr/authc/conf/installrc JAVA_HOME=/opt/nre/java/latest

echo $JAVA_HOME возвращает другой путь; Например, если также установлена Oracle Java Runtime Environment (JRE). При выполнении следующего шага важно использовать путь $JAVA_HOME , указанный в файле NetWorker /nsr/authc/conf/installrc .

Б. Установите переменные командной строки, указывающие путь установки java, определенный на предыдущем шаге.

JAVA=/path/to/java

keytool java в ходе настройки SSL и позволяет убедиться в том, что нужный файл cacerts импортирует сертификат CA. Эта переменная удаляется после закрытия сеанса командной строки и не мешает другим операциям NetWorker.

Настройка SSL

Чтобы использовать LDAPS, необходимо импортировать сертификат CA (или цепочку сертификатов) с сервера LDAPS в доверенное хранилище ключей JAVA. Это можно сделать следующим образом.

Получите сертификат корневого источника сертификатов (и цепочку, если она настроена) с сервера аутентификации.

Linux:

- Откройте запрос с повышенными привилегиями на сервере аутентификации NetWorker (AUTHC).

- Используйте инструмент OpenSSL для получения копии сертификата CA с сервера LDAPS.

openssl s_client -showcerts -connect LDAPS_SERVER:636 2>/dev/null </dev/null

- В Linux обычно присутствует установленная утилита

openssl. Если в среде существуют серверы Linux, на них можно использоватьopensslдля сбора файлов сертификатов. Их можно скопировать и использовать на сервере Windowsauthc. - Если у вас нет утилиты OpenSSL и ее невозможно установить, обратитесь к администратору AD с просьбой предоставить один или несколько сертификатов путем их экспорта в формате x.509 с кодировкой Base-64.

- Заменить

LDAPS_SERVERс именем хоста или IP-адресом сервера LDAPS.

- Приведенная выше команда выводит сертификат CA или цепочку сертификатов в формате Privacy Enhanced Mail (PEM). Пример:

-----BEGIN CERTIFICATE----- MIIGQDCCBSigAwIBAgITbgAAAAiwkngyAQWDwwACAAAACDANBgkqhkiG9w0BAQsF ...REMOVED FOR BREVITY... m4mGyefXz4TBTwD06opJf4NQIDo= -----END CERTIFICATE-----

- Скопируйте сертификат, начиная с

---BEGIN CERTIFICATE---и заканчивая---END CERTIFICATE---, и вставьте его в новый файл. Если имеется цепочка сертификатов, это необходимо сделать с каждым сертификатом. - Перейдите к разделу Импорт сертификатов.

Windows:

По умолчанию OpenSSL в Windows не установлен. Если он установлен в вашей системе, вы можете следовать инструкциям из приведенного выше раздела о Linux . Если этот сертификат не установлен, его можно установить с платформы стороннего производителя или выполнить следующие действия для сбора сертификата без OpenSSL.

- Откройте запрос PowerShell с повышенными привилегиями на сервере проверки подлинности NetWorker (AUTHC).

- Запустите следующий сценарий, заменив

EXTERNAL_AUTH_SERVER_ADDRESSс именем хоста LDAP или Active Directory (AD) или IP-адресом:

$server = "EXTERNAL_AUTH_SERVER_ADDRESS"

$port = 636

$tcp = New-Object System.Net.Sockets.TcpClient

$tcp.Connect($server, $port)

$ssl = New-Object System.Net.Security.SslStream(

$tcp.GetStream(),

$false,

{ param($sender,$cert,$chain,$errors) $true }

)

try {

$ssl.AuthenticateAsClient($server)

"=== Protocol ==="

$ssl.SslProtocol

"=== Cipher ==="

"$($ssl.CipherAlgorithm) ($($ssl.CipherStrength)-bit)"

""

"=== Server Certificate ==="

$remoteCert = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2($ssl.RemoteCertificate)

"Subject : $($remoteCert.Subject)"

"Issuer : $($remoteCert.Issuer)"

"NotBefore: $($remoteCert.NotBefore)"

"NotAfter : $($remoteCert.NotAfter)"

""

$b64 = [Convert]::ToBase64String($remoteCert.RawData, [Base64FormattingOptions]::InsertLineBreaks)

"-----BEGIN CERTIFICATE-----"

$b64

"-----END CERTIFICATE-----"

}

finally {

$ssl.Dispose()

$tcp.Dispose()

}

PS C:\Users\administrator.AMER> $server = "dc.amer.lan"

PS C:\Users\administrator.AMER> $port = 636

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> $tcp = New-Object System.Net.Sockets.TcpClient

PS C:\Users\administrator.AMER> $tcp.Connect($server, $port)

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> $ssl = New-Object System.Net.Security.SslStream(

>> $tcp.GetStream(),

>> $false,

>> { param($sender,$cert,$chain,$errors) $true }

>> )

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> try {

>> $ssl.AuthenticateAsClient($server)

>>

>> "=== Protocol ==="

>> $ssl.SslProtocol

>> "=== Cipher ==="

>> "$($ssl.CipherAlgorithm) ($($ssl.CipherStrength)-bit)"

>> ""

>> "=== Server Certificate (exactly what the DC sends) ==="

>>

>> $remoteCert = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2($ssl.RemoteCertificate)

>>

>> "Subject : $($remoteCert.Subject)"

>> "Issuer : $($remoteCert.Issuer)"

>> "NotBefore: $($remoteCert.NotBefore)"

>> "NotAfter : $($remoteCert.NotAfter)"

>> ""

>>

>> $b64 = [Convert]::ToBase64String($remoteCert.RawData, [Base64FormattingOptions]::InsertLineBreaks)

>> "-----BEGIN CERTIFICATE-----"

>> $b64

>> "-----END CERTIFICATE-----"

>> }

>> finally {

>> $ssl.Dispose()

>> $tcp.Dispose()

>> }

=== Protocol ===

Tls13

=== Cipher ===

Aes256 (256-bit)

=== Server Certificate ===

Subject : CN=DC.amer.lan

Issuer : CN=amer-DC-CA, DC=amer, DC=lan

NotBefore: 11/29/2025 01:17:22

NotAfter : 11/29/2026 01:17:22

-----BEGIN CERTIFICATE-----

MIIGDDCCBPSgAwIBAgITNAAAAAT93FoJVZwLkQAAAAAABDANBgkqhkiG9w0BAQsFADBAMRMwEQYK

...REMOVED FOR BREVITY...

c1HhZw24yOwFSOtTQg==

-----END CERTIFICATE-----

- Скопируйте сертификат, начиная с

---BEGIN CERTIFICATE---и заканчивая---END CERTIFICATE---, и вставьте его в новый файл. Если имеется цепочка сертификатов, это необходимо сделать с каждым сертификатом. - Перейдите к разделу Импорт сертификатов.

Импорт сертификатов:

2. Выведите список текущих доверенных сертификатов в доверенном хранилище.

- Для NetWorker 19.12.x (JRE 8.x) и более ранних версий:

%JAVA%\bin\keytool -list -keystore %JAVA%\lib\security\cacerts -storepass changeit

$JAVA/bin/keytool -list -keystore $JAVA/lib/security/cacerts -storepass changeit

- Для NetWorker 19.13 (JDK 17.x) и более поздних версий:

%JAVA%\bin\keytool -list -cacerts -storepass changeit

$JAVA/bin/keytool -list -cacerts -storepass changeit

grep или findstr с указанной выше командой для сужения поиска. Если на сервере LDAPS имеется устаревший или существующий сертификат CA, удалите его с помощью следующей команды.

- Для NetWorker 19.12.x (JRE 8.x) и более ранних версий:

%JAVA%\bin\keytool -delete -alias ALIAS_NAME -keystore %JAVA%\lib\security\cacerts -storepass changeit

$JAVA/bin/keytool -delete -alias ALIAS_NAME -keystore $JAVA/lib/security/cacerts -storepass changeit

- Для NetWorker 19.13 (JDK 17.x) и более поздних версий:

%JAVA%\bin\keytool -delete -alias ALIAS_NAME -cacerts -storepass changeit

$JAVA/bin/keytool -delete -alias ALIAS_NAME -cacerts -storepass changeit

- Для NetWorker 19.12.x (JRE 8.x) и более ранних версий:

%JAVA%\bin\keytool -import -alias ALIAS_NAME -keystore %JAVA%\lib\security\cacerts -storepass changeit -file \PATH_TO\CERT_FILE

$JAVA/bin/keytool -import -alias ALIAS_NAME -keystore $JAVA/lib/security/cacerts -storepass changeit -file /PATH_TO/CERT_FILE

- Для NetWorker 19.13 (JDK 17.x) и более поздних версий:

%JAVA%\bin\keytool -import -alias ALIAS_NAME -cacerts -storepass changeit -file \PATH_TO\CERT_FILE

$JAVA/bin/keytool -import -alias ALIAS_NAME -cacerts -storepass changeit -file /PATH_TO/CERT_FILE

- Замените ALIAS_NAME на псевдоним импортированного сертификата. Пример: «RCA» (root CA). В случае импорта нескольких сертификатов из цепочки каждый из сертификатов должен обладать уникальным именем ALIAS и импортироваться отдельно. Цепочку сертификатов также необходимо импортировать в порядке, указанном в описании шага 5 (сверху вниз).

- Замените PATH_TO\CERT_FILE на расположение файла сертификата, созданного на шаге 6.

yes и нажмите «ВВОД».

C:\Users\administrator>%JAVA%\bin\keytool -import -alias RCA -keystore %JAVA%\lib\security\cacerts -storepass changeit -file C:\root-ca.cer Owner: CN=networker-DC-CA, DC=networker, DC=lan Issuer: CN=networker-DC-CA, DC=networker, DC=lan Serial number: 183db0ae21d3108244254c8aad129ecd ... ... ... Trust this certificate? [no]: yes Certificate was added to keystore

|) команду операционной системы grep или findstr в приведенную выше команду для сужения результата.

C:\Users\administrator>%JAVA%\bin\keytool -list -keystore %JAVA%\lib\security\cacerts -storepass changeit | findstr RCA RCA, Jan 15, 2025, trustedCertEntry,

net stop nsrd net start nsrd

nsr_shutdown service networker start

Настройка внешнего ресурса полномочий

В качестве альтернативы можно использовать authc_config (метод сценария):

При соблюдении любой из статей можно переходить к той части, где создается ресурс внешнего центра сертификации, повторять процедуру импорта сертификата не обязательно.

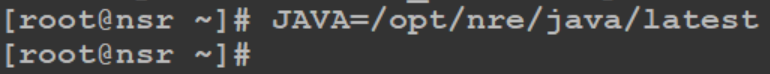

1. Войдите в NetWorker Management Console (NMC) с помощью учетной записи администратора NetWorker. Выберите Setup-->Users and Roles-->External Authority.

Для Active Directory по протоколу SSL

А. Получите сведения об идентификаторе конфигурации:

authc_config -u Administrator -p 'NetWorker_AdminPass' -e find-all-configs authc_config -u Administrator -p 'NetWorker_AdminPass' -e find-config -D config-id=CONFIG_ID#

Пример:

nve:~ # authc_config -u Administrator -p '!Password1' -e find-all-configs

The query returns 1 records.

Config Id Config Name

1 AD

nve:~ # authc_config -u Administrator -p '!Password1' -e find-config -D config-id=1

Config Id : 1

Config Tenant Id : 1

Config Name : AD

Config Domain : networker.lan

Config Server Address : ldaps://dc.networker.lan:636/dc=networker,dc=lan

Config User DN : cn=nw authadmin,ou=dell,dc=networker,dc=lan

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : person

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : false

Config Search Subtree : true

authc_config для задания значения параметра is-active-directory=y.

authc_config -u Administrator -p 'NETWORKER_ADMIN_PASSWORD' -e update-config -D config-id=CONFIG_ID# -D config-server-address="ldaps://DOMAIN_SERVER:636/BASE_DN" -D config-user-dn="CONFIG_USER_DN" -D config-user-dn-password='CONFIG_USER_PASSWORD' -D config-active-directory=y

nve:~ # authc_config -u Administrator -p '!Password1' -e update-config -D config-id=1 -D config-server-address="ldaps://dc.networker.lan:636/dc=networker,dc=lan" -D config-user-dn="cn=nw authadmin,ou=dell,dc=networker,dc=lan" -D config-user-dn-password='PASSWORD' -D config-active-directory=y

Configuration AD is updated successfully.

nve:~ #

nve:~ # authc_config -u Administrator -p '!Password1' -e find-config -D config-id=1

Config Id : 1

Config Tenant Id : 1

Config Name : AD

Config Domain : networker.lan

Config Server Address : ldaps://dc.networker.lan:636/dc=networker,dc=lan

Config User DN : cn=nw authadmin,ou=dell,dc=networker,dc=lan

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : person

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : true

Config Search Subtree : true

Теперь внешний ресурс полномочий правильно настроен для Microsoft Active Directory.

authc_mgmt на сервере NetWorker для подтверждения отображения групп/пользователей AD/LDAP.

authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-users -D query-tenant=tenant_name -D query-domain=domain_name authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-groups -D query-tenant=tenant_name -D query-domain=domain_name authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-groups-for-user -D query-tenant=tenant_name -D query-domain=domain_name -D user-name=ad/ldap_username

nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-users -D query-tenant=default -D query-domain=networker.lan The query returns 40 records. User Name Full Dn Name ... ... bkupadmin CN=Backup Administrator,OU=Support_Services,OU=DELL,dc=networker,dc=lan nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups -D query-tenant=default -D query-domain=networker.lan The query returns 71 records. Group Name Full Dn Name ... ... NetWorker_Admins CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups-for-user -D query-tenant=default -D query-domain=networker.lan -D user-name=bkupadmin The query returns 1 records. Group Name Full Dn Name NetWorker_Admins CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan

authc могут завершаться сбоем с ошибкой «incorrect password», даже если указан правильный пароль. Это связано с тем, что пароль указан в форме видимого текста с параметром «-p». При возникновении этой проблемы удалите «-p password» из команд. После выполнения команды вам будет предложено ввести скрытый пароль.

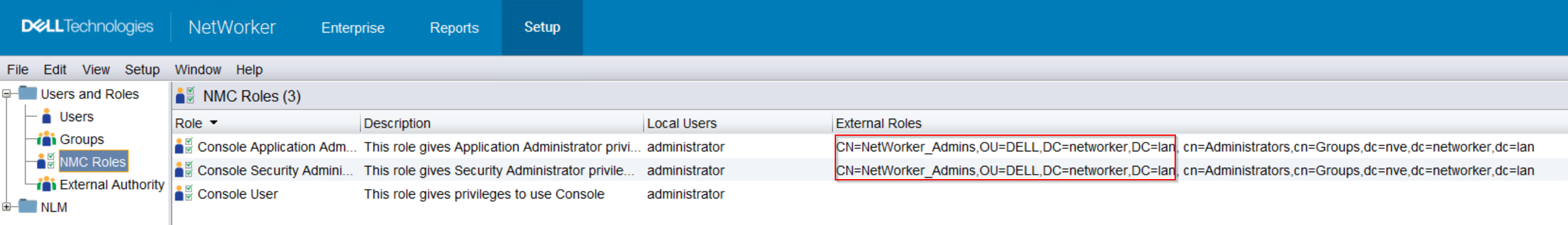

Настройка NMC для принятия внешней аутентификации

(DN) группы AD/LDAP в поле external roles. Для пользователей, которым требуются разрешения на уровне учетной записи администратора NetWorker по умолчанию, укажите DN группы AD/LDAP в роли Console Security Administrators. Для пользователей или групп AD, которым не требуются права администратора для консоли NMC, добавьте соответствующее полное имя DN во внешние роли Console User.

(DN) группы AD/LDAP в поле external roles. Для пользователей, которым требуются разрешения на уровне учетной записи администратора NetWorker по умолчанию, укажите DN группы AD/LDAP в роли Console Security Administrators. Для пользователей или групп AD, которым не требуются права администратора для консоли NMC, добавьте соответствующее полное имя DN во внешние роли Console User.

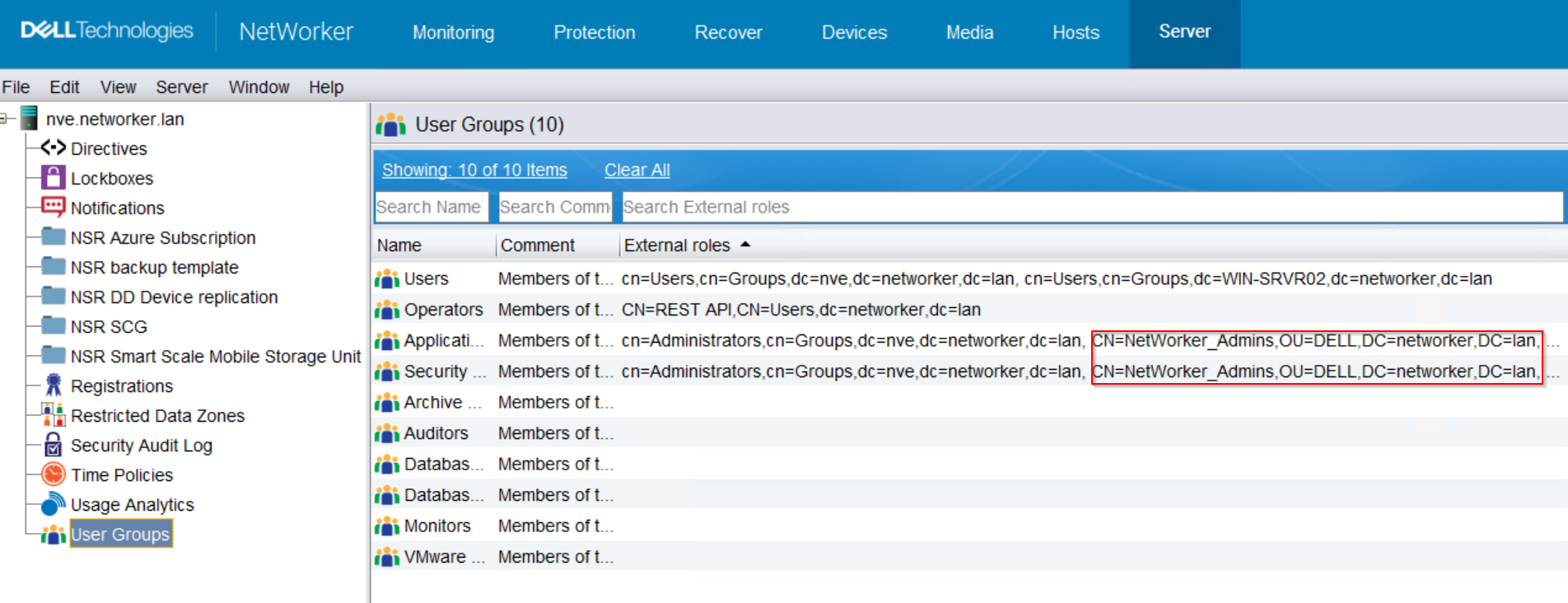

Настройка разрешений внешних пользователей сервера NetWorker

nsraddadmin для выполнения этой задачи для внешних пользователей/групп, которые должны обладать полными правами администратора NetWorker:

nsraddadmin -e "USER/GROUP_DN"Пример:

nve:~ # nsraddadmin -e "CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan" 134749:nsraddadmin: 'CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan' added to the 'external roles' list of 'Security Administrators' user group. 134749:nsraddadmin: 'CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan' added to the 'external roles' list of 'Application Administrators' user group.

Дополнительные разрешения безопасности

B. Используя DN группы AD, которой вы хотите предоставить разрешение FULL_CONTROL, выполните:

authc_config -u Administrator -p 'NetWorker_Admin_Pass' -e add-permission -D permission-name=FULL_CONTROL -D permission-group-dn="AD/LDAP_group_dn"

nve:~ # authc_config -u Administrator -p '!Password1' -e add-permission -D permission-name=FULL_CONTROL -D permission-group-dn="CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan" Permission FULL_CONTROL is created successfully. nve:~ # nve:~ # authc_config -u Administrator -p '!Password1' -e find-all-permissions The query returns 2 records. Permission Id Permission Name Group DN Pattern Group DN 1 FULL_CONTROL ^cn=Administrators,cn=Groups.*$ 2 FULL_CONTROL CN=NetWorker_Admins,OU=DELL,dc=networ...

Дополнительная информация

Дополнительные сведения см. в руководстве по настройке безопасности NetWorker, доступном по адресу https://www.dell.com/support/home/product-support/product/networker/docs

Значения конфигурации

| Server Type | Выберите LDAP, если сервер аутентификации представляет собой сервер Linux/UNIX LDAP, или Active Directory, если используется сервер Microsoft Active Directory. |

| Authority Name | Укажите имя для внешнего источника аутентификации. Это имя может быть любым; оно нужно лишь для того, чтобы отличать этот источник аутентификации от других, если настроено несколько источников. |

| Provider Server Name | Это поле должно содержать полное доменное имя (FQDN) сервера AD или LDAP. |

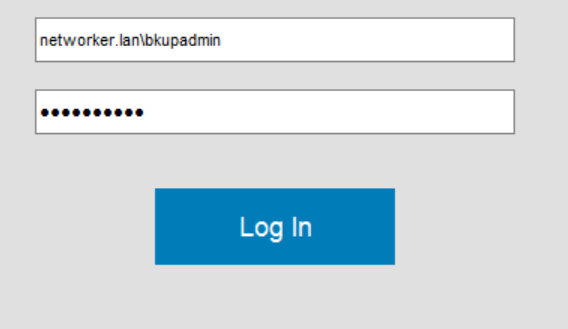

| Tenant | Клиентов можно использовать в средах с несколькими методов аутентификации или при необходимости настроить несколько источников аутентификации. По умолчанию выбран клиент «default». Использование клиентов приводит к изменению способа входа в систему. Войдите в NMC с использованием «domain\user» для клиента по умолчанию или «tenant\domain\user» для других клиентов. |

| Domain | Укажите полное доменное имя (за исключением имени хоста). Как правило, это базовое имя DN, которое состоит из значений компонентов домена (DC). |

| Port Number | Для интеграции LDAP и AD используйте порт 389. Для LDAP over SSL используйте порт 636.

Эти порты не являются портами NetWorker по умолчанию на сервере AD/LDAP. |

| User DN | Укажите различающееся имя (DN) учетной записи пользователя, имеющей полный доступ на чтение к каталогу LDAP или AD.

Укажите относительное отличительное имя учетной записи пользователя или полное доменное имя, если задается значение, заданное в поле Домен. |

| User DN Password | Введите пароль указанной учетной записи пользователя. |

| Group Object Class | Класс объектов, который идентифицирует группы в иерархии LDAP или AD.

|

| Group Search Path | Это поле можно оставить пустым; в этом случае authc может запрашивать полный домен. Для того чтобы эти пользователи/группы смогли войти в NMC и управлять сервером NetWorker, необходимо предоставить разрешения для доступа к серверу NMC/NetWorker. Укажите относительный путь к домену, а не полное имя DN. |

| Group Name Attribute | Атрибут, который идентифицирует имя группы. Например, cn |

| Group Member Attribute | Участие пользователя в конкретной группе.

|

| User Object Class | Класс объекта, который идентифицирует пользователей в иерархии LDAP или AD.

Например, inetOrgPerson или user |

| User Search Path | Как и Group Search Path, это поле можно оставить пустым; в этом случае AUTHC сможет запрашивать полный домен. Укажите относительный путь к домену, а не полное имя DN. |

| User ID Attribute | Идентификатор пользователя, связанный с объектом пользователя в иерархии LDAP или AD.

|

Другие статьи по теме

- NetWorker. Импорт или замена сертификатов, подписанных центром сертификации, для «AUTHC» и «NWUI» (Linux)

- NetWorker. Импорт или замена сертификатов, подписанных центром сертификации, для «AUTHC» и «NWUI» (Windows)

- NetWorker. Импорт или замена сертификатов, подписанных центром сертификации, для NMC

- NetWorker. Интеграция и настройка AD и LDAP (руководство по устранению неполадок)