PowerFlex. Включить принудительное применение безопасной загрузки для вычислительных узлов PowerFlex

Сводка: В этой статье приводятся пошаговые инструкции по принудительному включению принудительного применения безопасной загрузки Unified Extensible Firmware Interface (UEFI) на вычислительных узлах Dell PowerFlex под управлением ESXi или Linux. ...

Инструкции

Чтобы обеспечить безопасную загрузку на вычислительных узлах Dell PowerFlex, необходимо выполнить следующие необходимые условия:

-

В параметрах загрузки BIOS > системы для режима загрузки необходимо установить значение Unified Extensible Firmware Interface (UEFI).

Примечание. Если хост не находится в этом режиме, возможно, вы не сможете изменить его, не переустановив операционную систему. - На сервере должен быть установлен доверенный платформенный модуль (TPM) 2.0.

- Версия BIOS должна быть обязательной для конкретной модели PowerEdge, чтобы включить безопасную загрузку. Информацию можно найти на сайте поддержки Dell.

- Чтобы включить безопасную загрузку, требуется RPQ. Обратитесь к менеджеру Dell Technologies, чтобы оценить и включить возможность безопасной загрузки для узлов PowerFlex с помощью процесса запроса квалификации продукта (RPQ).

- Перед выполнением развертываний с помощью PowerFlex Manager необходимо отключить безопасную загрузку в iDRAC. Если она включена, развертывание завершится сбоем. Безопасная загрузка должна быть включена только после развертывания.

Настройка Dell PowerEdge iDRAC для безопасной загрузки

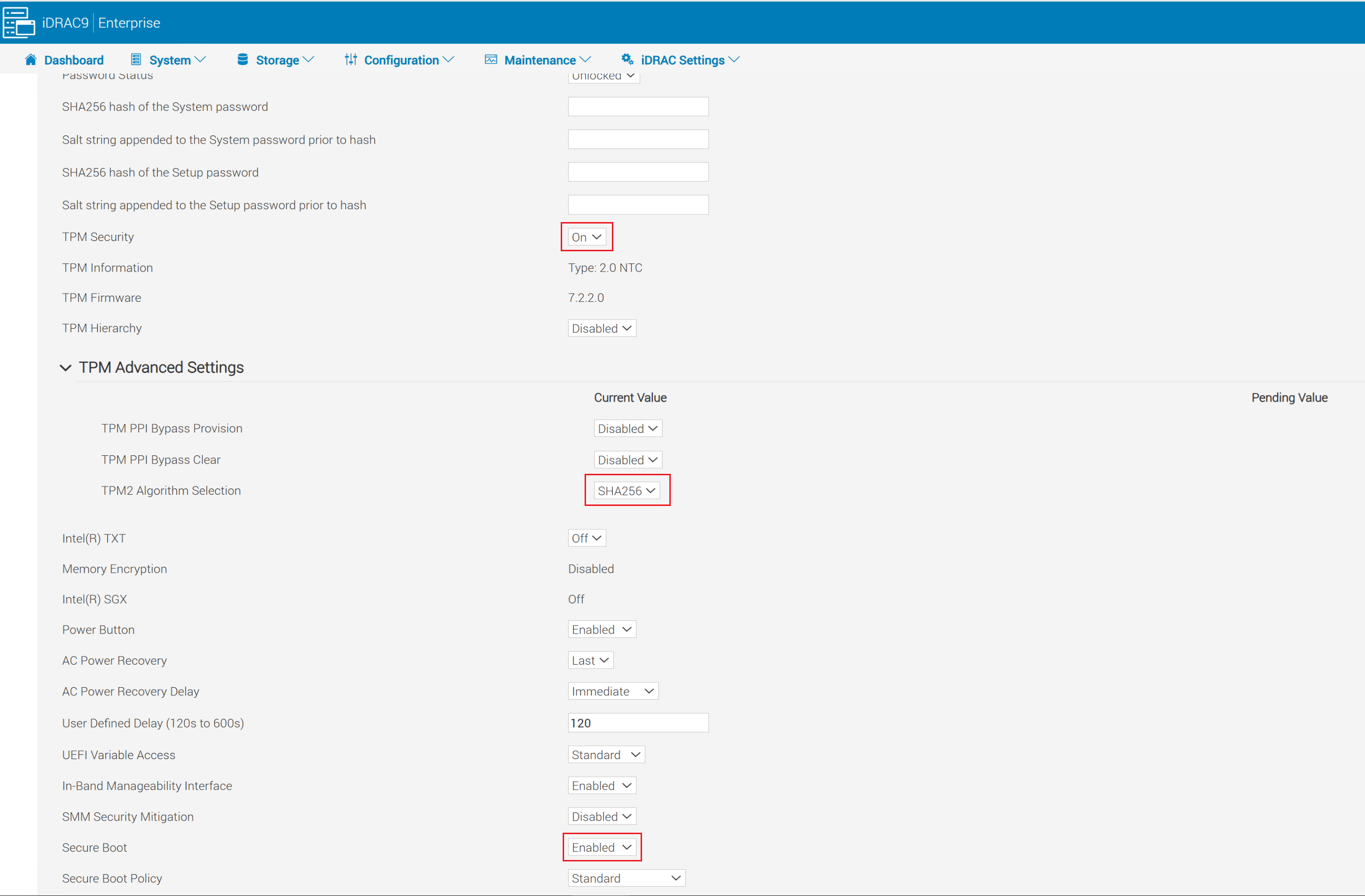

- Выполните вход в веб-интерфейс iDRAC и перейдите в раздел Configuration > BIOS Settings > System Security

- Установите параметр «Безопасность TPM» в значение Вкл.

- Разверните раздел Дополнительные настройки TPM и установите для параметра «Выбор алгоритма TPM2 » значение SHA256

- Установите для безопасной загрузки значение Включено

- Нажмите кнопку Apply в нижней части экрана параметров безопасности системы.

- Нажмите кнопку Применить и перезагрузить в левом нижнем углу экрана.

Включение безопасной загрузки для ESXi:

Частичная поддержка: Надежная загрузка с аттестацией.

- Безопасная загрузка UEFI: Проверка загрузчика и модулей ядра при загрузке

- Измерения модуля TPM: Хранение измерений хэша загрузки в файлах PCR TPM (используется для аттестации)

- Шифрование с поддержкой TPM: Виртуальная машина, vSAN и дамп ядра

- Аттестация vCenter: Определяет, загружался ли хост в измененном или ненадежном состоянии

- Поддержка vTPM на виртуальных машинах: Виртуальным машинам можно предоставить виртуальный модуль TPM для гостевых функций безопасности (также требуется сервер KMS vCenter)

Полная поддержка: Блокировка контроля исполнения

- Включает в себя все функции частичной поддержки

- Принудительное применение подписанного VIB: Предотвращает несанкционированный доступ к файлам VIB

- Можно установить только подписанные VMware пакеты VIB

- Подписанные пакеты VIB могут быть загружены только во время загрузки ESXi

Включение частичной поддержки в ESXi:

Для узлов PowerFlex Rack и Appliance после развертывания узлов PowerFlex Manager должна быть включена безопасная загрузка. Если он включен заранее, развертывания с помощью PowerFlex Manager завершаются сбоем.

Чтобы включить частичную поддержку, выполните следующие действия.

-

Запустите сценарий проверки:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Если проверка пройдена, появится сообщение «Secure Boot CAN BE Enabled».

- В случае сбоя выводится список неподписанных пакетов VIB. Прежде чем продолжить, удалите их, иначе при следующей загрузке хост появится фиолетовый экран.

- Включите протокол SSH на хосте ESXi и используйте любой клиент SSH для подключения к хосту ESXi в качестве пользователя root.

- Проверьте уровень безопасности:

esxcli system settings encryption get-

- В выводе должно отображаться:

- Режим: None

- Установленные пакеты VIB: False

- Требуется безопасная загрузка: False

- В выводе должно отображаться:

- Включение режима TPM.

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Перезагрузите хост.

- После возврата хоста в режим онлайн проверьте уровень безопасности:

esxcli system settings encryption get-

- Теперь в выходных данных должно отображаться:

- Режим: TPM

- Установленные пакеты VIB: False

- Secure Boot. Истинный

- Теперь в выходных данных должно отображаться:

- Синхронизируйте конфигурацию с загрузкой:

/bin/backup.sh 0

Включите полную поддержку в ESXi:

- Включите протокол SSH на хосте ESXi и используйте любой клиент SSH для подключения к хосту ESXi в качестве пользователя root .

- Проверьте уровень безопасности:

- В выводе должно отображаться:

- Режим: TPM

- Установленные пакеты VIB: False

- Требуется безопасная загрузка: Истинный

- В выводе должно отображаться:

- Если выходные данные не совпадают с вышеуказанными, включите частичную поддержку, следуя приведенным выше инструкциям, прежде чем продолжить.

- Получите текущие настройки, выполнив команду:

esxcli system settings encryption get-

- Разрешить ядру принимать принудительное применение VIB:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Выключите хост, а затем включите его (не используйте перезагрузку).

- Включите принудительное применение VIB, выполнив команду:

esxcli system settings encryption set --require-exec-installed-only=T-

- Перезагрузите узел, чтобы принудительно использовать подписанные пакеты VIB.

- После возврата узла в режим онлайн проверьте уровень безопасности:

esxcli system settings encryption get - Синхронизируйте текущую конфигурацию с загрузочным банком:

/bin/backup.sh 0Резервные ключи и конфигурации:

- Подключитесь через SSH к хосту ESXi в качестве пользователя root

- Отображение резервного ключа и копирование в безопасное место за пределами узла

esxcli system settings encryption recovery list-

- Скопируйте ключ восстановления (второй столбец) и вставьте в текстовый файл, чтобы сохранить его для последующего восстановления. Идентификатор восстановления может быть опущен.

- Создание пакета резервного копирования на уровне хоста:

vim-cmd hostsvc/firmware/backup_config- Скопируйте предоставленный URL-адрес для скачивания пакета резервного копирования. Храните этот пакет в том же расположении, где находится текстовый файл резервной копии ключа восстановления.

Включение безопасной загрузки для Linux:

-

Подключитесь по SSH к хосту Linux в качестве пользователя root и убедитесь, что на вашем компьютере включена безопасная загрузка:

mokutil --sb-stat-

- Выходные данные должны иметь

SecureBootenabled

- Выходные данные должны иметь

- Если SDC уже установлен, перейдите к шагу 4.

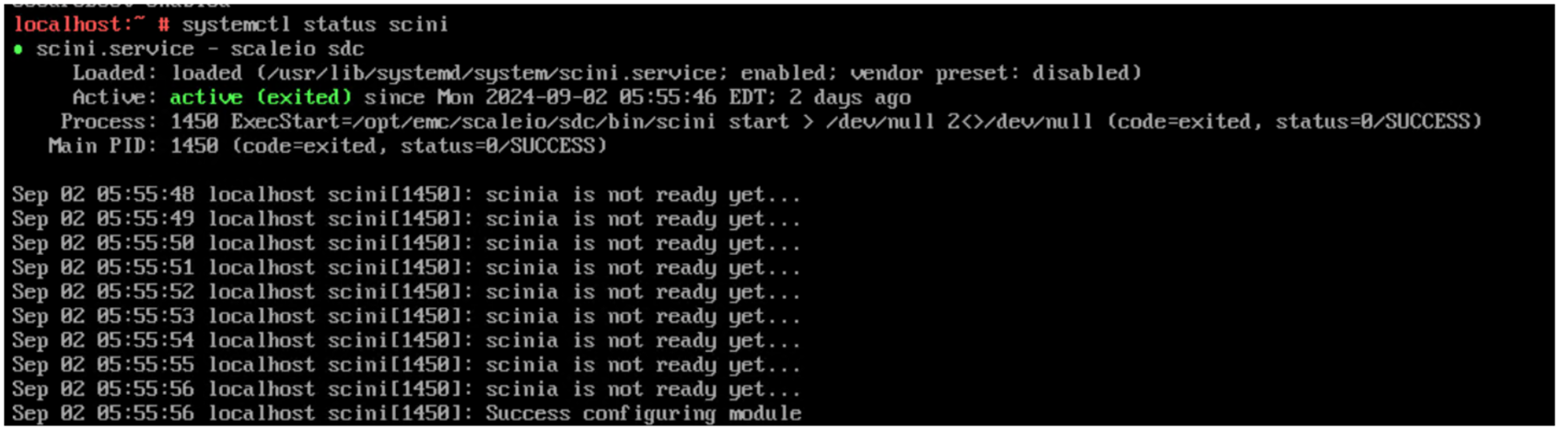

- Если SDC не установлен, установите SDC RPM. Установка должна пройти успешно, но

sciniДрайвер должен не загрузиться. Должно появиться сообщение об ошибке"scini service failed because the control process exited with error code".- Чтобы проверить сведения об ошибке, выполните следующие действия.

- Запустите

- Чтобы проверить сведения об ошибке, выполните следующие действия.

systemctl status scini.service-

-

- Запустите

-

journalctl -xe-

- Если вы проверите

dmesg, вы должны увидеть: Загрузка модуля с недоступным ключом отклонена

- Если вы проверите

- Измените каталог на

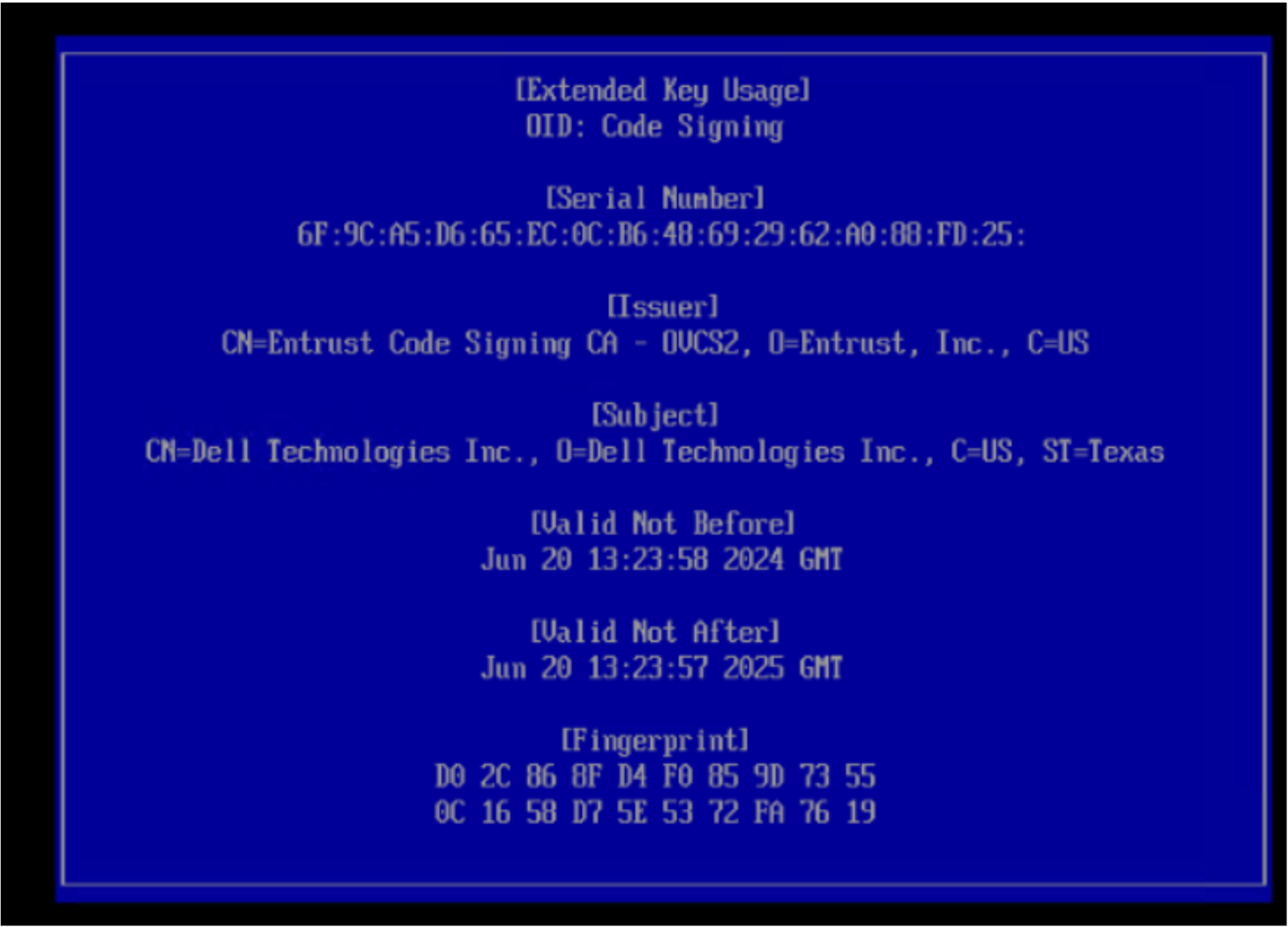

/bin/emc/scaleio/scini_sync/certs/.В этом каталоге находятся сертификаты SDC. - Выполните следующую команду, чтобы убедиться, что они действительны и срок их действия не истек

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Если сертификат действителен, используйте команду

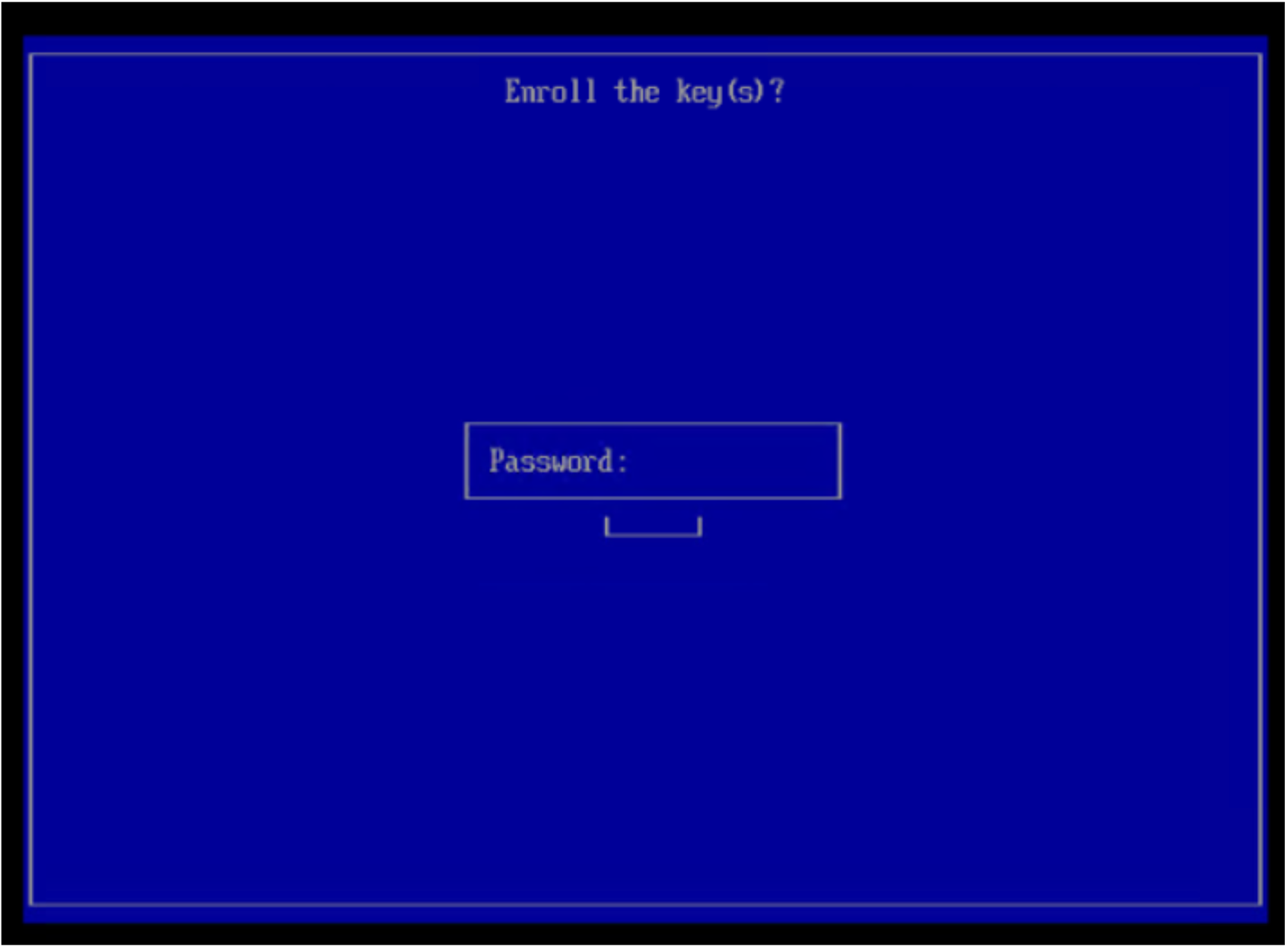

mokutil tookЧтобы импортировать.der. Вам необходимо сгенерировать пароль

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Если срок действия сертификата, поставляемого с пакетом SDC, истек, сертификат может быть предоставлен в

.pemформат, который необходимо преобразовать в.derс помощью следующей команды:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>При необходимости обратитесь в службу поддержки Dell, чтобы получить новый подписанный пакет SDC и связанные сертификаты

- Перезагрузите хост.

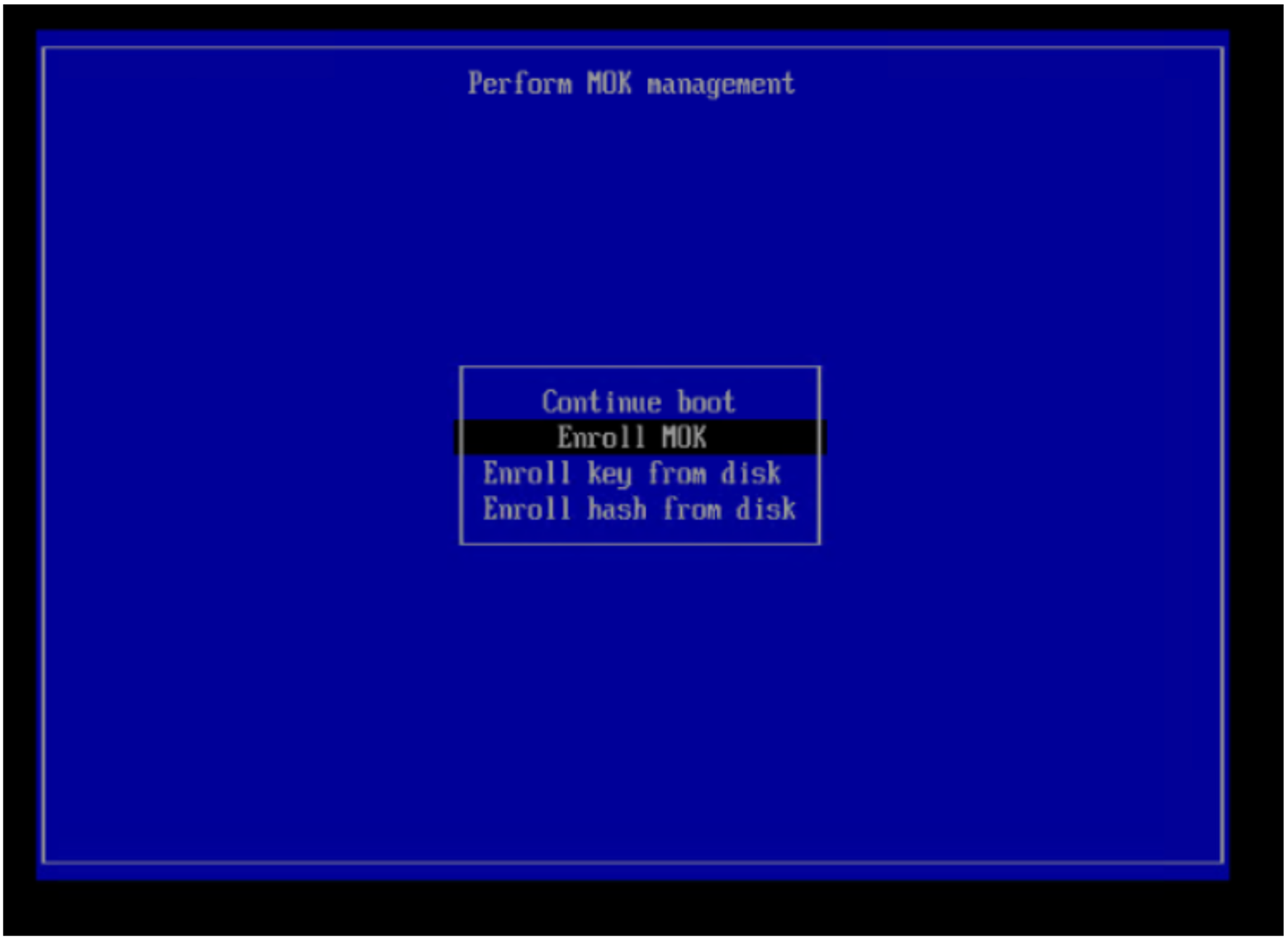

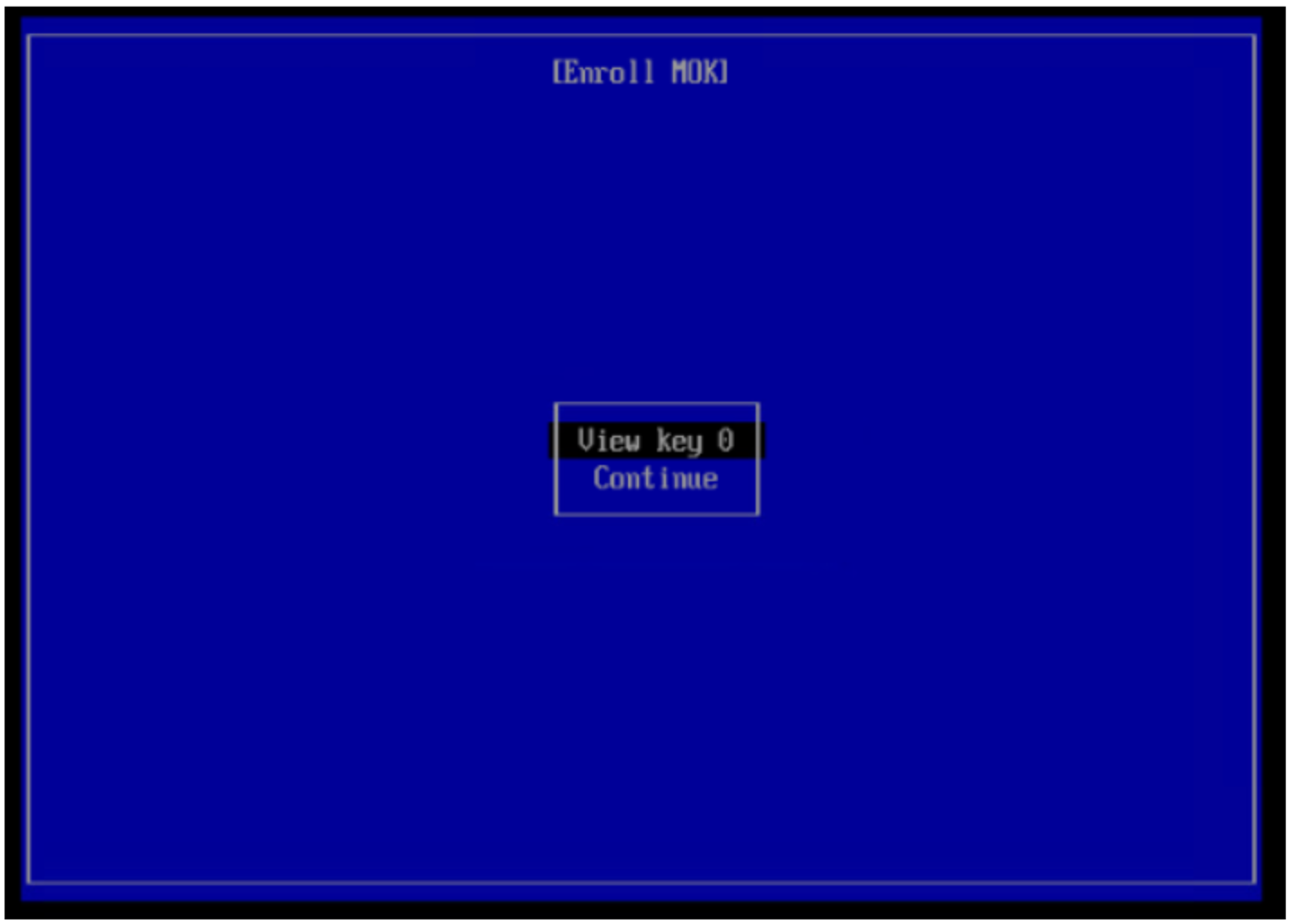

- Перед загрузкой ОС Linux перед загрузкой необходимо войти в меню Perform MOK management . Введите управление MOK и выберите Регистрация MOK.

- Войдите на хост после перезагрузки и выполните эту команду, чтобы убедиться, что SDC включен и работает:

systemctl status scini.service