PowerFlex: PowerFlex Bilgi İşlem Düğümleri için Güvenli Önyükleme Uygulamasını Etkinleştirme

Summary: Bu makalede, ESXi veya Linux çalıştıran Dell PowerFlex bilgi işlem düğümlerinde Birleşik Genişletilebilir Bellenim Arabirimi (UEFI) güvenli önyükleme uygulamasını etkinleştirmek için adım adım talimatlar yer almaktadır. ...

Instructions

Dell PowerFlex Bilgi İşlem düğümlerinde güvenli önyüklemeyi etkinleştirmek için aşağıdaki önkoşulları karşılamanız gerekir:

-

Önyükleme modu, Sistem BIOS Ayarları > Önyükleme Ayarlarında Birleşik Genişletilebilir Ürün Yazılımı Arabirimi (UEFI) olarak ayarlanmalıdır.

Not: Ana bilgisayar bu modda değilse işletim sistemini yeniden yüklemeden modu değiştiremeyebilirsiniz. - Sunucuda Güvenilir Platform Modülü (TPM) 2.0 yüklü olmalıdır.

- BIOS, güvenli önyüklemeyi etkinleştirmeyi desteklemek amacıyla ilgili PowerEdge modeli için gerekli sürümde olmalıdır. Bilgiler Dell destek sitesinde bulunabilir.

- Güvenli Önyüklemeyi etkinleştirmek için RPQ gereklidir. Ürün yeterlilik talebi (RPQ) süreci aracılığıyla PowerFlex düğümleri için güvenli önyükleme seçeneğini değerlendirmek ve etkinleştirmek üzere Dell Technologies hesap temsilcinizle iletişime geçin.

- PowerFlex Manager ile dağıtımlar gerçekleştirilmeden önce iDRAC'ta Güvenli Önyükleme devre dışı bırakılmalıdır. Etkinleştirilirse dağıtım başarısız olur. Güvenli önyükleme yalnızca dağıtımdan sonra etkinleştirilmelidir.

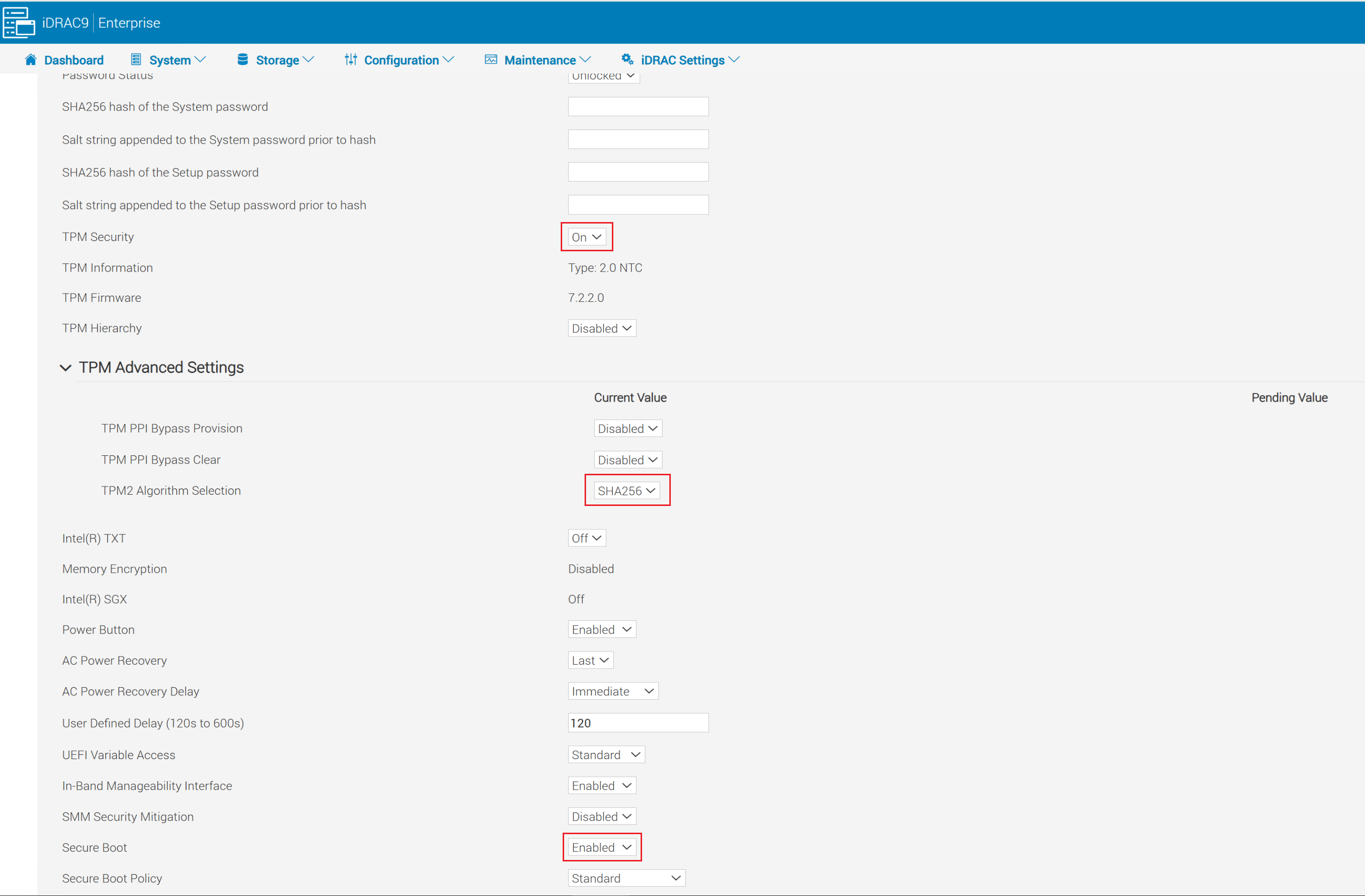

Dell PowerEdge iDRAC'ı güvenli önyükleme için yapılandırın:

- IDRAC web arayüzünde oturum açın ve Yapılandırma > BIOS Ayarları > Sistem Güvenliği bölümüne gidin

- TPM Güvenliği'niAçık olarak ayarlayın

- TPM Gelişmiş Ayarları'nı genişletin ve TPM2 Algoritma Seçimi'ni SHA256 olarak ayarlayın

- Güvenli Önyüklemeyi Etkin olarak ayarlayın

- Sistem güvenlik ayarları ekranının alt kısmındaki Uygula öğesine tıklayın.

- Ekranın sol alt köşesindeki Uygula ve Yeniden Başlat düğmesine tıklayın.

ESXi için Güvenli Önyüklemeyi Etkinleştirme:

Kısmi Destek: Onaylı Güvenilir Önyükleme.

- UEFI Güveli Önyükleme: Önyükleyiciyi ve önyükleme sırasında çekirdek modüllerini doğrular

- TPM Ölçümleri: Önyükleme karması ölçümlerini TPM PCR'lerde depolar (kanıtlama için kullanılır)

- TPM Destekli Şifreleme: VM, vSAN ve Çekirdek Dökümü

- vCenter Attestation: Ana bilgisayarın kurcalanmış veya güvenilmeyen bir durumda önyüklenip önyüklenmediğini algılar

- VM'lerde vTPM Desteği: VM'lere konuk içi güvenlik işlevleri için sanal bir TPM verilebilir (ayrıca vCenter KMS sunucusu gerektirir)

Tam Destek: Yürütme Denetimi Kilitleme

- Kısmi Desteğin tüm özelliklerini içerir

- İmzalı VIB Uygulaması: VIB'lerin değiştirilmemesini sağlar

- Yalnızca VMware imzalı VIB'ler yüklenebilir

- İmzalı VIB'ler yalnızca ESXi önyüklemesi sırasında yüklenebilir

ESXi de kısmi desteği etkinleştirme:

PowerFlex Raf ve Cihaz düğümleri için, PowerFlex Manager düğümleri dağıttıktan sonra güvenli önyükleme etkinleştirilmelidir. Önceden etkinleştirilirse, PowerFlex Manager kullanılarak yapılan dağıtımlar başarısız olur.

Kısmi desteği etkinleştirmek için şu adımları izleyin:

-

Şu doğrulama komut dosyasını çalıştırın:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Başarılı olursa, "Secure Boot CAN be enabled" ifadesini görürsünüz.

- Başarısız olursa imzasız VIB'leri listeler. Devam etmeden önce bunları kaldırmanız gerekir. Aksi takdirde, ana bilgisayar bir sonraki önyüklemede Mor Ekran ile karşılaşır.

- ESXi ana bilgisayarında SSH'yi etkinleştirin ve kök kullanıcıyı kullanarak ESXi ana bilgisayarına bağlanmak için herhangi bir SSH istemcisini kullanın.

- Güvenlik düzeyini doğrulayın:

esxcli system settings encryption get-

- Çıktı şunları göstermelidir:

- Mod: None

- Yüklü VIB'ler: False (Yanlış)

- Güvenli Önyükleme Gerektir: False (Yanlış)

- Çıktı şunları göstermelidir:

- TPM modunu etkinleştirin:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Ana bilgisayarı yeniden başlatın.

- Ana bilgisayar tekrar çevrimiçi olduğunda güvenlik düzeyini doğrulayın:

esxcli system settings encryption get-

- Çıktı şimdi şunları göstermelidir:

- Mod: TPM

- Yüklü VIB'ler: False (Yanlış)

- Güvenli Önyükleme: True

- Çıktı şimdi şunları göstermelidir:

- Yapılandırmayı Bootbank ile senkronize edin:

/bin/backup.sh 0

ESXi de Tam Desteği Etkinleştirme:

- ESXi ana bilgisayarında SSH'yi etkinleştirin ve kök kullanıcıyı kullanarak ESXi ana bilgisayarına bağlanmak için herhangi bir SSH istemcisini kullanın.

- Güvenlik düzeyini doğrulayın:

- Çıktı şunları göstermelidir:

- Mod: TPM

- Yüklü VIB'ler: False (Yanlış)

- Güvenli Önyükleme Gerektir: True

- Çıktı şunları göstermelidir:

- Çıktı yukarıdakilerle eşleşmiyorsa devam etmeden önce yukarıdaki talimatları izleyerek kısmi desteği etkinleştirin.

- Aşağıdaki komutu çalıştırarak geçerli ayarları alın:

esxcli system settings encryption get-

- Çekirdeğin VIB zorlamasını kabul etmesine izin ver:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Ana bilgisayarı kapatın ve ardından ana bilgisayarı açın (yeniden başlatmayı kullanmayın).

- Aşağıdakileri çalıştırarak VIB zorlamasını etkinleştirin:

esxcli system settings encryption set --require-exec-installed-only=T-

- İmzalı VIB'leri uygulamak için düğümü yeniden başlatın.

- Düğüm tekrar çevrimiçi olduğunda güvenlik düzeyini doğrulayın:

esxcli system settings encryption get - Çalışan yapılandırmayı Bootbank ile senkronize edin:

/bin/backup.sh 0Yedek Anahtarlar ve Yapılandırmalar:

- Kök olarak ESXi ana bilgisayarına SSH uygulayın

- Yedekleme anahtarını görüntüleyin ve düğümün dışındaki güvenli bir konuma kopyalayın

esxcli system settings encryption recovery list-

- Kurtarma Anahtarını (ikinci sütun) kopyalayın ve ileride kurtarmak üzere kaydetmek için bir metin dosyasına yapıştırın. Kurtarma Kimliği atlanabilir.

- Ana bilgisayar düzeyinde yedekleme paketi oluşturma:

vim-cmd hostsvc/firmware/backup_config- Yedekleme paketini indirmek için sağlanan web URL'sini kopyalayın. Bu paketi, kurtarma anahtarı yedekleme metin dosyasıyla aynı konumda depolayın.

Linux için Güvenli önyüklemeyi etkinleştirin:

-

Linux ana bilgisayarınıza kök olarak SSH uygulayın ve makinenizde güvenli önyüklemenin etkin olduğunu doğrulayın:

mokutil --sb-stat-

- Çıktıda şunlar olmalıdır

SecureBootetkin

- Çıktıda şunlar olmalıdır

- SDC zaten kuruluysa 4. adıma geçin.

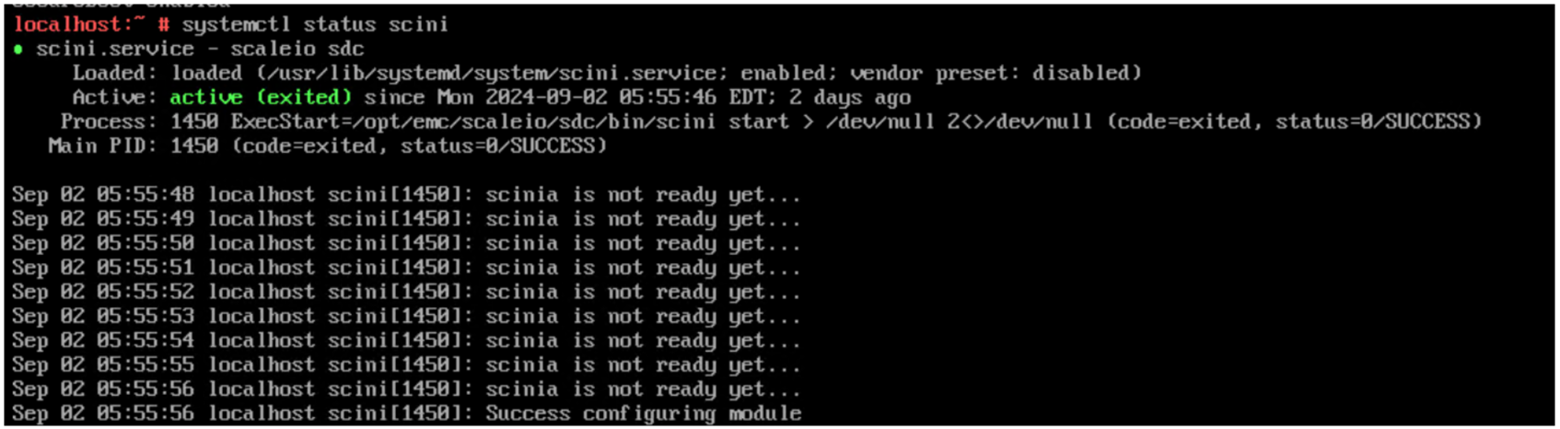

- SDC takılı değilse SDC RPM'yi takın. Yüklemenin başarılı olması gerekir, ancak

sciniSürücü yüklenememelidir. Şu hata mesajını almalısınız"scini service failed because the control process exited with error code".- Hatayla ilgili ayrıntıları kontrol etmek için:

- Sürücüyü yüklemek için ilgili düğümde

- Hatayla ilgili ayrıntıları kontrol etmek için:

systemctl status scini.service-

-

- Sürücüyü yüklemek için ilgili düğümde

-

journalctl -xe-

- Eğer kontrol ederseniz

dmesg, şunu görmelisiniz: Kullanılamayan anahtarla modülün yüklenmesi reddedildi

- Eğer kontrol ederseniz

- Dizini şu şekilde değiştirin:

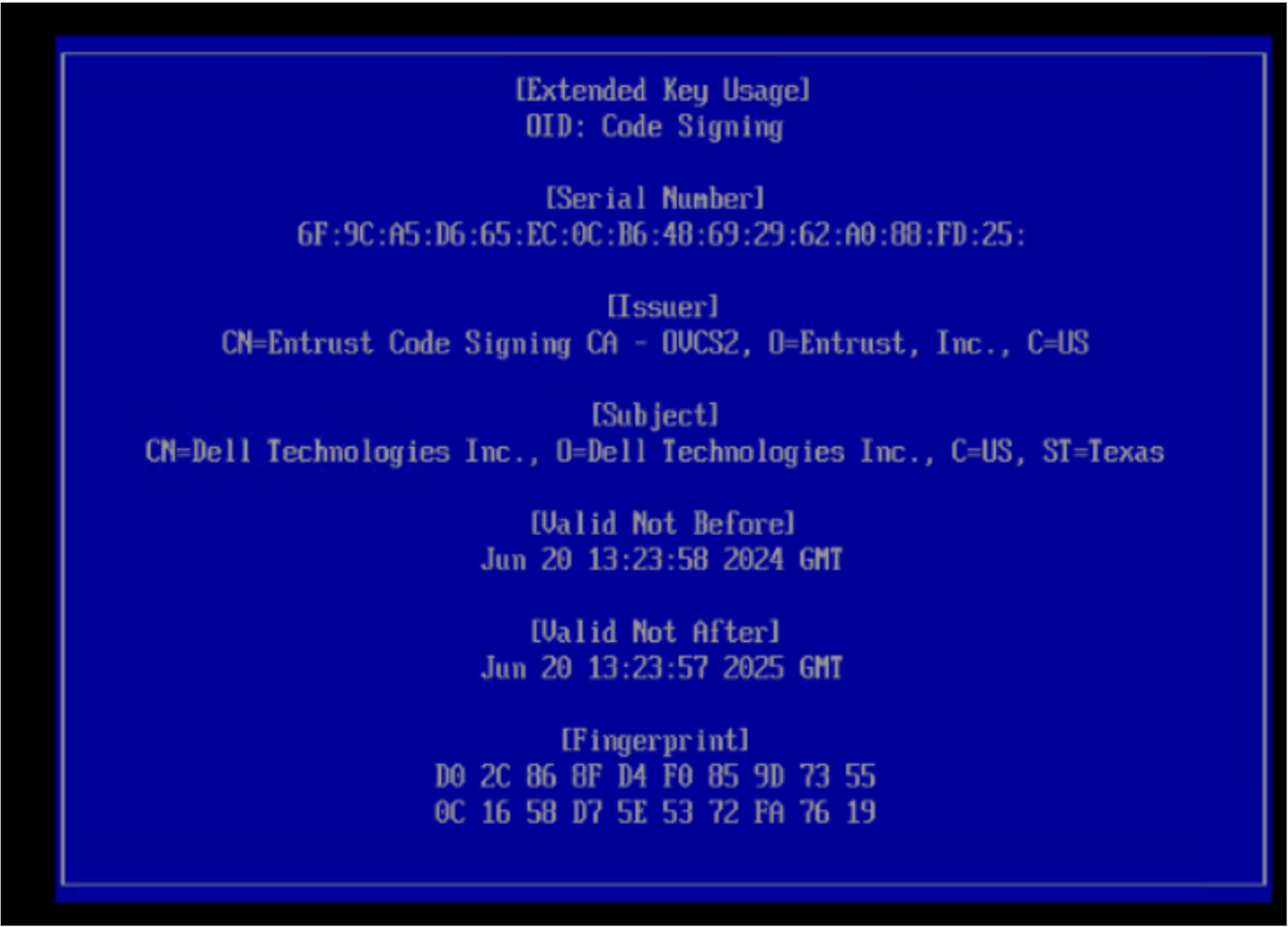

/bin/emc/scaleio/scini_sync/certs/.Bu dizinde SDC sertifikalarını bulabilirsiniz. - Geçerli olduklarını ve sürelerinin dolmadığını onaylamak için aşağıdaki komutu çalıştırın:

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Sertifika geçerliyse

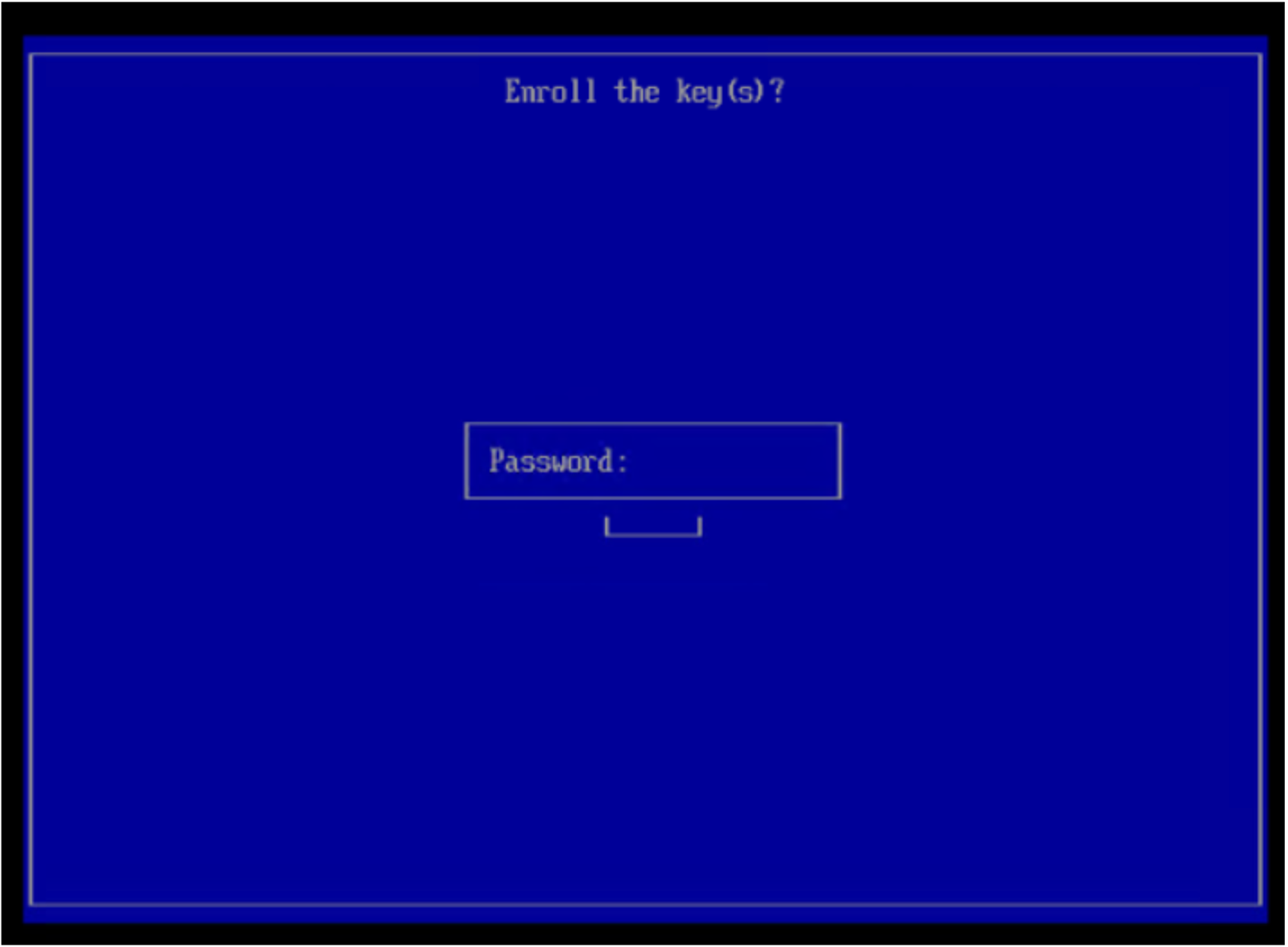

mokutil tookiçe aktarmak için.derdosyasında adlandırma çakışmalarını önlemek üzere hedef sistem için farklı uygulamaların farklı adlar kullanmasını gerekli hale getirme. Bir parola oluşturmanız gerekir

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- SDC paketiyle birlikte verilen sertifikanın süresi dolmuşsa, size

.pemdönüştürmeniz gereken biçim.derAşağıdaki komutu kullanarak biçimlendirin:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Gerekirse yeni imzalı SDC paketini ve ilgili sertifikaları almak için Dell destek ekibiyle iletişime geçin

- Ana bilgisayarı yeniden başlatın .

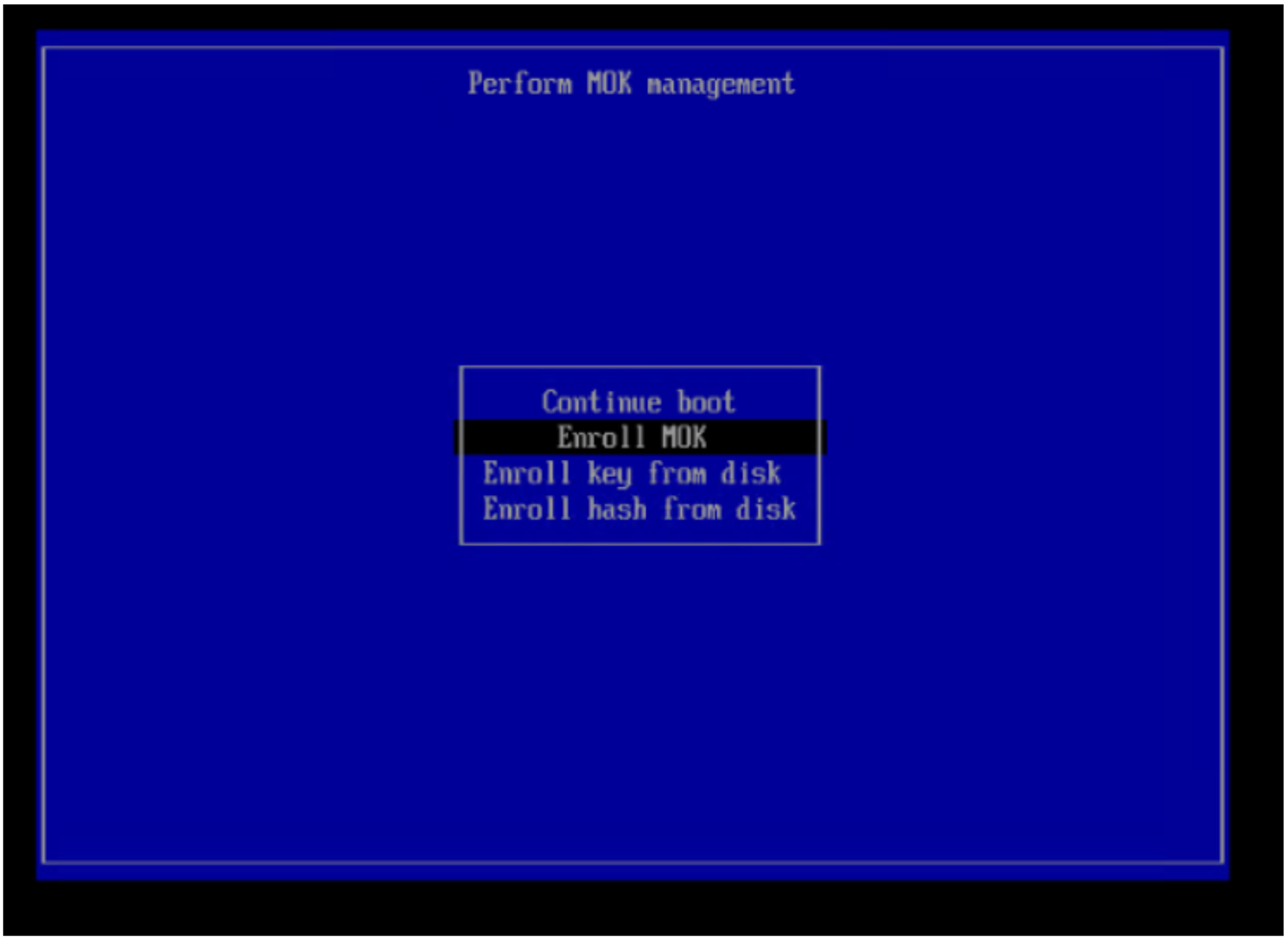

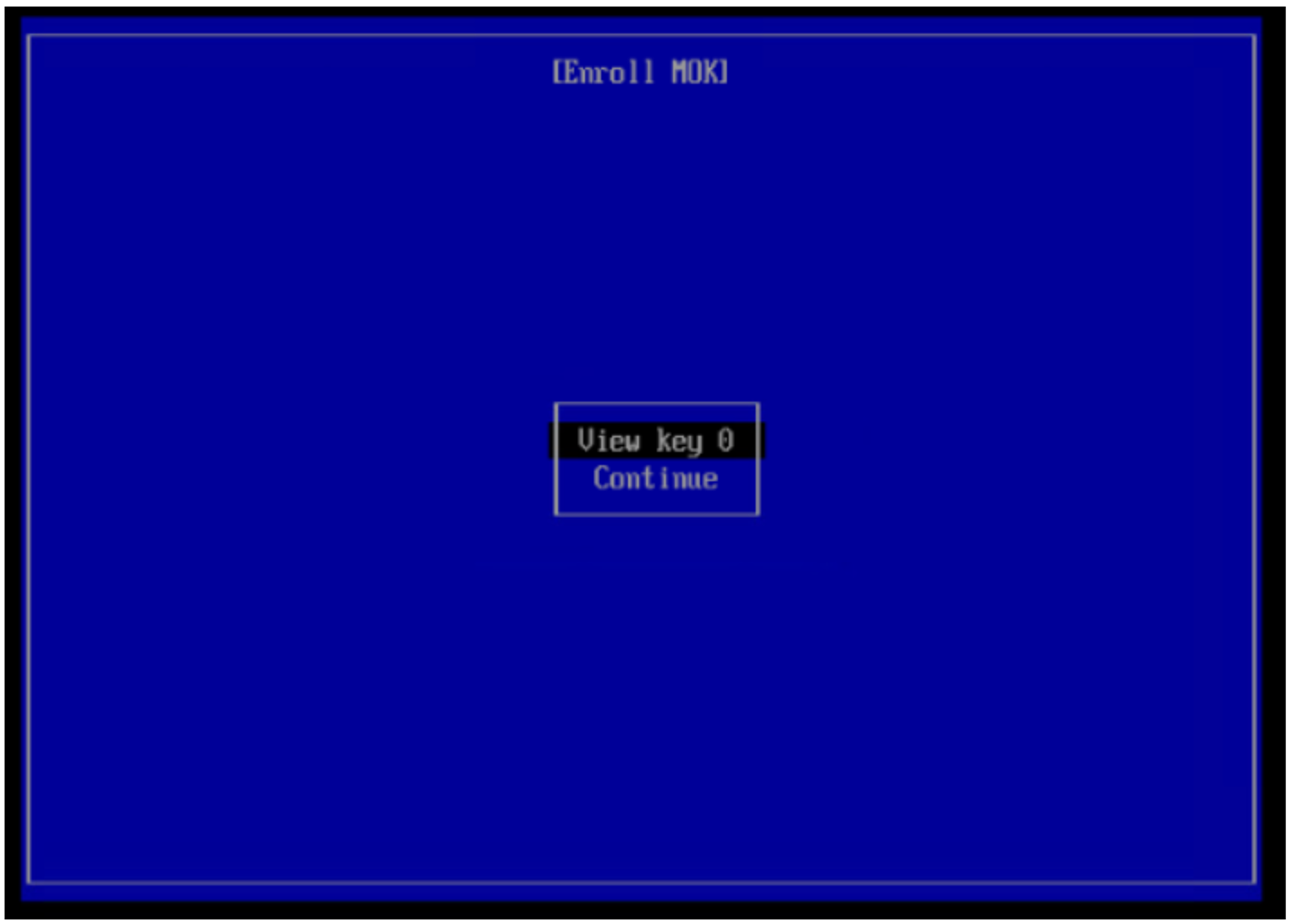

- Önyüklemede, Linux işletim sistemi önyüklemeden önce, MOK Yönetimi Gerçekleştir menüsüne girmelisiniz. MOK yönetimine girin ve MOK yi Kaydet'i seçin.

- Yeniden başlattıktan sonra ana bilgisayarda oturum açın ve SDC'nin çalışır durumda olduğunu doğrulamak için şu komutu çalıştırın:

systemctl status scini.service