NetWorker:安全扫描程序报告基于 Windows 的 NetWorker、NetWorker Management Console 服务器的端口 5432 和 5671 上存在漏洞

摘要: Windows Server 2016 上安装了 NetWorker 版本 19.7.0.1 的 NetWorker 服务器上端口 5432 和端口 5671 的“TLS 版本 1.1 协议已弃用”和“TLS 版本 1.0 协议检测”漏洞

本文适用于

本文不适用于

本文并非针对某种特定的产品。

本文并非包含所有产品版本。

症状

NetWorker 服务器和 NetWorker Management Console (NMC) 服务器部署在基于 Windows 的操作系统上。

安全扫描程序将端口 5671 和端口 5432 标记为与 TLS 1.0 和 TLS 1.1 协商。

安全扫描程序将端口 5671 和端口 5432 标记为与 TLS 1.0 和 TLS 1.1 协商。

原因

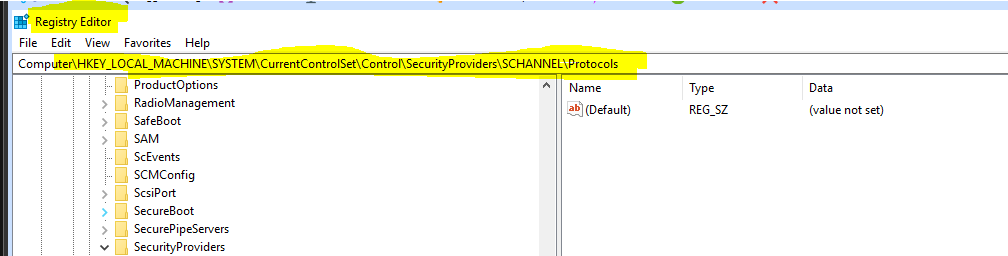

Windows 操作系统注册表路径 Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols 为空,表示已启用所有 TLS 版本。

图 1:Windows 操作系统注册表屏幕截图

由于启用了旧 TLS 版本,因此端口 5671 和 5432 在协商期间使用了它们。

解决方案

通过对 RabbitMQ 和 Postgres 配置进行以下更改来缓解此漏洞。

对于 RabbitMQ 端口 5671:

- 在 NetWorker 服务器上,编辑”

C:\Program Files\EMC NetWorker\nsr\rabbitmq-server-#.#.#\etc\rabbitmq.conf“的文件和以下行。

提醒:RabbitMQ 版本因 NetWorker 服务器版本而异。

From:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2', 'tlsv1.1']},

To:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2']},

- 保存对该文件的更改。

提醒:必须重新启动 NetWorker 服务才能使更改生效。但是,这可以在按照以下步骤修改端口 5432 的密码后完成。

对于 Postgres 端口 5432:

- 在 NMC 服务器上,编辑”

C:\Program Files\EMC NetWorker\Management\nmcdb\pgdata\postgresql.conf“的文件和以下行。

From: ssl_ciphers = 'TLSv1.2:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers To: ssl_ciphers = 'TLSv1.2:!TLSv1.1:!TLSv1.0:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers

- 保存对该文件的更改。

重新启动服务:

使用以下命令重新启动 NetWorker 服务器和 NMC 服务器服务:

net stop nsrexecd /y

提醒:此命令将停止所有 NetWorker 和 NMC 服务。

如果系统既是 NetWorker 服务器又是 NMC 服务器,请运行以下命令:

net start nsrd net start gstd

如果系统仅是 NMC 服务器,请运行以下命令:

net start nsrexecd net start gstd

其他信息

受影响的产品

NetWorker, NetWorker Management Console产品

NetWorker Family, NetWorker Series文章属性

文章编号: 000213153

文章类型: Solution

上次修改时间: 27 5月 2026

版本: 8

从其他戴尔用户那里查找问题的答案

支持服务

检查您的设备是否在支持服务涵盖的范围内。