DSA-2024-095:针对 Dell PowerMax eNAS OpenSSL 漏洞的安全更新

摘要: 戴尔 PowerMax eNAS 修复可用于可能被恶意用户利用以破坏受影响系统的 OpenSSL 漏洞。

本文适用于

本文不适用于

本文并非针对某种特定的产品。

本文并非包含所有产品版本。

影响

Medium

详情

| 第三方组件 | CVE | More Information(更多信息) |

|---|---|---|

| OpenSSL | CVE-2019-1559 | 有关CVE分数,请参阅下面的NVD链接。 https://nvd.nist.gov/  |

受影响的产品和补救措施

| 产品 | 受影响的版本 | 修正版本 | 链接 |

|---|---|---|---|

| Powermax - ENAS | 所有 eNAS 版本 | 查看解决方法和缓解措施 | 查看解决方法和缓解措施 |

| 产品 | 受影响的版本 | 修正版本 | 链接 |

|---|---|---|---|

| Powermax - ENAS | 所有 eNAS 版本 | 查看解决方法和缓解措施 | 查看解决方法和缓解措施 |

解决方法和缓解措施

| CVE ID | 解决方法和缓解措施 |

|---|---|

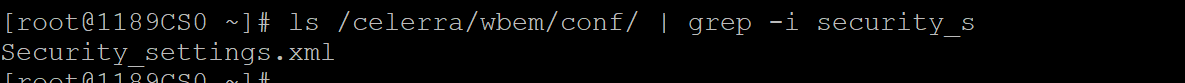

| CVE-2019-1559 | 戴尔工程部门不打算为此问题提供代码修复。 作为解决方法,我们需要通过执行以下作来实施强密码而不是原始密码。 将 /celerra/wbem/conf/security_settings.xml 文件中的 SSLCipher 更改为以下值: < ECOMSetting Name=“SSLCipherSuite” Type=“string” Value=“ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:AES256-SHA256:AES128-SHA256:EDH-RSA-AES128-SHA256”/> 更改 SSLCipher 套件值后,我们需要在控制台上重新启动 NAS 服务。 ***某些版本的 WBEM 具有大写的文件名。如果您无法找到上述文件,请通过运行以下命令来确认名称。 ls /celerra/wbem/conf/ |grep -i security_s  |

修订历史记录

| 修订 | 日期 | 描述 |

|---|---|---|

| 1.0 | 2024-01-30 | 初版 |

| 2.0 | 2024-05-22 | 添加了外部图标链接,没有对内容进行其他更改。 |

| 3.0 | 2024-05-22 |

更新以增强演示效果,没有对内容进行其他更改。 |

| 4.0 | 2025-05-25 |

更新了受影响的版本,并增强了解决方法程序。 |

相关信息

法律免责声明

受影响的产品

eNAS, Product Security Information文章属性

文章编号: 000222166

文章类型: Dell Security Advisory

上次修改时间: 01 10月 2025

从其他戴尔用户那里查找问题的答案

支持服务

检查您的设备是否在支持服务涵盖的范围内。