PowerFlex:啟用 PowerFlex 運算節點的安全開機強制執行

摘要: 本文提供在執行 ESXi 或 Linux 的 Dell PowerFlex 運算節點上啟用統一可延伸韌體介面 (UEFI) 安全開機強制執行的逐步指示。

本文章適用於

本文章不適用於

本文無關於任何特定產品。

本文未識別所有產品版本。

說明

警示:安全開機僅在執行 ESXi 或 Linux 的 PowerFlex 運算節點上受支援。PowerFlex 儲存節點或 PowerFlex 管理節點不支援此功能。

若要在 Dell PowerFlex 運算節點上啟用安全開機,您必須滿足下列先決條件:

-

開機模式必須在系統 BIOS 設定>開機設定中設為整合可延伸韌體介面 (UEFI)。

注意:如果主機不是此模式,您可能無法在不重新安裝作業系統的情況下進行變更。 - 伺服器必須已安裝 可信賴平台模組 (TPM) 2.0。

- BIOS 應為特定 PowerEdge 機型所需的版本,才能支援啟用安全開機。您可以在 Dell 支援網站上找到相關資訊。

- RPQ 必須啟用 安全開機,請聯絡您的 Dell Technologies 客戶代表,以便透過產品資格認證要求 (RPQ) 程序,評估並啟用 PowerFlex 節點的安全開機選項。

- 使用 PowerFlex Manager 執行部署之前,必須在 iDRAC 中停用安全開機。如果啟用,部署將失敗。安全開機應僅在部署後才啟用。

注意:每次變更 iDRAC 中的安全開機設定時,必須重新開機伺服器才能生效。

設定 Dell PowerEdge iDRAC 以進行安全開機:

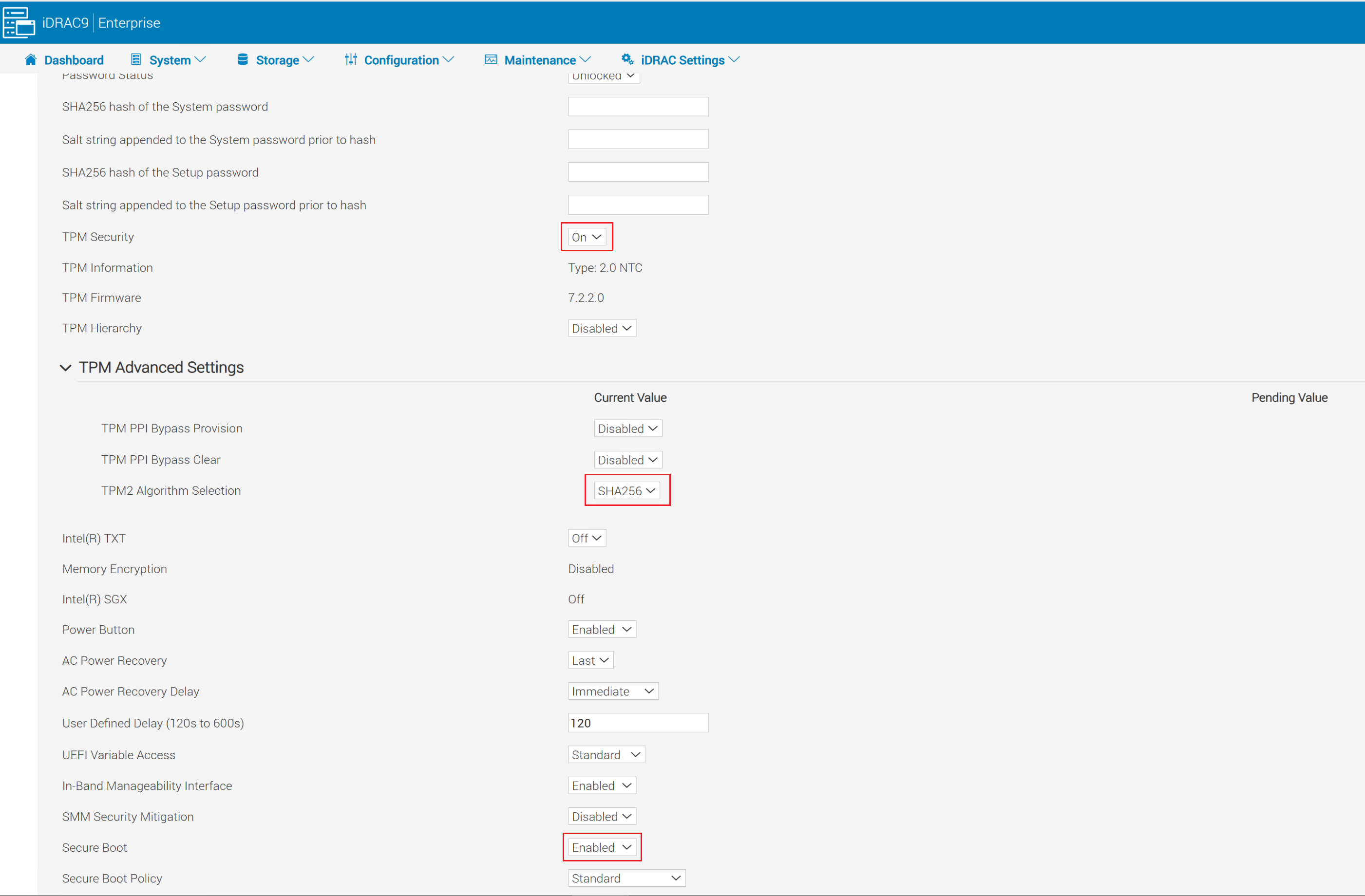

- 登入 iDRAC Web 介面,並前往 組態 > BIOS 設定 > 系統安全性

- 將 「TPM 安全性 」設為 「開啟」

- 展開 TPM 進階設定 ,並將 TPM2 演算法選項設為 SHA256

- 將「安全開機」設為「啟用」

- 按一下系統安全性設定畫面底部的套用。

- 按一下畫面左下角 的套用並重新開機 按鈕。

啟用 ESXi 安全開機:

部分支援:具備證明的可信賴開機。

- UEFI 安全開機:在開機時驗證開機載入器和核心模組

- TPM 測量:將開機雜湊測量值儲存在 TPM PCR 中 (用於證明)

- TPM 支援加密:VM、vSAN 和核心傾印

- vCenter 證明:偵測主機開機時是否處於遭篡改或不受信任的狀態

- VM 上的 vTPM 支援:可為 VM 提供虛擬 TPM 以執行客體內安全性功能 (也需要 vCenter KMS 伺服器)

完整支援:執行控制鎖定

- 包含部分支援的所有功能

- 已簽署的 VIB 強制執行:確保 VIB 不被篡改

- 只能安裝 VMware 簽署的 VIB

- 已簽署的 VIB 只能在 ESXi 開機期間載入

在 ESXi 中啟用部分支援:

若為 PowerFlex 機架和裝置節點,在 PowerFlex Manager 部署節點後,必須啟用安全開機。如果事先啟用,使用 PowerFlex Manager 的部署會失敗。

注意:如果在安裝 ESXi 之前已啟用 TPM 2.0、安全開機和 SHA256 (手動安裝,而不是使用 PowerFlex Manager),則會在第一次重新開機時自動設定。

啟用部分支援,請按照下列步驟操作:

-

執行驗證指令檔:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- 如果通過,您會看到「可以啟用安全開機」。

- 如果失敗,它會列出未簽署的 VIB。您必須先移除這些,才能繼續,否則主機在下次開機時發生紫色畫面。

- 在 ESXi 主機上啟用 SSH,然後使用任何 SSH 用戶端以根使用者連線至 ESXi 主機。

- 驗證安全性層級:

esxcli system settings encryption get-

- 輸出應顯示:

- 模式:無

- 已安裝的 VIB:False

- 要求安全開機:False

- 輸出應顯示:

- 啟用 TPM 模式:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- 將主機重新開機。

- 主機重新連線後,請確認安全性層級:

esxcli system settings encryption get-

- 輸出現在應顯示:

- 模式:TPM

- 已安裝的 VIB:False

- 安全開機:真

- 輸出現在應顯示:

- 將組態同步到引導槽:

/bin/backup.sh 0

在 ESXi 中啟用完整支援:

- 在 ESXi 主機上啟用 SSH ,然後使用任何 SSH 用戶端以 根使用者連線 至 ESXi 主機。

- 驗證安全性層級:

- 輸出應顯示:

- 模式:TPM

- 已安裝的 VIB:False

- 要求安全開機:真

- 輸出應顯示:

- 如果輸出與上述內容不符,請按照上述指示啟用部分支援,然後再繼續。

- 執行以下命令以取得目前設定:

esxcli system settings encryption get-

- 允許核心接受 VIB 強制執行:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- 關閉主機電源,然後再開啟主機電源 (請勿使用重新開機)。

- 執行下列命令,啟用 VIB 強制執行:

esxcli system settings encryption set --require-exec-installed-only=T-

- 重新開機節點以強制執行已簽署的 VIB。

- 當節點重新連線時,請確認安全性層級:

esxcli system settings encryption get - 將執行中組態同步到引導槽:

/bin/backup.sh 0備份金鑰和組態:

注意:您必須一律備份復原開機金鑰和系統組態。請勿跳過此步驟。

- 以 root身分透過 SSH 連線至 ESXi 主機

- 顯示備份金鑰,並複製到節點以外的安全位置

esxcli system settings encryption recovery list-

- 複製復原金鑰 (第二欄) 並貼至文字檔,以儲存以供日後復原。可以省略恢復ID。

- 產生主機層級備份套裝:

vim-cmd hostsvc/firmware/backup_config- 複製提供的 Web URL 以下載備份套裝。將此套裝儲存在與復原金鑰備份文字檔案相同的位置。

注意:備份可能需要 30 秒才能完成,5 分鐘後即無法再存取。

啟用 Linux 的安全開機:

-

以根身分 SSH 連線至 Linux 主機,並驗證電腦上已啟用安全開機:

mokutil --sb-stat-

- 輸出應有

SecureBoot已啟用

- 輸出應有

- 如果已安裝 SDC,請繼續執行步驟 4。

- 若未安裝 SDC,請安裝 SDC RPM。安裝應成功,但

scini驅動程式應無法載入。您應該會收到錯誤訊息"scini service failed because the control process exited with error code"。- 若要檢查錯誤的詳細資料:

- 執行

- 若要檢查錯誤的詳細資料:

systemctl status scini.service-

-

- 執行

-

journalctl -xe-

- 如果您檢查

dmesg,您應該看到:拒絕載入具有不可用金鑰的模組

- 如果您檢查

- 將目錄變更為

/bin/emc/scaleio/scini_sync/certs/.在此目錄中,您可以找到 SDC 憑證。 - 執行 下列命令,確認其有效且未過期

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2輸出為到期日。

- 如果憑證有效,請使用

mokutil took若要匯入.der檔案中所定義。您需要產生一個通行證

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)輸入密碼的提示有兩個。

- 如果隨附於 SDC 套件的憑證已過期,系統可能會在

.pem您必須轉換為的格式.der使用下列命令設定格式:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>如有需要,請聯絡 Dell 支援團隊以取得新簽署的 SDC 套件和相關憑證

- 將主機重新開機 。

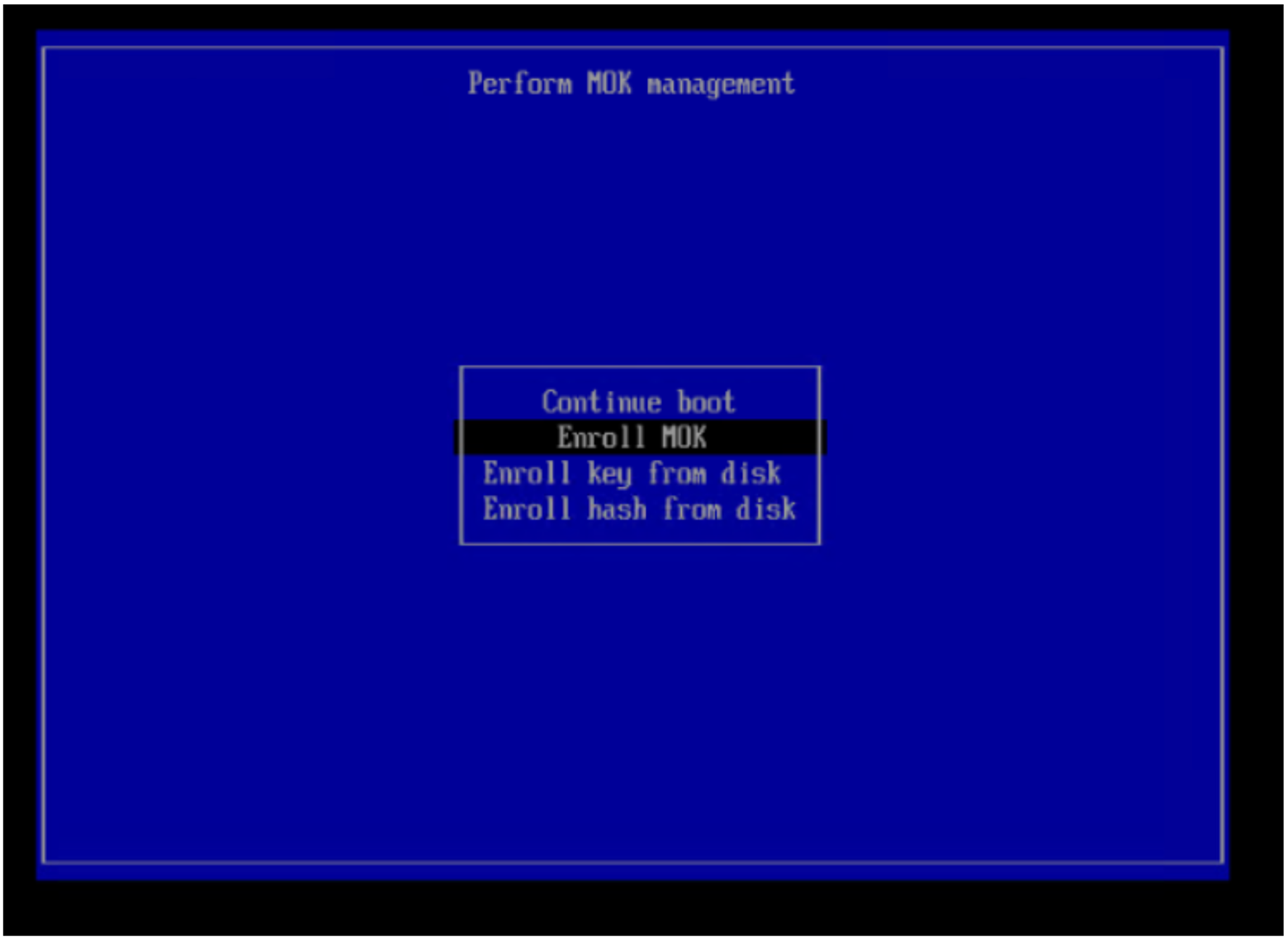

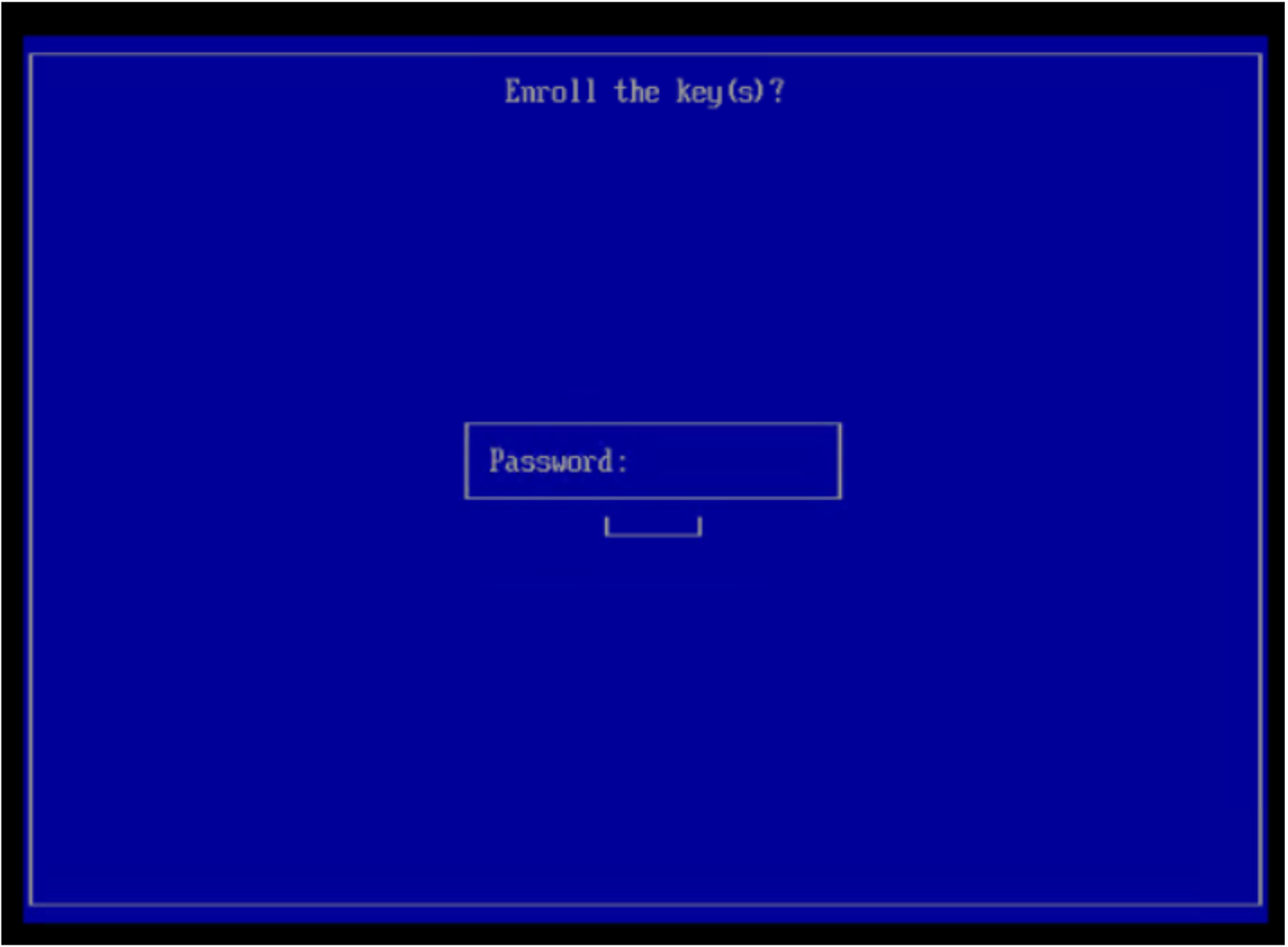

- 在開機時,在 Linux 作業系統開機之前,您必須進入 執行 MOK 管理 功能表。進入 MOK 管理,然後選擇註冊 MOK。

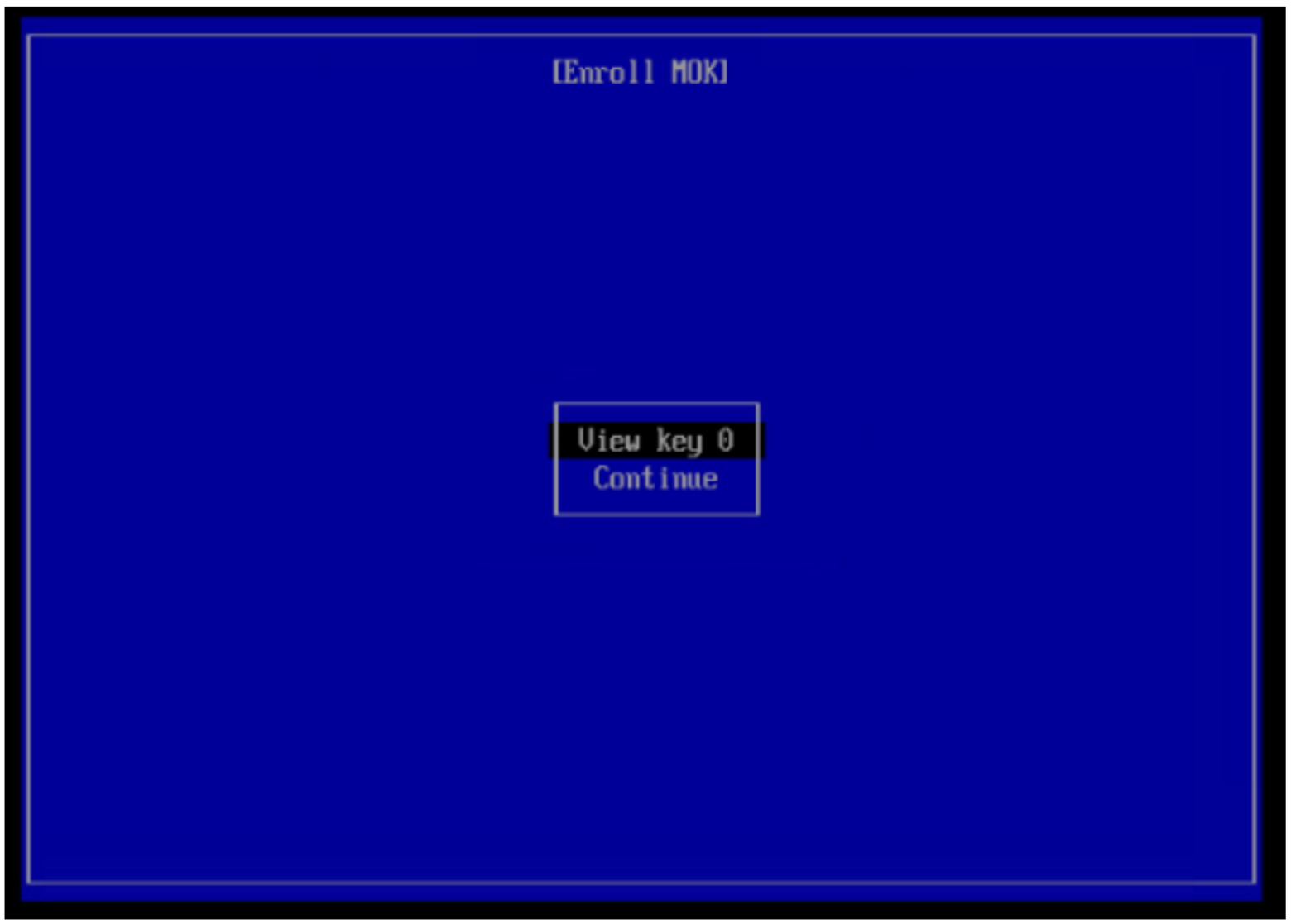

在下一個螢幕上,選擇 查看金鑰 0。

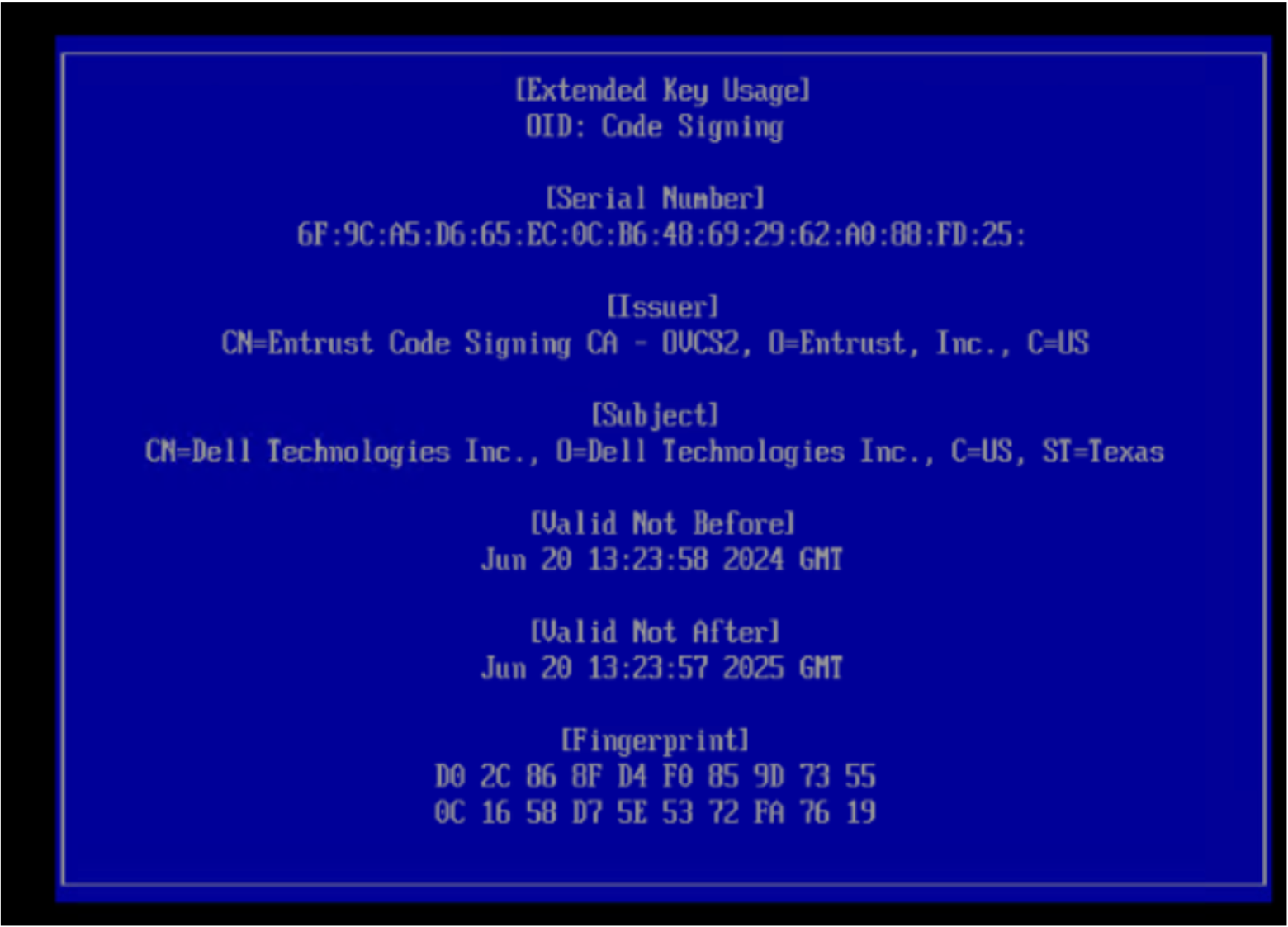

下一個畫面會顯示關鍵資訊。按任意鍵前往 註冊金鑰 頁面。

在下一個螢幕上,輸入您之前在 步驟 6 中生成的密碼,然後選擇 重新啟動。

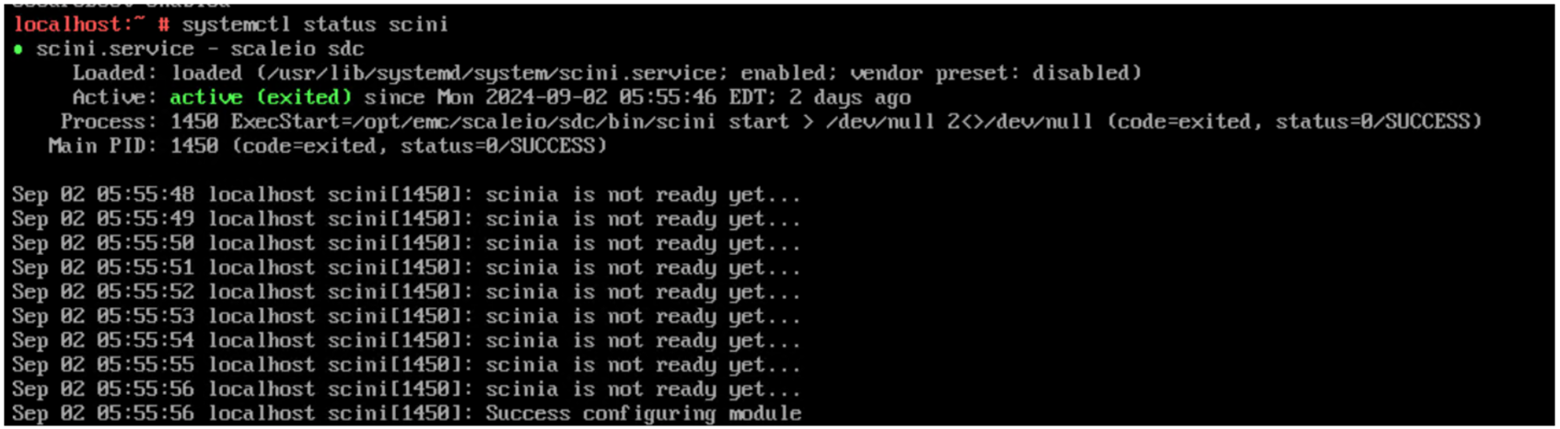

- 重新開機後登入主機並執行此命令,以驗證 SDC 是否啟動並執行中:

systemctl status scini.service輸出看起來應該如下:

受影響的產品

PowerFlex appliance HW, PowerFlex rack HW文章屬性

文章編號: 000414194

文章類型: How To

上次修改時間: 30 4月 2026

版本: 7

向其他 Dell 使用者尋求您問題的答案

支援服務

檢查您的裝置是否在支援服務的涵蓋範圍內。