PowerEdge: Jak připravit hostitele VMware ESXi s povoleným čipem TPM na změny hardwaru, aby nedošlo k poškození PSOD

Shrnutí: Pokud hostitelé ESXi používají čip TPM (Trusted Platform Module), tento článek obsahuje kroky, které je třeba provést, dokud je hostitel ESXi stále přístupný přes SSH, než dojde ke změně hardwaru. ...

Tento článek se vztahuje na

Tento článek se nevztahuje na

Tento článek není vázán na žádný konkrétní produkt.

V tomto článku nejsou uvedeny všechny verze produktu.

Pokyny

Symptomy:

Po provedení údržby hardwaru, včetně výměny komponent (například baterie CMOS, procesoru atd.), se mohou při spouštění zálohy hostitele vyskytnout chyby PSOD (Purple Screen).

Příčinou:

Od verze 7.0u2 používá systém ESXi čip TPM 2.0 k ochraně konfigurací systému pomocí "zapečetění TPM". Ke konfiguraci lze přistupovat pouze se stejným čipem TPM, který byl použit na začátku.

Abyste tomu zabránili, před provedením výměny je nutné shromáždit obnovovací klíč z hostitelů s povoleným zabezpečením TPM.

Pokyny:

- Přihlaste se pomocí SSH k hostiteli ESXi.

- Ověřte , zda je nainstalován modul TPM a zda je v systému BIOS povolena funkce "TPM Security":

[root@host1:~] esxcli hardware trustedboot get Drtm Enabled: true Tpm Present: true

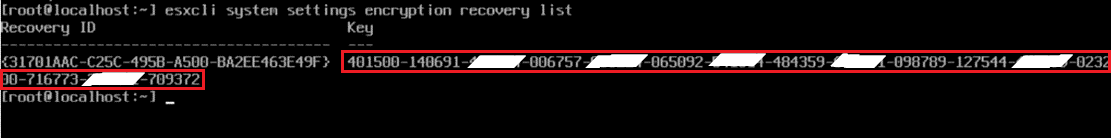

- Obnovovací klíč získáte spuštěním následujícího příkazu:

esxcli system settings encryption recovery list

Poznámka: Obnovovací klíč je druhá zobrazená sada čísel: 16 skupin, z nichž každá obsahuje šest číslic, jak je zvýrazněno výše

- Uložte obnovovací klíč na bezpečné místo, abyste jej mohli později použít.

Poznámka: Pokud obnovovací klíč není k dispozici, jedinou možností je přeinstalovat systém ESXi.

V této fázi bezpečně vyměňte díl a pokud jste dříve měli napájecí zdroj napájení, vyřešte problém podle níže uvedených kroků.

Kroky:

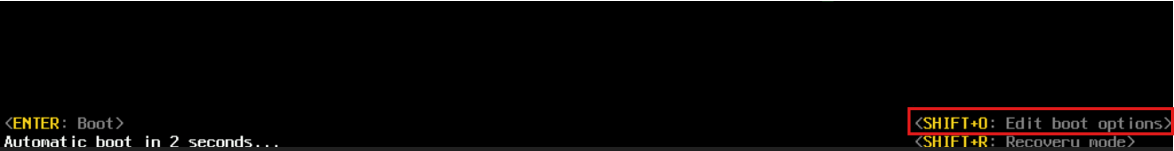

- Restartujte systém ESXi a po zobrazení výzvy stiskněte kombinaci kláves SHIFT+O:

- Ke konfiguraci spouštění přidejte následující kód z obnovovacího klíče získaného z části Předpoklady:

encryptionRecoveryKey=######-######-######-######-######-######-######-######-######-######-######-######-######

Poznámka: Neodstraňujte informace, které jsou již uvedeny na začátku výzvy.

Na konec existujícího bootUUID přidejte mezeru následovanou informacemi encryptionRecoveryKey , jak je znázorněno na výše uvedeném snímku obrazovky.

- Stisknutím klávesy Enter pokračujte v procesu spouštění hostitele.

- Přihlaste se k hostiteli pomocí SSH a spuštěním následujícího příkazu zapište změny na disk:

[root@host1:~] /sbin/auto-backup.sh

Dotčené produkty

C Series, Modular Infrastructure, Rack Servers, Tower Servers, XE Servers, XR Servers, OEM Server Solutions, VMware ESXi 7.x, VMware ESXi 8.x, VMware ESXi 9.xProdukty

C Series, Modular Infrastructure, Rack Servers, Tower Servers, XE Servers, XR Servers, OEM Server SolutionsVlastnosti článku

Číslo článku: 000318876

Typ článku: How To

Poslední úprava: 08 led 2026

Verze: 3

Najděte odpovědi na své otázky od ostatních uživatelů společnosti Dell

Služby podpory

Zkontrolujte, zda se na vaše zařízení vztahují služby podpory.