Dell Unity: Po upgradu na prostředí Unity OE 5.5 nelze přistupovat k souborům ani složkám při exportu NFS

Shrnutí: Uživatel systému Linux nemusí mít po upgradu na verzi Unity OE 5.5 přístup k některým souborům nebo složkám v exportu systému souborů NFS (Network File System).

Tento článek se vztahuje na

Tento článek se nevztahuje na

Tento článek není vázán na žádný konkrétní produkt.

V tomto článku nejsou uvedeny všechny verze produktu.

Příznaky

- Uživatelé si mohou všimnout, že po upgradu řešení Unity na operační prostředí (OE) 5.5 nelze získat přístup k některým souborům nebo nelze složky zobrazit

- K problému dochází pouze za následujících podmínek:

- Klient připojí export NFS pomocí

NFSv4.2, přístup je v pořádku, pokud klient připojí export NFS pomocíNFSv3neboNFSv4.0neboNFSv 4.1. SELinuxje povolen v klientovi pro systém Linux.

- Klient připojí export NFS pomocí

Zde je příklad:

- Uživatel

test_userNelze vypsat obsah přípojného bodu NFS/mntPři montáži pomocíNFSv4.2.

[test_user@RHEL4 ~]$ mount -v | grep -i mnt 10.xx.xx.48:/test on /mnt type nfs4 (rw,relatime,seclabel,vers=4.2,rsize=131072,wsize=131072,namlen=255,hard,proto=tcp,timeo=600,retrans=2,sec=sys,clientaddr=10.227.xxx.129,local_lock=none,addr=10.60.15.48) [test_user@RHEL4 ~]$ ls -al /mnt ls: cannot open directory '/mnt': Permission denied

- Uživatel

test_usermůže vypsat stejnou složku po opětovném připojení klienta k exportu NFS pomocíNFSv4.1.

[test_user@RHEL4 ~]$ mount -v | grep -i mnt 10.xx.xx.48:/test on /mnt type nfs4 (rw,relatime,vers=4.1,rsize=131072,wsize=131072,namlen=255,hard,proto=tcp,timeo=600,retrans=2,sec=sys,clientaddr=10.227.xxx.129,local_lock=none,addr=10.60.15.48) [test_user@RHEL4 ~]$ ls -al /mnt total 16 drwxrwxrwx. 6 root root 8192 Jun 18 03:21 . dr-xr-xr-x. 20 root root 271 Jun 8 19:07 .. dr-xr-xr-x. 2 root bin 152 Apr 14 03:56 .etc drwxr-xr-x. 2 root root 152 Jun 18 03:20 folder drwxr-xr-x. 2 root root 8192 Apr 14 03:56 lost+found

Příčina

- Unity přidala podporu pro

NFSv4.2Počínaje verzí Unity OE 5.5.NFSv4.2podpora protokolů přináší další zabezpečení a výkon a podporu atributů NFS pro náhradní soubory a značení NFS. - Funkce bezpečnostního štítku v

NFSV4.2povolí popisky zabezpečení (napříkladSELinuxkontexty), které se mají ukládat a vynucovat přes sdílené složky NFS. Ve výchozím nastavení je tato funkce na serveru NAS Unity povolena. - Kdy

SELinuxje povolen na klientovi Linux, přiřazuje popisek zabezpečení každému objektu v systémech, včetně souborů, složek, procesů, portů a zařízení. - Výchozí kontext zabezpečení, který

SELinuxpřiřazuje k souborům v NFS exportu připojeném pomocíNFS v3,V4.0nebov4.1Jesystem_u:object_r:nfs_t:s0.

[root@rhel8 test]# ls -alZ testv4.1 -rw-r--r--. 1 root root system_u:object_r:nfs_t:s0 0 Jun 1 21:47 testv4.1

- Když klient připojí export NFS pomocí

NFS v4.2, výchozí kontext zabezpečení souborů NFS se změní naunconfined_u:object_r:default_t:s0.

[root@rhel8 test]# ls -alZ testv4.2 -rw-r--r--. 1 root root unconfined_u:object_r:default_t:s0 0 Jun 1 2025 testv4.2

- Změna bezpečnostního kontextu, zejména typu zabezpečení, z

nfs_tnadefault_tmůže způsobit určité problémy s přístupem, jakoSELinuxUrčuje přístupová oprávnění na základě pravidel zásad, která vypočítávají typ zabezpečení uživatele nebo procesu a souborů nebo složek.

Řešení

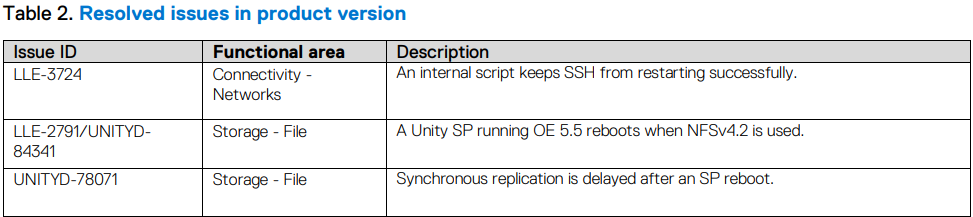

- Tento problém je opraven v prostředí Unity OE 5.5.3.

Pokud upgrade není k dispozici, existují zástupná řešení, jak se tomuto problému vyhnout.

Uživatelé by si měli vybrat jedno řešení na základě svých priorit: zabezpečení, jednoduchost nebo požadavky na funkce.

- Znovu připojte export NFS pomocí

NFSv4.1, NFSv4.0, or NFSv3Od klienta:

mount -o vers=4.1 <nas server IP>:/<export> /<localmountpoint>- Připojení exportu NFS pomocí

NFSv4.2Určete ale kontext zabezpečení:

mount -o context=system_u:object_r:nfs_t:s0 <nas server IP>:/<export> /<localmountpoint>- Downgrade maximální podpory

NFSv4verze v Unity odv4.2nav4.1.

- Zakažte popisek zabezpečení v poli Unity:

- Změňte typ zabezpečení souborů v exportu NFS na příslušné na základě požadavku:

chcon <user>:<role>:<type>:<level> <file/folders>

For example, change the file type to nfs_t.

[root@RHEL4 /]# ls -alZ /mnt/nfsv4.2

-rw-r--r--. 1 root root system_u:object_r:default_t:s0 0 Jun 17 00:53 /mnt/nfsv4.2

[root@RHEL4 /]# chcon -t nfs_t /mnt/nfsv4.2

[root@RHEL4 /]# ls -alZ /mnt/nfsv4.2

-rw-r--r--. 1 root root system_u:object_r:nfs_t:s0 0 Jun 17 00:53 /mnt/nfsv4.2

Další informace

Při odstraňování problémů s SELinux Problém s přístupem.

1. Určete kontext zabezpečení uživatele:

[test_user@RHEL4 ~]$ id -Z user_u:user_r:user_t:s0

- Ověřte, zda je export NFS připojen pomocí

NFSv4.2aseclabelje povoleno:

[test_user@RHEL4 ~]$ mount -v | grep mnt 10.xx.xx.48:/test on /mnt type nfs4 (rw,relatime,seclabel,vers=4.2,rsize=131072,wsize=131072,namlen=255,hard,proto=tcp,timeo=600,retrans=2,sec=sys,clientaddr=10.227.xxx.129,local_lock=none,addr=10.xx.xx.48)

- Zkontrolujte kontext zabezpečení souboru a zopakujte problém:

[test_user@RHEL4 ~]$ ls -aldZ /mnt drwxrwxrwx. 6 root root system_u:object_r:default_t:s0 8192 Jun 17 07:44 /mnt [test_user@RHEL4 ~]$ ls -al /mnt ls: cannot open directory '/mnt': Permission denied

- Zkontrolujte, zda na adrese

auditlogJak ověřit, proč se příkaz nezdařil:

[root@RHEL4 ~]# ausearch -m avc -ts recent | tail

----

time->Tue Jun 17 18:30:59 2025

type=PROCTITLE msg=audit(1750xxxx59.577:8407): proctitle=6C73002D2D636F6C6F723Dxxxxx46F002D616C002F6D6E74

type=SYSCALL msg=audit(1750203059.577:8407): arch=c000003e syscall=257 success=no exit=-13 a0=ffffff9c a1=5563f160ca70 a2=90800 a3=0 items=0 ppid=104637 pid=104661 auid=10086 uid=10086 gid=10086 euid=10086 suid=10086 fsuid=10086 egid=10086 sgid=10086 fsgid=10086 tty=pts1 ses=246 comm="ls" exe="/usr/bin/ls" subj=user_u:user_r:user_t:s0 key=(null)

type=AVC msg=audit(1750xxxx59.577:8407): avc: denied { read } for pid=104661 comm="ls" name="/" dev="0:47" ino=2 scontext=user_u:user_r:user_t:s0 tcontext=system_u:object_r:default_t:s0 tclass=dir permissive=0

- Když uživatel spustí

lsNa kartě/mntTálszdědí typ zabezpečení uživatele,SELinuxSystém určuje, zda je nastaven typ zabezpečeníuser_tMá oprávnění ke čtení typu souboru.default_t. V tomto případělsPříkaz se nezdařil, protože typ zabezpečení zdrojeuser_tNemá oprávnění ke čtení typu zabezpečení souborudefault_t.

To lze potvrdit kontrolou pravidel bezpečnostní politiky:

root@RHEL4 ~]# sesearch -A -s user_t -t default_t -p read [root@RHEL4 ~]#

- Následující příkaz vypíše všechny typy oprávnění

user_tmá na typdefault_t.

[root@RHEL4 ~]# sesearch -A -s user_t -t default_t

allow domain base_file_type:dir { getattr open search };

allow domain file_type:blk_file map; [ domain_can_mmap_files ]:True

allow domain file_type:chr_file map; [ domain_can_mmap_files ]:True

allow domain file_type:file map; [ domain_can_mmap_files ]:True

allow domain file_type:lnk_file map; [ domain_can_mmap_files ]:True

allow user_usertype file_type:filesystem getattr;

- Ve výše uvedeném výstupu

user_tpatří do domény adefault_tPatří kbase_file_type.

Takžeuser_tmá pouzegetattr, otevřete, prohledávejte oprávnění v adresáři sdefault_tTyp.

[root@RHEL4 mnt]# seinfo -t default_t -x Types: 1 type default_t, base_file_type, file_type, mountpoint, non_auth_file_type, non_security_file_type; [root@RHEL4 mnt]# seinfo -t user_t -x | grep domain type user_t, application_domain_type, nsswitch_domain, corenet_unlabeled_type, domain, kernel_system_state_reader, netlabel_peer_type, privfd, process_user_target, scsi_generic_read, scsi_generic_write, syslog_client_type, pcmcia_typeattr_1, user_usertype, login_userdomain, userdomain, unpriv_userdomain, userdom_home_reader_type, userdom_filetrans_type, xdmhomewriter, x_userdomain, x_domain, dridomain, xdrawable_type, xcolormap_type; /pre>

- Uživatel může

cdna/mntprotože otevřeno je povoleno.

>allow domain base_file_type:dir { getattr open search }; <<<<

[test_user@RHEL4 ~]$ cd /mnt

[test_user@RHEL4 mnt]$ ls

ls: cannot open directory '.': Permission deniedDotčené produkty

Dell EMC Unity, Dell Unity Operating Environment (OE)Vlastnosti článku

Číslo článku: 000334013

Typ článku: Solution

Poslední úprava: 04 úno 2026

Verze: 3

Najděte odpovědi na své otázky od ostatních uživatelů společnosti Dell

Služby podpory

Zkontrolujte, zda se na vaše zařízení vztahují služby podpory.