Connectrix B-Series: Webbläsaren rapporterar "Cipher Mismatch, No Matching Ciphers" vid åtkomst till WebTools-gränssnittet med HTTPS

Zusammenfassung: AES256-SHA256 (0x3d) och AES128-SHA256 (0x3c) är blockerade för TLS.

Dieser Artikel gilt für

Dieser Artikel gilt nicht für

Dieser Artikel ist nicht an ein bestimmtes Produkt gebunden.

In diesem Artikel werden nicht alle Produktversionen aufgeführt.

Symptome

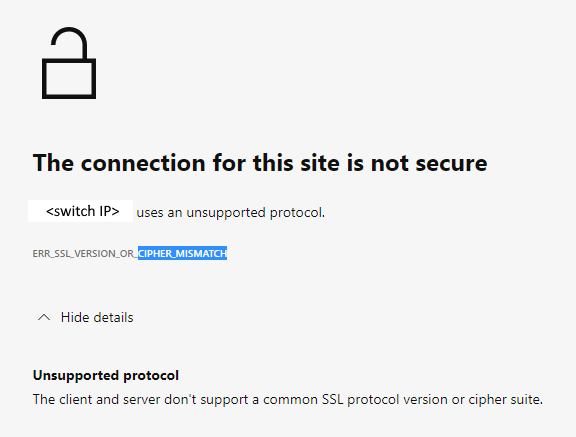

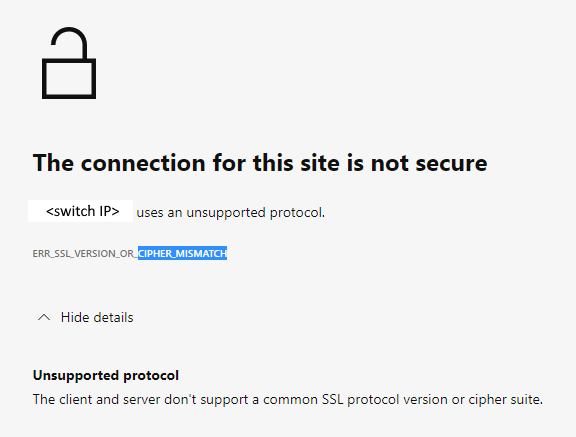

Webbläsaren (Chrome, New Edge eller Firefox) vägrar att öppna WebTools med HTTPS.

Felmeddelandet innehåller "Cipher Mismatch" eller "No Matching Ciphers".

Bild 1: Skärmbild av felmeddelandet som visar anslutningen är inte säker, protokollet stöds inte

Switchen körs i fos 8.1 eller 8.2 fast programvara.

Felmeddelandet innehåller "Cipher Mismatch" eller "No Matching Ciphers".

Bild 1: Skärmbild av felmeddelandet som visar anslutningen är inte säker, protokollet stöds inte

Switchen körs i fos 8.1 eller 8.2 fast programvara.

Ursache

Switchens HTTPS-chifferinställning tillåter endast AES256-SHA256 och AES128-SHA256 för TLS 1.2 (mallarna "default_generic" eller "default_strong" för FOS 8.1 eller 8.2).

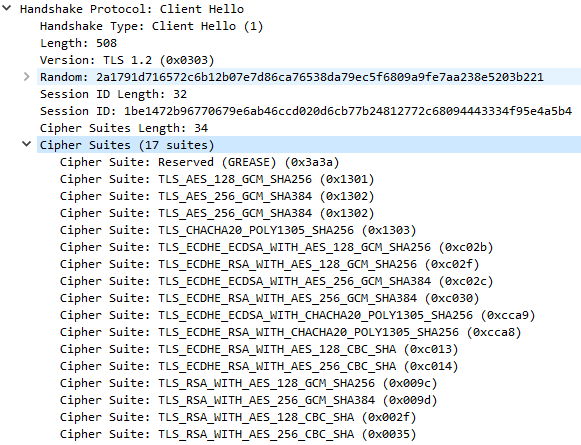

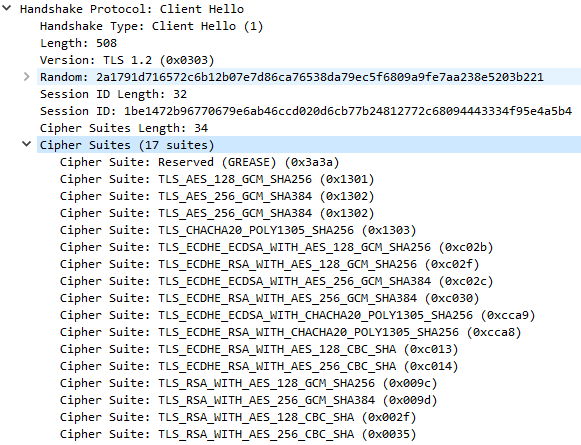

Wireshark-dumpen visar att klienten inte accepterar AES256-SHA256 (0x3d) eller AES128-SHA256 (0x3c), vilket innebär att TLS-handskakningen misslyckas.

Bild 2: Skärmbild av Wireshark-dump som visar handskakningsfel

:root> seccryptocfg --show | grep HTTPS HTTPS : !ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3 HTTPS : TLSv1.2 openssl ciphers -v '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3' AES256-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA256 AES128-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA256

Wireshark-dumpen visar att klienten inte accepterar AES256-SHA256 (0x3d) eller AES128-SHA256 (0x3c), vilket innebär att TLS-handskakningen misslyckas.

Bild 2: Skärmbild av Wireshark-dump som visar handskakningsfel

Lösung

Ändra switchens HTTPS-chifferinställning för att täcka klienten.

Exempel:

I det här exemplet är den aktuella HTTPS-chifferinställningen "! ECDH:! DH:HÖG:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM:! SSLv3"

Om du vill aktivera AES256-GCM-SHA384 (0x9d) och AES128-GCM-SHA256 (0x9c) tar du bort "! AESGCM" från inställningen med kommandot:

Exempel:

I det här exemplet är den aktuella HTTPS-chifferinställningen "! ECDH:! DH:HÖG:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM:! SSLv3"

Om du vill aktivera AES256-GCM-SHA384 (0x9d) och AES128-GCM-SHA256 (0x9c) tar du bort "! AESGCM" från inställningen med kommandot:

seccryptocfg --replace -type https -cipher '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!SSLv3'

Weitere Informationen

Mappa OpenSSL-chiffernamn (visas i OpenSSL-kommandot) med IANA-chiffernamn (visas i Wireshark-dump) med Mozilla-dokumentet, Security/Cipher Suites – MozillaWiki

Betroffene Produkte

Connectrix B-SeriesArtikeleigenschaften

Artikelnummer: 000213633

Artikeltyp: Solution

Zuletzt geändert: 18 Mai 2026

Version: 6

Antworten auf Ihre Fragen erhalten Sie von anderen Dell NutzerInnen

Support Services

Prüfen Sie, ob Ihr Gerät durch Support Services abgedeckt ist.