Stratégies recommandées par Dell pour Dell Encryption Enterprise BitLocker Manager

Summary: Dell Encryption Enterprise BitLocker Manager (anciennement Dell Data Protection | BitLocker Manager) offre protection et sécurité en utilisant le protocole de chiffrement de volume complet intégré de Microsoft, communément appelé BitLocker. ...

Instructions

Produits concernés :

- Dell Encryption Enterprise BitLocker Manager

- Dell Data Protection | BitLocker Manager

Ils offrent un mécanisme de chiffrement complet du volume et plusieurs scénarios pour sécuriser le système d'exploitation, ainsi que la sécurisation du cycle de démarrage contre les attaques.

Dell fournit une interface unique pour gérer les appareils protégés par BitLocker, ainsi qu'une puissante fonctionnalité permettant de générer des rapports sur la protection de ces appareils.

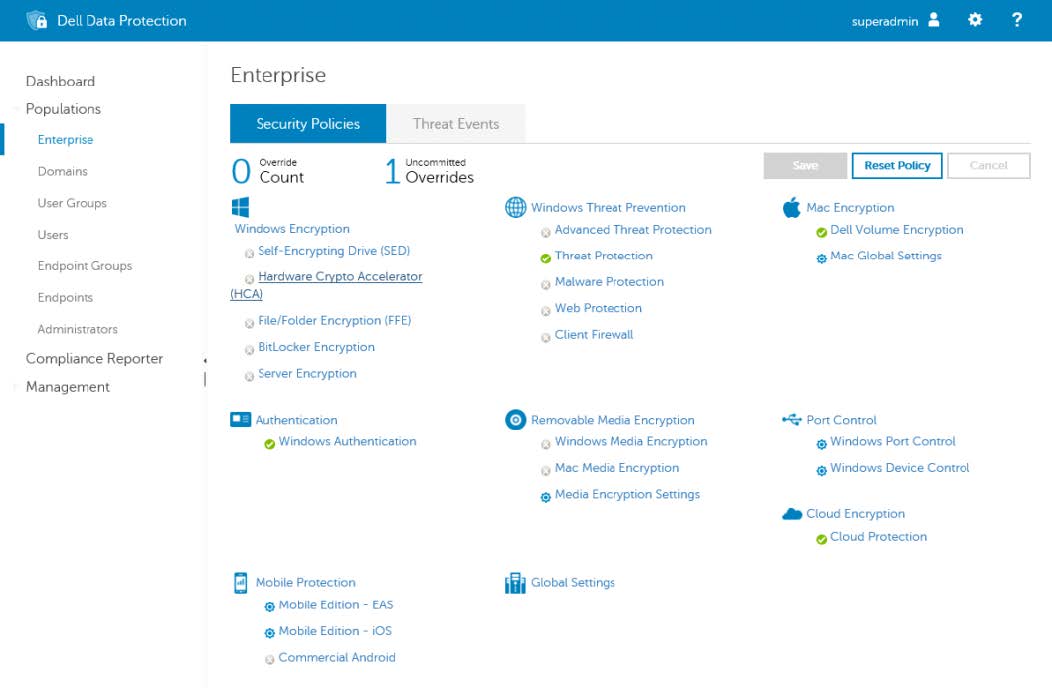

Pour définir la règle de chiffrement BitLocker, selon la recommandation de Dell :

- Accédez à Entreprise.

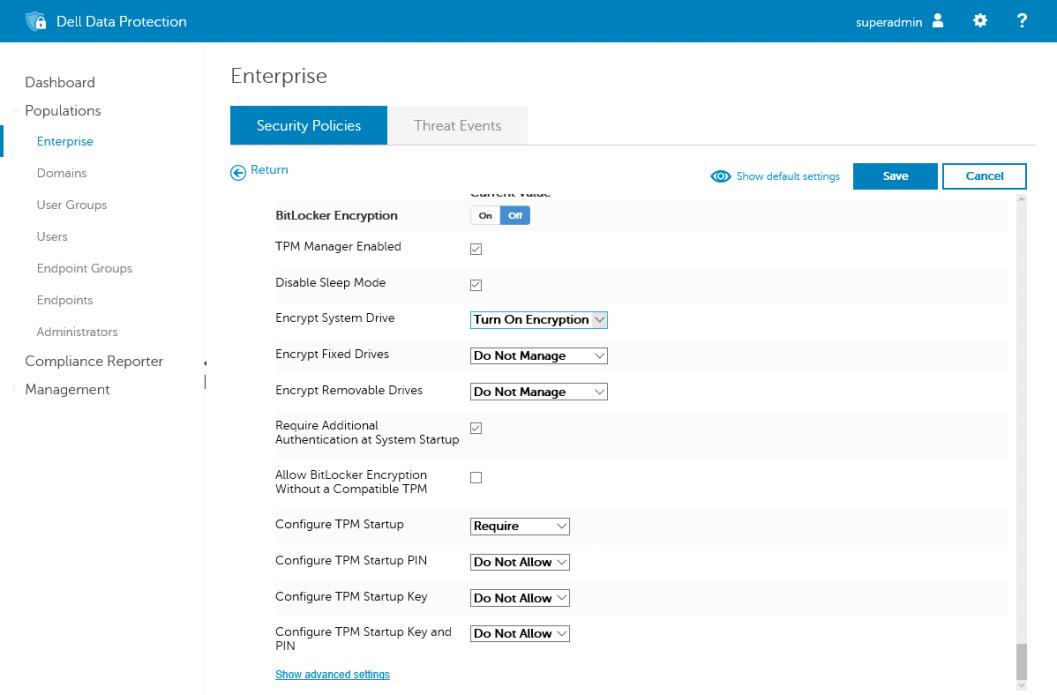

- Cliquez sur BitLocker Encryption.

- Pour afficher tous les paramètres, cliquez sur Show Advanced settings.

Les paramètres suggérés sont les suivants :

| Politique | Paramètre recommandé par Dell | Explication de la stratégie |

|---|---|---|

| Chiffrement BitLocker | Allumé | Active et désactive BitLocker Manager Plugin (ce plug-in est requis pour que toutes les stratégies Dell BitLocker Manager s’appliquent correctement) |

| Gestionnaire TPM activé | Allumé | Active et désactive le module TPM Management Plugin (ce plug-in active le TPM s’il est activé, mais s’il n’est pas correctement activé) |

| Désactiver le mode veille | Éteint | Lorsque cette option est activée, l’appareil n’est pas autorisé à passer en état de veille au cours du chiffrement. |

| Chiffrer le disque système | Activer le chiffrement | Lorsque cette option est définie sur Ne pas gérer, les administrateurs locaux des appareils peuvent modifier BitLocker. Si vous définissez cette option sur Activer le chiffrement , le chiffrement du volume est forcé et les administrateurs locaux ne peuvent pas le modifier. Si vous définissez cette option sur Désactiver le chiffrement , vous forcez le déchiffrement du volume et les administrateurs locaux ne peuvent pas le modifier. |

| Chiffrer les disques fixes | Ne pas gérer | Lorsque cette option est définie sur Ne pas gérer, les administrateurs locaux des appareils peuvent modifier BitLocker. Si vous définissez cette option sur Activer le chiffrement , le chiffrement du volume est forcé et les administrateurs locaux ne peuvent pas le modifier. Si vous définissez cette option sur Désactiver le chiffrement , vous forcez le déchiffrement du volume et les administrateurs locaux ne peuvent pas le modifier. |

| Chiffrer les disques amovibles | Ne pas gérer | Lorsque cette option est définie sur Ne pas gérer, les administrateurs locaux des appareils peuvent modifier BitLocker. Si vous définissez cette option sur Activer le chiffrement , le chiffrement du volume est forcé et les administrateurs locaux ne peuvent pas le modifier. Si vous définissez cette option sur Désactiver le chiffrement , vous forcez le déchiffrement du volume et les administrateurs locaux ne peuvent pas le modifier. |

| Une autre authentification est nécessaire au démarrage du système. | Activé | Cette propriété permet d'activer les cinq stratégies suivantes, ainsi que les protecteurs définis sur les points de terminaison gérés. |

| Autoriser le chiffrement BitLocker sans module de plateforme sécurisée (TPM) compatible. | Activé | Lorsque cette option est activée, elle garantit que les anciens modèles TPM sont pris en charge et permet de mettre en dépôt des clés BitLocker sur USB sur des appareils sans module TPM. |

| Configurer le démarrage du module de plateforme sécurisée | Requis | Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Ne pas autoriser, cette option n’est pas disponible et n’est pas sélectionnable dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Configurer le code confidentiel de démarrage de module de plateforme sécurisée | Ne pas autoriser | Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Ne pas autoriser, cette option n’est pas disponible et n’est pas sélectionnable dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Configurer la clé de démarrage de module de plateforme sécurisée | Ne pas autoriser | Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Ne pas autoriser, cette option n’est pas disponible et n’est pas sélectionnable dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Configurer le code confidentiel et la clé de démarrage de module de plateforme sécurisée | Ne pas autoriser | Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Ne pas autoriser, cette option n’est pas disponible et n’est pas sélectionnable dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Désactiver BitLocker sur les disques à autochiffrement | Désactivé | Lorsque vous activez cette stratégie, si un disque à autochiffrement est détecté, BitLocker ne protège pas le point de terminaison. Si vous désactivez cette stratégie, BitLocker protège le point de terminaison, quelles que soient les fonctionnalités du disque. |

| Politique | Paramètre recommandé par Dell | Explication de la stratégie |

|---|---|---|

| Paramètres des volumes de données constantes | ||

| Configurer l'utilisation des cartes à puce sur les disques de données constantes | Interdire | Cette stratégie affiche les options de protection d'un disque fixe (volume exécuté sans système d'exploitation) lorsque l'option « Chiffrer les disques fixes » est définie sur « Activer le chiffrement ». Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Interrompre, cette option n’est pas disponible et n’est pas sélectionnable dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Refuser l'accès en écriture aux disques fixes non protégés par BitLocker | Désactivé | Ce paramètre de stratégie permet d'indiquer si la protection BitLocker est requise pour que les disques de données constantes soient accessibles en écriture sur un ordinateur. Lorsque vous désactivez ce paramètre, tous les disques de données constantes de l'ordinateur sont montés avec un accès en lecture et écriture. Lorsque vous activez ce paramètre, les utilisateurs reçoivent des messages d'erreur d'« accès refusé » lorsqu'ils tentent d'enregistrer des données sur des disques de données constantes non chiffrés. Lorsque cette option est définie sur Activé pour l’organisation, les utilisateurs disposant d’appareils uniquement dotés de l’ID d’organisation défini dans la stratégie reçoivent le message d’erreur « Accès refusé » lorsqu’ils tentent d’enregistrer des données sur des lecteurs de données fixes non chiffrés. Tous les autres appareils disposent de tous les disques de données constantes sur l'ordinateur montés avec un accès en lecture et écriture. |

| Autoriser l'accès aux disques de données constantes protégés par BitLocker à partir de versions antérieures de Windows | Activé | Lorsque ce paramètre est activé, il est possible de déverrouiller les disques de données formatés avec le système de fichiers FAT sur les ordinateurs exécutant Windows Server 2008, Windows Vista, Windows XP avec SP3 ou Windows XP avec SP2, et d'afficher leur contenu. Ces systèmes d'exploitation disposent d'un accès en lecture seule aux disques protégés par BitLocker. Lorsque ce paramètre est désactivé, il est impossible de déverrouiller les disques de données formatés avec le système de fichiers FAT sur les ordinateurs exécutant des versions antérieures de Windows. |

| Ne pas installer l'utilitaire BitLocker To Go sur les disques fixes au format FAT | Désactivé | Lorsque vous sélectionnez cette option, l'utilitaire BitLocker To Go n'est pas installé et les utilisateurs disposant d'appareils exécutant des versions plus anciennes de Windows ne sont pas en mesure d'accéder aux disques protégés par BitLocker. |

| Configurer l'utilisation des mots de passe pour les disques de données constantes | Autoriser | Cette stratégie affiche les options de protection d'un disque fixe (volume exécuté sans système d'exploitation) lorsque l'option « Chiffrer les disques fixes » est définie sur « Activer le chiffrement ». Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Interrompre, cette option n’est pas disponible et n’est pas sélectionnable dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Configurer les critères de complexité des mots de passe pour les disques de données constantes | Exiger | Lorsque vous sélectionnez Exiger, une connexion à un contrôleur de domaine est nécessaire pour valider la complexité des mots de passe lors de l'activation de BitLocker. Lorsque vous sélectionnez Autoriser, une tentative de connexion à un contrôleur de domaine permet de confirmer que la complexité respecte les règles définies par la stratégie. Toutefois, si aucun contrôleur de domaine n'est détecté, le mot de passe est accepté quelle que soit sa complexité, et le disque est chiffré à l'aide de ce mot de passe en tant que protecteur. Lorsque vous sélectionnez Ne pas autoriser, aucune validation de la complexité des mots de passe n'est effectuée. |

| Longueur minimale du mot de passe pour les disques de données constantes | 8 | Définit la longueur minimale des mots de passe pour les volumes de disque fixe protégés par BitLocker (ce paramètre nécessite que l’option Configurer l’utilisation des mots de passe pour les lecteurs de données fixes soit définie sur Exiger ou Autoriser) |

| Type de chiffrement pour les disques de données constantes | Chiffrement complet | Cette stratégie vérifie si les disques de données constantes utilisent le chiffrement de l'espace utilisé uniquement ou le chiffrement complet. L’option Espace utilisé uniquement est requise pour les machines virtuelles protégées par BitLocker. |

| Sélectionner la méthode de récupération des disques fixes protégés par BitLocker | Désactivé | Ce paramètre est associé aux sept stratégies suivantes. Lorsque cette option est définie sur Activé, elle permet de configurer des options de restauration supplémentaires. Lorsqu'il est désactivé, la récupération n'est disponible que via Dell Security Management Server ou Dell Security Management Server Virtual. |

| Autoriser l'agent de récupération des données pour les disques de données constantes protégés | Désactivé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques fixes protégés par BitLocker L'option Autoriser l'agent de récupération des données permet de spécifier s'il est possible d'utiliser un agent de récupération de données avec des disques protégés par BitLocker. Pour pouvoir utiliser un agent de récupération des données, vous devez l'ajouter à partir des stratégies de clé publique, qui se trouvent dans la console de gestion des stratégies de groupe (GPMC) ou dans l'éditeur de stratégie de groupe locale. Pour en savoir plus sur la façon d'utiliser un agent de récupération des données pour récupérer un appareil protégé par BitLocker, consultez l'article https://blogs.technet.microsoft.com/askcore/2010/10/11/how-to-use-bitlocker-data-recovery-agent-to-unlock-bitlocker-protected-drives/  |

| Configurer le stockage par les utilisateurs du mot de passe de récupération à 48 chiffres de BitLocker | Autoriser | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques fixes protégés par BitLocker. Lorsque ce paramètre défini sur Exiger, les informations de récupération de BitLocker sont générées de force et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Autoriser, les informations de récupération de BitLocker sont automatiquement générées et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Ne pas autoriser, les informations de récupération de BitLocker ne sont pas créées.

Remarque : lorsque vous définissez ce paramètre sur Ne pas autoriser, il est possible que vous ne soyez pas en mesure de récupérer un ordinateur protégé par BitLocker.

|

| Configurer le stockage par les utilisateurs de la clé de récupération 256 bits de BitLocker | Autoriser | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques fixes protégés par BitLocker. Lorsque ce paramètre défini sur Exiger, les informations de récupération de BitLocker sont générées de force et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Autoriser, les informations de récupération de BitLocker sont automatiquement générées et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Ne pas autoriser, les informations de récupération de BitLocker ne sont pas créées.

Remarque : lorsque vous définissez ce paramètre sur Ne pas autoriser, il est possible que vous ne soyez pas en mesure de récupérer un ordinateur protégé par BitLocker.

|

| Supprimer les options de récupération de l'Assistant d'installation de BitLocker | Désactivé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques fixes protégés par BitLocker. Sélectionnez Supprimer les options de récupération de l'Assistant d'installation de BitLocker pour empêcher les utilisateurs de spécifier des options de récupération lorsqu'ils activent BitLocker sur un disque. Lorsque cette option est définie sur Activé, le paramètre de la règle détermine les options de récupération BitLocker. |

| Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données constantes | Activé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques fixes protégés par BitLocker. Paramètre parent des deux stratégies suivantes : Enregistrer les informations de récupération BitLocker dans Active Directory Domain Services : choisissez les informations de récupération BitLocker à stocker dans Active Directory Domain Services (AD DS). |

| Informations de récupération BitLocker à stocker dans AD DS | Mots de passe et packages de clés de récupération | Paramètre enfant des stratégies Sélectionner la méthode de récupération des disques fixes protégés par BitLocker et Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données constantes. Mots de passe et packages de clés de récupération : le mot de passe et le package de clés de récupération BitLocker sont stockés dans AD DS. Le stockage du package de clés prend en charge la restauration des données à partir d'un disque physiquement endommagé. Si vous sélectionnez Mot de passe de récupération uniquement, le mot de passe de récupération est le seul élément stocké dans AD DS. |

| N'activer BitLocker qu'une fois les informations de récupération enregistrées dans AD DS pour les disques de données constantes | Désactivé | Paramètre enfant des stratégies Sélectionner la méthode de récupération des disques fixes protégés par BitLocker et Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données constantes. Cochez la case N'activer BitLocker qu'une fois les informations de récupération enregistrées dans AD DS pour les disques fixes si vous souhaitez empêcher les utilisateurs d'activer BitLocker, à moins que l'ordinateur ne soit connecté au domaine et que la sauvegarde des informations de récupération de BitLocker sur AD DS ait abouti. |

| Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données constantes | Activé | Paramètre parent des quatre stratégies suivantes. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données constantes. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel. L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/

|

| Utiliser le chiffrement au niveau matériel pour les disques de données constantes | Activé | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données constantes. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données constantes. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel. L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/

|

| Utiliser le chiffrement au niveau logiciel BitLocker sur des disques de données constantes lorsque le chiffrement au niveau matériel n'est pas disponible | Activé | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données constantes. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données constantes. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel. L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/

|

| Limiter les algorithmes et suites de chiffrement autorisés pour le chiffrement au niveau matériel sur les disques de données constantes | Désactivé | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données constantes. L'option Limiter les algorithmes et suites de chiffrement autorisés pour le chiffrement au niveau matériel vous permet de limiter les algorithmes de chiffrement que BitLocker peut utiliser avec le chiffrement au niveau matériel. Si l'algorithme défini pour le disque n'est pas disponible, BitLocker désactive l'utilisation du chiffrement au niveau matériel. |

| Configurer des paramètres spécifiques des algorithmes et suites de chiffrement sur des disques de données constantes | 2.16.840.1.101.3.4.1.2;2.16.840.1.101.3.4.1.42 | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données constantes. Les algorithmes de chiffrement sont spécifiés par les identificateurs d'objet (OID) et séparés par des virgules. Exemples d'OID pour les chiffrements :

|

| Paramètres globaux | ||

| Emplacement du dossier par défaut pour enregistrer le mot de passe de récupération | (Blank) (Vide) | Lorsque cette option est définie, spécifiez le chemin d'accès utilisé comme emplacement du dossier par défaut lorsque l'utilisateur décide d'enregistrer le mot de passe de récupération dans un dossier. Vous pouvez spécifier un chemin d'accès complet ou inclure les variables d'environnement de l'ordinateur cible dans le chemin d'accès. Si le chemin d'accès n'est pas valide, l'Assistant d'installation de BitLocker affiche la vue du dossier de premier niveau de l'ordinateur. |

| Méthode et niveau de chiffrement | AES256 avec Diffuser |

Remarque : cette stratégie ne s'applique pas aux disques chiffrés. Les disques chiffrés utilisent leur propre algorithme, que le disque définit lors du partitionnement.

|

| Activer les identificateurs uniques de l'organisation | Désactivé | Paramètre parent des deux stratégies suivantes. Lorsque ce paramètre est activé, il permet de configurer le champ d'identification sur les disques protégés par BitLocker, ainsi que tout champ d'identification autorisé utilisé par votre organisation. Ces identificateurs sont stockés en tant que champ d'identification et champ d'identification autorisé. Le champ d'identification vous permet d'associer un identificateur d'organisation unique aux disques protégés par BitLocker. Cet identificateur est automatiquement ajouté aux nouveaux disques protégés par BitLocker, et peut être mis à jour sur les disques protégés par BitLocker existants à l'aide de l'outil de ligne de commande Manage-bde. Un champ d'identification est requis pour gérer les agents de récupération de données basés sur des certificats sur les disques protégés par BitLocker et pour les mises à jour potentielles de l'utilitaire BitLocker To Go. BitLocker gère et met à jour les agents de récupération des données uniquement lorsque le champ d'identification du disque correspond à la valeur configurée dans le champ d'identification. De la même manière, BitLocker met à jour l'utilitaire BitLocker To Go uniquement lorsque le champ d'identification du disque correspond à la valeur configurée pour le champ d'identification.

Remarque : il est possible d'utiliser l'option Activer les identificateurs uniques de l'organisation avec le paramètre de stratégie Refuser l'accès en écriture aux disques amovibles non protégés par BitLocker pour vous aider à contrôler l'utilisation des disques amovibles dans votre organisation.

|

| Définir les identificateurs uniques de l'organisation | (Blank) (Vide) | Paramètre enfant de la stratégie Activer les identificateurs uniques de l'organisation. Il s'agit d'une valeur alphanumérique permettant de définir un identificateur unique pour vos appareils afin de garantir que votre société les gère. Cet identificateur est automatiquement ajouté aux nouveaux disques protégés par BitLocker, et peut être mis à jour sur les disques protégés par BitLocker existants à l'aide de l'outil de ligne de commande Manage-bde. |

| Définir les identificateurs uniques autorisés de l'organisation | (Blank) (Vide) | Paramètre enfant de la stratégie Activer les identificateurs uniques de l'organisation. Il s'agit d'une valeur alphanumérique permettant de définir un identificateur unique pour vos appareils afin de garantir que votre société les gère. Cet identificateur est automatiquement ajouté aux nouveaux disques protégés par BitLocker, et peut être mis à jour sur les disques protégés par BitLocker existants à l'aide de l'outil de ligne de commande Manage-bde.

Remarque : les stratégies Définir les identificateurs uniques autorisés de l'organisation et Définir les identificateurs uniques de l'organisation doivent correspondent pour éviter tout problème lors de la récupération.

|

| Empêcher le remplacement des données en mémoire au redémarrage | Désactivé | Lorsque ce paramètre est désactivé, les secrets BitLocker sont effacés de la mémoire. Lorsque ce paramètre est activé, les secrets BitLocker restent en mémoire, ce qui peut améliorer les performances, bien que les secrets BitLocker soient exposés à des risques supplémentaires. |

| Activer l'identificateur de certificat de la carte à puce | Désactivé | Lorsque ce paramètre est activé, l'identificateur d'objet spécifié dans le paramètre Identificateur d'objet d'un certificat doit correspondre à l'identificateur d'objet de la stratégie Identificateur de certificat de la carte à puce. |

| Identificateur de certificat de la carte à puce | 1.3.6.1.4.1.311.67.1.1 | L'identificateur d'objet est spécifié dans l'utilisation améliorée de la clé d'un certificat. BitLocker peut identifier les certificats qui peuvent être utilisés pour authentifier un certificat utilisateur sur un disque protégé par BitLocker en faisant correspondre l’ID d’objet du certificat avec l’ID d’objet de ce paramètre de règle. L'identificateur d'objet par défaut est 1.3.6.1.4.1.311.67.1.1. |

| Paramètres de volume du système d'exploitation | ||

| Autoriser les codes confidentiels améliorés au démarrage. | Désactivé | Les codes confidentiels améliorés au démarrage permettent d'utiliser des caractères (notamment des lettres majuscules et minuscules, des symboles, des chiffres et des espaces).

Remarque : tous les ordinateurs ne prennent pas en charge les caractères confidentiels améliorés dans l'environnement préalable au démarrage.

|

| Nombre de caractères requis dans le code confidentiel | 6 | Ce paramètre définit le nombre minimal de caractères requis pour l'environnement préalable au démarrage.

Remarque : la longueur minimale du code confidentiel de BitLocker a été augmentée à six caractères à compter de la version 1703 de Windows 10.

|

| Autoriser le déverrouillage réseau au démarrage sur les disques du système d'exploitation | Désactivé | Cette stratégie contrôle une partie du comportement de la fonctionnalité de déverrouillage réseau dans BitLocker. Cette stratégie est exigée pour activer le déverrouillage réseau BitLocker sur un réseau, car elle permet aux clients qui exécutent BitLocker de créer le protecteur de clé réseau nécessaire lors du chiffrement. Pour en savoir plus sur l'activation du déverrouillage réseau, consultez l'article https://docs.microsoft.com/fr-fr/windows/security/information-protection/bitlocker/bitlocker-how-to-enable-network-unlock  . . |

| Autoriser le démarrage sécurisé sur les disques du système d'exploitation | Activé | Ce paramètre contrôle le mode de gestion des volumes d'ordinateur compatibles avec BitLocker avec la fonctionnalité Secure Boot. L'activation de cette fonctionnalité force la validation du démarrage sécurisé pendant le processus d'amorçage, et vérifie les paramètres des données de configuration de démarrage (BCD) en fonction de la stratégie Secure Boot. |

| Ne pas autoriser les utilisateurs standard à modifier le code PIN sur les disques du système d'exploitation | Désactivé | Ce paramètre de stratégie vous permet de spécifier si les utilisateurs standard sont autorisés à modifier le code PIN ou le mot de passe utilisé pour protéger le disque du système d'exploitation. Lorsque ce paramètre est activé, les utilisateurs qui ne disposent pas de privilèges d'administrateur local ne peuvent pas modifier le code PIN sur le point de terminaison. Lorsque ce paramètre est désactivé, tous les utilisateurs d'un point de terminaison peuvent modifier le code PIN préalable au démarrage. |

| Activer l'utilisation de la saisie au clavier préalable au démarrage sur tablettes tactiles | Activé | Lorsque cette option est définie sur Activé, elle permet aux utilisateurs d’activer les options d’authentification qui nécessitent une entrée utilisateur à partir de l’environnement de prédémarrage, même si la plate-forme indique une absence de fonctionnalité d’entrée de prédémarrage. |

| Réinitialiser les données de validation de la plateforme après la récupération | Activé | Lorsque ce paramètre est activé, les données de validation de la plateforme sont actualisées au démarrage de Windows après une récupération BitLocker. Lorsque ce paramètre est désactivé, les données de validation de la plateforme ne sont pas actualisées après une récupération BitLocker. Cela peut entraîner des restaurations après chaque démarrage si la configuration de base de la plateforme a changé. |

| Sélectionner la méthode de récupération des disques du système d'exploitation protégés par BitLocker | Désactivé | Ce paramètre est associé aux sept stratégies suivantes. Lorsque cette option est définie sur Activé, elle permet de configurer des options de restauration supplémentaires. Lorsqu'il est désactivé, la récupération n'est disponible que via Dell Security Management Server ou Dell Security Management Server Virtual. |

| Autoriser les agents de récupération de données pour les disques protégés du système d'exploitation | Activé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques du système d'exploitation protégés par BitLocker. L'option Autoriser les agents de récupération de données permet d'indiquer s'il est possible d'utiliser un agent de récupération de données avec des disques de système d'exploitation protégés par BitLocker. Pour pouvoir utiliser un agent de récupération des données, vous devez l'ajouter à partir des stratégies de clé publique, qui se trouvent dans la console de gestion des stratégies de groupe (GPMC) ou dans l'éditeur de stratégie de groupe locale. Pour plus d’informations sur la façon dont un agent de récupération des données peut être utilisé pour restaurer un appareil protégé par BitLocker, consultez : https://blogs.technet.microsoft.com/askcore/2010/10/11/how-to-use-bitlocker-data-recovery-agent-to-unlock-bitlocker-protected-drives/  |

| Configurer le stockage par les utilisateurs du mot de passe de récupération à 48 chiffres de BitLocker | Autoriser | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques du système d'exploitation protégés par BitLocker. Lorsque ce paramètre défini sur Exiger, les informations de récupération de BitLocker sont générées de force et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Autoriser, les informations de récupération de BitLocker sont automatiquement générées et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Ne pas autoriser, les informations de récupération de BitLocker ne sont pas créées.

Remarque : lorsque vous définissez ce paramètre sur Ne pas autoriser, il est possible que vous ne soyez pas en mesure de récupérer un ordinateur protégé par BitLocker.

|

| Configurer le stockage par les utilisateurs de la clé de récupération 256 bits de BitLocker | Autoriser | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques du système d'exploitation protégés par BitLocker. Lorsque ce paramètre défini sur Exiger, les informations de récupération de BitLocker sont générées de force et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Autoriser, les informations de récupération de BitLocker sont automatiquement générées et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Ne pas autoriser, les informations de récupération de BitLocker ne sont pas créées.

Remarque : lorsque vous définissez ce paramètre sur Ne pas autoriser, il est possible que vous ne soyez pas en mesure de récupérer un ordinateur protégé par BitLocker.

|

| Supprimer les options de récupération de l'Assistant d'installation de BitLocker | Désactivé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques du système d'exploitation protégés par BitLocker. Sélectionnez Supprimer les options de récupération de l'Assistant d'installation de BitLocker pour empêcher les utilisateurs de spécifier des options de récupération lorsqu'ils activent BitLocker sur un disque. Lorsque cette option est définie sur Activé, le paramètre de la règle détermine les options de récupération BitLocker pour le lecteur. |

| Enregistrer les informations de récupération BitLocker dans AD DS pour les disques du système d'exploitation | Activé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques du système d'exploitation protégés par BitLocker. Paramètre parent des deux stratégies suivantes : Enregistrer les informations de récupération BitLocker dans Active Directory Domain Services : choisissez les informations de récupération BitLocker à stocker dans Active Directory Domain Services (AD DS). |

| Informations de récupération BitLocker à stocker dans AD DS (Windows Server 2008 uniquement) | Mots de passe et packages de clés de récupération | Paramètre enfant des stratégies Sélectionner la méthode de récupération des disques de système d'exploitation protégés par BitLocker et Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données du système d'exploitation. Mots de passe et packages de clés de récupération : le mot de passe et le package de clés de récupération BitLocker sont stockés dans AD DS. Le stockage du package de clés prend en charge la restauration des données à partir d'un disque physiquement endommagé. Si vous sélectionnez Mot de passe de récupération uniquement, seul le mot de passe de récupération est stocké dans AD DS. |

| N'activer BitLocker qu'une fois les informations de récupération stockées dans AD DS pour les disques de données constantes | Désactivé | Paramètre enfant des stratégies Sélectionner la méthode de récupération des disques de système d'exploitation protégés par BitLocker et Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données du système d'exploitation. Cochez la case N'activer BitLocker qu'une fois les informations de récupération stockées dans AD DS pour les disques du système d'exploitation si vous souhaitez empêcher les utilisateurs d'activer BitLocker, à moins que l'ordinateur ne soit connecté au domaine et que la sauvegarde des informations de récupération de BitLocker sur AD DS ait abouti. |

| Configurer l'utilisation du chiffrement au niveau matériel pour les disques du système d'exploitation | Activé | Paramètre parent des quatre stratégies suivantes. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel.

L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/  |

| Utiliser le chiffrement au niveau matériel pour les disques du système d'exploitation | Activé | Paramètre enfant de la règle Configurer l'utilisation du chiffrement au niveau matériel pour les disques du système d'exploitation. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel.

L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/  |

| Utiliser le chiffrement au niveau logiciel BitLocker sur des disques du système d'exploitation lorsque le chiffrement au niveau matériel n'est pas disponible | Activé | Paramètre enfant de la règle Configurer l'utilisation du chiffrement au niveau matériel pour les disques du système d'exploitation. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel.

L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/  |

| Limiter les algorithmes et suites de chiffrement autorisés pour le chiffrement au niveau matériel sur les disques du système d'exploitation | Désactivé | Paramètre enfant de la règle Configurer l'utilisation du chiffrement au niveau matériel pour les disques du système d'exploitation. L'option Limiter les algorithmes et suites de chiffrement autorisés pour le chiffrement au niveau matériel vous permet de limiter les algorithmes de chiffrement que BitLocker peut utiliser avec le chiffrement au niveau matériel. Si l'algorithme défini pour le disque n'est pas disponible, BitLocker désactive l'utilisation du chiffrement au niveau matériel. |

| Configurer des paramètres spécifiques des algorithmes et suites de chiffrement sur des disques du système d'exploitation | 2.16.840.1.101.3.4.1.2;2.16.840.1.101.3.4.1.42 | Paramètre enfant de la règle Configurer l'utilisation du chiffrement au niveau matériel pour les disques du système d'exploitation. Les algorithmes de chiffrement sont spécifiés par des ID d’objet (OID) séparés par des virgules Exemples d’OID pour les chiffrements de chiffrement :

|

| Type de chiffrement pour les disques du système d'exploitation | Chiffrement complet | Cette stratégie vérifie si les disques de données utilisent le chiffrement de l'espace utilisé uniquement ou le chiffrement complet. Le chiffrement de l'espace utilisé uniquement est requis pour les machines virtuelles que BitLocker protège. |

| Configurer l'utilisation de mots de passe pour les disques du système d'exploitation | Non configuré | Cette stratégie contrôle le mode d'utilisation du protecteur de mot de passe de la part des ordinateurs non basés sur un module de plateforme sécurisée (TPM). Utilisée avec la stratégie Configurer la complexité des mots de passe pour les disques du système d'exploitation, cette stratégie permet aux administrateurs d'exiger la longueur et la complexité des mots de passe pour utiliser le protecteur de mot de passe. Par défaut, les mots de passe doivent comporter huit caractères. Lorsque ce paramètre est activé, les utilisateurs peuvent configurer un mot de passe répondant aux exigences que vous définissez. Lorsque l’option Non configuré ou Désactivé est définie sur Non configuré ou Désactivé, la contrainte de longueur par défaut de huit caractères s’applique aux mots de passe du disque du système d’exploitation et aucune vérification de la complexité n’est effectuée.

Remarque : il est impossible d'utiliser les mots de passe si la conformité aux normes FIPS est activée.

|

| Configurer la complexité des mots de passe pour les disques du système d'exploitation | Exiger | Lorsque vous sélectionnez Exiger, une connexion à un contrôleur de domaine est nécessaire pour valider la complexité des mots de passe lors de l'activation de BitLocker. Lorsque vous sélectionnez Autoriser, une tentative de connexion à un contrôleur de domaine permet de confirmer que la complexité respecte les règles définies par la stratégie. Toutefois, si aucun contrôleur de domaine n'est détecté, le mot de passe est accepté quelle que soit sa complexité, et le disque est chiffré à l'aide de ce mot de passe en tant que protecteur. Lorsque vous sélectionnez Ne pas autoriser, aucune validation de la complexité des mots de passe n'est effectuée. |

| Longueur minimale du mot de passe pour les disques du système d'exploitation | 8 | Ce paramètre définit la longueur minimale du mot de passe pour les disques protégés par BitLocker.

Remarque : ces paramètres sont appliqués lors de l'activation de BitLocker, et non lors du déverrouillage d'un disque. BitLocker permet de déverrouiller un disque avec l'un des protecteurs disponibles sur le disque.

|

| Exiger des mots de passe ASCII seulement pour les disques du système d'exploitation | Désactivé | Lorsque cette option est activée, les caractères Unicode ne sont pas autorisés dans l’invite de mot de passe pour les disques du système d’exploitation. Lorsque ce paramètre est désactivé, tous les caractères sont acceptés. |

| Utiliser un profil amélioré de données de configuration de démarrage | Non configuré (la modification de cette règle sur une valeur autre que « Non configuré » peut entraîner l’affichage d’invites de récupération lorsque la fonctionnalité Hyper-V est activée sur Windows 10). | Paramètre parent des deux stratégies suivantes. Ce paramètre de stratégie détermine les paramètres de données de configuration de démarrage spécifiques à vérifier lors de la validation de la plateforme. Une validation de plateforme utilise les données du profil de validation de plateforme, qui se compose d'index de registre de configuration de plateforme allant de 0 à 23.

Remarque : lorsque BitLocker utilise le démarrage sécurisé pour la plateforme et la validation de l'intégrité des données de configuration de démarrage, le paramètre de stratégie de groupe Utiliser un profil amélioré de données de configuration de démarrage est ignoré.

|

| Vérifier les autres paramètres BCD | (Blank) (Vide) | Paramètre enfant de la stratégie Utiliser un profil amélioré de données de configuration de démarrage. Pour en savoir plus sur la personnalisation des paramètres de données de configuration de démarrage, consultez l'article https://docs.microsoft.com/fr-fr/windows/security/information-protection/bitlocker/bcd-settings-and-bitlocker

Remarque : Le paramètre qui contrôle le débogage de démarrage (0x16000010) est toujours validé et reste sans effet s'il se trouve dans la liste d'inclusion ou d'exclusion.

|

| Exclure les autres paramètres BCD | (Blank) (Vide) | Paramètre enfant de la stratégie Utiliser un profil amélioré de données de configuration de démarrage. Pour en savoir plus sur la personnalisation des paramètres de données de configuration de démarrage, consultez l'article https://docs.microsoft.com/fr-fr/windows/security/information-protection/bitlocker/bcd-settings-and-bitlocker

Remarque : Le paramètre qui contrôle le débogage de démarrage (0x16000010) est toujours validé et reste sans effet s'il se trouve dans la liste d'inclusion ou d'exclusion.

|

| Configurer le profil de validation de plateforme du module de plateforme sécurisée | Désactivé | Paramètre parent de la stratégie Configurer les paramètres propres à la plateforme du module de plateforme sécurisée. Lorsque ce paramètre de stratégie est activé, il détermine les valeurs que le module de plateforme sécurisée mesure lorsqu'il valide les premiers composants de démarrage avant de déverrouiller un disque sur un ordinateur exécutant Windows Vista, Windows Server 2008 ou Windows 7. |

| Configurer les paramètres propres à la plateforme du module de plateforme sécurisée | Dell Technologies recommande d'utiliser les registres de configuration de plateforme actuels par défaut de Microsoft, sauf disposition contraire. | Paramètre enfant de la stratégie Configurer le profil de validation de plateforme du module de plateforme sécurisée Un profil de validation de plateforme se compose d'index de registre de configuration de plateforme (PCR) allant de 0 à 23. Le profil de validation de plateforme par défaut sécurise la clé de chiffrement en cas de modification des éléments suivants :

|

| Configurer le profil de validation de plateforme du module de plateforme sécurisée du BIOS | Désactivé | Paramètre parent de la stratégie Configurer les paramètres propres à la plateforme du module de plateforme sécurisée du BIOS. Lorsque ce paramètre de stratégie est activé, il détermine les valeurs que le module de plateforme sécurisée (TPM) mesure lorsqu'il valide les premiers composants de démarrage avant de déverrouiller un disque du système d'exploitation avec une configuration BIOS ou un firmware UEFI sur lequel le module de support de compatibilité (CSM) est activé. |

| Configurer les paramètres propres à la plateforme du module de plateforme sécurisée du BIOS | Dell Technologies recommande d'utiliser les registres de configuration de plateforme actuels par défaut de Microsoft, sauf disposition contraire. | Paramètre enfant de la stratégie Configurer le profil de validation de plateforme du module de plateforme sécurisée Un profil de validation de plateforme se compose d'index de registre de configuration de plateforme (PCR) allant de 0 à 23. Le profil de validation de plateforme par défaut sécurise la clé de chiffrement en cas de modification des éléments suivants :

|

| Configurer le profil de validation de plateforme du module de plateforme sécurisée du UEFI | Désactivé | Paramètre parent de la stratégie Configurer les paramètres propres à la plateforme du module de plateforme sécurisée du UEFI. Lorsque ce paramètre de stratégie est activé, il détermine les valeurs que le module de plateforme sécurisée (TPM) mesure lorsqu'il valide les premiers composants de démarrage avant de déverrouiller un disque du système d'exploitation sur un ordinateur doté de configurations de firmware UEFI natives. |

| Configurer les paramètres propres à la plateforme du module de plateforme sécurisée du UEFI | Dell Technologies recommande d'utiliser les registres de configuration de plateforme actuels par défaut de Microsoft, sauf disposition contraire. | Paramètre enfant de la stratégie Configurer le profil de validation de plateforme du module de plateforme sécurisée Un profil de validation de plateforme se compose d'index de registre de configuration de plateforme (PCR) allant de 0 à 23. Le profil de validation de plateforme par défaut sécurise la clé de chiffrement en cas de modification des éléments suivants :

|

| Paramètres du stockage amovible | ||

| Autoriser l'utilisateur à appliquer la protection BitLocker sur les disques amovibles | Activé | Lorsque cette option est activée, elle permet à l’utilisateur d’activer BitLocker pour protéger les lecteurs amovibles. Lorsque cette option est désactivée, la règle Crypter les lecteurs amovibles détermine quand BitLocker protège les lecteurs amovibles. |

| Autoriser l'utilisateur à interrompre et à déchiffrer la protection BitLocker sur les disques amovibles | Activé | Lorsque ce paramètre est activé, il permet à l'utilisateur de supprimer BitLocker du disque ou de suspendre le chiffrement lors de l'exécution de la maintenance. Lorsque cette option est désactivée, la règle Crypter les lecteurs amovibles détermine quand BitLocker protège les lecteurs amovibles. |

| Configurer l'utilisation des cartes à puce sur les disques de données amovibles | Interdire | Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Ne pas autoriser, cette option n’est pas disponible et ne peut être sélectionnée ni dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Refuser l'accès en écriture aux disques amovibles non protégés par BitLocker | Désactivé | Ce paramètre de stratégie est utilisé pour exiger que les lecteurs amovibles soient cryptés avant d’accorder un accès en écriture et pour contrôler si les lecteurs amovibles protégés par BitLocker qui ont été configurés dans une autre organisation peuvent être ouverts avec un accès en écriture. Lorsque cette option est définie sur Activé, les périphériques qui ne sont pas protégés par BitLocker ne permettent pas l’écriture de données sur le disque, bien que les données puissent être lues. Lorsque l’option est désactivée, les appareils qui ne sont pas protégés par BitLocker autorisent la lecture et l’écriture des données. |

| Autoriser l'accès aux disques de données amovibles protégés par BitLocker à partir de versions antérieures de Windows | Activé | Lorsque ce paramètre est activé, il est possible de déverrouiller les disques de données formatés avec le système de fichiers FAT sur les ordinateurs exécutant Windows Server 2008, Windows Vista, Windows XP avec SP3 ou Windows XP avec SP2, et d'afficher leur contenu. Ces systèmes d'exploitation disposent d'un accès en lecture seule aux disques protégés par BitLocker. Lorsque ce paramètre est désactivé, il est impossible de déverrouiller les disques de données formatés avec le système de fichiers FAT sur les ordinateurs exécutant des versions antérieures de Windows. |

| Ne pas installer l'utilitaire BitLocker To Go sur les disques amovibles au format FAT | Désactivé | Lorsque vous sélectionnez cette option, l'utilitaire BitLocker To Go n'est pas installé et les utilisateurs disposant d'appareils exécutant des versions plus anciennes de Windows ne sont pas en mesure d'accéder aux disques protégés par BitLocker. |

| Configurer l'utilisation des mots de passe pour les disques de données amovibles | Autoriser | Lorsque vous sélectionnez Exiger, les utilisateurs finaux disposent uniquement de cette option. Aucune invite ne s'affiche à l'attention de l'utilisateur final sur un point de terminaison. Lorsque vous sélectionnez Autoriser, activez cette option pour que l'utilisateur final puisse la sélectionner. Lorsque plusieurs éléments sont définis sur « Allow », une zone de sélection s’affiche pour permettre à l’utilisateur final de faire son choix. Lorsqu’elle est définie sur Ne pas autoriser, cette option n’est pas disponible et n’est pas sélectionnable dans l’interface utilisateur de Dell Encryption, ni dans les paramètres Windows. |

| Configurer les critères de complexité des mots de passe pour les disques de données amovibles | Exiger | Lorsque vous sélectionnez Exiger, une connexion à un contrôleur de domaine est nécessaire pour valider la complexité des mots de passe lors de l'activation de BitLocker. Lorsque vous sélectionnez Autoriser, une tentative de connexion à un contrôleur de domaine permet de confirmer que la complexité respecte les règles définies par la stratégie. Toutefois, si aucun contrôleur de domaine n'est détecté, le mot de passe est accepté quelle que soit sa complexité, et le disque est chiffré à l'aide de ce mot de passe en tant que protecteur. Lorsque vous sélectionnez Ne pas autoriser, aucune validation de la complexité des mots de passe n'est effectuée. |

| Longueur minimale du mot de passe pour les disques de données amovibles | 8 | Définit la longueur minimale des mots de passe pour les volumes protégés par BitLocker (ce paramètre nécessite que l’option Configurer l’utilisation des mots de passe pour les lecteurs de données amovibles soit définie sur Exiger ou Autoriser) |

| Type de chiffrement pour les disques de données amovibles | Chiffrement complet | Cette stratégie vérifie si les disques de données utilisent le chiffrement de l'espace utilisé uniquement ou le chiffrement complet. Le chiffrement de l'espace utilisé uniquement est requis pour les machines virtuelles que BitLocker protège. |

| Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker | Désactivé | Ce paramètre est associé aux sept stratégies suivantes. Lorsque cette option est définie sur Activé, elle permet de configurer des options de restauration supplémentaires. Lorsqu'il est désactivé, la récupération n'est disponible que via Dell Security Management Server ou Dell Security Management Server Virtual. |

| Autoriser l'agent de récupération des données pour les disques de données amovibles protégés | Activé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker. L'option Autoriser les agents de récupération de données permet d'indiquer s'il est possible d'utiliser un agent de récupération de données avec des disques protégés par BitLocker. Pour pouvoir utiliser un agent de récupération des données, vous devez l'ajouter à partir des stratégies de clé publique, qui se trouvent dans la console de gestion des stratégies de groupe (GPMC) ou dans l'éditeur de stratégie de groupe locale. Pour en savoir plus sur la façon d'utiliser un agent de récupération des données pour récupérer un appareil protégé par BitLocker, consultez l'article https://blogs.technet.microsoft.com/askcore/2010/10/11/how-to-use-bitlocker-data-recovery-agent-to-unlock-bitlocker-protected-drives/  |

| Configurer le stockage par les utilisateurs du mot de passe de récupération à 48 chiffres de BitLocker | Autoriser | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker. Lorsque ce paramètre défini sur Exiger, les informations de récupération de BitLocker sont générées de force et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Autoriser, les informations de récupération de BitLocker sont automatiquement générées et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Ne pas autoriser, les informations de récupération de BitLocker ne sont pas créées.

Remarque : lorsque vous définissez ce paramètre sur Ne pas autoriser, il est possible que vous ne soyez pas en mesure de récupérer un disque protégé par BitLocker.

|

| Configurer le stockage par les utilisateurs de la clé de récupération 256 bits de BitLocker | Autoriser | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker. Lorsque ce paramètre défini sur Exiger, les informations de récupération de BitLocker sont générées de force et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Autoriser, les informations de récupération de BitLocker sont automatiquement générées et accessibles aux administrateurs d'appareils. Lorsqu'il est défini sur Ne pas autoriser, les informations de récupération de BitLocker ne sont pas créées.

Remarque : lorsque vous définissez ce paramètre sur Ne pas autoriser, il est possible que vous ne soyez pas en mesure de récupérer un disque protégé par BitLocker.

|

| Supprimer les options de récupération de l'Assistant d'installation de BitLocker pour les supports amovibles | Désactivé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker. Sélectionnez Supprimer les options de récupération de l'Assistant d'installation de BitLocker pour empêcher les utilisateurs de spécifier des options de récupération lorsqu'ils activent BitLocker sur un disque. Lorsque cette option est définie sur Activé, le paramètre de la règle détermine les options de récupération BitLocker pour le lecteur. |

| Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données amovibles | Activé | Paramètre enfant de la stratégie Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker. Paramètre parent des deux stratégies suivantes. Enregistrer les informations de récupération BitLocker dans Active Directory Domain Services : choisissez les informations de récupération BitLocker à stocker dans Active Directory Domain Services (AD DS). |

| Informations de récupération BitLocker à stocker dans AD DS pour les disques de données amovibles | Mots de passe et packages de clés de récupération | Paramètre enfant des stratégies Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker et Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données amovibles. Mots de passe et packages de clés de récupération : le mot de passe et le package de clés de récupération BitLocker sont stockés dans AD DS. Le stockage du package de clés prend en charge la restauration des données à partir d'un disque physiquement endommagé. Si vous sélectionnez Mot de passe de récupération uniquement, seul le mot de passe de récupération est stocké dans AD DS. |

| N'activer BitLocker qu'une fois les informations de récupération enregistrées dans AD DS pour les disques de données amovibles | Désactivé | Paramètre enfant des stratégies Sélectionner la méthode de récupération des disques amovibles protégés par BitLocker et Enregistrer les informations de récupération BitLocker dans AD DS pour les disques de données amovibles. Cochez la case N'activer BitLocker qu'une fois les informations de récupération enregistrées dans Active Directory Domain Services pour les disques de données amovibles si vous souhaitez empêcher les utilisateurs d'activer BitLocker, à moins que l'ordinateur ne soit connecté au domaine et que la sauvegarde des informations de récupération de BitLocker sur AD DS ait abouti. |

| Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données amovibles | Activé | Paramètre parent des quatre stratégies suivantes. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel. L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/

|

| Utiliser le chiffrement au niveau matériel pour les disques de données amovibles | Activé | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données amovibles. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel. L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/

|

| Utiliser le chiffrement au niveau logiciel BitLocker sur des disques de données amovibles lorsque le chiffrement au niveau matériel n'est pas disponible | Activé | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données amovibles. Cette stratégie contrôle la façon dont BitLocker réagit aux ordinateurs équipés de disques chiffrés lorsque ceux-ci sont utilisés en tant que volumes de données. L'utilisation du chiffrement au niveau matériel permet d'améliorer les performances des disques sur lesquels les opérations de lecture et d'écriture de données sont fréquentes.

Remarque : le paramètre de stratégie Sélectionner la méthode et la puissance de chiffrement des disques ne s'applique pas au chiffrement au niveau matériel. L’activation de cette règle sur les disques dotés d’un firmware plus ancien peut également exposer diverses CVE décrites à la section : https://www.kb.cert.org/vuls/id/395981/

|

| Limiter les algorithmes et suites de chiffrement autorisés pour le chiffrement au niveau matériel sur les disques de données amovibles | Désactivé | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données amovibles. L'option Limiter les algorithmes et suites de chiffrement autorisés pour le chiffrement au niveau matériel vous permet de limiter les algorithmes de chiffrement que BitLocker peut utiliser avec le chiffrement au niveau matériel. Si l'algorithme défini pour le disque n'est pas disponible, BitLocker désactive l'utilisation du chiffrement au niveau matériel. |

| Configurer des paramètres spécifiques des algorithmes et suites de chiffrement sur des disques de données amovibles | 2.16.840.1.101.3.4.1.2;2.16.840.1.101.3.4.1.42 | Paramètre enfant de la stratégie Configurer l'utilisation du chiffrement au niveau matériel pour les disques de données amovibles. Les algorithmes de chiffrement sont spécifiés par des identificateurs d’objet (OID) séparés par des virgules. Exemples d'OID pour les chiffrements :

|

(en anglais uniquement).

(en anglais uniquement).

Pour contacter le support technique, consultez l’article Numéros de téléphone du support international Dell Data Security.

Accédez à TechDirect pour générer une demande de support technique en ligne.

Pour plus d’informations et de ressources, rejoignez le Forum de la communauté Dell Security.