Protokolle für Dell Endpoint Security Suite Enterprise erfassen

Summary: Erfahren Sie mehr über das Sammeln von Protokollen für Dell Endpoint Security Suite Enterprise mithilfe dieser Anleitung.

Instructions

- Mit Stand Mai 2022 hat Dell Endpoint Security Suite Enterprise das Ende der Wartung erreicht. Dieses Produkt und die dazugehörigen Artikel werden von Dell nicht mehr aktualisiert. Weitere Informationen finden Sie unter Produktlebenszyklus-Richtlinie (Ende des Supports/der Nutzungsdauer) für Dell Data Security. Wenn Sie Fragen zu alternativen Artikeln haben, wenden Sie sich an Ihren Vertriebsmitarbeiter oder wenden Sie sich an endpointsecurity@dell.com.

- Weitere Informationen zu aktuellen Produkten finden Sie unter Endpoint Security.

In diesem Artikel wird beschrieben, wie Sie Protokolle für Dell Endpoint Security Suite Enterprise sammeln. Es wird dringend empfohlen, Protokolle zu sammeln, bevor Sie eine Fehlerbehebung durchführen oder sich an den Dell Data Protection ProSupport wenden.

Betroffene Produkte:

- Dell Endpoint Security Suite Enterprise

Betroffene Betriebssysteme:

- Windows

- Mac

- Linux

Der Protokollerfassungsprozess für Dell Endpoint Security Suite Enterprise hängt davon ab, ob Sie Windows, Mac oder Linux verwenden. Klicken Sie auf das entsprechende Betriebssystem, um weitere Informationen zu erhalten.

Windows

Zum Erfassen von Protokollen in Windows müssen Sie Ausführlichkeit aktivieren, das Problem reproduzieren und dann Protokolle erfassen. Klicken Sie auf den entsprechenden Schritt für weitere Informationen.

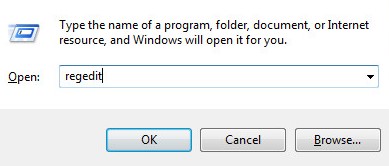

- Klicken Sie mit der rechten Maustaste auf das Startmenü von Windows und klicken Sie auf Run (Ausführen).

- Geben Sie in der Benutzeroberfläche

regeditund drücken Sie dann STRG+UMSCHALT+EINGABETASTE. Dadurch wird der Registrierungseditor als Administrator ausgeführt.

- Navigieren Sie im Registrierungs-Editor zu

HKEY_LOCAL_MACHINE\Software\Dell\Dell Data Protection\. - Klicken Sie mit der rechten Maustaste auf den Ordner Dell Data Protection, wählen Sie Neu aus und klicken Sie dann auf DWORD-Wert (32-Bit).

Hinweis: Wenn ein DWORD mit dem Namen „LogVerbosity“ bereits vorhanden ist, fahren Sie mit Schritt 6 fort.

Hinweis: Wenn ein DWORD mit dem Namen „LogVerbosity“ bereits vorhanden ist, fahren Sie mit Schritt 6 fort. - Benennen Sie DWORD

LogVerbosity.

- Doppelklicken Sie

LogVerbosity. - Füllen Sie Wertdaten mit

fein und drücken Sie anschließend OK.

Führen Sie DiagnosticInfo aus, um die Protokolle zu erfassen. Weitere Informationen finden Sie unter Sammeln von Protokollen für Dell Data Security mithilfe von DiagnosticInfo.

Mac

Um Protokolle in Mac zu erfassen, müssen Sie Ausführlichkeit aktivieren, das Problem reproduzieren und dann Protokolle erfassen. Klicken Sie auf den entsprechenden Schritt für weitere Informationen.

- Klicken Sie in der Menüleiste auf Gehe zu und wählen Sie Dienstprogramme.

- Doppelklicken Sie im Menü Dienstprogramme auf Terminal.

- Geben Sie im Terminal Folgendes ein:

sudo nano /Library/Application\ Support/com.dell.csfagent/LocalMachine/software/dell/dell\ data\ protection/values.xmlein, und drücken Sie anschließend die Eingabetaste. Hinweis: Bei dem Pfad wird zwischen Groß- und Kleinschreibung unterschieden.

Hinweis: Bei dem Pfad wird zwischen Groß- und Kleinschreibung unterschieden. - Geben Sie die Zugangsdaten für ein Konto bei

sudound drücken Sie dann die Eingabetaste.

- Drücken Sie die Taste I zum Bearbeiten.

- Unterhalb der

SupportUrlWertzeichenfolge, Typ<value name="LogVerbosity" type="int">15</value>.

- Drücken Sie ctrl+ X, um den Vorgang zu beenden.

- Drücken Sie die Taste „Y“, um fortzufahren.

- Drücken Sie die Eingabetaste, um den Namen ohne Änderungen zu speichern.

- Suchen Sie die Endpoint Security Suite Enterprise [VERSION].dmg.

- Geben Sie im Terminal Folgendes ein:

hdiutil attach –owners on /Users/test/Desktop/Endpoint\ Security\ Suite\ Enterprise-1.5.0.5-Release.dmg –shadowein, und drücken Sie anschließend die Eingabetaste. Hinweis: Die Beispiele können sich von Ihrer Umgebung unterscheiden.

Hinweis: Die Beispiele können sich von Ihrer Umgebung unterscheiden. - Geben Sie im Terminal Folgendes ein:

cd /Volumes/Endpoint\ Security\ Suite\ Enterprise\ for\ Mac/Utilities/ein, und drücken Sie anschließend die Eingabetaste.

- Geben Sie im Terminal Folgendes ein:

sudo ./DellCSFConfig.app/Contents/MacOS/DellCSFConfig –logverbosity 15ein, und drücken Sie anschließend die Eingabetaste. Hinweis: Die Beispiele können sich von Ihrer Umgebung unterscheiden.

Hinweis: Die Beispiele können sich von Ihrer Umgebung unterscheiden. - Geben Sie die Zugangsdaten für ein Konto mit sudo-Rechten ein und drücken Sie die Eingabetaste.

- Klicken Sie in der Menüleiste auf Gehe zu und wählen Sie Dienstprogramme.

- Doppelklicken Sie im Menü Dienstprogramme auf Terminal.

- Geben Sie

sudo sh. Drücken Sie nicht die Eingabetaste.

- Suchen und doppelklicken Sie dann auf Endpoint Security Suite Enterprise [VERSION].dmg, um das Installationsprogramm zu extrahieren.

- Doppelklicken Sie auf den Ordner Dienstprogramme .

- Suchen Sie GetLogs.sh und fahren Sie mit Schritt 7 fort. Getlogs.sh ist ein Shell-Skript, das Dell Data Protection verwendet, um die Mac-Protokollierung zu erfassen.

Hinweis: Verwenden Sie die Version von getlogs.sh, die im Lieferumfang des Produkts enthalten ist. Ältere Versionen von getlogs.sh erfassen möglicherweise nicht alle erforderlichen Informationen.

Hinweis: Verwenden Sie die Version von getlogs.sh, die im Lieferumfang des Produkts enthalten ist. Ältere Versionen von getlogs.sh erfassen möglicherweise nicht alle erforderlichen Informationen. - Ziehen Sie GetLogs.sh in das Terminalfenster, nachdem

sudo sh(Schritt 3) und drücken Sie dann die Eingabetaste. Dadurch wird der Speicherortpfad für GetLogs.sh ausgefüllt.

- Geben Sie die Zugangsdaten für ein Konto bei

sudound drücken Sie dann die Eingabetaste, um getlogs.sh auszuführen.Hinweis: Es ist üblich, dass TerminalResource busyfür mehrere Minuten, während alle erforderlichen Informationen gesammelt werden. Wenn der Verschlüsselungs-Agent nicht installiert ist, wird auch Folgendes angezeigt:no Agent installed on system. - Sobald das Shell-Skript abgeschlossen ist, kann die Protokollausgabe (DellLogs.zip) von Go und dann von Home erfasst werden.

Linux

Um Protokolle in Linux zu erfassen, müssen Sie Ausführlichkeit aktivieren, das Problem reproduzieren, Protokolle erfassen und dann Protokolle erfassen. Klicken Sie auf den entsprechenden Schritt für weitere Informationen.

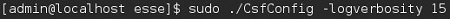

- Öffnen Sie Terminal.

- Geben Sie im Terminal Folgendes ein:

cd /usr/lib/dell/esse/ein, und drücken Sie anschließend die Eingabetaste. Hinweis:

Hinweis:- Der Pfad ist nur vorhanden, wenn Dell Endpoint Security Suite Enterprise for Linux in der Umgebung installiert ist.

- Bei Befehlen wird die Groß-/Kleinschreibung beachtet.

- Geben Sie

sudo ./CsfConfig -logverbosity 15ein, und drücken Sie anschließend die Eingabetaste.

- Geben Sie die Zugangsdaten für ein Konto bei

sudound drücken Sie dann die Eingabetaste.

- Öffnen Sie Terminal.

- Geben Sie im Terminal Folgendes ein:

sudo '/usr/lib/dell/esse/getlogs.sh'ein, und drücken Sie anschließend die Eingabetaste. Hinweis:

Hinweis:- Der Pfad ist nur vorhanden, wenn Dell Endpoint Security Suite Enterprise for Linux in der Umgebung installiert ist.

- Bei Befehlen wird die Groß-/Kleinschreibung beachtet.

- Die Beispiele können sich von Ihrer Umgebung unterscheiden.

- Geben Sie die Zugangsdaten für ein Konto bei

sudound drücken Sie dann die Eingabetaste, um getlogs.sh auszuführen. Hinweis: In der Beispielabbildung:

Hinweis: In der Beispielabbildung:administ ein Beispielkonto. Das Konto wird sich in Ihrer Umgebung unterscheiden. - Sobald die Protokollerfassung abgeschlossen ist, geben Sie Folgendes ein:

sudo cp /root/DellLogs.tar.gz /home/admin/Desktop/DellLogs.tar.gzein, und drücken Sie anschließend die Eingabetaste. Hinweis: Die Beispiele können sich von Ihrer Umgebung unterscheiden.

Hinweis: Die Beispiele können sich von Ihrer Umgebung unterscheiden.

Um Protokolle erfolgreich auszulagern, benötigt Dell Endpoint Security Suite Enterprise for Linux Folgendes:

- FTP-Client (File Transfer Protocol) eines Drittanbieters.

- Zu solchen FTP-Clients gehören u. a.:

- Filezilla

- WinSCP

- CuteFTP

- Zu solchen FTP-Clients gehören u. a.:

- Ein Storage-Gerät

- Melden Sie sich im FTP-Client mit einem FTP-Nutzer am Endpunkt an, auf dem Dell Endpoint Security Suite Enterprise for Linux installiert ist.

Hinweis:

Hinweis:- Dell empfiehlt oder unterstützt keine der aufgeführten Produkte von Drittanbietern. Die aufgeführten Clients sind Beispiele für mögliche Produkte, die ein Kunde verwenden kann. Wenden Sie sich an den Hersteller des Produkts, um Informationen zu Einrichtung, Konfiguration und Verwaltung zu erhalten.

- Ihre FTP-Client-Benutzeroberfläche kann sich von den Screenshot-Beispielen unterscheiden.

- Der Standardport für SFTP ist 22. Wenn die Verbindung fehlschlägt, stellen Sie sicher, dass Port 22 nicht durch Firewalls blockiert wird.

- Navigieren Sie zum erfassten Protokoll (

/home/admin/Desktop/DellLogs.tar.gz) und speichern Sie das Bundle dann lokal. Hinweis: Dateiarchivierungsprogramme (z. B. WinZip, WinRAR und 7Zip) können das .tar Protokoll-Bundle lesen.

Hinweis: Dateiarchivierungsprogramme (z. B. WinZip, WinRAR und 7Zip) können das .tar Protokoll-Bundle lesen.

Nutzen Sie zur Kontaktaufnahme mit dem Support die internationalen Support-Telefonnummern von Dell Data Security.

Gehen Sie zu TechDirect, um online eine Anfrage an den technischen Support zu erstellen.

Zusätzliche Einblicke und Ressourcen erhalten Sie im Dell Security Community Forum.