Article Number: 000103639

Как обнаружить и устранить общие проблемы с доверенным платформенным модулем (TPM) и BitLocker

Summary: Узнайте больше о том, как определить и устранить распространенные проблемы с доверенным платформенным модулем (TPM) или BitLocker на компьютере Dell.

Article Content

Instructions

Содержание

- Что такое доверенный платформенный модуль (TPM)

- Что представляет собой технология Intel Platform Trust Technology (PTT)

- На каких компьютерах Dell установлен модуль TPM или Intel PTT

- Как определить, является ли TPM дискретным TPM или Intel PTT

- Как выполнить сброс TPM без потери данных

- Как выполнить обновление микропрограммы TPM и изменить режимы TPM

- Что такое BitLocker

- Общие проблемы модуля TPM и BitLocker и способы их устранения

- Точки отказа модуля TPM и способы устранения каждой из них

- Точки отказа модуля BitLocker и способы устранения каждой из них

- Дополнительная информация

Что такое доверенный платформенный модуль (TPM)

Доверенный платформенный модуль (TPM) — это микросхема, находящаяся внутри компьютера. На компьютерах Dell она припаивается к системной плате. Модуль TPM предназначен прежде всего для обеспечения средств безопасного создания ключей шифрования, но у него есть и другие функции. В каждой микросхеме TPM при производстве записан уникальный и секретный ключ RSA.

Если модуль TPM используется функцией безопасности (например, BitLocker или Dell Data Security (DDS)), эту функцию безопасности необходимо приостановить перед очисткой модуля TPM или заменой системной платы.

Существует два режима TPM — 1.2 и 2.0. Модуль TPM 2.0 — это новый стандарт, который включает дополнительные функции (например, дополнительные алгоритмы), поддержку нескольких доверенных ключей и более широкую поддержку приложений. Для TPM 2.0 требуется, чтобы BIOS был настроен на режим UEFI, а не на традиционный режим. Также требуется 64-разрядная версия Windows. По состоянию на март 2017 года все платформы Dell Skylake поддерживают TPM версии 2.0 и TPM версии 1.2 в Windows 7, 8 и 10. Для поддержки режима TPM 2.0 в Windows 7 требуется обновление Windows KB2920188. Для изменения режима TPM требуется переустановка микропрограммы TPM. Ссылки для скачивания находятся на странице драйверов поддерживаемых компьютеров на сайте Dell Драйверы и загружаемые материалы.

Спецификациями TPM управляет группа Trusted Computing Group. Более подробную информацию и документацию можно найти по адресу https://trustedcomputinggroup.org/work-groups/trusted-platform-module/

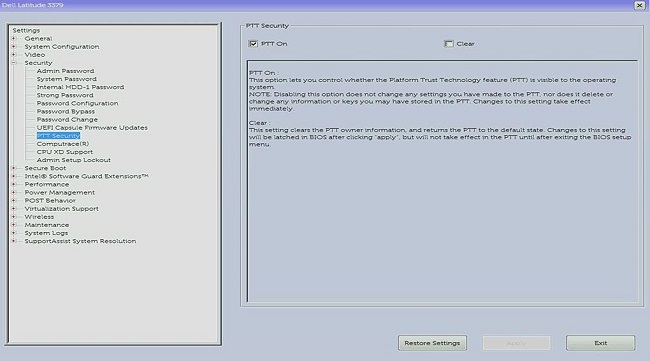

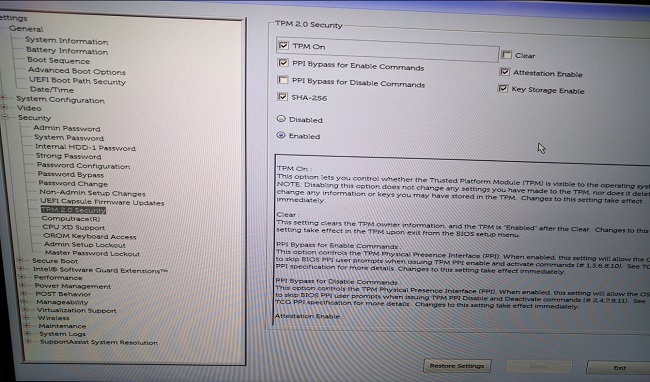

Рис. 1. TPM 2.0 в меню «Security settings» в BIOS

Что представляет собой технология Intel Platform Trust Technology (PTT)

Некоторые ноутбуки Dell оборудованы технологией Intel Platform Trust Technology (PTT). Эта технология является частью системы на кристалле Intel (SoC). Это модуль TPM 2.0 на базе микропрограммы, который может работать с той же емкостью, что и дискретная микросхема TPM 1.2. Windows TPM.msc может управлять технологией Intel PTT так же, как и дискретный модуль TPM.

Для компьютеров, оснащенных технологией Intel PTT, пункт меню «TPM» в BIOS недоступен. Вместо этого параметр для безопасности PTT отображается в меню «Security settings» в BIOS (Рис. 2). Это может привести к путанице при попытке включения BitLocker в системе, в которой отключена функция Intel PTT.

Рис. 2. PTT в меню «Security settings» в BIOS

На каких компьютерах Dell установлен модуль TPM или Intel PTT

На каждом компьютере с процессором 8-го поколения или более позднего установлен Intel PTT. (Для получения дополнительной информации о технологии Intel PTT см. раздел Как узнать, есть ли на моем ПК модуль TPM 2.0 в документе Обзор доверенного платформенного модуля (TPM)

get-tpm для проверки производителя TPM. Дополнительную информацию см. в разделе Как определить, является ли TPM дискретным или PTT Intel.

Как определить, является ли TPM дискретным TPM или Intel PTT

В целях безопасности может потребоваться определить физическое местоположение TPM на компьютере. Модуль TPM может быть дискретным, то есть физическим чипом на системной плате, или микропрограммным, то есть являться частью процессора. Процессоры Intel 8-го и более поздних поколений содержат технологию Intel Platform Trusted Technology (Intel PTT), которая является интегрированным TPM, размещенным в микропрограмме. (Для получения дополнительной информации см. раздел Как узнать, есть ли на моем ПК модуль TPM 2.0 в документе Обзор доверенного платформенного модуля (TPM)

В случаях, когда компьютер оснащен как дискретным TPM, так и микропрограммным TPM, компьютер использует только дискретный TPM.

Существует два способа узнать, какой модуль TPM используется компьютером. Независимо от того, какой способ используется, отображается сообщение TPM Manufacturer.

- Если в поле Производитель TPM отображается STM или NTC, компьютер использует дискретный TPM от STMicro и Nuvoton.

- Если в поле Производитель TPM отображается INTC, то компьютер использует микропрограммный TPM.

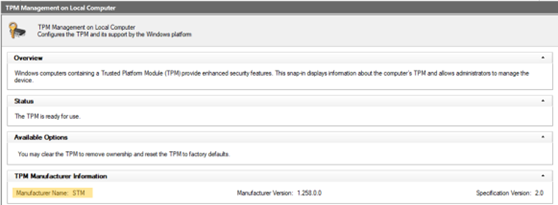

Способ 1. tpm.msc

- Откройте меню Пуск.

- Найдите и откройте

tpm.msc. - В открывшемся окне Управление TPM на локальном компьютере найдите имя производителя TPM.

Рис. 3. Имя производителя в окне «Управление TPM на локальном компьютере»

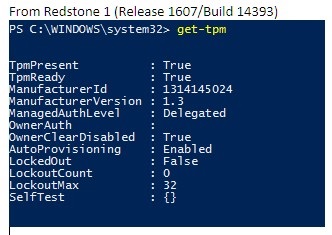

Способ 2. Запрос PowerShell с повышенными правами

- Найдите

PowerShell, нажмите на нее правой кнопкой мыши и выберите пункт Запуск от имени администратора. - Введите

get-tpmи затем нажмите клавишу Enter. - В строке

ManufacturerIdTxtпоказан производитель TPM.

Рис. 4. Поле ManufacturerIdTxt из get-tpm command

Как выполнить сброс TPM без потери данных

Распространенным решением, когда TPM не отображается в BIOS или операционной системе, является сброс доверенного платформенного модуля.

Сброс TPM это не очистка TPM. Во время сброса TPM компьютер пытается повторно обнаружить TPM и сохранить данные, хранящиеся в нем. Далее приведены шаги для выполнения сброса TPM на компьютере Dell.

Ноутбуки

- Отсоедините адаптер переменного тока, выключите компьютер и отсоедините все USB-устройства

- Включите компьютер и нажмите клавишу F2, чтобы войти в BIOS или программу «System Setup».

- Модуль TPM доступен в разделе Security? Если да, выполнение дальнейших действий не требуется

- Если модуль TPM недоступен в разделе Security, выполните следующие действия.

- Если модуля TPM нет в списке, выключите компьютер и отсоедините аккумулятор (если аккумулятор снимается).

- Удалите остаточный статический заряд, нажав и удерживая кнопку питания более 60 секунд.

- Подключите аккумулятор (если аккумулятор съемный), адаптер переменного тока и включите компьютер.

Настольные компьютеры и моноблоки

- Выключите компьютер и отсоедините кабель питания от задней панели компьютера.

- Удалите остаточный статический заряд, нажав и удерживая кнопку питания более 60 секунд.

- Подключите кабель питания к задней панели компьютера и включите его.

Как выполнить обновление микропрограммы TPM и изменить режимы TPM

Режимы TPM 1.2 и 2.0 можно изменить только с помощью микропрограммы, скачанной с сайта Драйверы и скачиваемые материалы Dell. Эту функцию поддерживают некоторые компьютеры Dell. Чтобы определить, поддерживает ли компьютер эту функцию, можно использовать методы, описанные в разделе Как определить, является ли TPM дискретным или PTT Intel. Также вы можете посетить сайт Драйверы и загружаемые материалы, чтобы убедиться, что микропрограмма доступна для переключения между этими режимами. Если микропрограмма отсутствует в списке, компьютер не поддерживает эту функцию. Кроме того, для переустановки модуль TPM должен быть включен и разрешен.

Выполните следующие действия для обновления модуля TPM с версией микропрограммы 1.2 или 2.0:

- В Windows:

- Приостановите BitLocker или любое другое средство шифрования или обеспечения безопасности системы, использующее TPM.

- При необходимости отключите автоматическое выделение ресурсов Windows (Windows 8 или 10).

- Команда PowerShell:

Disable-TpmAutoProvisioning

- Команда PowerShell:

- Перезагрузите компьютер и перейдите в BIOS.

- На экране BIOS:

- Перейдите в раздел Security, а затем на страницу TPM/Intel PTT.

- Установите флажок Clear TPM и нажмите кнопку Apply внизу страницы.

- Нажмите кнопку Exit, чтобы перезагрузиться в Windows.

- В Windows:

- Запустите обновление микропрограммы TPM.

- Компьютер автоматически перезагрузится и начнет обновление микропрограммы.

- НЕ выключайте компьютер во время обновления.

- Перезагрузите компьютер в Windows и включите автоматическое выделение ресурсов Windows, при его наличии.

- Команда PowerShell:

Enable-TpmAutoProvisioning - Если вы работаете в Windows 7 используйте

TPM.mscдля получения права собственности на модуль TPM. - Перезагрузите компьютер еще раз и включите средство шифрования, использующее TPM.

- Запустите обновление микропрограммы TPM.

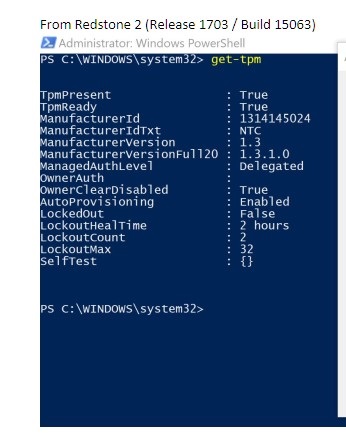

Версию микропрограммы TPM можно проверить с помощью команды TPM.msc или get-tpm в Windows PowerShell (поддерживается только в Windows 8 и 10). При использовании команды get-tpm в Windows 10 1607 и более ранних версиях будут отображаться только первые 3 символа микропрограммы (ManufacturerVersion) (рис. 5). В Windows 10 1703 и более поздних версиях отображается 20 символов (ManufacturerVersionFull20) (рис. 6).

Рис. 5. get-tpm в Windows 10 версии 1607 или более ранних

Рис. 6. get-tpm в Windows 10 версии 1703 и более поздних

Что такое BitLocker

BitLocker — это функция полного шифрования диска, имеющаяся в большинстве версий операционных систем Windows 7, 8, 10 и 11 (см. ниже список выпусков с поддержкой BitLocker).

- Windows 7 Корпоративная

- Windows 7 Максимальная

- Windows 8 Профессиональная

- Windows 8 Корпоративная

- Windows 10 Профессиональная

- Windows 10 Корпоративная

- Windows 10 для образовательных учреждений

- Windows 11 Профессиональная

- Windows 11 Корпоративная

- Windows 11 для образовательных учреждений

Инструкции по включению BitLocker или шифрования устройства см. в статье службы поддержки Microsoft Шифрование устройства в Windows

Общие проблемы модуля TPM и BitLocker и способы их устранения

Модуль TPM отсутствует

Проблема «Модуль TPM отсутствует» имеет несколько известных причин. Ознакомьтесь с приведенной ниже информацией и проверьте, с каким типом проблемы вы столкнулись. Также отсутствие TPM может быть вызвано общим сбоем TPM, при котором требуется замена системной платы. Такие неисправности случаются очень редко, и замена системной платы должна быть крайней мерой при поиске и устранении неисправностей, связанных с отсутствием TPM.

- На микросхеме Nuvoton 650 обнаружена исходная проблема отсутствия TPM

- Проблема устранена с помощью микропрограммы версии 1.3.2.8 для режима 2.0 и 5.81.2.1 для режима 1.2

- Дополнительная информация: Параметр «TPM» отсутствует в BIOS на компьютере Latitude, Precision или XPS.

- После обновления микропрограммы 1.3.2.8 отсутствует микросхема Nuvoton 650

- Наблюдается только на моделях Precision 5510, Precision 5520, XPS 9550 и XPS 9560.

- Проблема устранена с помощью обновлений BIOS для компьютеров XPS и Precision от августа 2019 г.

- Если вам требуется дополнительная помощь в решении этой проблемы, обратитесь в службу технической поддержки Dell.

- В BIOS отсутствует микросхема Nuvoton 750

- Проблема устранена с помощью обновления микропрограммы 7.2.0.2

- Если вам требуется дополнительная помощь в решении этой проблемы, обратитесь в службу технической поддержки Dell.

- В системе не настроен модуль TPM

- Системы могут поставляться с TPM на базе микропрограммы Intel PTT вместо TPM.

- Если вам требуется дополнительная помощь в решении этой проблемы, обратитесь в службу технической поддержки Dell.

Настройка TPM

- Использование сценариев или автоматизации для обновления микропрограммы TPM от Dell

- Видео на YouTube: Dell Client Configuration Toolkit (CCTK) — активация TPM

- Как успешно обновить микропрограмму TPM на компьютере Dell

Проблемы с BIOS

- Ошибка BitLocker при использовании TPM в режиме 1.2 после обновления BIOS — BitLocker не включается и отображается сообщение «Модуль TPM на этом компьютере не совместим с текущей BIOS. Обратитесь к производителю компьютера за инструкциями по модернизации BIOS» в TPM версии 1.2 после обновления BIOS.

- Обновление BIOS на компьютерах Dell с включенной технологией BitLocker

Проблемы с ключом восстановления

- Автоматическое шифрование устройств Windows или BitLocker на компьютерах Dell

- BitLocker запрашивает ключ восстановления, а вы не можете его найти

- Функция BitLocker запрашивает ключ восстановления при каждой загрузке на компьютерах с портом USB-C или Thunderbolt независимо от подключения к стыковочной станции

- Как разблокировать BitLocker, когда он прекращает принимать ключи восстановления

Проблемы с Windows

Точки отказа модуля TPM и способы устранения каждой из них

TPM отображается в диспетчере устройств и на консоли управления TPM

Пункт Trusted Platform Module должен отображаться в разделе Устройства безопасности в Диспетчере устройств. Можно также проверить отображение на консоли управления TPM, выполнив следующие действия:

- Нажмите сочетание клавиш Windows + R на клавиатуре, чтобы открыть окно командной строки.

- Введите

tpm.mscи нажмите клавишу Enter на клавиатуре. - Проверьте, что для модуля TPM в консоли управления отображается статус Ready.

Если модуль TPM не отображается в Диспетчере устройств или отображается в состоянии «Ready» в консоли управления TPM, выполните следующие действия для устранения проблемы:

- Убедитесь, что модуль TPM включен и активирован в BIOS, выполнив следующие действия и используя пример настроек BIOS, показанный на Рис. 7.

- Перезагрузите компьютер и при появлении экрана с логотипом Dell нажмите клавишу F2, чтобы войти в BIOS или программу настройки системы.

- Нажмите Security в меню настроек.

- Нажмите на пункт TPM 1.2 Security или TPM 2.0 Security в меню «Security».

- Убедитесь, что установлены флажки TPM On и Activate.

- Также может потребоваться проверить, что для обеспечения полной функциональности TPM также установлены флажки Attestation Enable и Key Storage Enable.

Рис. 7. Пример параметров BIOS в TPM

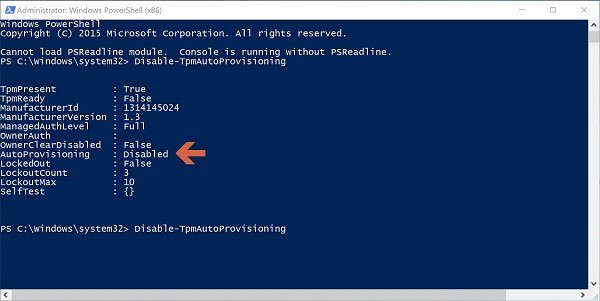

Если модуль TPM по-прежнему не отображается в Диспетчере устройств или отображается состоянии «Готов» в консоли управления TPM, очистите модуль TPM и обновите микропрограмму TPM до последней версии, если это возможно. Может понадобиться сначала отключить функцию автоматического выделения ресурсов TPM, а затем очистить TPM, выполнив следующие действия.

- Нажмите клавишу Windows на клавиатуре и введите

powershellв поле поиска. - Нажмите правой кнопкой мыши на пункт PowerShell (x86) и выберите пункт Запуск от имени администратора.

- Введите следующую команду PowerShell:

Disable-TpmAutoProvisioningи нажмите клавишу Enter. - Подтвердите результат AutoProvisioning: Disabled (рис. 8).

Рис. 8. Параметр PowerShell «AutoProvisioning: Disabled» - Откройте консоль управления TPM, нажав сочетание клавиш Windows + R на клавиатуре, чтобы открыть окно командной строки. Введите

tpm.mscи нажмите клавишу Enter. - На панели «Actions» справа выберите Clear TPM.

- Перезагрузите компьютер и при появлении запроса нажмите клавишу F12 на клавиатуре, чтобы начать очистку TPM.

Затем установите последнее обновление микропрограммы для TPM, выполнив следующие действия.

- Перейдите на страницу сайта Dell Драйверы и скачиваемые материалы.

- Введите сервисный код или выполните поиск по своей модели компьютера, чтобы перейти на соответствующую страницу поддержки.

- Откройте вкладку Драйверы и скачиваемые материалы и выберите используемую операционную систему (нажмите на раскрывающееся меню Операционная система для просмотра доступных операционных систем для вашего компьютера).

- Выберите категорию Безопасность в списке доступных драйверов.

- Найдите в меню пункт Утилита обновления микропрограммы Dell TPM 2.0 или Утилита обновления Dell TPM 1.2. Нажмите ссылку Просмотр сведений, чтобы просмотреть дополнительную информацию о файле и инструкции по установке для скачивания и установки обновления.

Если модуль TPM по-прежнему не отображается в диспетчере устройств или отображается в состоянии «Ready» в консоли управления TPM, обратитесь в службу технической поддержки Dell. Для устранения этой проблемы может потребоваться переустановка операционной системы.

Получение следующего сообщения: «The TPM is on and ownership has not been taken».

- Для Windows 7: Инициализируйте TPM

.

- Для Windows 10: Enable-TpmAutoProvisioning

.

Сообщение «TPM is ready for use, with reduced functionality» в TPM.msc.

- Такая проблема возникает, если перед перезаписью образа не была выполнена очистка TPM.

- Попробуйте для устранения этой проблемы очистить модуль TPM и установить последнюю версию микропрограммы TPM (выполнив действия, указанные в разделе выше).

- Проверьте правильность настройки TPM в BIOS.

- Если проблема не устранена, очистите TPM и перезагрузите Windows.

Убедитесь, что в TPM.msc отображается, что TPM включен и готов к использованию.

- Модуль TPM работает.

Точки отказа технологии BitLocker и способы их устранения

Убедитесь, что операционная система поддерживает BitLocker.

Используйте список операционных систем, которые поддерживают BitLocker, в разделе Что такое BitLocker? выше.

На консоли управления TPM (tpm.msc) проверьте, что доверенный платформенный модуль (TPM) включен и готов к использованию.

- Если модуль TPM не готов к использованию, просмотрите раздел об устранении неисправностей TPM выше.

BitLocker запускается при включении компьютера.

Если BitLocker запускается при включении компьютера, выполните следующие действия для устранения неисправности:

- Запуск BitLocker при включении компьютера часто означает, что BitLocker работает нормально. Эта проблема может возникнуть вследствие одной из следующих причин:

- Изменения в файлах ядра Windows

- Изменения в BIOS

- Изменения в модуле TPM

- Изменения в зашифрованном томе или загрузочной записи

- Использование неправильных учетных данных

- Изменения в аппаратной конфигурации

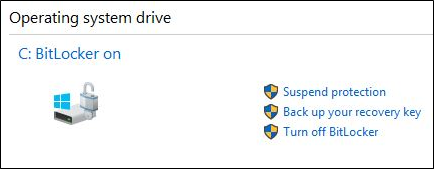

Перед внесением любых вышеуказанных изменений на компьютере рекомендуется приостановить работу BitLocker. Для приостановки работы BitLocker выполните следующие действия:

- Нажмите кнопку Пуск, введите

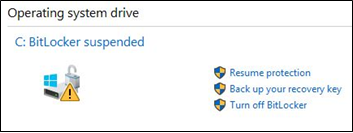

manage bitlockerв поле поиска и нажмите клавишу Enter, чтобы открыть консоль управления BitLocker. - Нажмите Приостановить защиту для зашифрованного жесткого диска (рис. 9).

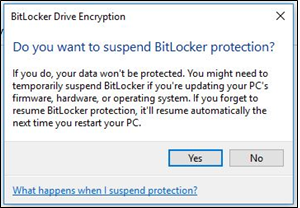

Рис. 9. Приостановка работы BitLocker с консоли управления - Когда появится окно запроса подтверждения приостановки BitLocker, нажмите кнопку Да (рис. 10).

Рис. 10. Сообщение с запросом на приостановку BitLocker - Внесите необходимые изменения на компьютере, затем вернитесь в консоль управления BitLocker и выберите Возобновить защиту, чтобы снова включить BitLocker (Рис. 11).

Рис. 11. Возобновление работы BitLocker с консоли управления

Чтобы BitLocker не активировался при запуске после внесения изменений на компьютере, может потребоваться полностью отключить шифрование BitLocker, а затем снова включить его. Чтобы отключить и включить шифрование BitLocker с консоли управления, выполните следующие действия:

- Нажмите кнопку Пуск, введите

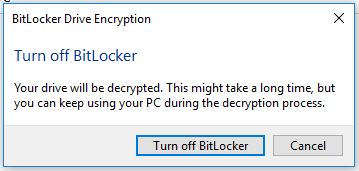

manage bitlockerв поле поиска и нажмите клавишу Enter, чтобы открыть консоль управления BitLocker. - Нажмите Отключить BitLocker (рис. 12).

Рис. 12. Отключение BitLocker из консоли - Нажмите кнопку Отключить BitLocker при появлении запроса подтверждения (рис. 13).

Рис. 13. Запрос подтверждения на отключение BitLocker - Разрешите компьютеру полностью дешифровать жесткий диск (Рис. 14).

Рис. 14. Экран состояния шифрования BitLocker - Когда дешифрование будет завершено, можно выбрать Включить BitLocker на консоли управления BitLocker, чтобы снова зашифровать диск.

BitLocker не может возобновить работу или включиться.

Если BitLocker не возобновляет работу или не включается, выполните следующие действия для устранения этой проблемы.

- Убедитесь, что вы не внесли на компьютере изменения из приведенного выше списка. Если вы внесли изменения, откатите компьютер до состояния, когда они еще не были внесены, и проверьте, может ли BitLocker возобновить работу или включиться.

- Если проблема вызвана недавним изменением, приостановите работу BitLocker с консоли управления BitLocker и внесите изменение еще раз.

- Если проблема не устраняется, проверьте, что установлены последние версии BIOS и микропрограммы TPM. Последние версии можно найти на сайте Dell Драйверы и загружаемые материалы.

- Если BitLocker по-прежнему не возобновляет работу или не включается, переустановите операционную систему.

Потерян ключ восстановления BitLocker

Ключ восстановления BitLocker требуется для того, чтобы только авторизованный пользователь мог разблокировать персональный компьютер и восстановить доступ к зашифрованным данным. Если ключ восстановления утерян, Dell не сможет его заменить или восстановить. Рекомендуется хранить ключ восстановления в безопасном местоположении с возможностью восстановления. Примеры мест для хранения ключа восстановления:

- Флэш-накопитель USB

- Внешний жесткий диск

- Сетевое расположение (подключенные диски, контроллер Active Directory или контроллер домена и т.д.)

- Сохранить в вашей учетной записи Microsoft

Если вы никогда не шифровали компьютер, возможно, шифрование было выполнено с помощью автоматизированного процесса Windows. Это объясняется в статье базы знаний Dell Автоматическое шифрование устройств Windows или BitLocker на компьютерах Dell.

Технология BitLocker работает надлежащим образом

Если функция BitLocker включается и шифрует жесткий диск и не запускается при включении компьютера, то она работает надлежащим образом.

Additional Information

Рекомендованные статьи

Вот несколько рекомендованных статей.

- Параметр «TPM» отсутствует в BIOS на компьютере Latitude, Precision или XPS

- Компьютеры Dell, на которых можно модернизировать TPM с версии 1.2 до 2.0

- Как включить TPM (Trusted Platform Module)

- Активация функции безопасности модуля ТРМ

- Часто задаваемые вопросы по модулю TPM для Windows 11

Шифрование диска с помощью BitLocker

Продолжительность: 02:57

Субтитры: Только на английском языке

Устранение неисправностей с ключом BitLocker

Продолжительность: 00:30

Субтитры: Только на английском языке

Article Properties

Affected Product

Last Published Date

14 Mar 2024

Version

18

Article Type

How To