ME5: Creación e importación de certificados personalizados

Resumen: En este artículo, se abarca todo el proceso de creación de certificados personalizados para el almacenamiento ME5.

Instrucciones

Configuración de certificados de la autoridad de certificación de AD en un ME5

Requisitos previos

- Instalar Active Directory Certificate Services para su dominio y configurar los servicios

- Registre las direcciones IP, las direcciones IP del servidor del sistema de nombres de dominio (DNS), el dominio de búsqueda y los nombres de sistema para cada controladora ME5

Recopilar la información de la controladora

Se requiere la siguiente información para crear certificados:

- El nombre de host de cada controladora

- La dirección IP de cada controladora

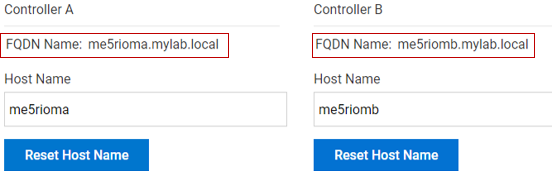

- El nombre de dominio completo (FQDN) del DNS para cada controladora

Los siguientes detalles se utilizan en este ejemplo:

me5rioma.mylab.local 100.92.56.10 ME5RIOMA

me5riomb.mylab.local 100.92.56.11 ME5RIOMB

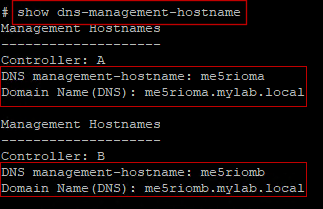

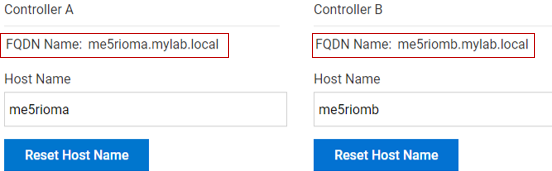

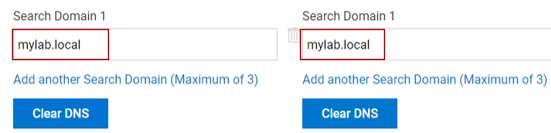

Usar el programa dns-management-hostname o la GUI (Configuración -> Sistema) para obtener el nombre común (CN)/nombre de host de cada controladora. Verifique que el FQDN esté lleno. Si no es así, configure el dominio de búsqueda de DNS. Consulte la figura 1.

show dns-management-hostname

Figura 1

Figura 2 Figura 3

Figura 3

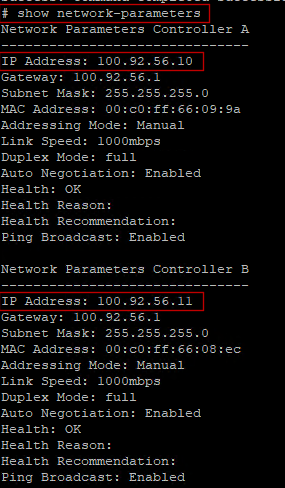

Utilice el comando show network-parameters o la GUI (Settings -> Network) para obtener la dirección IP de cada controladora:

show network-parameters

Figura 4

Crear entradas de DNS para la controladora A y la controladora B

Con el DNS de dominio normal, cree un registro A para cada controladora con el nombre de dominio requerido. En este ejemplo, me5-a y me5-b se utilizan en DNS de Microsoft. La dirección IP debe coincidir con la dirección IP de la sección anterior. El arreglo debe usar los mismos servidores DNS que los servidores normales.

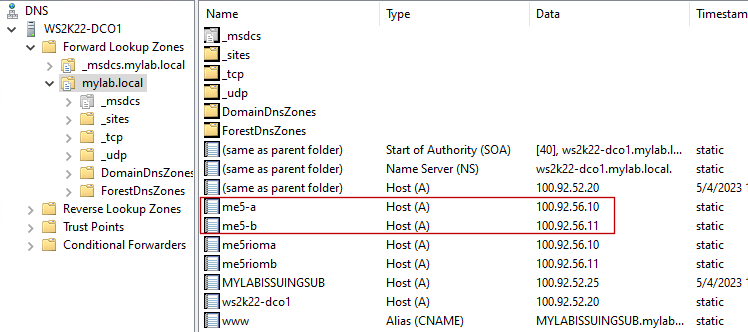

Para nuestro entorno de ejemplo, los registros DNS que aparecen a continuación se crearon como se muestra en la Figura 5.

- Controladora A

me5rioma.mylab.localme5-a

- Controladora B

me5riomb.mylab.localme5-b

Figura 5

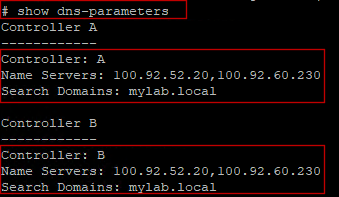

Use show dns-parameters Comando para verificar:

- El servidor DNS está configurado

- El dominio de búsqueda se establece en las controladoras

Como alternativa, utilice la GUI en Configuración -> Red -> DNS para aplicar los servidores DNS y los dominios de búsqueda.

show dns-parameters

Figura 6

Creación e instalación de un certificado en una controladora

Este proceso es el mismo para la controladora A y B, pero hay un certificado diferente para cada controladora.

IMPORTANTE: Todas las acciones para la controladora A se deben realizar en la controladora A. No utilice ftp o ssh para la controladora B para estas acciones. No reinicie el servicio de administración en la controladora hasta que tanto el certificado de CA como el certificado de la controladora se hayan instalado.

Cree sintaxis y parámetros de solicitud de firma de certificado:

La cadena de contenido no puede superar los 1024 caracteres y puede incluir caracteres UTF-8 imprimibles, excepto espacios o punto y coma.

Un ejemplo es: /C=US/ST=CO/O=MyOrganization/CN=(El nombre de host, no el FQDN) Consulte la figura 7.

Si se utiliza FQDN, se muestra un error con El nombre de CN no coincide. Se deben especificar estos parámetros.

Figura 7

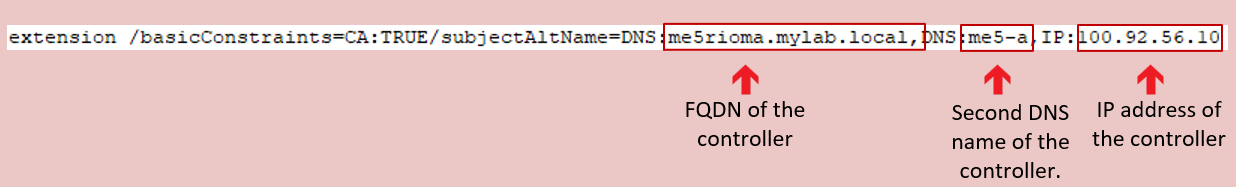

Parámetros de extensión y basicConstraints:

Si se necesita alguna aclaración sobre las extensiones y basicConstraints parámetros, el enlace se incluye aquí corn Requests for Comments (RFC) 5280. Gran parte de la forma en que se configura el entorno de CA afecta la creación de esta sección de los certificados. Consulte la Figura 8 para ver nuestro ejemplo de laboratorio.

RFC 5280: Certificado de infraestructura de clave pública X.509 de Internet y perfil de lista de revocación de certificados (CRL) (rfc-editor.org)

RFC 5280 Página 16

Certificate and Certificate Extensions Profile

This section presents a profile for public key certificates that will

foster interoperability and a reusable PKI. This section is based

upon the X.509 v3 certificate format and the standard certificate

extensions defined in [X.509]. The ISO/IEC and ITU-T documents use

the 1997 version of ASN.1; while this document uses the 1988 ASN.1

syntax, the encoded certificate and standard extensions are

equivalent. This section also defines private extensions required to

support a PKI for the Internet community.

RFC 5280 – Page 87. Section 4.2 – If set to TRUE.

(k) If certificate i is a version 3 certificate, verify that the

basicConstraints extension is present and that cA is set to

TRUE. (If certificate i is a version 1 or version 2

certificate, then the application MUST either verify that

certificate i is a CA certificate through out-of-band means

or reject the certificate. Conforming implementations may

choose to reject all version 1 and version 2 intermediate

certificates.)

RFC5280 – Page 135. Section 4.2 – If set to FALSE.

Implementers should note that the DER encoding of the SET OF values

requires ordering of the encodings of the values. In particular,

this issue arises with respect to distinguished names.

Implementers should note that the DER encoding of SET or SEQUENCE

components whose value is the DEFAULT omit the component from the

encoded certificate or CRL. For example, a BasicConstraints

extension whose cA value is FALSE would omit the cA boolean from the

encoded certificate.

RFC 5280 - Page 23 - SubjectAltname

The subject field identifies the entity associated with the public

key stored in the subject public key field. The subject name MAY be

carried in the subject field and/or the subjectAltName extension. If

the subject is a CA (e.g., the basic constraints extension, as

discussed in Section 4.2.1.9, is present and the value of cA is

TRUE), then the subject field MUST be populated with a non-empty

distinguished name matching the contents of the issuer field (Section

4.1.2.4) in all certificates issued by the subject CA. If the

subject is a CRL issuer (e.g., the key usage extension, as discussed

in Section 4.2.1.3, is present and the value of cRLSign is TRUE),

then the subject field MUST be populated with a non-empty

distinguished name matching the contents of the issuer field (Section

5.1.2.3) in all CRLs issued by the subject CRL issuer. If subject

naming information is present only in the subjectAltName extension

(e.g., a key bound only to an email address or URI), then the subject

name MUST be an empty sequence and the subjectAltName extension MUST

be critical.

Figura 8

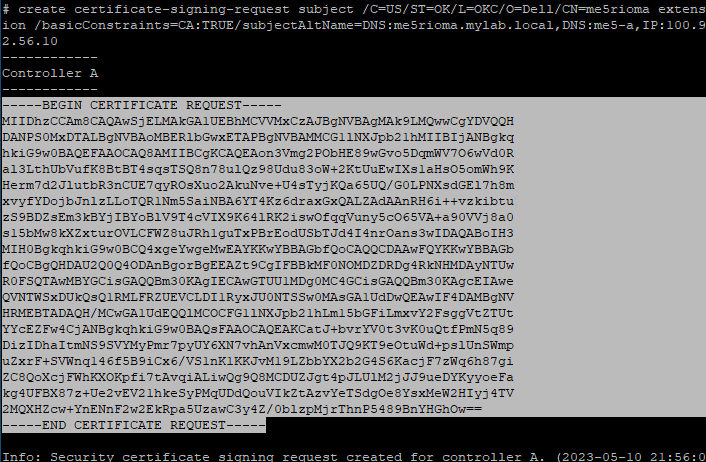

Crear una solicitud de firma de certificado para la controladora A

Creación de la solicitud de firma de certificado:

- PuTTY en la controladora A

- Ejecute los comandos de CSR:

-

Nota: Sustituya el parámetro CSR commands que coincida con su entorno.

create certificate-signing-request subject <LDAP Parameters> /basicConstraints=CA:TRUE/subjectAltName=DNS:<FQDN>,DNS:<FQDN>,IP:<controllerIP>

Ejemplo de laboratorio:

create certificate-signing-request subject /C=US/ST=OK/L=OKC/O=Dell/CN=me5rioma extension /basicConstraints=CA:TRUE/subjectAltName=DNS:me5rioma.mylab.local,DNS:me5-a,IP:100.92.56.10

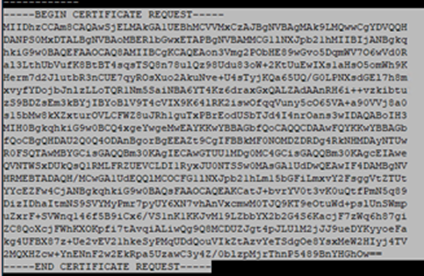

- La salida del comando CSR es lo que se presenta al servidor de CA. Copie el archivo como se muestra a continuación. Verifique que no haya espacio adicional.

Figura 9

- Copie el archivo resaltado en el bloc de notas o en Notepad ++ y guárdelo como me5a.csr

- Ejecute el comando

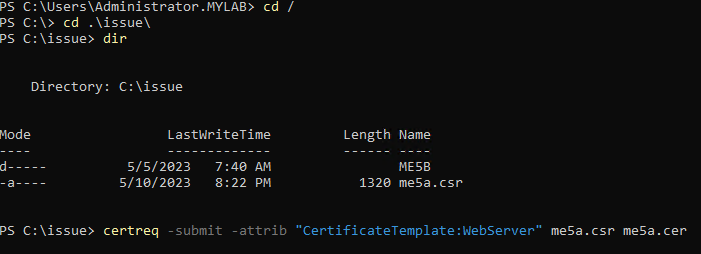

.CSRa la CA para crear el archivo.CERde NetWorker. (Nota: El administrador ya debe saber cómo hacerlo. Esto está fuera de nuestro alcance).

- En este ejemplo, en el laboratorio en el que se ejecuta el certificado de CA de Windows

certreq -submit -attrib "CertificateTemplate:WebServer" me5a.csr me5a.cer

Figura 10

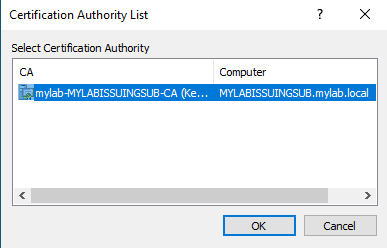

- Haga clic en "OK" en la siguiente ventana, como se muestra en la figura 11.

Figura 11

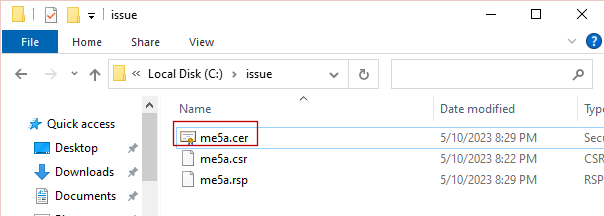

- Como se muestra en la figura 12, se crea el nuevo certificado para la controladora A.

Figura 12

Crear una solicitud de firma de certificado para la controladora B

- PuTTY en la controladora B

- Ejecute los comandos de CSR:

-

Nota: Sustituya el parámetro CSR commands que coincida con su entorno.

create certificate-signing-request subject <LDAP Parameters> /basicConstraints=CA:TRUE/subjectAltName=DNS:<FQDN>,DNS:<FQDN>,IP:<controllerIP>

Ejemplo de laboratorio:

create certificate-signing-request subject /C=US/ST=OK/L=OKC/O=Dell/CN=me5riomb extension /basicConstraints=CA:TRUE/subjectAltName=DNS:me5riomb.mylab.local,DNS:me5-b,IP:100.92.56.11

- La salida del comando CSR es lo que se requiere presentar al servidor de CA. Copie el archivo como se muestra a continuación. Verifique que no haya espacio adicional.

Figura 13

- Copie el archivo resaltado en el bloc de notas o en el bloc de notas ++ y guárdelo como me5b.csr

-

Nota: Ejecute el comandoEl administrador ya debe saber cómo hacerlo. Esto está fuera de nuestro alcance).

.CSRa la CA para crear el archivo . CER. (

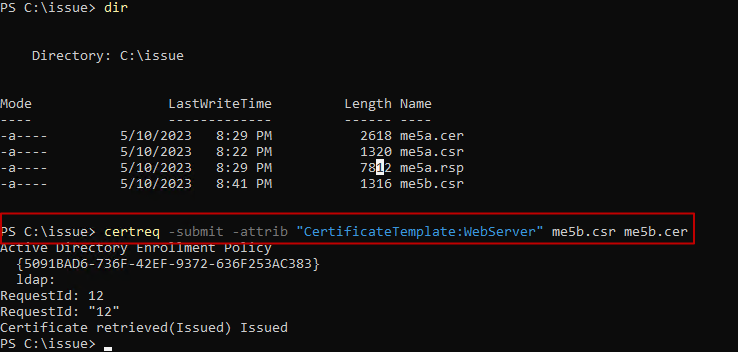

- En este ejemplo, la ejecución del certificado de CA de Windows

certreq -submit -attrib "CertificateTemplate:WebServer" me5b.csr me5b.cer

Figura 14

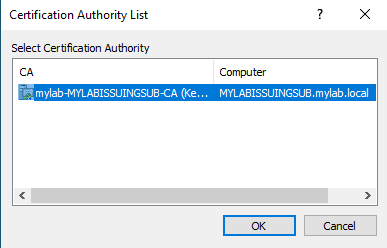

- Haga clic en "OK" en la siguiente ventana, como se muestra en la figura 15.

Figura 15

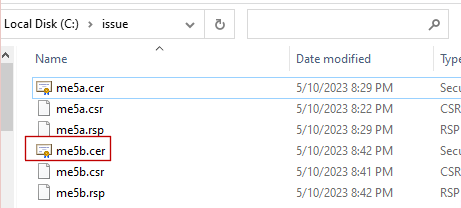

- Como se muestra en la figura 16, se creó el certificado de la controladora B.

Figura 16

Exportación del certificado raíz de AD CA

Para exportar el certificado raíz de AD CA, siga los pasos que se indican a continuación con el certificado creado.

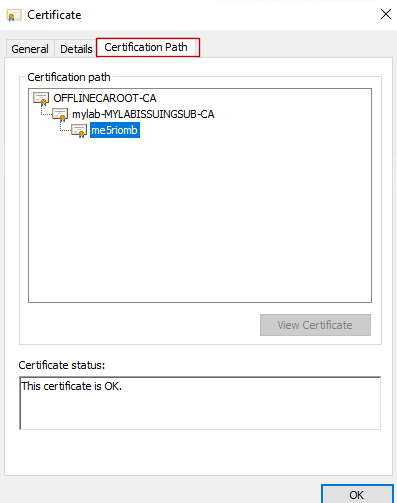

- Haga doble clic en el certificado que se creó para las controladoras. En este caso, el me5b.cer en la figura 16.

- Haga clic en la pestaña Ruta de certificación .

Figura 17

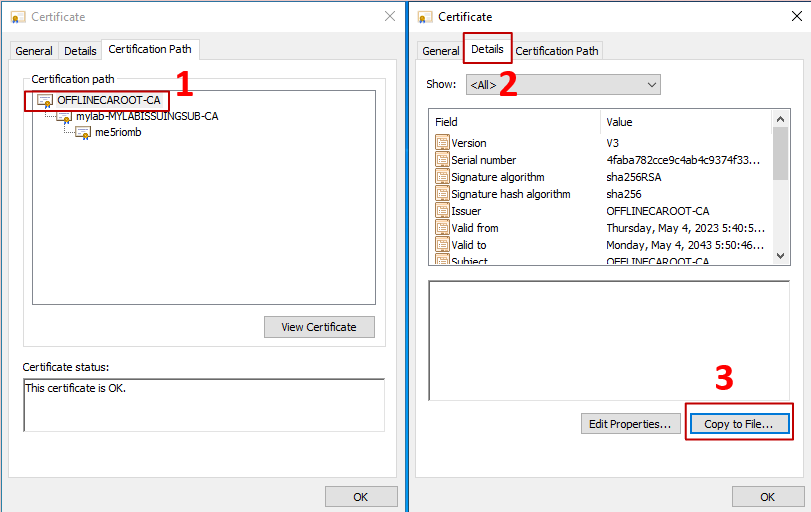

- Como se muestra en la figura 18,

- Haga doble clic en OFFLINECAROOT-CA

- Se muestra la ventana del certificado raíz offline.

- Haga clic en la pestaña Details

- Haga clic en "copiar a archivo"

- Haga doble clic en OFFLINECAROOT-CA

Figura 18

-

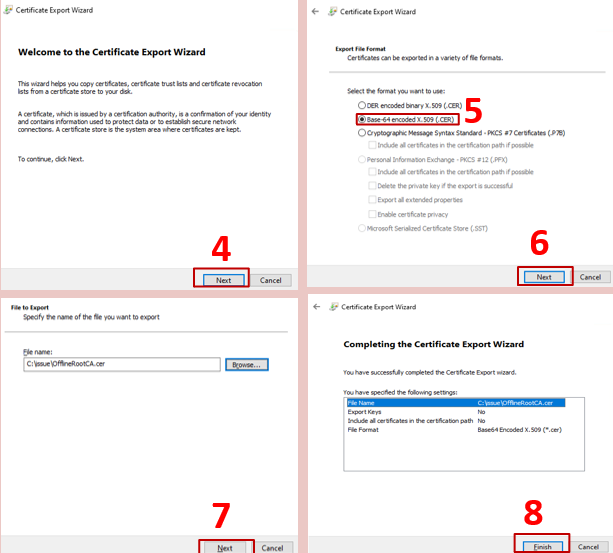

- Haga clic en Siguiente. Consulte la figura 19.

- Haga clic en Base-64 encoded x.509 (CER)

- Haga clic en Siguiente.

- Buscar dónde se debe guardar el certificado raíz

- Es mejor tenerlo en el mismo directorio que los certificados del controlador

- Es más fácil estar en un directorio cuando llega el momento de cargar los certificados mediante FTP

- Haga clic en Finalizar

- Aparece un mensaje con el mensaje "Export Successful"

- Haga clic en “Aceptar”

- Cierre el certificado OFFLINECAROOT-CA.

Figura 19

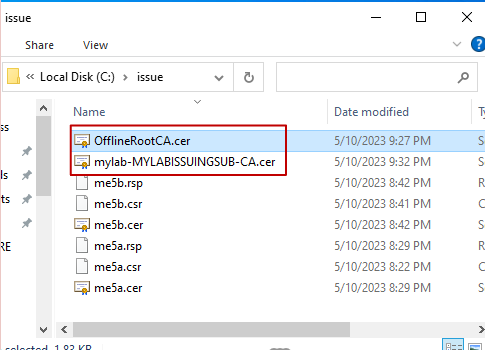

- Vuelva al paso 3 y elija el certificado raíz intermedio (Mylab-MYLABISSUINGSUB-CA) para exportar ese certificado.

- Como se muestra en la figura 20, se extrajeron tanto el certificado raíz como el certificado raíz intermedio.

Figura 20

Instalación del certificado en controladoras.

Instalación de los certificados en las controladoras A y B

- Asegúrese de que el servicio FTP se esté ejecutando en el almacenamiento

- Inicie sesión en cada controladora individualmente mediante FTP con un usuario que tenga los permisos de FTP habilitados

- En Windows PowerShell, cambie el directorio a la carpeta donde se encuentran todos los certificados.

- La secuencia para cargar el certificado en las controladoras es la siguiente:

- Cargue el certificado raíz primero (OfflineRootCa.cer)

- Cargar el segundo (mylab-MYLABISSUINGSUB-CA.cer) del certificado raíz inmediato

- Cargar el certificado de la controladora al final (me5a.cer)

- El certificado raíz superior del nivel se carga primero

- Luego, el certificado raíz secundario

- A continuación, el certificado raíz inmediato

- A continuación, el certificado de la controladora

- Para la controladora A en esta instancia:

- Vaya al directorio donde se encuentran los certificados.

- FTP a la controladora A

- Inicio de sesión con un usuario que tenga permisos de FTP

- Escriba

bin - Ingrese el siguiente valor:

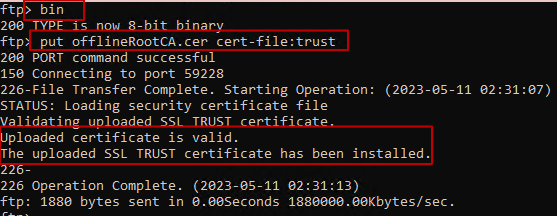

Put offlineRootCA.cer cert-file:trust(Consulte la Figura 21).

put offlineRootCA.cer cert-file:trust

Figura 21

-

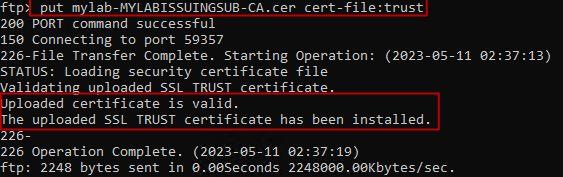

- Ingrese el siguiente valor:

put mylab-MYLABISSUINGSUB0CA.cer cert-file:trust

- Ingrese el siguiente valor:

Figura 22

-

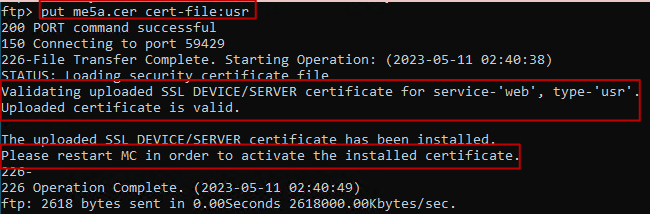

- Ingrese el siguiente valor:

put me5a.cer cert-file:usr

- Ingrese el siguiente valor:

Figura 23

-

- Observe las solicitudes de salida para iniciar el proceso de MC a fin de activar el certificado. NO LO HAGA TODAVÍA. EN PRIMER LUGAR, INSTALE LOS CERTIFICADOS EN LA CONTROLADORA B.

- Vuelva al paso (a) para la instalación del certificado de la controladora B. PRIMERO REALICE UN FTP A LA DIRECCIÓN IP DE LA CONTROLADORA B.

- Una vez que se carguen los certificados de ambas controladoras, aplique SSH a cualquier controladora y:

- Escriba

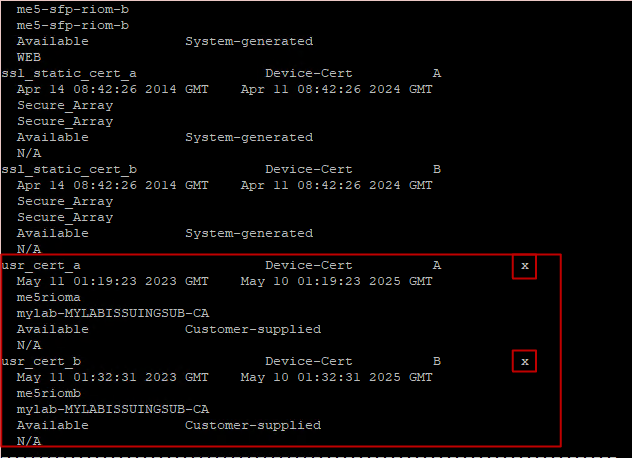

# show certificatespara ver los certificados instalados. Consulte la figura 24. -

show certificates

- Observe que los asteriscos en los certificados significan que los certificados están activados.

Figura 24

- El último paso es reiniciar el proceso de Control de gestión de ambas controladoras

- En la consola SSH, escriba:

restart mc both full - Después de que el servicio de administración vuelva a estar activo, abra un navegador web en el FQDN de Controllers.

- Compruebe el acceso a las controladoras mediante https con la entrada activada

subjecAltnamede la Solicitud de Firma de Certificado. (Consulte la figura 8)