Implementación de Azure Local 23H2 desde Azure Portal: clúster de nodo único

Resumen: En la siguiente guía se muestran los pasos necesarios para implementar una instancia (clúster) de Azure Local 23H2 de nodo único.

Instrucciones

Los requisitos y las instrucciones paso a paso se detallan en el manual de la Guía de operaciones e implementación basada en el portal para clústeres de nodo único al que se puede acceder aquí.

1. Implemente el sistema operativo.

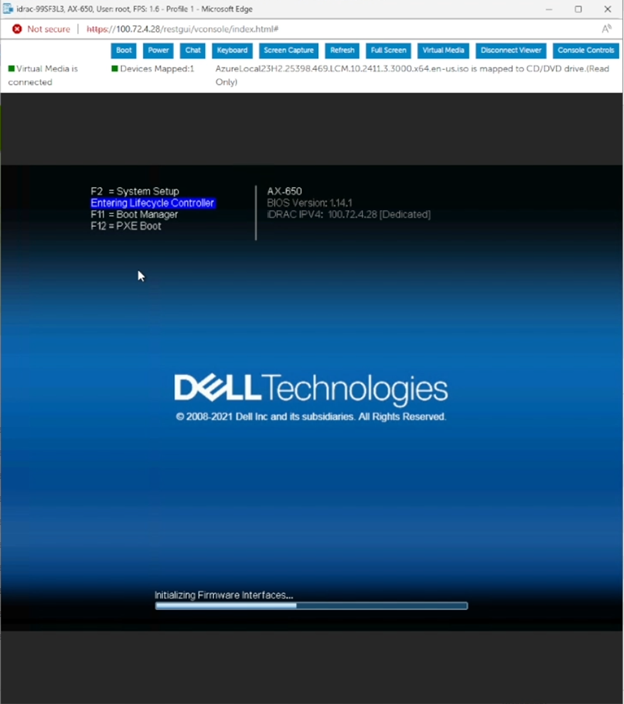

Aunque es posible una instalación directa del sistema operativo, se recomienda utilizar el asistente de implementación del SO de Life-Cycle Controller para completar la instalación. La imagen ISO utilizada en la figura siguiente se descargó desde Azure Portal.

Una vez finalizada la instalación, asigne una contraseña de administrador local por primera vez. Utilice la opción 15 de SCONFIG para salir a PowerShell y realice los pasos que se indican a continuación.

número arábigo. Configuración

inicial de la red y del sistema operativoMediante la funcionalidad del portapapeles virtual de iDRAC, ingrese los siguientes comandos en PowerShell para configurar el servidor.

Identifique el adaptador de red de administración y configure sus ajustes de TCP/IP. Reemplace el ejemplo x.x.x.x por las direcciones IP deseadas:

Get-NetAdapter Set-NetIPInterface -InterfaceAlias "Port1","Port2" -Dhcp Disabled New-NetIPAddress -InterfaceAlias "Port1" -IPAddress x.x.x.x -DefaultGateway x.x.x.x -PrefixLength 24 -AddressFamily IPv4 -Verbose Set-DnsClientServerAddress -InterfaceAlias "Port1" -ServerAddresses x.x.x.x, x.x.x.x

Si es necesario, configure el adaptador de administración con un ID de VLAN:

Get-NetAdapter -Name "Port1" | Set-NetAdapter -VlanID 202 -Confirm: $false Get-NetAdapter -Name "Port2" | Set-NetAdapter -VlanID 202 -Confirm: $false

Asigne un nombre de host al nodo de clúster de destino y reinícielo:

Rename-Computer -NewName AX650-1 -Restart

Instale la función Hyper-V:

Enable-WindowsOptionalFeature -Online -FeatureName Microsoft-Hyper-V -All

Habilite y permita conexiones de escritorio remoto:

Set-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\Terminal Server" -Name "fDenyTSConnections" -Value 0 Enable-NetFirewallRule -DisplayGroup "Remote Desktop"

Excluya el adaptador de red USB de iDRAC de la validación del clúster:

New-Item -Path HKLM:\system\currentcontrolset\services\clussvc New-Item -Path HKLM:\system\currentcontrolset\services\clussvc\parameters New-ItemProperty -Path HKLM:\system\currentcontrolset\services\clussvc\parameters -Name ExcludeAdaptersByDescription -Value "Remote NDIS Compatible Device"

Configure un servidor horario y verifique que el futuro nodo del clúster pueda sincronizar su hora con el origen:

w32tm /config /manualpeerlist:"DC01.company.net" /syncfromflags:manual /update w32tm /query /status

Configure WinRM y el Firewall de Windows:

winrm quickconfig netsh advfirewall firewall add rule name="ICMP Allow incoming V4 echo request" protocol=icmpv4:8,any dir=in action=allow

3. Registrar el servidor en Azure Arc

. El servidor ya está listo para incorporarse en Azure Arc. En los pasos siguientes se supone que tiene acceso a una suscripción válida de Azure. También se supone que se ha creado un grupo de recursos para contener los objetos locales de Azure. Estos pasos también requieren conexión a Internet en el futuro nodo del clúster.

En primer lugar, instale los módulos necesarios en el nodo de clúster futuro con los siguientes comandos:

Install-PackageProvider -Name NuGet -MinimumVersion 2.8.5.201 -Force Set-PSRepository -Name PSGallery -InstallationPolicy Trusted Install-Module AzsHCI.ARCinstaller -Force Install-Module Az.Accounts -RequiredVersion 2.13.2 Install-Module Az.Resources -RequiredVersion 6.12.0 Install-Module Az.ConnectedMachine -RequiredVersion 0.5.2

En la misma sesión de PowerShell, declare y asigne variables para los siguientes identificadores de cuenta de Azure:

ID de suscripción

ID

de inquilino Nombre del grupo de recursos destinado a contener los objetos

de instancia local de Azure Región (Este de EE. UU.)

$Subscription = "a563c01g-1fb4-6587-ac36-00a9v269deb9c" $RG = "AX650-SN-RG" $Tenant = "336fc9dc-d6d4-43rn-56c9-36540acfe568" $Region = "East US"

Con estas variables como parámetros, conéctese a Azure desde el servidor de destino:

Connect-AzAccount -SubscriptionId $Subscription -TenantId $Tenant -DeviceCode

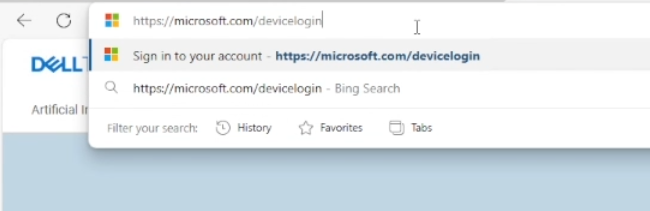

Utilice un navegador para acceder a la página web de inicio de sesión del dispositivo:

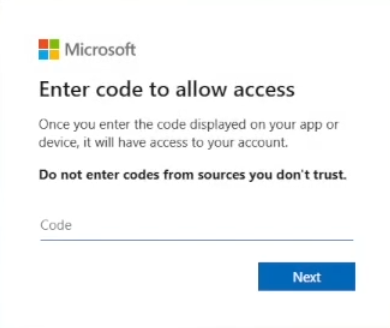

Ingrese el código generado localmente en el nodo:

Con la conexión establecida, recupere el token de acceso y el ID de cuenta en variables mediante los siguientes comandos:

$ARMtoken = (Get-AzAccessToken).Token $id = (Get-AzContext).Account.Id

Invoque el script de registro de Azure Arc mediante la ejecución del siguiente comando en el servidor de destino:

Invoke-AzStackHciArcInitialization -SubscriptionID $Subscription -ResourceGroup $RG -TenantID $Tenant -Region $Region -Cloud "AzureCloud" -ArmAccessToke $ARMtoken -AccountID $id

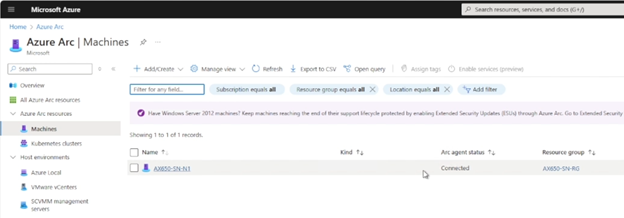

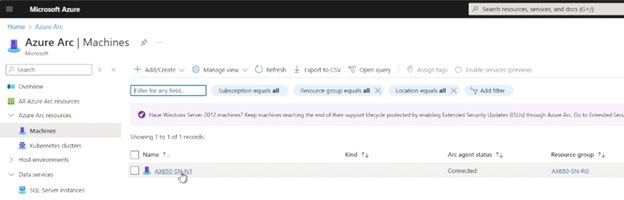

Este comando tarda varios minutos en completarse. Cuando haya terminado, consulte el portal de Azure y revise la incorporación exitosa de Azure Arc:

4. Asigne el control de acceso basado en funciones (RBAC) necesario a la entidad principal a cargo de la implementación.

De vuelta en el servidor de destino, instale el módulo Azure PowerShell. A continuación, conéctese nuevamente a la suscripción de Azure y recupere el ID de objeto de la cuenta a cargo de implementar el clúster:

Install-Module -Name Az -Repository PSGallery -Force Connect-AzAccount -SubscriptionId $Subscription -TenantId $Tenant -DeviceCode Get-AzADUser $Object_id = "554d2261-ff04-4bd8-a2df-9445ef525342"

Asigne el usuario a las funciones necesarias mediante la ejecución de los siguientes comandos:

New-AzRoleAssignment -ObjectId $Object_Id -RoleDefinitionName "Key Vault Data Access Administrator" -ResourceGroupName $RG New-AzRoleAssignment -ObjectId $Object_Id -RoleDefinitionName "Key Vault Secrets Officer" -ResourceGroupName $RG New-AzRoleAssignment -ObjectId $Object_Id -RoleDefinitionName "Key Vault Contributor" -ResourceGroupName $RG New-AzRoleAssignment -ObjectId $Object_Id -RoleDefinitionName "Storage Account Contributor" -ResourceGroupName $RG New-AzRoleAssignment -ObjectId $Object_Id -RoleDefinitionName "Azure Connected Machine Onboarding" -ResourceGroupName $RG New-AzRoleAssignment -ObjectId $Object_Id -RoleDefinitionName "Azure Connected Machine Resource Administrator" -ResourceGroupName $RG

5. Implemente la instancia local de Azure (clúster) mediante el portal de Azure.

En Azure Portal, busque y haga clic en "Azure Local"

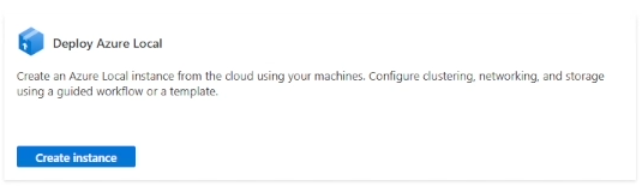

Seleccione "Crear instancia":

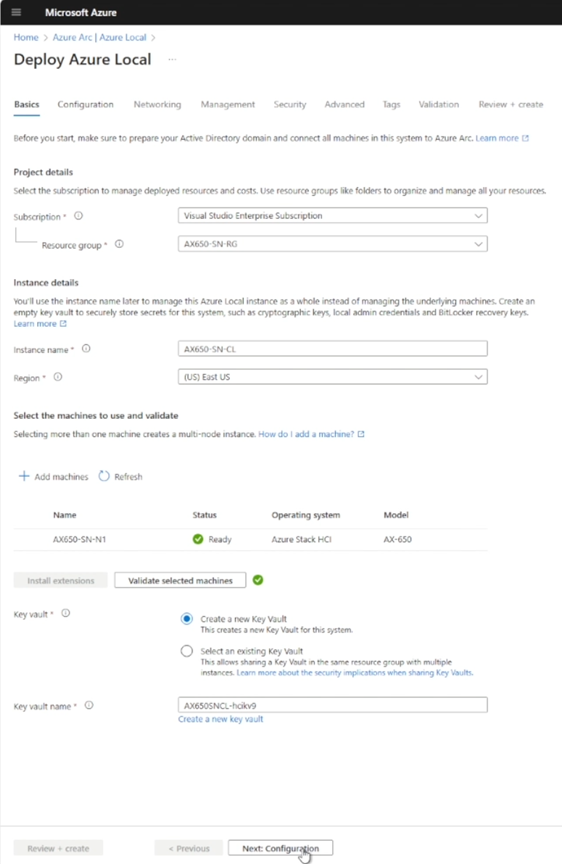

En el formulario web "Aspectos básicos", ingrese los detalles necesarios:

Región

del grupo

de recursos Seleccione la máquina

de destino Nombre

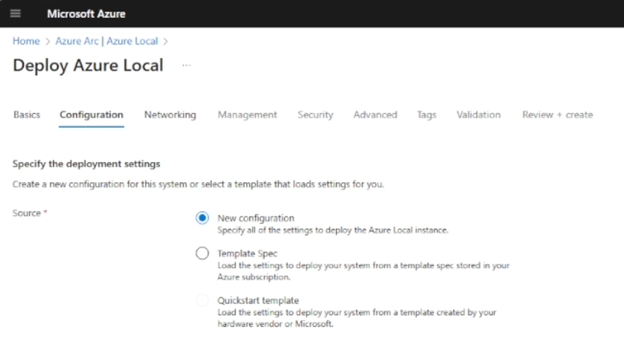

de Key Vault Haga clic en "Siguiente configuración"En el menú Configuración,

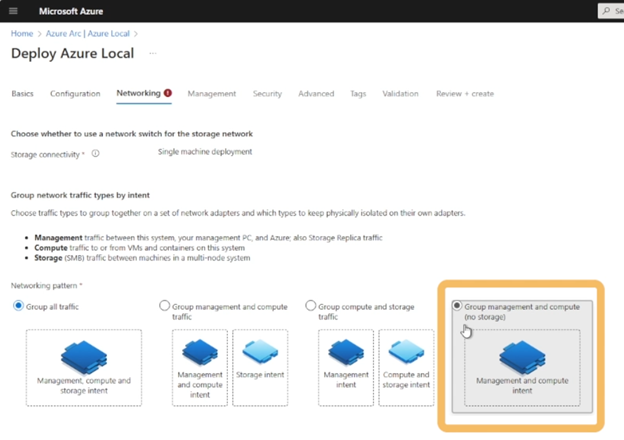

seleccione "Nueva configuración" y, a continuación, haga clic en "Siguiente: Redes"En el formulario web Redes,

seleccione la configuración de ATC de red. Para esta demostración, la opción necesaria es "Administración y computación de grupos (sin almacenamiento)":

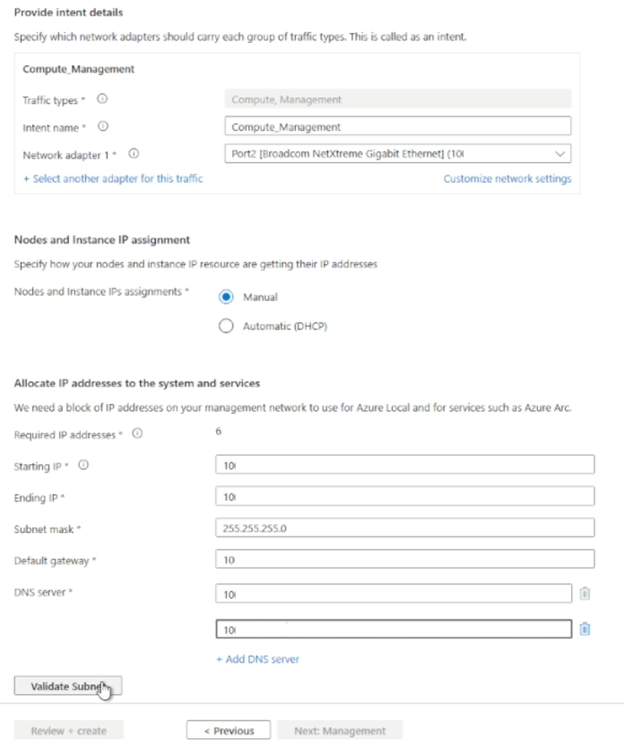

Aún en la sección Redes, ingrese los parámetros de TCP/IP solicitados, valide la subred y haga clic en "Siguiente: "Administración":

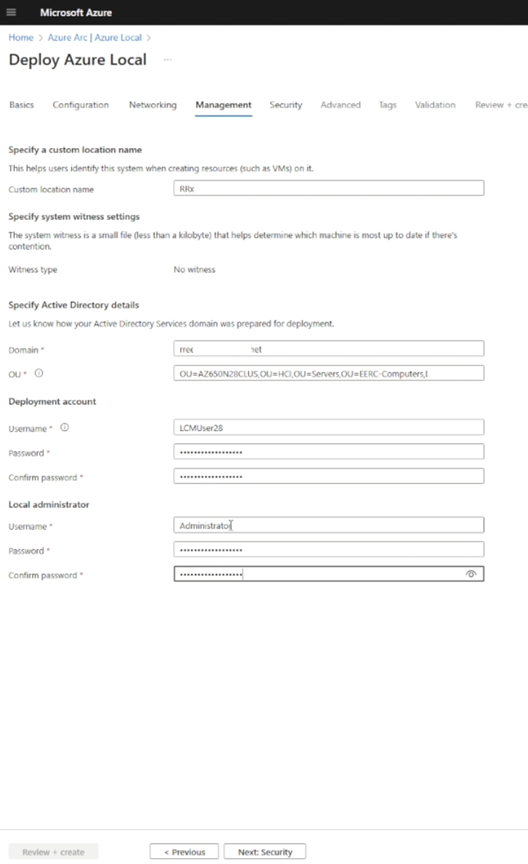

en el formulario Administración, ingrese el dominio y la unidad organizacional (OU) correspondientes a la implementación. Ingrese también las credenciales de la cuenta de implementación y haga clic en Siguiente.

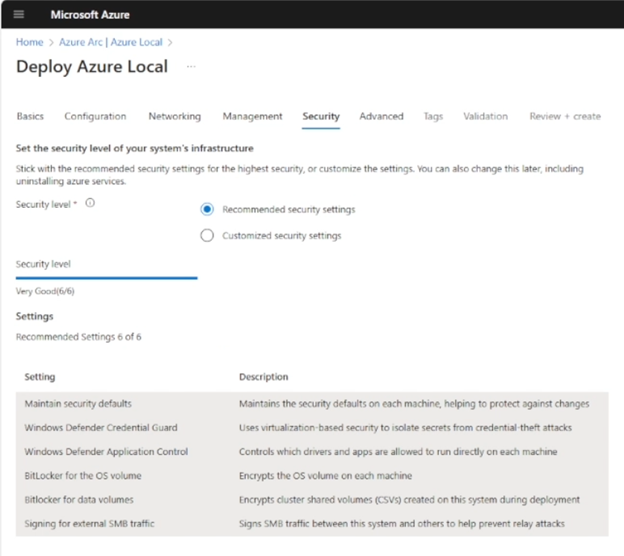

En el menú Seguridad, deje seleccionado el botón de proporción "Configuración de seguridad recomendada" y haga clic en Siguiente.

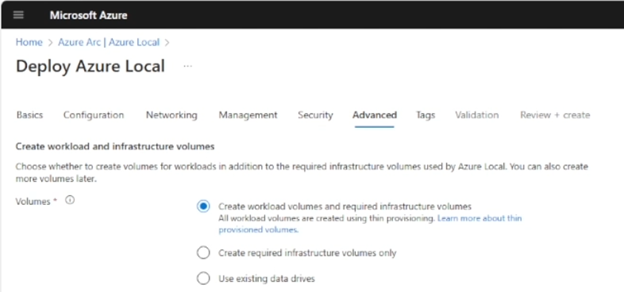

En el menú "Advanced", deje seleccionada la opción para crear volúmenes de carga de trabajo e infraestructura y haga clic en Next.

Haga clic en Next en el menú Tags.

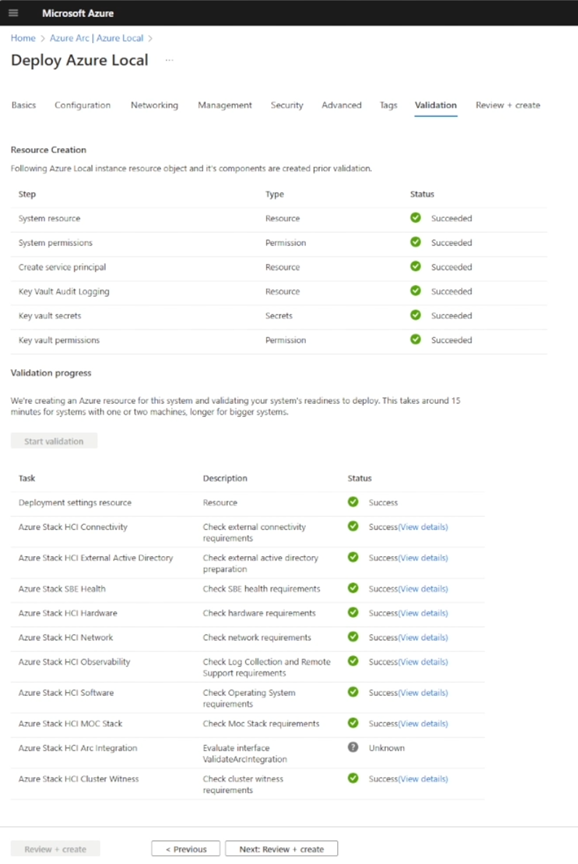

En la página Validación, después de crear los objetos de recursos, haga clic en Iniciar validación y espere a que se complete:

Cuando se complete la validación, haga clic en "Siguiente: Revisar + crear". Revise el resumen y haga clic en "Create".

Esto inicia la implementación.

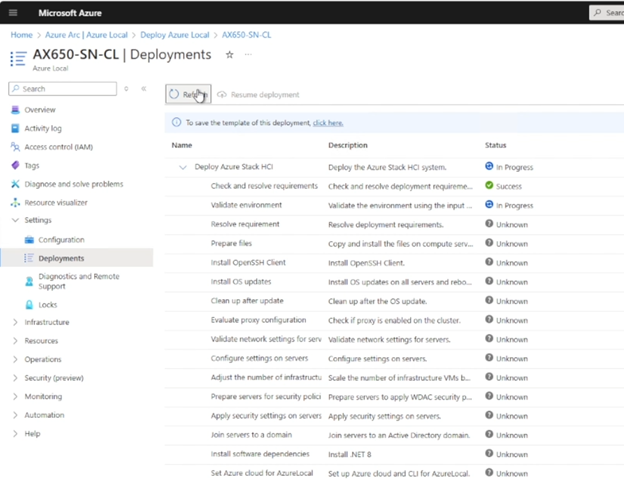

Puede monitorear el progreso de la implementación en el portal de Azure haciendo clic en el botón "Actualizar":

Cuando finalice la implementación, en el portal de Azure, en Azure Local y en Azure Arc, se muestra la instancia (clúster):