PowerFlex: Aktiver sikker oppstartshåndhevelse for PowerFlex-databehandlingsnoder

Sammendrag: Denne artikkelen inneholder trinnvise instruksjoner for å aktivere sikker oppstartshåndhevelse for Unified Extensible Firmware Interface (UEFI) på Dell PowerFlex-databehandlingsnoder som kjører ESXi eller Linux. ...

Instruksjoner

Hvis du vil aktivere sikker oppstart på Dell PowerFlex-databehandlingsnoder, må du oppfylle følgende forutsetninger:

-

Oppstartsmodus må være angitt til Unified Extensible Firmware Interface (UEFI) i oppstartsinnstillingene for system-BIOS-innstillingene>.

Merk: Hvis verten ikke er i denne modusen, kan du kanskje ikke endre den uten å installere operativsystemet på nytt. - Serveren må ha Trusted Platform Module (TPM) 2.0 installert.

- BIOS bør være den nødvendige versjonen for den bestemte PowerEdge-modellen for å støtte aktivering av sikker oppstart. Du finner informasjon på Dells nettsted for kundestøtte.

- RPQ kreves for å aktivere sikker oppstart. Ta kontakt med kontorepresentanten din hos Dell Technologies for å evaluere og aktivere alternativet for sikker oppstart for PowerFlex-noder gjennom en prosess som ber om produktkvalifisering (RPQ).

- Sikker oppstart må være deaktivert i iDRAC før implementering utføres med PowerFlex Manager. Hvis den er aktivert, vil distribusjonen mislykkes. Sikker oppstart skal bare aktiveres etter implementering.

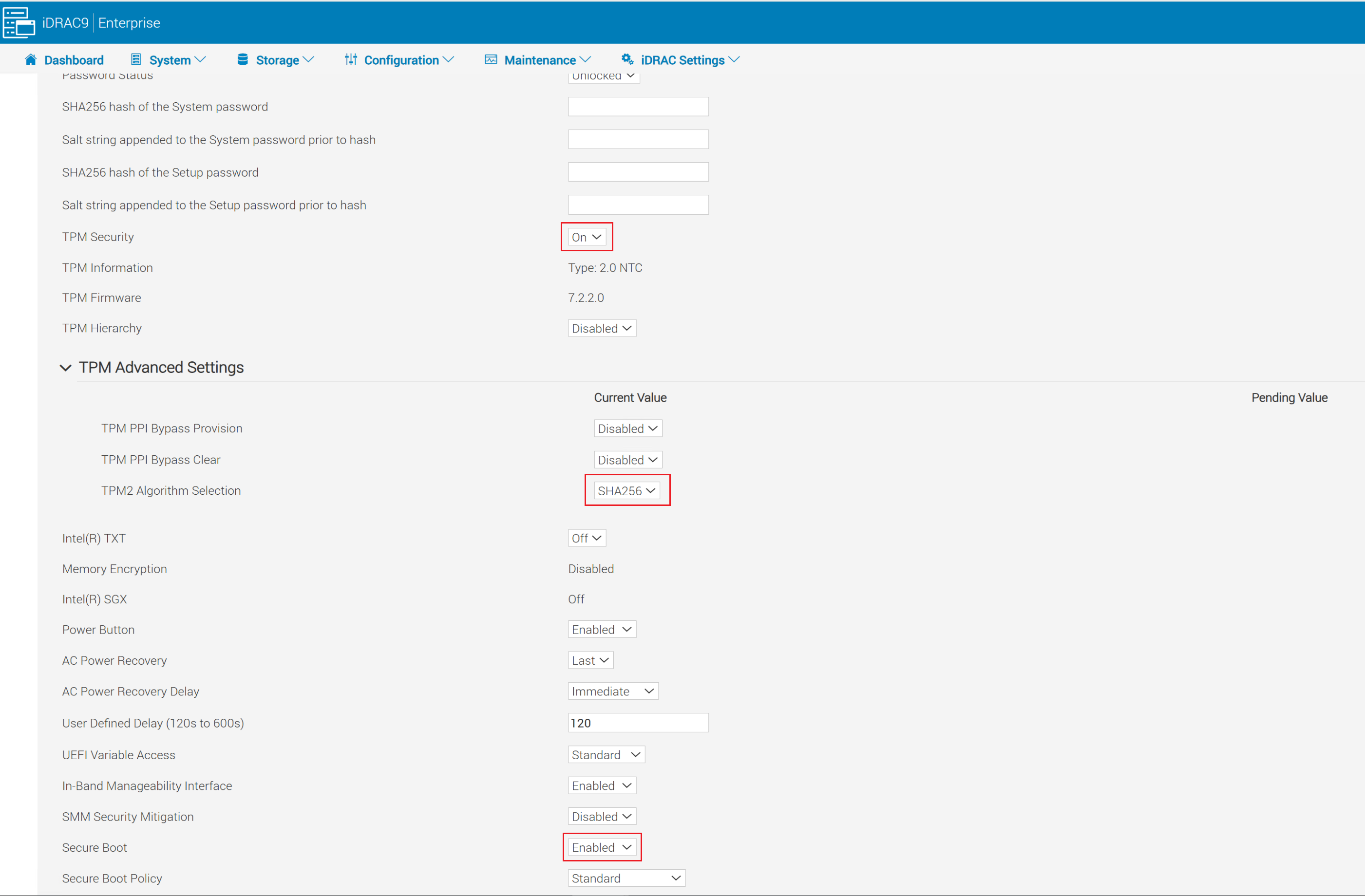

Konfigurere Dell PowerEdge iDRAC for sikker oppstart:

- Logg på iDRAC-nettgrensesnittet, og gå til Systemsikkerhet for konfigurasjons-BIOS-innstillinger >>

- Sett TPM-sikkerhet til På

- Utvid Avanserte TPM-innstillinger , og angi valg av TPM2-algoritme til SHA256

- Sett sikker oppstart til Aktivert

- Klikk på Bruk nederst på skjermbildet for systemsikkerhetsinnstillinger .

- Klikk på Bruk og start på nytt-knappen nederst til venstre på skjermen.

Aktiver sikker oppstart for ESXi:

Delvis støtte: Pålitelig oppstart med attestasjon.

- UEFI Secure Boot: Bekrefter oppstartslaster og kjernemoduler ved oppstart

- TPM-målinger: Lagrer oppstartshimpmålinger i TPM-PCR (brukes til attestering)

- TPM-støttet kryptering: VM, vSAN og Core Dump

- vCenter Attestation: Oppdager om verten har startet opp i en manipulert eller ikke klarert tilstand

- vTPM-støtte på VM-er: VM-er kan gis en virtuell TPM for sikkerhetsfunksjoner i gjester (krever også vCenter KMS-server)

Full støtte: Låsing av utførelseskontroll

- Inkluderer alle funksjoner for delvis støtte

- Signert VIB-håndhevelse: Sikrer at VIB-er ikke tukles med

- Bare VMware-signerte VIB-er kan installeres

- Signerte VIB-er kan bare lastes inn under ESXi-oppstart

Aktiver delvis støtte i ESXi:

For PowerFlex Rack- og apparatnoder må sikker oppstart aktiveres etter at PowerFlex Manager distribuerer nodene. Hvis det er aktivert på forhånd, mislykkes implementeringer ved hjelp av PowerFlex Manager.

Aktiver delvis støtte, og følg disse trinnene:

-

Kjør valideringsskriptet:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Hvis det består, ser du «Sikker oppstart KAN aktiveres».

- Hvis det mislykkes, viser det usignerte VIB-er. Du må fjerne disse før du fortsetter, ellers opplever verten en lilla skjerm ved neste oppstart.

- Aktiver SSH på ESXi-verten, og bruk en hvilken som helst SSH-klient til å koble til ESXi-verten ved hjelp av rotbrukeren.

- Bekreft sikkerhetsnivået:

esxcli system settings encryption get-

- Utdataene skal vise:

- Modus: None

- Installerte VIB-er: Usann

- Krev sikker oppstart: Usann

- Utdataene skal vise:

- Aktiver TPM-modus:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Start verten på nytt.

- Når verten er tilkoblet igjen, bekrefter du sikkerhetsnivået:

esxcli system settings encryption get-

- Utdataene skal nå vise:

- Modus: TPM

- Installerte VIB-er: Usann

- Sikker oppstart: Sant

- Utdataene skal nå vise:

- Synkroniser konfigurasjonen til Bootbank:

/bin/backup.sh 0

Aktiver full støtte i ESXi:

- Aktiver SSH på ESXi-verten, og bruk en hvilken som helst SSH-klient til å koble til ESXi-verten ved hjelp av rotbrukeren .

- Bekreft sikkerhetsnivået:

- Utdataene skal vise:

- Modus: TPM

- Installerte VIB-er: Usann

- Krev sikker oppstart: Sant

- Utdataene skal vise:

- Hvis utdataene ikke samsvarer med ovenstående, aktiverer du delvis støtte ved å følge instruksjonene ovenfor før du fortsetter.

- Få gjeldende innstillinger ved å kjøre:

esxcli system settings encryption get-

- Tillat kjernen å godta VIB-håndheving:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Slå av verten og slå deretter på verten (ikke bruk omstart).

- Aktiver VIB-håndhevelse ved å kjøre:

esxcli system settings encryption set --require-exec-installed-only=T-

- Start noden på nytt for å håndheve signerte VIB-er.

- Når noden er tilkoblet igjen, kontrollerer du sikkerhetsnivået:

esxcli system settings encryption get - Synkroniser den kjørende konfigurasjonen til Bootbank:

/bin/backup.sh 0Sikkerhetskopinøkler og konfigurasjoner:

- SSH til ESXi-verten som root

- Vis sikkerhetskopinøkkelen, og kopier til en sikker plassering utenfor noden

esxcli system settings encryption recovery list-

- Kopier gjenopprettingsnøkkelen (andre kolonne) og lim den inn i en tekstfil for å lagre for fremtidig gjenoppretting. Gjenopprettings-ID kan utelates.

- Generer en pakke med sikkerhetskopiering på vertsnivå:

vim-cmd hostsvc/firmware/backup_config- Kopier nettadressen du oppga, for å laste ned sikkerhetskopipakken. Lagre denne pakken på samme sted som tekstfilen for sikkerhetskopien av gjenopprettingsnøkkelen.

Aktiver sikker oppstart for Linux:

-

SSH til Linux-verten din som root og validere sikker oppstart er aktivert på maskinen din:

mokutil --sb-stat-

- Utdataene skal ha

SecureBootenabled

- Utdataene skal ha

- Hvis SDC allerede er installert, fortsetter du til trinn 4.

- Hvis SDC ikke er installert, installerer du SDC RPM. Installasjonen skal være vellykket, men

sciniDriveren skal ikke lastes inn. Du skal få feilmeldingen"scini service failed because the control process exited with error code".- Slik ser du etter detaljer om feilen:

- Kjør

- Slik ser du etter detaljer om feilen:

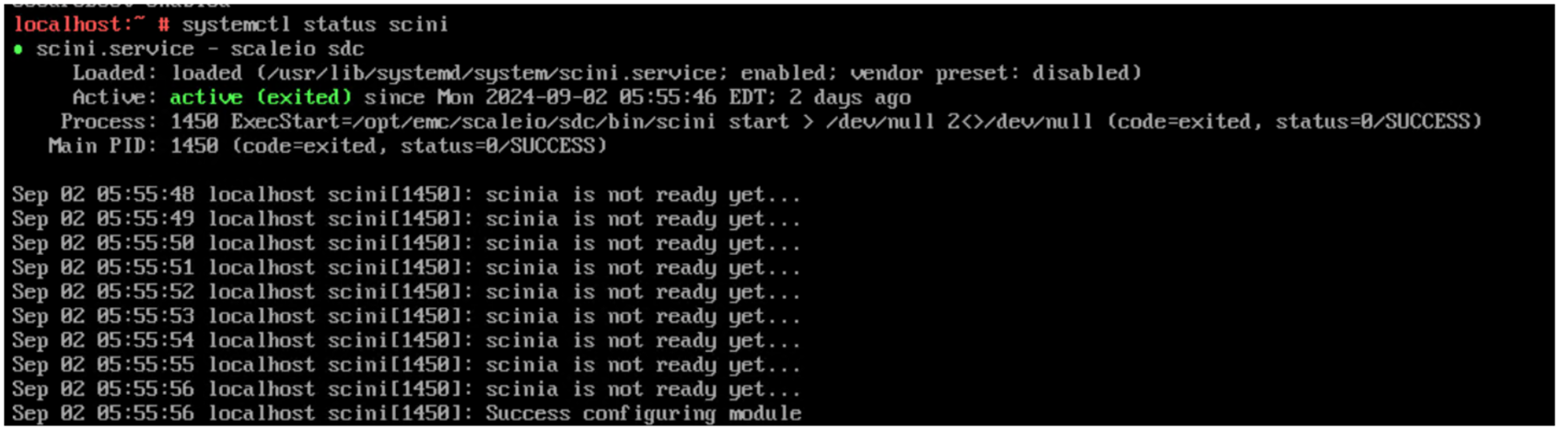

systemctl status scini.service-

-

- Kjør

-

journalctl -xe-

- Hvis du sjekker

dmesg, bør du se: Lasting av modul med utilgjengelig nøkkel avvises

- Hvis du sjekker

- Endre katalog til

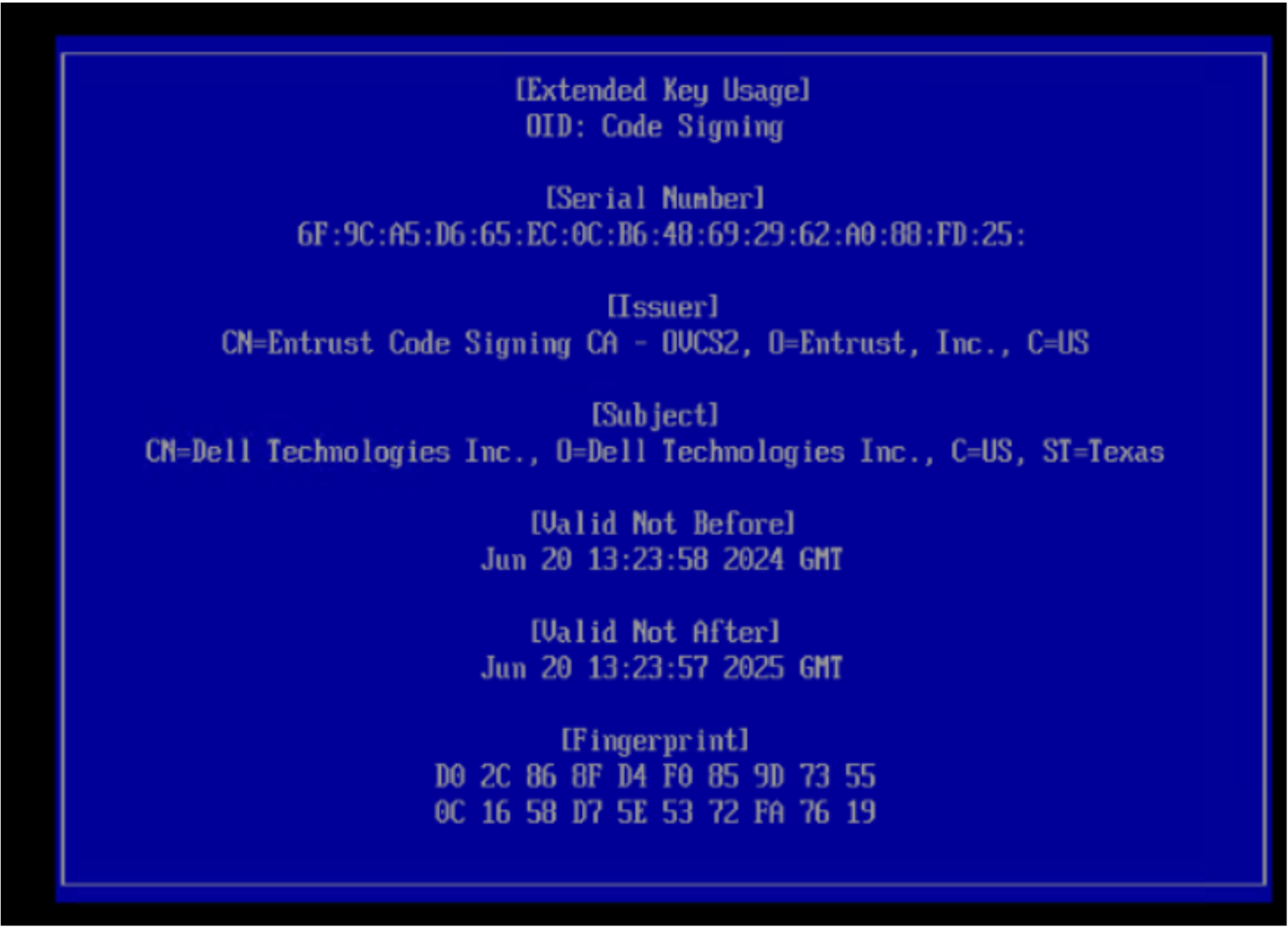

/bin/emc/scaleio/scini_sync/certs/.I denne katalogen finner du SDC-sertifikatene. - Kjør følgende kommando for å bekrefte at de er gyldige og ikke utløpt

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Hvis sertifikatet er gyldig, bruker du

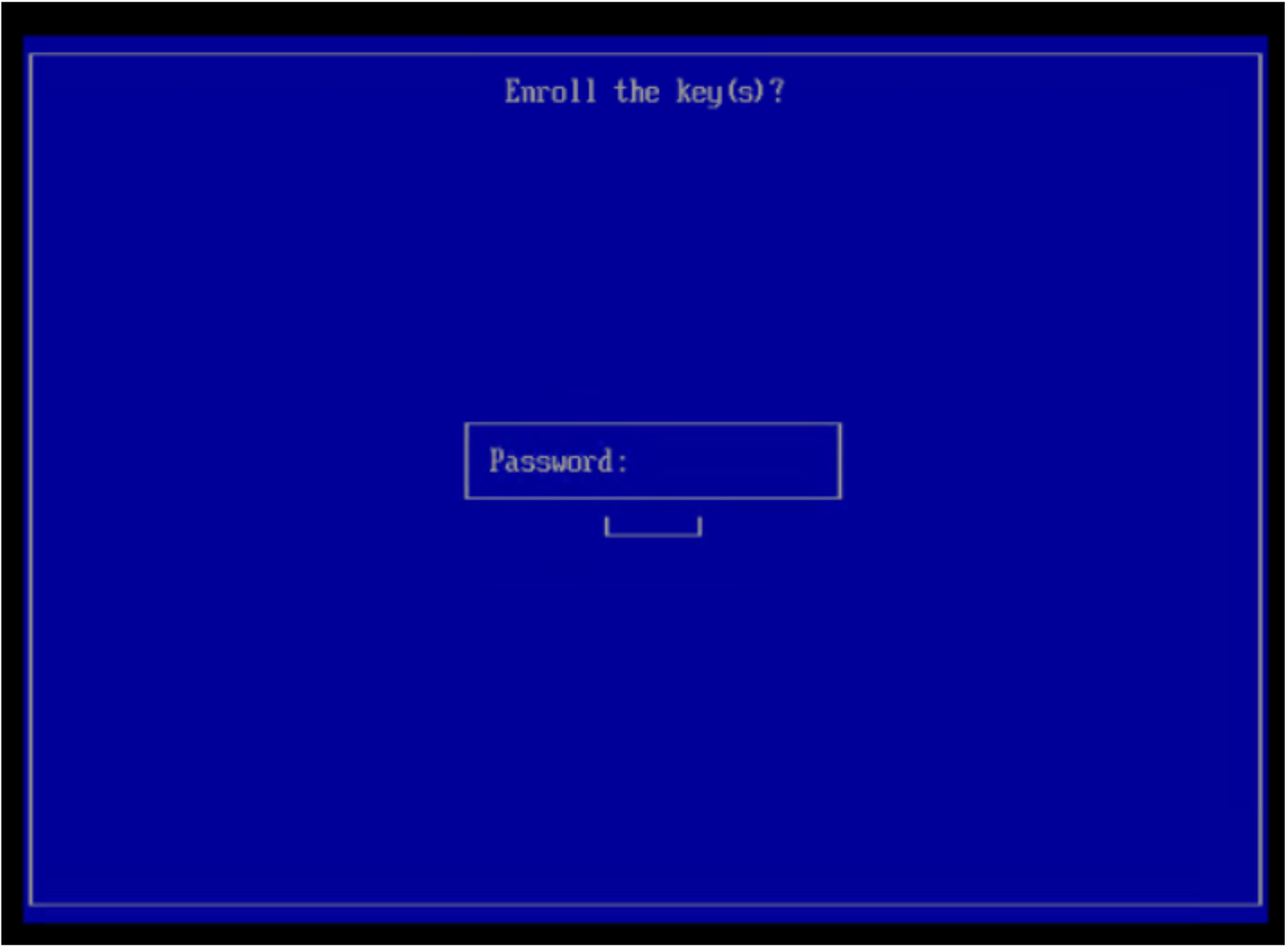

mokutil tookSlik importerer du.derFilen. Du må generere en passwor

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Hvis sertifikatet som fulgte med SDC-pakken, er utløpt, kan du få tilsendt et sertifikat i

.pemformat som du må konvertere til.derFormater ved hjelp av følgende kommando:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Kontakt om nødvendig Dells kundestøtteteam for å få den nye signerte SDC-pakken og relaterte sertifikater

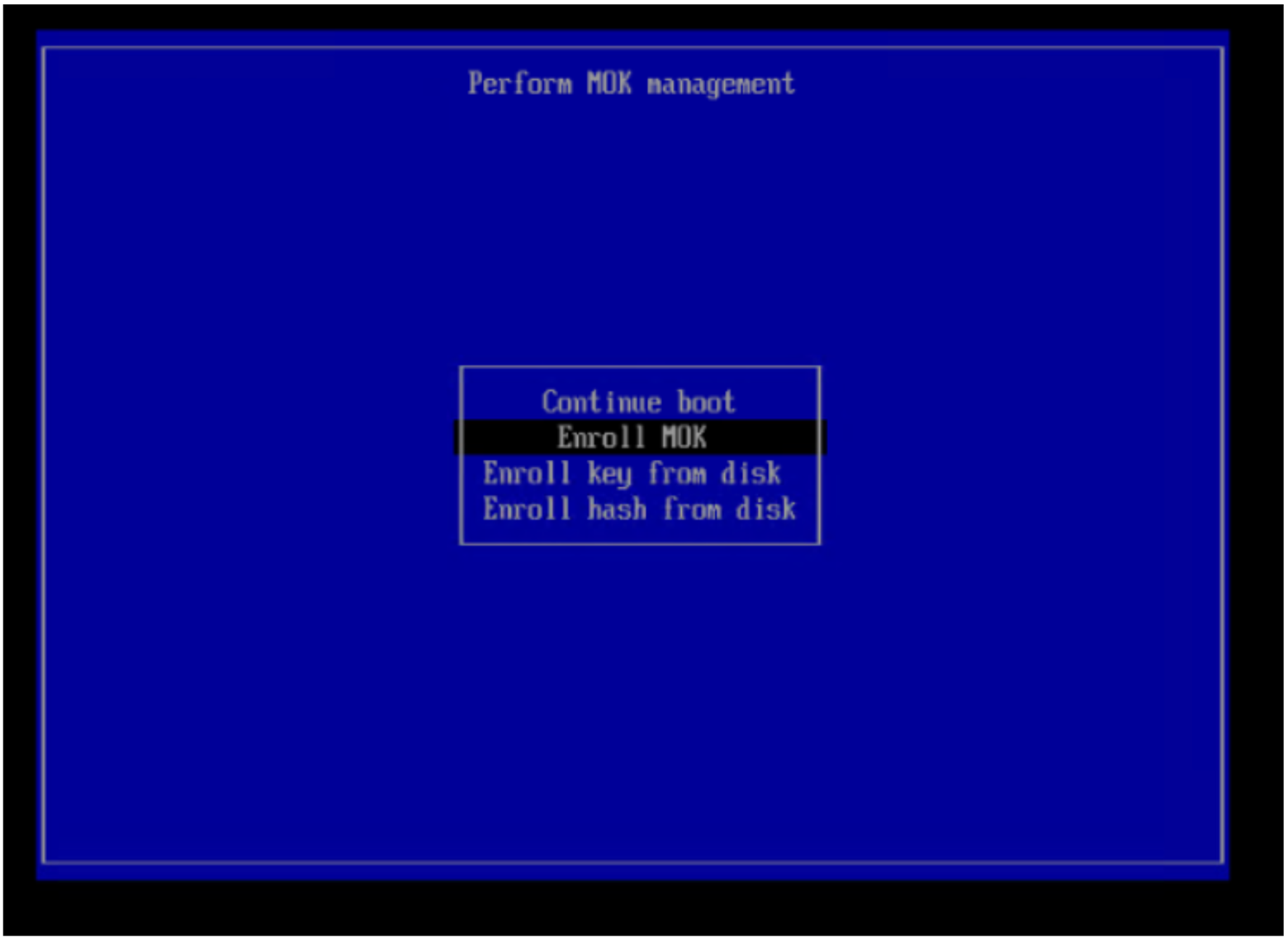

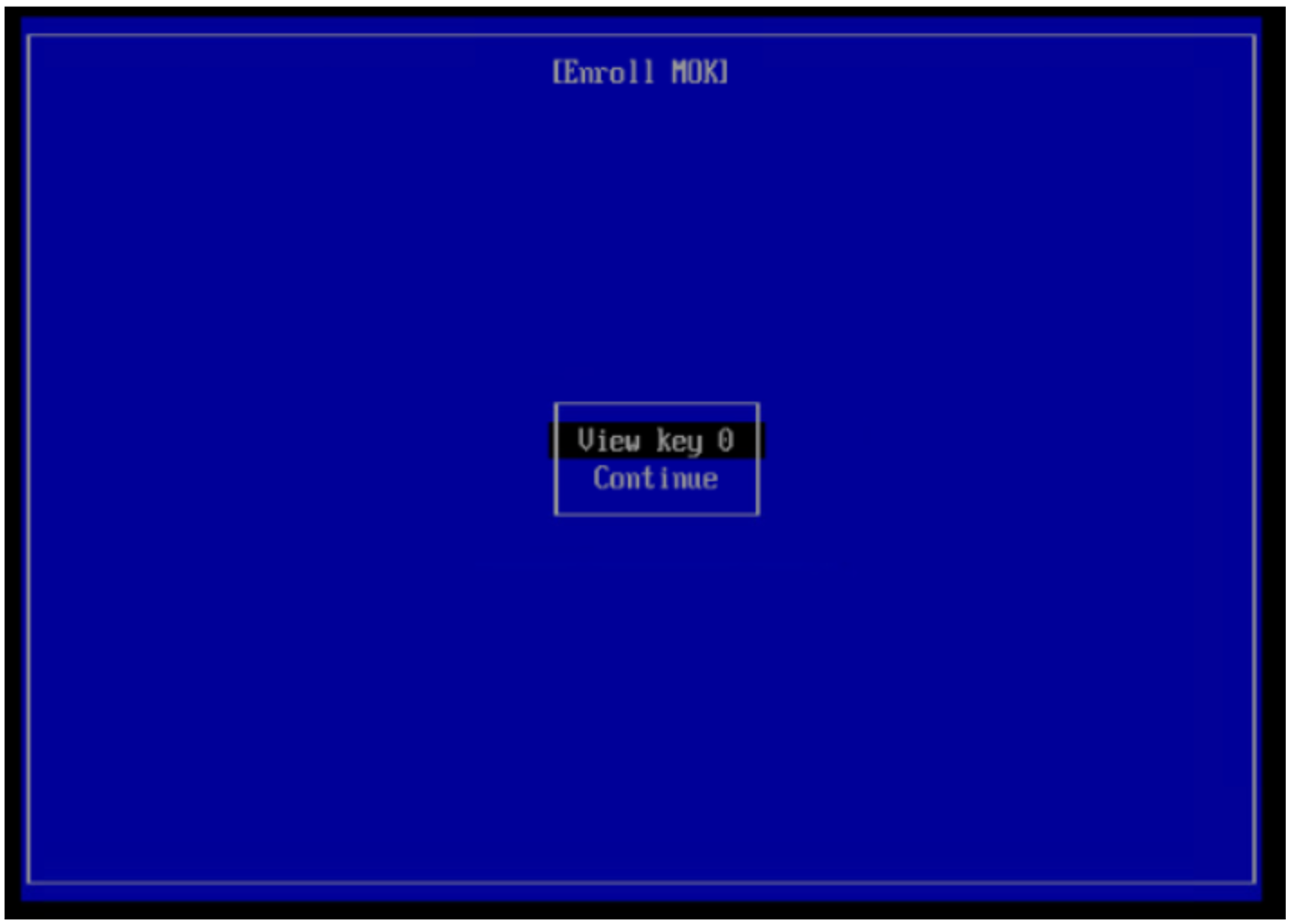

- Start verten på nytt.

- Ved oppstart, før Linux OS starter, må du gå inn i Utfør MOK-administrasjonsmenyen . Angi MOK-administrasjon, og velg Registrer MOK.

- Logg på verten etter omstart, og kjør denne kommandoen for å bekrefte at SDC er oppe og går:

systemctl status scini.service