SSHを使用してパスワードを指定せずにリモートData Domainにログインする方法

Summary: この記事では、Secure Shell (SSH)クライアントを構成および使用してData Domainシステムに接続し、SSHキーを使用してパスワードを入力せずにログインする手順を示します。

Instructions

SSHは、2台のネットワーク デバイス間で安全なチャネルを使用してデータを交換できるようにするネットワーク プロトコルです。SSHは、Telnetは「中間者」攻撃からデータを保護できないため、Telnetプロトコルを置き換えるように設計されています。SSH が使用する暗号化は、インターネットなどの安全でないネットワーク上で機密性とデータの整合性を提供します。

利便性、管理の容易さ、およびData Protection Advisor (DPA)などの他の製品との統合のために、Data Domainにプログラムからアクセスすることが必要になる場合があります。管理者が毎回パスワードを入力したり、一部のテキスト ファイルにパスワードを安全に保存したりする必要はありません。そこで役に立つのがSSHキー認証です。

SSHの要件

- SSHクライアントがインストールされているコンピューター(OpenSSHやPuTTYなど)

- TCPポート22を使用したIPネットワーク接続

- SSHサーバーが有効化され、TCPポート22でリッスンしている(Data Domainシステムのデフォルト)

- ユーザー名とパスワードを使用して、SSH経由でリモートDDに最初に接続することをテストします。

- リモート システムでSSHクライアント ソフトウェアを実行します。

- Data Domainシステムのホスト名またはIPアドレスを使用して接続するようにSSHクライアントを構成します。

- PuTTYを使用している場合は、デフォルトのポート(22)をそのままにして、[ Open]をクリックします。

- 初めて接続すると、次のようなメッセージが表示されます。

The server's host key is not cached in the registry. You have no guarantee that the server is the computer you think it is. The server's rsa2 key fingerprint is: ssh-rsa 1024 7b:e5:6f:a7:f4:f9:81:62:5c:e3:1f:bf:8b:57:6c:5a If you trust this host, hit Yes to add the key to PuTTY's cache and carry on connecting. If you want to carry on connecting just once, without adding the key to the cache, hit No. If you do not trust this host, hit Cancel to abandon the connection.

[はい]をクリック

- システムにログインします。Data Domainシステムに初めて接続する場合で、

sysadminユーザー パスワードが変更されていません。- ユーザー名は

sysadmin - パスワードはシステムのシリアル番号です。

- ユーザー名は

パスワードを使用せずにログインするようにシステムを構成する方法(LinuxまたはUNIXシステムの場合)

"dsa" は機能せず、 "rsa" タイプキーが機能します。

-

SSHキーを生成します。

推奨されるキー タイプは次のとおりです。"rsa"DDOS 6.0以降のバージョンで動作するのはこれだけです。# ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_rsa. Your public key has been saved in /root/.ssh/id_rsa.pub.

"dsa"タイプ キーは、DDOS 5.7以前のバージョンでも機能します。ただし、このキー タイプは推奨されなくなりました。# ssh-keygen -t dsa

Generating public/private dsa key pair. Enter file in which to save the key (/root/.ssh/id_dsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_dsa.

DDOSコマンド リファレンスには、「

d」オプションを「-t dsa」の出力です。どちらもDDOSで動作しますが、"d」は多くのLinuxディストリビューションでは機能しません。空白のパスフレーズ オプションを使用して、スクリプトの実行時にData Domainのパスワード要件をバイパスします。

新しいSSHキーの場所を「

ssh-keygen」コマンドの出力で確認してメモします。これは、ユーザーの$HOMEディレクトリー.ssh/という名前のファイルとしてid_rsa.pubの詳細を確認してください。 -

生成されたキーをData Domainシステムのアクセス リストに追加します。

# ssh -l sysadmin 168.192.2.3 "adminaccess add ssh-keys" < ~/.ssh/id_rsa.pub

The authenticity of host '168.192.2.3(168.291.2.3)' can't be established. RSA key fingerprint is f6:36:6e:32:e1:2d:d9:77:40:7e:0e:f8:5f:32:8d:0a. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added '168.192.2.3' (RSA) to the list of known hosts. Data Domain OS 0.31.0.0-152384 Password: sysadmin_password

-

テスト機能:

# ssh sysadmin@168.192.2.3 "df -h" Data Domain OS Resource Size GiB Used GiB Avail GiB Use% Cleanable GiB* ------------------ -------- -------- --------- ---- -------------- /backup: pre-comp - 50.0 - - - /backup: post-comp 4922.3 2.7 4919.7 0% 0.0 /ddvar 78.7 0.5 74.2 1% - ------------------ -------- -------- --------- ---- -------------- * Estimated based on last cleaning of 2010/02/02 06:00:59.

また、システム コマンドのスクリプト全体をファイルでデバイスに渡すこともできます。これは、コマンドのリストを含む特定のファイルを指すコマンドを実行して行います。

# ssh sysadmin@DDR < FULL_LOCAL_PATH_TO_SCRIPT_TO_RUN_ON_REMOTE_DD

これにより、オペレーターはリモート ホスト上でコマンドのリストを作成し、SSHを介してそれらを一括して実行することができます。

パスワードを使用せずにログインするようにシステムを構成する方法(Windowsシステム(PuTTY))

-

WindowsシステムにSSH PuTTYツール(PuTTY、PuTTYgen、Pageant)をインストールします。

-

PuTTYセッションを作成します。

- PuTTY構成ツールを使用してPuTTYを起動します。

- Data DomainシステムのIPアドレスを使用してセッションを保存します。

- [PuTTY Configuration]ダイアログ ボックスで、[Category]>[Session]を選択します。

- [SSH]ボタンを選択します。

- ホスト名フィールドと保存済みセッションフィールドに、Data DomainシステムのIPアドレスを入力します。例:168.192.2.3

- 「Save(保存)」をクリックします。

![[PuTTY Configuration]](https://supportkb.dell.com/img/ka0Do000000TUYaIAO/ka0Do000000TUYaIAO_ja_1.jpeg)

-

自動ログイン ユーザー名を入力します。

- [PuTTY Configuration] ダイアログボックスで、[Category] >[Connection>Data] を選択します。

- Auto-Login usernameフィールドに管理者ユーザー名を入力します。例:

sysadmin - 「Save(保存)」をクリックします。

-

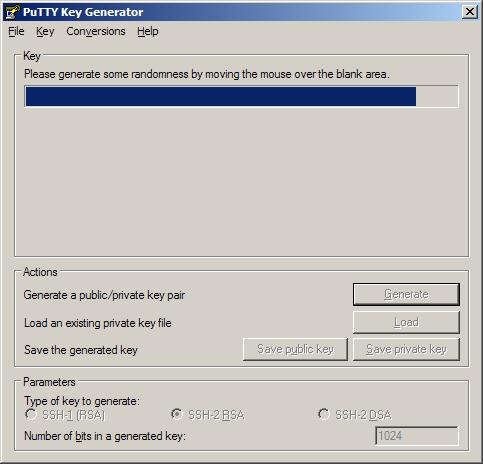

PuTTYキーを作成します。

- PuTTYgen(PuTTYキー ジェネレーター ツール)を開始します。

- PuTTY Key Generator ツールを使用して、公開キーと秘密キーを生成します。

- [キー]フィールドの空白領域にカーソルを移動することで、ランダム性が生成されます。

OpenSSHに貼り付けるための 公開 キーauthorized_keysファイルはランダムな文字で埋められます。

[キー フィンガープリント] フィールドに参照値が入力されます。 - [Key comment]フィールドでキー識別子を作成し、識別キー名を入力します。例:

admin_name@company.com - Key passphraseフィールドとConfirm passphraseフィールドは空白のままにします。

空白の パスフレーズ オプションを使用して、スクリプトの実行時にData Domainシステムのパスワード要件をバイパスします。 - [Save public key]をクリックします。

- [秘密キーの保存] をクリックします。

保存されたキー ファイルのパスをメモします。

キー ファイル名の例:DataDomain_private_key.ppk

- [キー]フィールドの空白領域にカーソルを移動することで、ランダム性が生成されます。

- ランダムに生成された PuTTYキーをコピーします。

OpenSSHに貼り付ける[ Public key ]フィールドのテキストをすべて選択しますauthorized_keys fileの詳細を確認してください。![[PuTTY Key Generator]](https://supportkb.dell.com/img/ka0Do000000TUYaIAO/ka0Do000000TUYaIAO_ja_3.jpeg)

- PuTTYgen(PuTTYキー ジェネレーター ツール)を開始します。

-

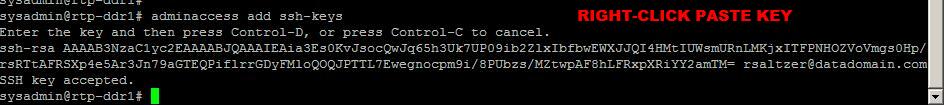

Data Domainシステムのコマンド ラインでキーを追加します。

- Data Domainシステムのコマンド プロンプトを開きます。

- 管理SSHアクセス キーを追加します。

コマンド プロンプトで、次のように入力します:adminaccess add ssh-keys

- PuTTYgenフィールドからランダムに生成されたキーを貼り付けます。

[ > Paste]オプションを右クリックします。 - コマンドを完了します。プレス

CTRL+Dの詳細を確認してください。

-

キーをPuTTYに追加します。

- PuTTY構成ツールから、[Connection>SSH>Auth]を選択します。

- [Attempt authentication using Pageant]チェックボックスをオンにします。

- [Attempt keyboard-interactive auth (SSH-2)]チェックボックスをオンにします

- 認証フィールドの プライベート キー ファイルで、 参照をクリックします。

- 手順3で生成および保存した PuTTYキー を参照します。例:

DataDomain_private_key.ppk - 設定を保存し、[Save]をクリックします。

![[PuTTY Configuration]の設定保存](https://supportkb.dell.com/img/ka0Do000000TUYaIAO/ka0Do000000TUYaIAO_ja_5.jpeg)

-

セッションを開きます。

- [PuTTY Configuration]ダイアログ ボックスで、[Category>Session]を選択します。

- [開く]をクリックします。

Windowsコマンド ラインが開きます。PuTTYセッションが開きます。

ユーザー名の使用sysadmin Data Domain OS Authenticating公開キーあり:admin_name@company.com Last login: Thu Feb 4 10:51:10 EST 2010 from 168.192.2.3 on pts/2 Last login: Thu Feb 4 18:56:14 2010 from 168.192.2.3 Welcome to Data Domain OS 0.31.0.0-152384 ----------------------------------------- #