IDPA : l’interface utilisateur de l’iDRAC ne parvient pas à se connecter dans le navigateur à l’aide du FQDN après la mise à niveau de la version 2.7.2

Summary: (CVE-2021-21510) - Les versions Dell EMC iDRAC9 antérieures à IDPA 2.7.2 contiennent une faille de sécurité d’injection d’en-tête d’hôte. Un attaquant non authentifié à distance peut exploiter cette vulnérabilité en injectant des valeurs d’en-tête « Host » arbitraires pour empoisonner un cache Web ou déclencher des redirections. Après la mise à niveau d’IDPA v.2.7.2, la connexion à l’iDRAC utilisant uniquement le nom de domaine complet (FQDN) échoue. La connexion à l’aide d’une adresse IP fonctionne comme prévu. ...

Symptoms

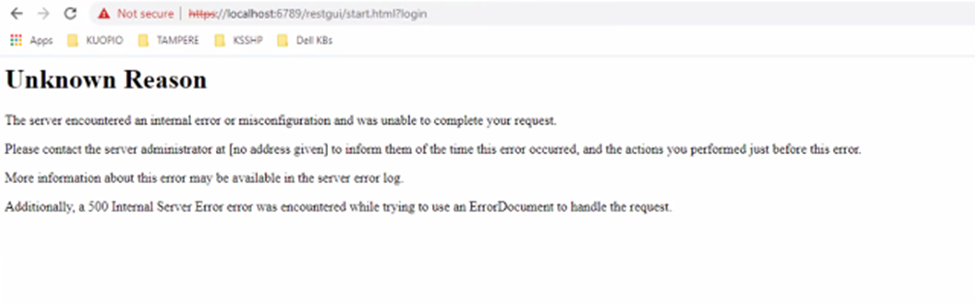

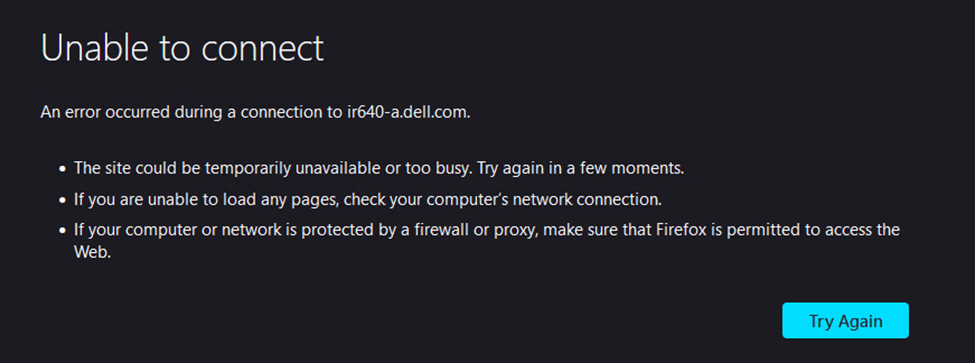

Lorsque vous accédez à l’interface utilisateur de l’iDRAC à l’aide du FQDN après une mise à niveau de la version 2.7.2, le navigateur échoue avec des problèmes de connectivité tels que : redirection, '400 - Bad Request' erreurs ou Unknown Reason.

Cause

Le bloc IDPA 2.7.2 contient le firmware iDRAC version 5.10.00.00 qui a introduit des modifications de connexion HTTPS dans le cadre du correctif CVE-2021-21510. Le serveur Web dans la version 5.10.00.00 du firmware de l’iDRAC applique une vérification de l’en-tête de l’hôte HTTPS par défaut.

Cela a également un impact sur les adresses FQDN (nom de domaine complet).

Resolution

L’iDRAC DP4400 est accessible à l’aide de l’adresse IP configurée, comme prévu. Aucune autre modification n’est requise. L’iDRAC n’est plus accessible par FQDN.

Reportez-vous au Guide d’installation de PowerProtect DP4400 pour connaître les étapes de configuration de la mise en réseau, telles qu’elles devaient être exécutées lors du déploiement initial.

DP5x00 et DP8x00 ne sont pas déployés avec une connexion externe par défaut.

Additional Information

Voir l’article Dell : Échecs de connexion FQDN HTTP/HTTPS sur la version 5.10.00.00 du firmware iDRAC9