Як виявити та відремонтувати шкідливе ПЗ або комп'ютери, заражені вірусами

Summary: Це стаття, яка проведе вас через виявлення та відновлення зараження вірусом або шкідливим ПЗ на вашому комп'ютері. Dell настійно рекомендує відновити системний образ на комп'ютері.

Instructions

Зміст:

- Який рівень підтримки можливий для питань зараження шкідливим ПЗ та вірусами?

- У чому різниця між шкідливим ПЗ і вірусом?

- Які найпоширеніші симптоми зараження шкідливим програмним забезпеченням або вірусом?

- Кроки з виявлення шкідливого ПЗ/зручності використання системи

- Програмне забезпечення для сканування

- Загальний посібник з видалення

- Видалення інфекції

- Інші варіанти видалення

- Запобігайте повторному зараженню

Який рівень підтримки можливий для питань зараження шкідливим ПЗ та вірусами?

Стандартна практика Dell — рекомендувати чисту установку операційної системи після виявлення шкідливого ПЗ або вірусів. Це вирішує проблему інфекції на 100% випадків.

За гарантією ProSupport наша технічна підтримка завжди повинна розслідувати та ідентифікувати місце зараження. Вони повинні намагатися привести комп'ютер у робочий стан. Щоб вони могли запустити антивірусні сканування або визначити, чи слід чисто перевстановити через рівень зараження комп'ютера.

У чому різниця між шкідливим ПЗ і вірусом?

Шкідливе ПЗ, або шкідливе програмне забезпечення, стало загальним терміном для кількох різних типів заражень. Деякі встановлюються самостійно і створюють імітацію інфекції, пошкодження або апаратної несправності, змушуючи вас купити їхній продукт для вирішення проблеми. Цей тип відомий як заручники, програмне забезпечення для викупу абопрограмне забезпечення для страхування. Існують шкідливі ПЗ, які перенаправляють ваш браузер на сайти, обрані автором. Або ж вони перенаправляють на сайт, за який отримують оплату, залежно від кількості відвідувань, які сайт отримує. Іноді ці інфекції можуть приховувати весь ваш кореневий диск і всі підкаталоги. Іноді вони захоплюють вашу особисту інформацію і передають інформацію до творця інфекції.

Вірус, який став підмножиною шкідливого ПЗ, — це програма, яка реплікується та приєднується до сервісів або конкретних додатків. Багато шкідливих ПЗ містять вірусний файл, наприклад троян або черв'як, щоб допомогти вивести інфекцію. Раніше віруси були виключним типом інфекції, але тепер їх об'єднали у пакети зараження шкідливим ПЗ. Багато пакетів шкідливого ПЗ включають руткіти, які вбудовуються на рівень ядра операційної системи, що робить їх прихованими та складнішими для видалення.

Багато предметів часто плутають із комп'ютерною інфекцією. До них можуть належати файли cookie для відстеження, пошукові гачки або допоміжні об'єкти браузера (BHO). Хоча наявність цих речовин може свідчити про інфекцію, має бути супровідний завантажувач (.EXE) файл або драйвер режиму ядра для підтвердження інфекції.

Які найпоширеніші симптоми зараження шкідливим програмним забезпеченням або вірусом?

Хоча сучасне шкідливе ПЗ може містити кілька корисних навантажень, ось деякі з найпоширеніших ознак зараження:

- Попередження на екрані про зараження комп'ютером від джерела, відмінного від вашого антивірусного програмного забезпечення

- Він перенаправляє браузер або повністю його захоплює

- Ви не можете відкривати жодні exe або Microsoft Installer (MSI) файли

- Неможливість змінити шпалери чи будь-які налаштування робочого столу

- Усі записи в розділі Start>Programs є порожніми та/або C: Диск порожує

- Іконка антивіруса зникає з системного трея або не може бути запущена

- Випадкові спливаючі вікна з'являються на екрані як у браузері, так і поза ним

- З'являються незвичайні іконки, помилкове меню «Пуск» або записи в диспетчері пристроїв

Кроки з виявлення шкідливого ПЗ/зручності використання системи

Ось кілька кроків, які слід виконати для підтвердження інфекції:

-

Задайте запитання: Чи є якісь спливаючі вікна, перенаправлення або повідомлення, які виникали на робочому столі або з системного трея?

-

Чи було проведено нещодавнє сканування вірусів або шкідливого ПЗ? Якщо антивірус або інструменти видалення шкідливого ПЗ не працюють, це позитивний знак того, що комп'ютер може бути заражений.

-

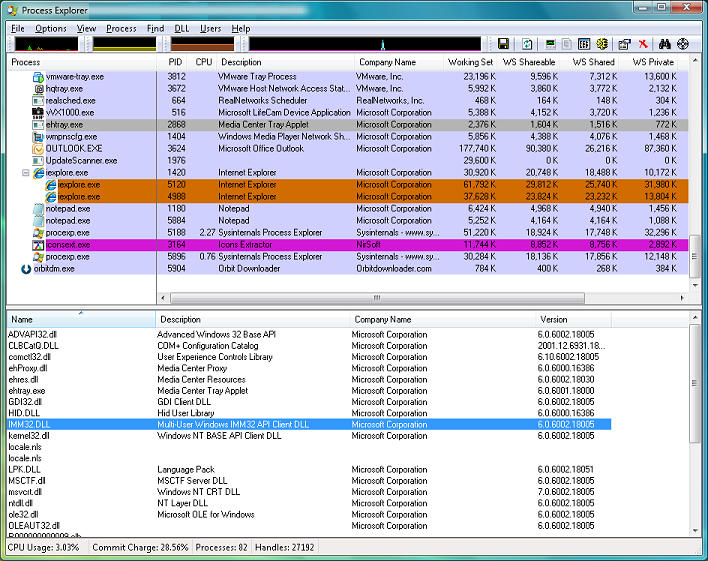

Якщо Інтернет або комп'ютер непрацюють через зараження, завантажуйтеся в безпечний режим з мережевим підключенням. (використовуючи лише LAN.) Ви можете скористатися програмами Process Explorer і Autoruns для тестування. Більшість заражень шкідливим ПЗ легко проявляються в цих інструментах, якщо вони працюють як адміністратор у Windows. (Windows XP завжди перебуває в режимі ядра в профілі адміністратора.)

Приклад Process Explorer:

Рисунок 1: Дослідник процесів

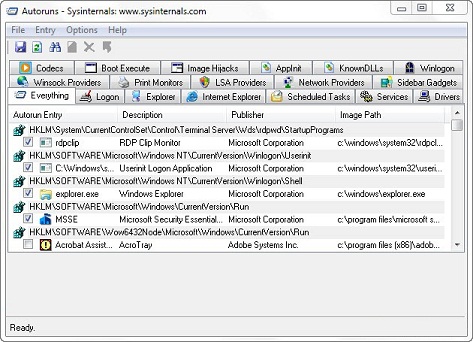

Автозапуски Приклад зараження шкідливим ПЗ

Рисунок 2: Авторани

-

Ці програми або інші інструменти для видалення шкідливого ПЗ не відкриваються, якщо розширення shell для .exe заблоковане в реєстрі. Клацніть правою кнопкою миші по файлу .exe і перейменуйте розширення на .com. Спробуйте запустити інструмент. Якщо пристрій не відкривається, завантажтеся в безпечний режим і спробуйте запустити інструмент знову.

-

Якщо у вас активна підписка на антивірус, ви можете спробувати зняти блокування з антивірусу. Видалення будь-яких шкідливих записів в Autoruns і перезавантаження може дозволити .exe файли знову запуститися, а також оновити та сканувати їх антивірусом. Іноді драйвер режиму ядра встановлюється в диспетчері пристроїв для блокування антивірусного програмного забезпечення. Зазвичай це відображається в розділі Plug and Play Devices, і потрібно встановити диспетчер пристроїв на Show Hidden Devices.

Якщо встановлено позитивну ідентифікацію шкідливого ПЗ, ви можете скористатися одним із наведених нижче опцій. Пам'ятайте, якщо це не спрацює, ми можемо провести чисту переустановку операційної системи, щоб вирішити проблему.

Програмне забезпечення для сканування

Іноді запуск сканера достатній, щоб видалити більшість заражень шкідливим ПЗ. Ймовірно, у вас активна антивірусна програма на комп'ютері, вам слід скористатися іншим сканером для цієї перевірки.

Якщо ваше поточне антивірусне програмне забезпечення не зупинило зараження, ви не можете очікувати, що воно знайде проблему зараз. Миб рекомендували спробувати нову програму.

Існує два основні типи антивірусу.

- Антивірусні програми реального часу

-

Вони постійно стежать за шкідливим ПЗ.

- Сканери на вимогу

-

Вони шукають зараження шкідливим ПЗ, коли ви відкриваєте програму вручну і запускаєте сканування.

Найкращий варіант — спочатку скористатися сканером на вимогу, а потім провести повне сканування за допомогою вашої антивірусної програми в реальному часі. Існує кілька безкоштовних і ефективних сканерів на вимогу. Список найпоширеніших можна знайти в останньому розділі цієї статті.

Загальний посібник з видалення

Від'єднайте комп'ютер від Інтернету і не використовуйте його, доки не будете готові видалити шкідливе ПЗ.

Уявіть це як відключення всіх зв'язків або введення пацієнта в стан призупиненого стану.

Завантажте комп'ютер у безпечному режимі. У цій опції завантажуються лише мінімально необхідні програми та послуги. Якщо при запуску Windows встановлено запуск шкідливого ПЗ, завантаження в безпечному режимі має його запобігти.

Щоб завантажити безпечний режим Windows, дотримуйтесь інструкції нижче, що відповідає вашій операційній системі. Це має відкрити меню розширених опцій завантаження. Виберіть Безпечний режим з мережевим підключенням і натисніть клавішу Enter.

Ваш комп'ютер може працювати швидше в безпечному режимі. Якщо так, це може бути ознакою зараження шкідливим ПЗ у вашому комп'ютері. Це також може означати, що у вас багато легітимних програм, які запускаються з Windows.

Видаліть тимчасові файли перед тим, як починати інші кроки. Це може прискорити сканування вірусів, але видаляє завантажені вірусні файли і зменшує обсяг перевірки сканерам. Це можна зробити через утиліту Disk Cleanup або через меню опцій Інтернету .

Наступне посилання веде до статті з загальними кроками, які допоможуть вам пройти шлях видалення найпоширеніших типів шкідливого ПЗ:

Видалення інфекції

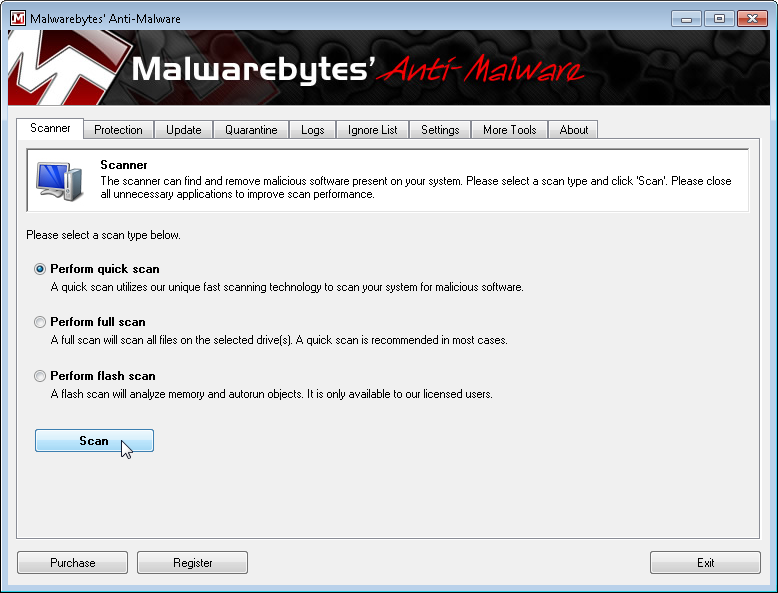

Цей посібник використовує Malwarebytes. Я використовую це програмне забезпечення, бо це програма, до якої я звикла найбільше і яка доступна безкоштовно. Ви можете знайти іншу програму для виконання тієї ж роботи, якщо вам більше подобається, у розділі 9 нижче. Якщо ви слідуєте цьому посібнику, зайдіть на їхній

Запустіть налаштування і слідуйте майстру InstallShield на екрані. Malwarebytes перевіряє наявність оновлень і запускає інтерфейс користувача (UI).

Залиште опцію сканування за замовчуванням 'Виконати швидке сканування' і натисніть кнопку Сканування .

Рисунок 3: Сканування Malwarebytes

Ця програма пропонує варіант повного сканування, проте рекомендується спочатку виконати швидке сканування. Залежно від специфікацій вашого комп'ютера, швидке сканування може зайняти від 5 до 20 хвилин. Однак повне сканування може тривати до 60 хвилин і більше. Ви можете побачити, скільки файлів або об'єктів уже відсканувало програмне забезпечення. Вона показує, скільки файлів ідентифікувалося як шкідливе або заражене шкідливим ПЗ.

Якщо Malwarebytes зникає після початку сканування і не відкривається знову, зараження може бути серйознішою і зупинити роботу сканера. Є способи обійти це, якщо ви знаєте тип інфекції. Однак, можливо, краще перевстановити Windows після резервної копії файлів. Це може бути швидше, простіше і гарантовано усуне інфекцію.

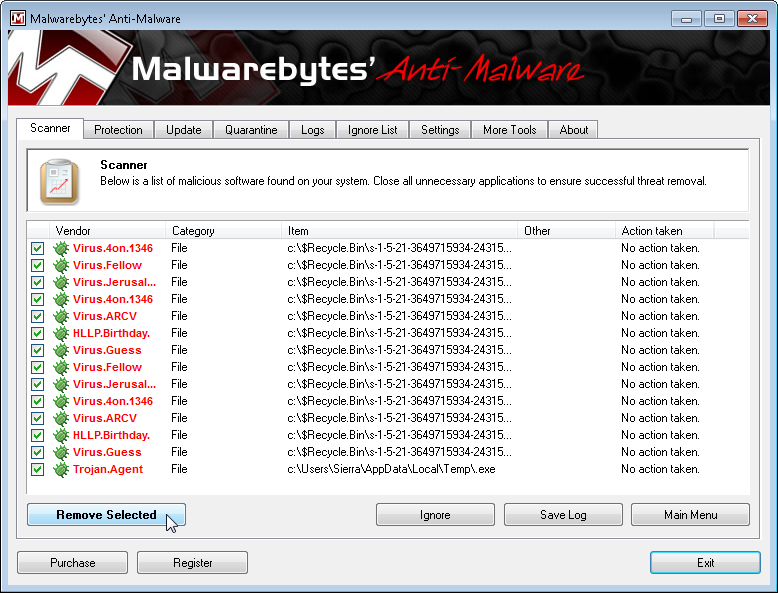

Якщо швидке сканування Malwarebytes не показує результатів, відображається текстовий файл із результатами сканування. Якщо ви все ще вважаєте, що ваш комп'ютер міг отримати шкідливе ПЗ, розгляньте можливість повного сканування за допомогою Malwarebytes. Ви можете використовувати інші сканери — наприклад, один із наведених вище. Якщо Malwarebytes виявляє зараження, з'являється попереджувальне вікно. Щоб переглянути файли підозрюваних, натисніть кнопку «Сканувати результати ». Він має автоматично обирати ті, які є небезпечними для видалення. Якщо хочете видалити інші виявлені предмети, виберіть і їх. Натисніть кнопку «Видалити вибране», щоб видалити вибрані файли.

Рисунок 4: Видалення Malwarebytes

Після видалення заражень Malwarebytes відкриває файл журналу з переліком результатів сканування та видалення. Перевірте, чи успішно антивірусна програма видалила кожен пункт. Malwarebytes також може запропонувати вам перезавантажити комп'ютер, щоб завершити процес видалення, що варто зробити.

Чи залишаються ваші проблеми навіть після швидкого сканування, коли воно знайде та видалить непотрібні файли? Дотримуйтесь порад вище і проведіть повне сканування за допомогою Malwarebytes або інших згаданих сканерів. Якщо шкідливе ПЗ зникло, запустіть повне сканування за допомогою антивірусної програми реального часу, щоб підтвердити результат.

Інші варіанти видалення

Після виявлення інфекції потрібно вирішити, що робити далі.

Існує кілька варіантів розв'язання:

-

Ми можемо запропонувати Dell Solution Station для техніка, який виконає роботу за вас, але це сервіс «оплата в момент потреби ».

-

Ми завжди можемо перевстановити операційну систему.

-

Якщо інфекція очевидна і її можна швидко виявити, можливо, ви зможете спробувати її видалення.

Якщо ви можете зайти онлайн або скористатися іншим комп'ютером з Інтернетом, тоді ознайомтеся з наступною статтею та інструментами для отримання додаткової інформації:

Посилання на статті бази знань Dell

Посилання на онлайн-інструмент Microsoft

Список видавців Scanners, Cleaners та інших утиліт безпеки

| Корисність | Link |

|---|---|

| VT Hash Check | .zip  |

| Корисність | Link |

|---|---|

| Безкоштовне видання | Link  |

| Корисність | Link |

|---|---|

| Дефогер | Link  |

| Корисність | Link |

|---|---|

| Безкоштовні інструменти для зняття | Link  |

| Корисність | Link |

|---|---|

| Microsoft Defender | Link  |

| Інструмент видалення шкідливого програмного забезпечення | Інструмент видалення шкідливого програмного забезпечення Windows  |

| FakeRean Fix It Tool (/W32) | Link  |

| Rootkit Revealer (Sysinternals) | Link  |

| Корисність | Link |

|---|---|

| Засіб для очищення шкідливого ПЗ | Link  |

| Корисність | Link |

|---|---|

| У реальному світі | Link  |

| Корисність | Link |

|---|---|

| Інструмент для видалення металобрухту | Link  |

| Корисність | Link |

|---|---|

| Набір інструментів проти загроз (/W32) | Link  |

| Антизагрозний набір інструментів (/W64) | Link  |

| Інтерфейс користувача Fake AV-Removal Tool (/W32) | Link  |

| Інтерфейс користувача Fake AV-Removal Took (/W64) | Link  |

| Інструмент для видалення підроблених антивірусів CLI (/W32) | Link  |

| Видалення фальшивого антивірусу взяло CLI (/W64) | Link  |

| Захопити це | Link  |

| Rootkit Buster (/W32) | .exe  |

| Rootkit Buster (/W64) | .exe  |

Запобігайте повторному зараженню

Щоб мінімізувати ризик повторної інфекції, зверніть увагу на наступні кроки:

-

Тримайте свою операційну систему та додатки в курсі останніх патчів безпеки. У Windows Update це будуть оновлення, які позначені як критичні та безпечні.

-

Коли ви читаєте свій лист, не відкривайте повідомлення чи вкладення, надіслані невідомими відправниками. Якщо ви не впевнені, краще видалити його, ніж піддавати комп'ютер повторному зараженню.

-

Переконайтеся, що на вашому комп'ютері працює антивірусна програма в реальному часі, і переконайтеся, що вона постійно оновлюється. Якщо ви не хочете витрачати гроші на платний сервіс, можете встановити одну з безкоштовних програм, які доступні.

-

Відскануйте будь-які знімні носії перед використанням. (Це включає дискети, CD, DVD, Flash USB та зовнішні жорсткі диски.)

-

Не завантажуйте невідоме програмне забезпечення з інтернету. Ризик інфекції з невідомого джерела є надто високим.

-

Відскануйте всі вхідні вкладення електронної пошти або будь-які інші файли, які вирішили завантажити — перед використанням.

-

Не відкривайте файли, які отримуєте електронною поштою чи чатом з такими розширеннями. .exe, .pif, .com та .src.

-

Окрім встановлення традиційного антивірусного програмного забезпечення, дивіться нашу сторінку « Безпека та підтримка антивірусів » для отримання додаткової інформації.

Завжди перевіряйте будь-які онлайн-акаунти, такі як онлайн-банкінг, веб-пошта, електронна пошта та соціальні мережі. Шукайте підозрілу активність і змінюйте паролі, ви не можете зрозуміти, яку інформацію могло передати шкідливе ПЗ.

Якщо у вас є автоматичне резервне копіювання файлів, запустіть антивірусне сканування цих резервних копій. Підтверджуйте, що інфекція не була резервною. Якщо антивірусне сканування, наприклад онлайн-резервне копіювання, неможливе, більшість людей вирішують видалити старі резервні копії та зберегти нові.

Підтримуйте своє програмне забезпечення актуальним. Обов'язково оновлюйте їх регулярно. Якщо ви отримуєте повідомлення з цього приводу і не впевнені в їхній достовірності, завжди звертайтеся до підтримки компанії з питаннями, щоб це уточнити.

Additional Information

Отримайте загальну інформацію та рекомендації щодо захисту вашої системи/даних на нашій сторінці з питань безпеки та антивірусу .

Отримайте загальну інформацію та рекомендації щодо захисту вашої системи/даних на нашій сторінці з питань безпеки та антивірусу .