PowerFlex: Увімкніть Secure Boot Enforcement для обчислювальних вузлів PowerFlex

Summary: У цій статті наведено покрокові інструкції щодо увімкнути безпечне завантаження за допомогою Unified Extensible Firmware Interface (UEFI) на обчислювальних вузлах Dell PowerFlex, що працюють на ESXi або Linux. ...

Instructions

Щоб увімкнути безпечне завантаження на вузлах Dell PowerFlex Compute, ви повинні відповідати наступним вимогам:

-

Режим завантаження має бути встановлений на Unified Extensible Firmware Interface (UEFI) у налаштуваннях >BIOS системи.

Примітка. Якщо хост не в цьому режимі, можливо, ви не зможете змінити його без перевстановлення операційної системи. - Сервер повинен мати встановлений Trusted Platform Module (TPM) 2.0.

- BIOS має бути на потрібній версії для конкретної моделі PowerEdge, щоб підтримувати безпечне завантаження. Інформацію можна знайти на сайті підтримки Dell.

- RPQ необхідний для увімкнення Secure Boot, зверніться до свого представника Dell Technologies, щоб оцінити та увімкнути опцію безпечного завантаження для вузлів PowerFlex через процес запиту на кваліфікацію продукту (RPQ).

- Secure Boot потрібно вимкнути в iDRAC перед виконанням розгортань у PowerFlex Manager. Якщо він увімкнений, розгортання зазнає невдачі. Безпечне завантаження слід увімкнути лише після розгортання.

Configure Dell PowerEdge iDRAC для безпечного завантаження:

- Увійдіть у веб-інтерфейс iDRAC і перейдіть у розділ Налаштування >> BIOS Системи безпеки

- Встановити TPM Security на включено

- Розгорніть розширені налаштування TPM і встановіть вибір алгоритму TPM2 на SHA256

- Встановіть увімкнене безпечне завантаження

- Натисніть «Застосувати » внизу екрану налаштувань безпеки системи .

- Натисніть кнопку Apply and Reboot у нижньому лівому куті екрана.

Увімкнути безпечне завантаження для ESXi:

Часткова підтримка: Trusted Boot з підтвердженням.

- Безпечне завантаження UEFI: Перевірка модулів завантажувача та ядра під час завантаження

- Вимірювання TPM: Зберігає вимірювання хешу завантаження у TPM PCR (використовуються для атестації)

- Шифрування на основі TPM: VM, vSAN та Core Dump

- Підтвердження vCenter: Виявляє, чи хост завантажився у зміненому або недовіреному стані

- Підтримка vTPM на віртуальних машинах: Віртуальні машини можуть отримати віртуальний TPM для вбудованих функцій безпеки (також потрібен сервер vCenter KMS)

Повна підтримка: Блокування контролю виконання

- Включає всі функції часткової підтримки

- Підписане VIB-виконання: Гарантує, що VIB не підробляються

- Можна встановлювати лише VIB, підписані VMware

- Підписані VIB можна завантажувати лише під час завантаження ESXi

Увімкнути часткову підтримку в ESXi:

Для вузлів PowerFlex Rack і Appliance безпечне завантаження має бути увімкнене після розгортання вузлів у PowerFlex Manager. Якщо він увімкнений заздалегідь, розгортання з використанням PowerFlex Manager відбуваються.

Увімкніть часткову підтримку, дотримуйтесь цих кроків:

-

Запустіть скрипт валідації:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Якщо це проходить, ви бачите «Secure Boot CAN be увімкнено».

- Якщо вона не вдається, вказується непідписані VIB. Ви повинні видалити їх перед наступним завантаженням, інакше хост отримає фіолетовий екран при наступному завантаженні.

- Увімкніть SSH на ESXi-хості та використовуйте будь-який SSH-клієнт для підключення до ESXi через root-користувача.

- Перевірте рівень безпеки:

esxcli system settings encryption get-

- Вихід має показувати:

- Режим: Немає

- Встановлені VIB: Неправда

- Потрібне безпечне завантаження: Неправда

- Вихід має показувати:

- Увімкнути режим TPM:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Перезавантажте хост.

- Коли хост знову працює, перевірте рівень безпеки:

esxcli system settings encryption get-

- Вихід тепер має показувати:

- Режим: TPM

- Встановлені VIB: Неправда

- Безпечне завантаження: Правда

- Вихід тепер має показувати:

- Синхронізуйте конфігурацію з Bootbank:

/bin/backup.sh 0

Увімкнути повну підтримку в ESXi:

- Увімкніть SSH на ESXi-хості та використовуйте будь-який SSH-клієнт для підключення до ESXi через root-користувача .

- Перевірте рівень безпеки:

- Вихід має показувати:

- Режим: TPM

- Встановлені VIB: Неправда

- Потрібне безпечне завантаження: Правда

- Вихід має показувати:

- Якщо вихід не збігається з наведеним вище, увімкніть часткову підтримку, дотримуючись наведених вище інструкцій, перед тим, як рухатися далі.

- Отримайте поточні налаштування, запустивши:

esxcli system settings encryption get-

- Дозволити ядру приймати VIB-застосування:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Вимкніть хост, а потім увімкніть його (не використовуйте перезавантаження).

- Увімкніть VIB-примус, запустивши:

esxcli system settings encryption set --require-exec-installed-only=T-

- Перезавантажте вузол для забезпечення підписаних VIB.

- Коли вузол знову запрацює, перевірте рівень безпеки:

esxcli system settings encryption get - Синхронізуйте конфігурацію, що працює, з Bootbank:

/bin/backup.sh 0Ключі резервного копіювання та конфігурації:

- SSH до хоста ESXi як корень

- Відобразіть резервний ключ і скопіюйте у захищене місце біля вузла

esxcli system settings encryption recovery list-

- Скопіюйте ключ відновлення (другий стовпець) і вставте його у текстовий файл для збереження для майбутнього відновлення. Recovery ID можна опустити.

- Згенеруйте пакет резервного копіювання на рівні хоста:

vim-cmd hostsvc/firmware/backup_config- Скопіюйте наданий веб-URL, щоб завантажити резервний пакет. Зберігайте цей пакет у тому ж місці, що й текстовий файл резервної копії ключа відновлення.

Увімкнути безпечне завантаження для Linux:

-

SSH на ваш Linux-хост, оскільки root і validate secure boot увімкнені на вашому комп'ютері:

mokutil --sb-stat-

- Вихід має мати

SecureBootувімкнено

- Вихід має мати

- Якщо SDC вже встановлено, продовжуйте крок 4.

- Якщо SDC не встановлений, встановіть SDC RPM. Встановлення має бути успішним, але

sciniДрайвер не повинен завантажуватися. Ви повинні отримати повідомлення про помилку"scini service failed because the control process exited with error code".- Щоб перевірити деталі помилки:

- Біжи

- Щоб перевірити деталі помилки:

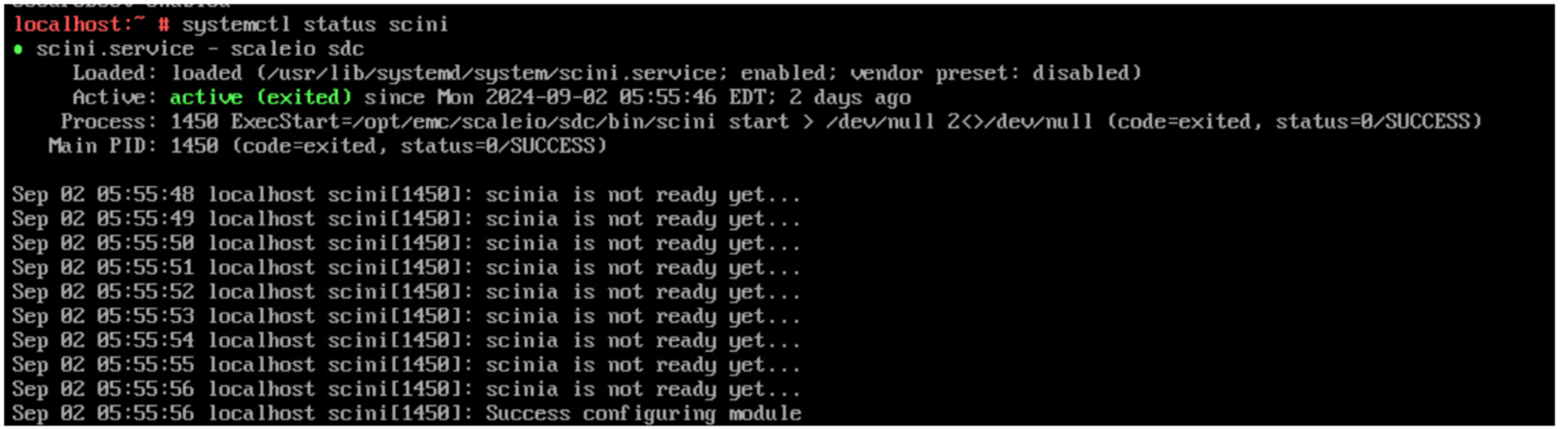

systemctl status scini.service-

-

- Біжи

-

journalctl -xe-

- Якщо перевірити

dmesg, вам слід побачити: Завантаження модуля з недоступним ключем відхиляється

- Якщо перевірити

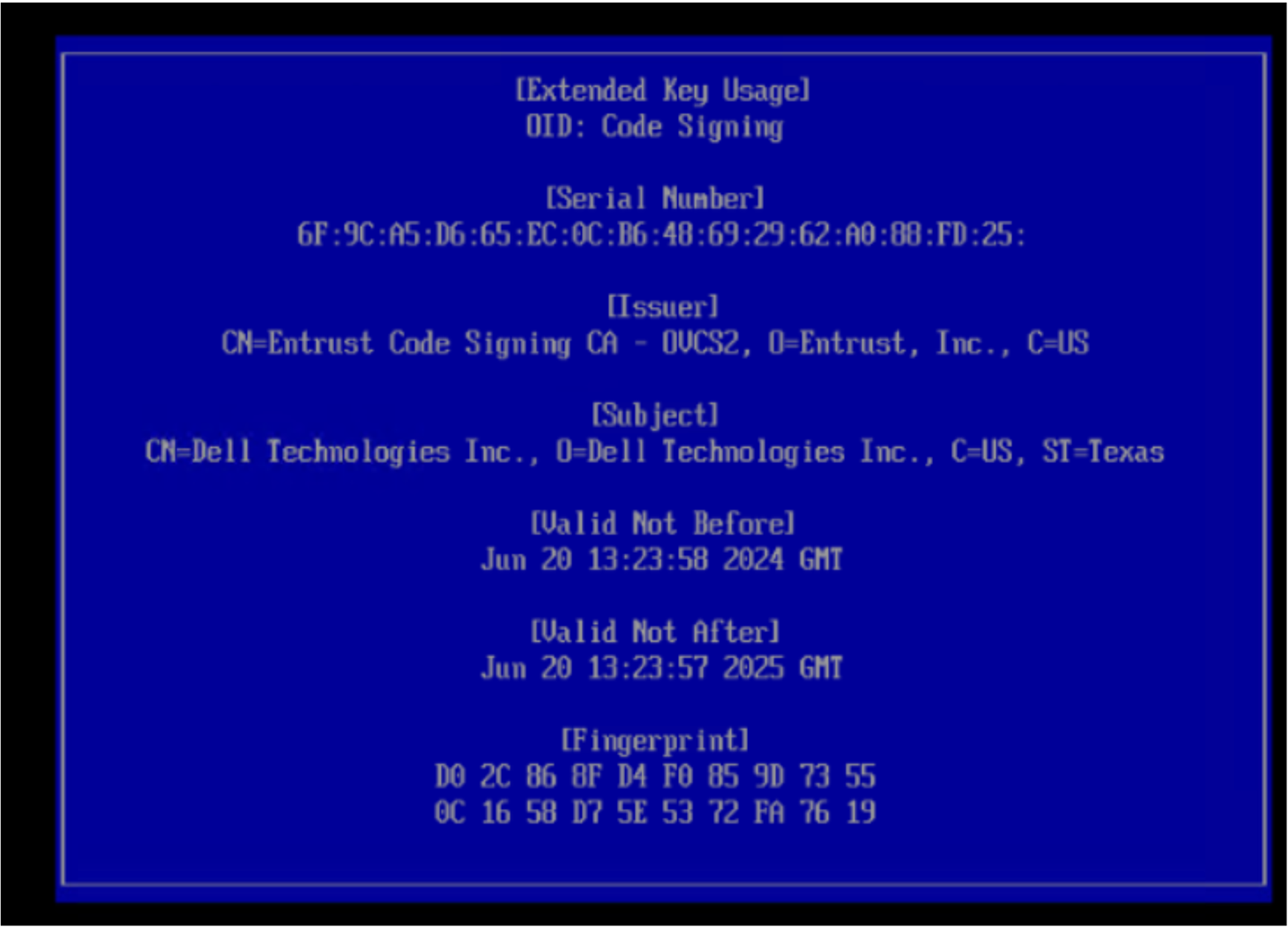

- Змінити каталог на

/bin/emc/scaleio/scini_sync/certs/.У цьому каталозі ви знайдете сертифікати SDC. - Виконайте наступну команду, щоб підтвердити, що вони дійсні і не прострочені

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Якщо сертифікат дійсний, використовуйте

mokutil tookімпортувати.derСправу. Вам потрібно згенерувати пропуск

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Якщо сертифікат, що постачається з пакетом SDC, прострочений, вам можуть надати сертифікат у

.pemформат, у який потрібно конвертувати.derФорматуйте за допомогою наступної команди:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Якщо потрібно, зверніться до служби підтримки Dell, щоб отримати новий підписаний пакет SDC та відповідні сертифікати

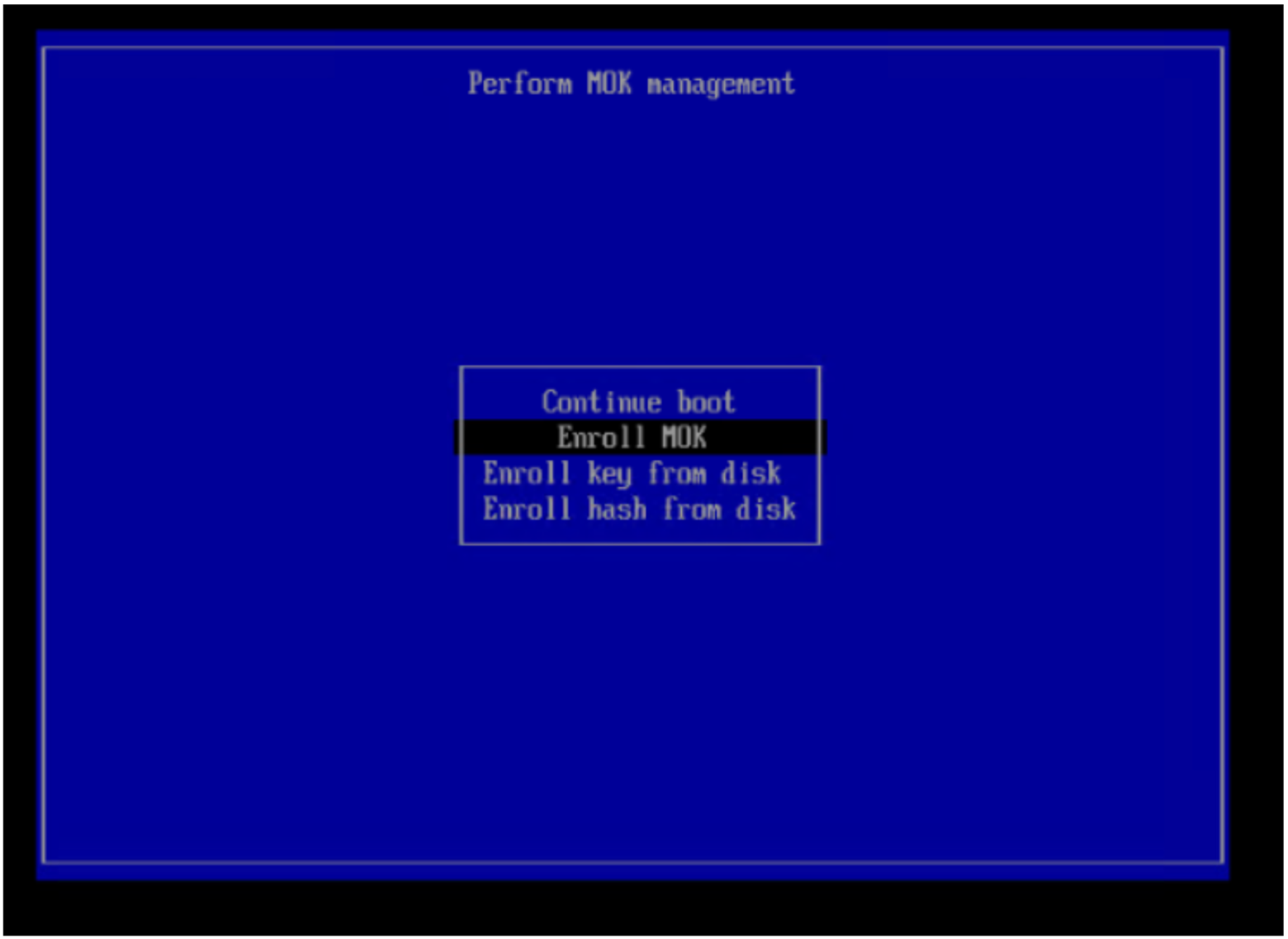

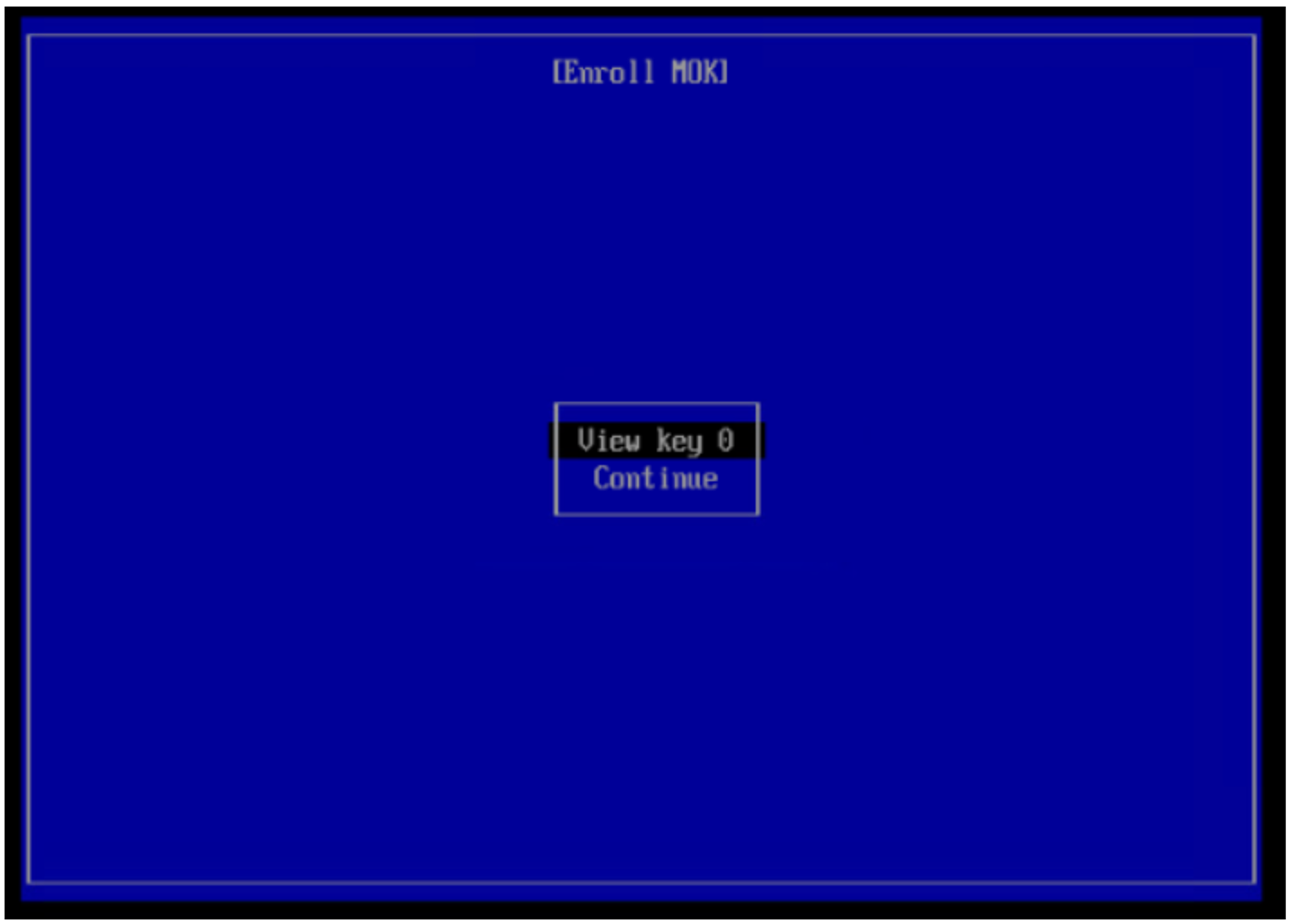

- Перезавантажте хост.

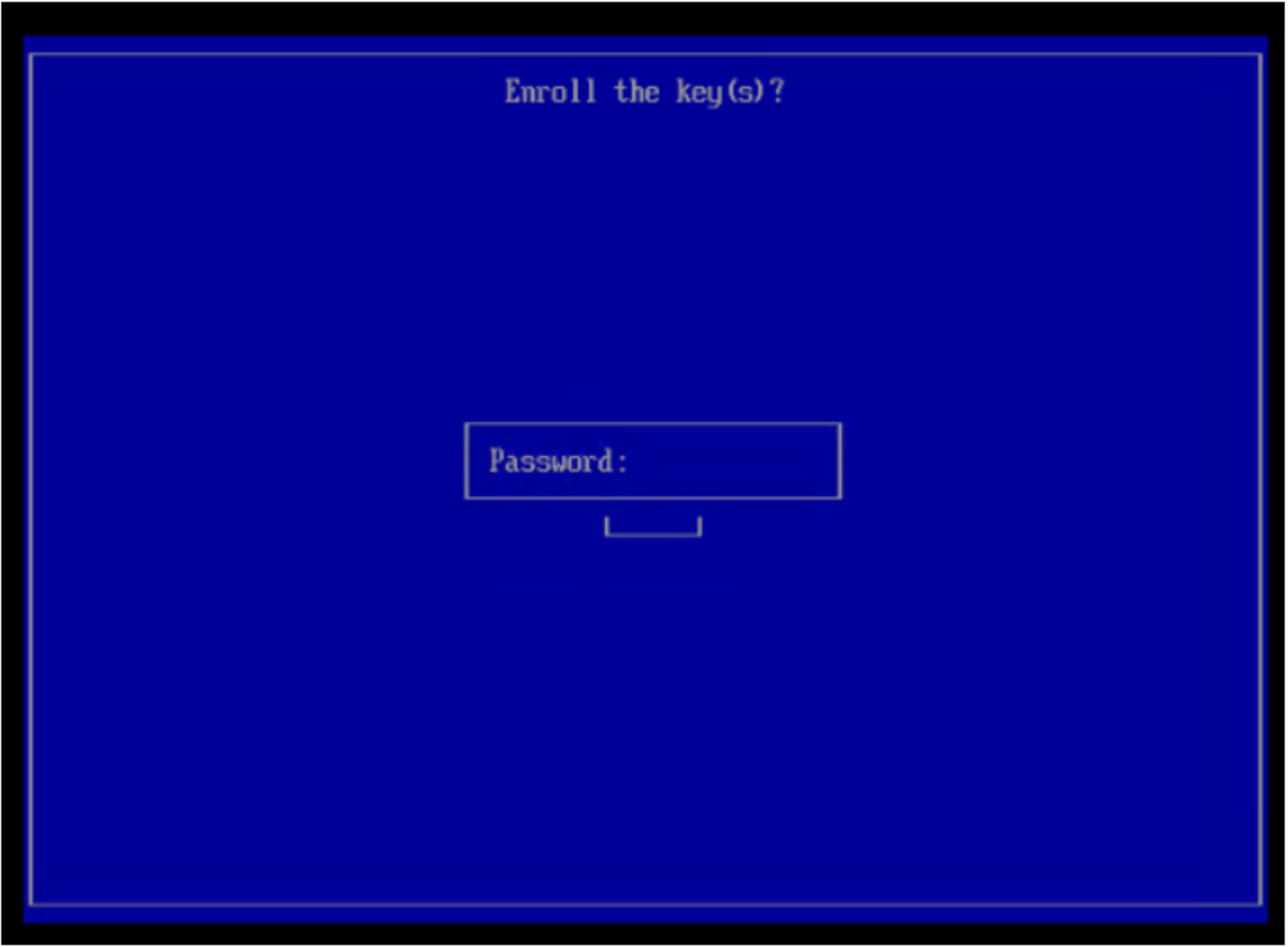

- Під час завантаження, перед завантаженням ОС, потрібно зайти в меню керування Виконати MOK . Увійдіть у керування MOK і виберіть Enregister MOK.

- Увійдіть на хост після перезавантаження і виконайте цю команду, щоб перевірити, чи працює SDC:

systemctl status scini.service