PowerProtect:DP 和 IDPA:安全性掃描偵測到 ACM X.509 憑證主體 CN 與實體名稱不相符

摘要: PowerProtect Data Protection Appliance 和 Integrated Data Protection Appliance (IDPA):安全性漏洞掃描偵測到 ACM SSL 憑證的使用者通用名稱 (CN) 與主機名稱不相符。

症狀

在 2.7.7 或低於 2.7.7 的所有 IDPA 版本的 Appliance Configuration Manager (ACM) 上可能會偵測到下列漏洞:

| 漏洞標題 | CVSS2 分數 | 元件 | 漏洞證明 | 連接埠 | 通訊協定 | 建議 |

| X.509 憑證主體 CN 與實體名稱不相符。 | 7.1 | ACM | 在 X.509 憑證中找到的消費者通用名稱與掃描目標不匹配:主體 CN localhost.localdom 與網站上指定的網域名稱系統 (DNS) 名稱不符。無法透過 DNS 查詢,將消費者 CN localhost.localdom 解析為 IP 位址。 | 8543 | TCP | 修復證書中消費者的公用名 (CN) 欄位。 |

原因

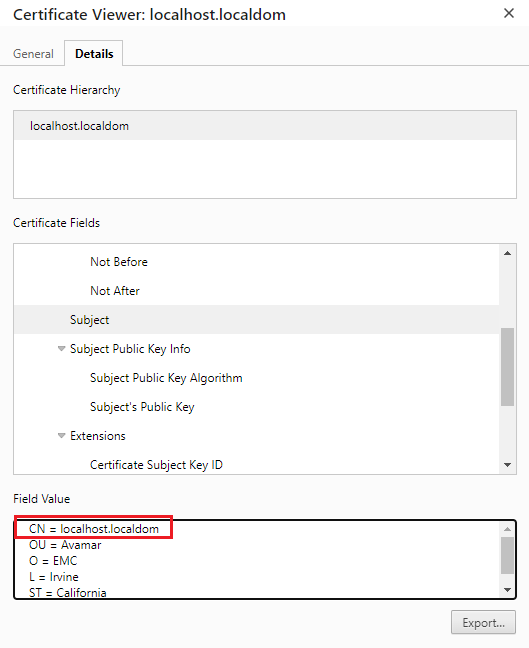

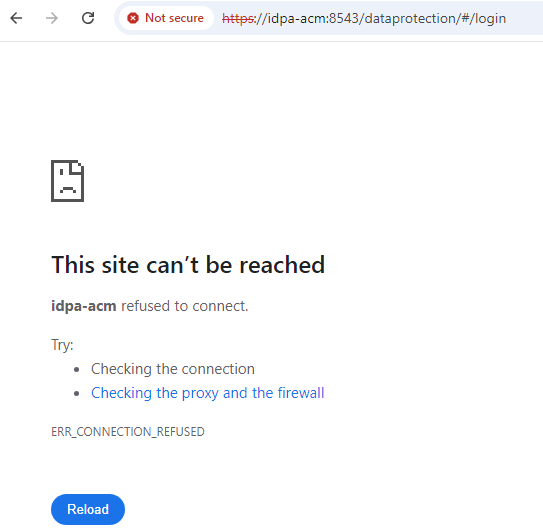

圖 1:預設的 ACM 憑證會顯示預設的 CN 為 localhost.localdom。

圖 1:預設的 ACM 憑證會顯示預設的 CN 為 localhost.localdom。

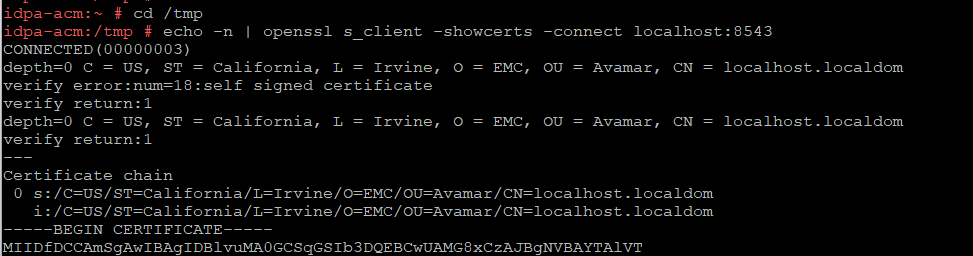

此外,也可以從命令列輸出中找到相同的資訊:

# echo -n | openssl s_client -showcerts -connect localhost:8543 CONNECTED(00000003) depth=0 C = US, ST = California, L = Irvine, O = EMC, OU = Avamar, CN = localhost.localdom verify error:num=18:self signed certificate verify return:1 depth=0 C = US, ST = California, L = Irvine, O = EMC, OU = Avamar, CN = localhost.localdom verify return:1 --- Certificate chain 0 s:/C=US/ST=California/L=Irvine/O=EMC/OU=Avamar/CN=localhost.localdom i:/C=US/ST=California/L=Irvine/O=EMC/OU=Avamar/CN=localhost.localdom --- skipped the remaining part ---

解析度

./goidpa appliance cert-fix

如果自動 goidpa 修正無法運作,以下是手動程序。

以下是為 ACM:

1 產生新的自我簽署憑證的程序以根使用者

身分 SSH 至 ACM 2。將目錄變更為 /tmp:

cd /tmp

3.下載本文隨附的指令檔,並將其上傳至 ACM 的 /tmp 目錄。

4.從.zip檔案解壓縮指令檔檔案:

unzip KB000227601_ACM_cert_with_entity_name_as_hostname_csp_en_US_1.zip

5.將指令檔權限變更為 755:

chmod 755 KB000227601_ACM_cert_with_entity_name_as_hostname.sh

6.執行指令檔以更換 ACM 憑證:

./KB000227601_ACM_cert_with_entity_name_as_hostname.sh

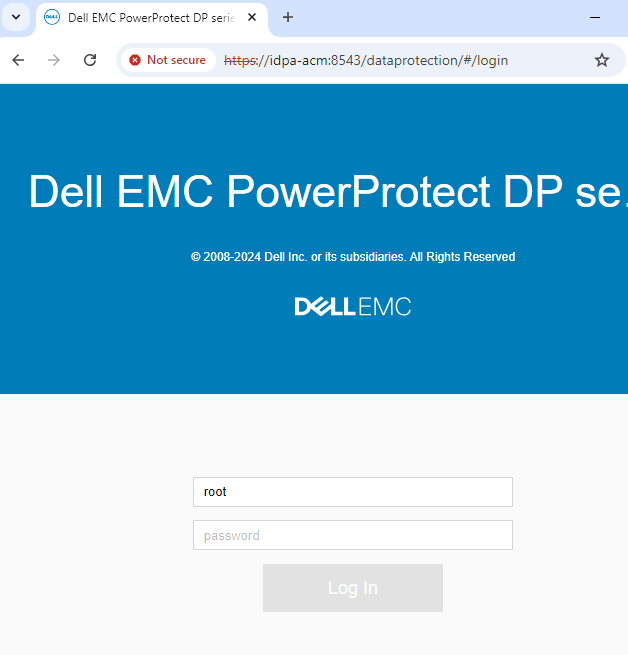

7.登入 ACM Web 使用者介面,確認其是否啟動成功。

以下為範例:

在執行因應措施之前,ACM 憑證的 CN 已設定為「localhost.localdom」:

圖 2:在命令列中,ACM 憑證的預設 CN 為 localhost.localdom。

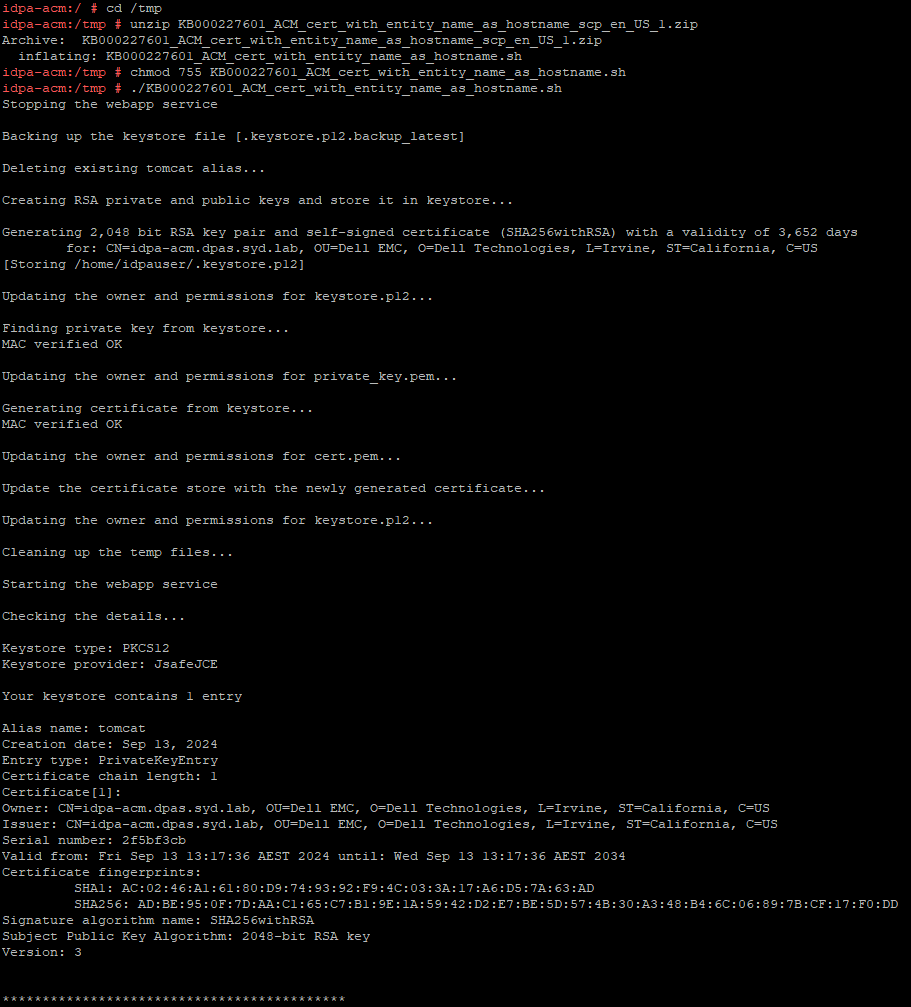

此實驗室機器中的運行和結果範例:

圖 3:如何使用提供的指令檔產生新的自我簽署憑證的範例。

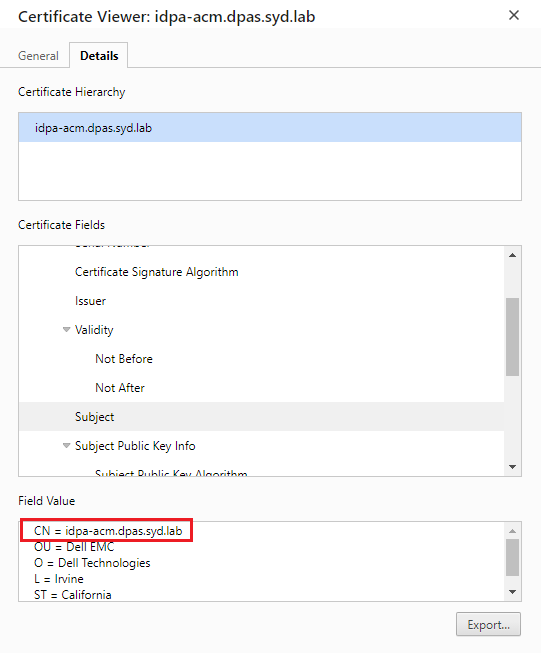

圖 4:證書的 CN 與電腦名稱匹配。

其他資訊

若套用指令檔重新產生新的 ACM 憑證後,ACM UI 無法啟動。

圖 5:執行更新憑證的指令檔後,ACM UI 無法啟動。

從 dataprotection_webapp狀態中,發現下列 JAVA_HOME 環境錯誤:

idpa-acm:~ # systemctl status dataprotection_webapp

● dataprotection_webapp.service - SYSV: Apache Tomcat init script

Loaded: loaded (/etc/init.d/dataprotection_webapp; bad; vendor preset: disabled)

Active: active (exited) since Tue 2024-09-17 14:16:08 AEST; 1min 47s ago

Docs: man:systemd-sysv-generator(8)

Process: 23102 ExecStop=/etc/init.d/dataprotection_webapp stop (code=exited, status=0/SUCCESS)

Process: 23271 ExecStart=/etc/init.d/dataprotection_webapp start (code=exited, status=0/SUCCESS)

Sep 17 14:16:07 idpa-acm systemd[1]: Starting SYSV: Apache Tomcat init script...

Sep 17 14:16:08 idpa-acm dataprotection_webapp[23271]: Starting tomcat

Sep 17 14:16:08 idpa-acm su[23298]: (to idpauser) root on none

Sep 17 14:16:08 idpa-acm su[23298]: pam_unix(su:session): session opened for user idpauser by (uid=0)

Sep 17 14:16:08 idpa-acm dataprotection_webapp[23271]: The JAVA_HOME environment variable is not defined correctly

Sep 17 14:16:08 idpa-acm dataprotection_webapp[23271]: JAVA_HOME=/usr/lib64/jvm/jre-11-openjdk

Sep 17 14:16:08 idpa-acm dataprotection_webapp[23271]: This environment variable is needed to run this program

Sep 17 14:16:08 idpa-acm dataprotection_webapp[23271]: NB: JAVA_HOME should point to a JDK not a JRE

Sep 17 14:16:08 idpa-acm dataprotection_webapp[23271]: Tomcat is not running

Sep 17 14:16:08 idpa-acm systemd[1]: Started SYSV: Apache Tomcat init script.

idpa-acm:~ #

此問題是在 /etc/環境中設定 JAVA_HOME 參數時引起的:

idpa-acm:/ # cat /etc/environment

#

# This file is parsed by pam_env module

#

# Syntax: simple "KEY=VAL" pairs on seperate lines

#

JAVA_HOME=/usr/lib64/jvm/jre-11-openjdk

idpa-acm:/ #

決議為:

1.移除 JAVA_HOME 參數來自 /etc/environment

idpa-acm:/ # cat /etc/environment # # This file is parsed by pam_env module # # Syntax: simple "KEY=VAL" pairs on seperate lines # idpa-acm:/ #

2.重新啟動 dataprotection_webapp 服務。

idpa-acm:/ # systemctl restart dataprotection_webapp

idpa-acm:/ # systemctl status dataprotection_webapp

● dataprotection_webapp.service - SYSV: Apache Tomcat init script

Loaded: loaded (/etc/init.d/dataprotection_webapp; bad; vendor preset: disabled)

Active: active (exited) since Tue 2024-09-17 14:31:19 AEST; 7s ago

Docs: man:systemd-sysv-generator(8)

Process: 24185 ExecStop=/etc/init.d/dataprotection_webapp stop (code=exited, status=0/SUCCESS)

Process: 24194 ExecStart=/etc/init.d/dataprotection_webapp start (code=exited, status=0/SUCCESS)

Sep 17 14:31:18 idpa-acm systemd[1]: Starting SYSV: Apache Tomcat init script...

Sep 17 14:31:18 idpa-acm dataprotection_webapp[24194]: rm: cannot remove '/usr/local/dataprotection/tomcat/work/Catalina': No such file or directory

Sep 17 14:31:18 idpa-acm dataprotection_webapp[24194]: rm: cannot remove '/usr/local/dataprotection/tomcat/webapps/dataprotection': No such file or directory

Sep 17 14:31:18 idpa-acm dataprotection_webapp[24194]: Starting tomcat

Sep 17 14:31:18 idpa-acm su[24213]: (to idpauser) root on none

Sep 17 14:31:18 idpa-acm su[24213]: pam_unix(su:session): session opened for user idpauser by (uid=0)

Sep 17 14:31:18 idpa-acm dataprotection_webapp[24194]: Tomcat started.

Sep 17 14:31:19 idpa-acm dataprotection_webapp[24194]: Tomcat is running with pid: 24225

Sep 17 14:31:19 idpa-acm systemd[1]: Started SYSV: Apache Tomcat init script.

idpa-acm:/ #

然後,ACM UI 應恢復正常。

圖 6:ACM UI 服務恢復正常。

針對在 Avamar 上為連接埠 9443 偵測到的相同漏洞:

在 2.7.7 或低於 2.7.7 的所有 IDPA 版本中,可能會在 Avamar 上偵測到下列漏洞:

| 漏洞標題 | CVSS2 分數 | 元件 | 漏洞證明 | 連接埠 | 通訊協定 | 建議 |

| X.509 憑證主體 CN 與實體名稱不相符。 | 7.1 | Avamar | 在 X.509 憑證中找到的消費者通用名稱與掃描目標不匹配:主題 CN 管理員與網站上指定的 DNS 名稱不匹配。 | 9443 | TCP | 修復證書中消費者的公用名 (CN) 欄位。 |

解決方案可在 PowerProtect 中找到:DP 系列和 IDPA:Avamar Server 連接埠 9443 的「X.509 憑證主體 CN 與實體名稱不相符」漏洞。

針對在 Avamar Proxy 上為連接埠 443 和 5480 偵測到的相同漏洞:

在 2.7.6 或低於 2.7.6 的所有 IDPA 版本的 Avamar Proxy 上可能會偵測到下列漏洞:

| 漏洞標題 | CVSS2 分數 | 元件 | 漏洞證明 | 連接埠 | 通訊協定 | 建議 |

| X.509 憑證主體 CN 與實體名稱不相符。 | 7.1 | Avamar 代理 | 在 X.509 憑證中找到的消費者通用名稱與掃描目標不匹配:主題 CN 管理員與網站上指定的 DNS 名稱不匹配。 | 5480 / 443 | TCP | 修復證書中消費者的公用名 (CN) 欄位。 |

此問題已在 Avamar 代理版本 19.10 中解決。升級至 IDPA 版本 2.7.7,其中包括 Avamar 版本 19.10。

如需 IDPA 2.7.6 或更低版本的因應措施,請參閱適用於 VMware 19.9 的 Dell Avamar 使用者指南。此程序位於「在 Avamar VMware 映像備份代理中匯入自訂憑證」一節下。還有 Avamar:如何為 Avamar VMware 映像備份代理替換憑證(需要在 Dell 支援入口網站上進行驗證)。