ViPR SRM:CA 簽發的憑證無法安裝

摘要: 憑證簽署要求 (CSR) 已提交給第三方認證機構 (CA) 並已核發憑證,但是這些憑證無法匯入 SRM 金鑰存放區以允許 HTTPS URL 存取。

本文章適用於

本文章不適用於

本文無關於任何特定產品。

本文未識別所有產品版本。

症狀

CA 簽署憑證格式化在匯入 ViPR SRM 金鑰存放區/信任存放區時導致失敗

原因

兩個 CA 簽署的憑證以不同的格式提供。伺服器憑證是以 PKCS7 格式產生,而 CA 根憑證是預期格式。

解析度

若要解決此問題,已執行下列步驟:

您的證書中將有更多內容,它將按如下方式結束:

匯入後,請確認金鑰存放區中是否存在別名:

接下來,確認server.xml (位於 /opt/APG/Web-Servers/Tomcat/Default/conf) 指向正確的 .keystore 項目:

確認您已開啟 ViPR SRM 前端伺服器上的 58443 連接埠。您可以執行 /usr/sbin/enable_firewall_port.sh TCP 58443 命令來完成此作業。

此外,瀏覽至 /etc/sysconfig/SuSEfirewall2.d/services/ 目錄,並確認 apg.custom 檔案包含新安全連接埠 58443 的項目,以便在 VM 重新開機時開啟連接埠。

關閉 ViPR SRM 所有開啟的瀏覽器工作階段。Tomcat 重新開機後,您應該可以啟動全新的瀏覽器例項,並使用新設定的憑證和安全連接埠登入 ViPR SRM 前端 URL,例如: https://< SRMFQDN>:58443/APG。

- 已將 CA 提供的兩個憑證轉移到 SRM 前端伺服器: root_02_14.cer 和 server_02_14.p7b

- 由於根憑證不是 64 格式,因此需要使用下列命令進行轉換:

/opt/APG/Java/Sun-JRE/<version>/bin # fold -w 64 root_01_14.cer > root_02-14-64.cer

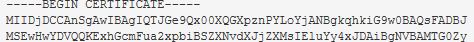

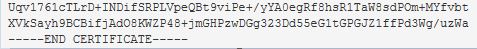

- Cat 新憑證,以確認現在的格式正確 (範例):

您的證書中將有更多內容,它將按如下方式結束:

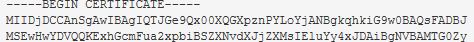

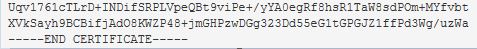

- 伺服器憑證為 PKCS7 格式,需要使用下列命令進行轉換:

/opt/APG/Java/Sun-JRE/<version>/bin # openssl pkcs7 -print_certs -in server_02_14.p7b -out server_02_14.cer

- Cat 新伺服器證書,以確保檔開頭或結尾沒有多餘的行。它們之間應該只有 -----BEGIN CERTIFICATE ----- 和 -----END CERTIFICATE -----與加密資料 (如上所示)。

- /opt/APG/Java/Sun-JRE/<version>/bin # ./keytool -import -alias root -keystore /opt/APG/Web-Servers/Tomcat/Default/conf/.keystore -file root_02_14-64.cer

- /opt/APG/Java/Sun-JRE/<version>/bin # ./keytool -import -alias server -keystore /opt/APG/Web-Servers/Tomcat/Default/conf/.keystore -file server_02_14.cer

注意:系統將提示您輸入金鑰庫密碼並新增憑證 (請參閱範例):

輸入金鑰庫密碼:

憑證已存在於金鑰庫中,別名 <為 rootca><-- 您可能會或可能不會看到此項目

是否仍要新增?[no]:是

憑證已新增至金鑰存放區

憑證已存在於金鑰庫中,別名 <為 rootca><-- 您可能會或可能不會看到此項目

是否仍要新增?[no]:是

憑證已新增至金鑰存放區

匯入後,請確認金鑰存放區中是否存在別名:

/opt/APG/Java/Sun-JRE/<version>/bin # ./keytool -list -v -key store /opt/APG/Web-Servers/Tomcat/Default/conf/.keystore > keystore-list.txt

grep “Alias name” 來自 keystore-list.txt

接下來,確認server.xml (位於 /opt/APG/Web-Servers/Tomcat/Default/conf) 指向正確的 .keystore 項目:

<連接器連接埠 = “58443” protocol=“HTTP/1.1” SSLEnabled=“true”

maxThreads=“150” scheme=“https” secure=“true”

keystoreFile=“/opt/APG/Web-Servers/Tomcat/Default/conf/.keystore”

keystorePass=“<your-password>” clientAuth=“false” sslProtocols=“TLSv1.2”

compression=“2048” compressableMimeType=“text/”

sslEnabledProtocols=“TLSv1.2” URIEncoding=“UTF-8”

ciphers=“TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384, TLS_RSA_WITH_AES_256_GCM_SHA384, TLS_ECDH_RSA_WITH_AES_256_GCM_SHA384, TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA, TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256, TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256”

SSLDisableCompression=“true” />

確認您已開啟 ViPR SRM 前端伺服器上的 58443 連接埠。您可以執行 /usr/sbin/enable_firewall_port.sh TCP 58443 命令來完成此作業。

此外,瀏覽至 /etc/sysconfig/SuSEfirewall2.d/services/ 目錄,並確認 apg.custom 檔案包含新安全連接埠 58443 的項目,以便在 VM 重新開機時開啟連接埠。

關閉 ViPR SRM 所有開啟的瀏覽器工作階段。Tomcat 重新開機後,您應該可以啟動全新的瀏覽器例項,並使用新設定的憑證和安全連接埠登入 ViPR SRM 前端 URL,例如: https://< SRMFQDN>:58443/APG。

其他資訊

缺少中間證書:

在缺少中間證書的網站上,按兩下「您的連接不安全」錯誤頁面上的「高級」後,您將看到以下錯誤說明:

<https://www.ssllabs.com/ssltest>)中來測試網站是否正確配置。

如果傳回結果「鏈問題:Incomplete」,則缺少適當的中繼憑證。

在缺少中間證書的網站上,按兩下「您的連接不安全」錯誤頁面上的「高級」後,您將看到以下錯誤說明:

- 證書不受信任,因為頒發者證書未知。

- 伺服器可能不會發送相應的中間證書。

- 可能需要匯入額外的根憑證。

- 網站的證書可能不是由受信任的證書頒發機構本身頒發的,也沒有提供指向受信任頒發機構的完整證書鏈(缺少所謂的“中間證書”)。

<https://www.ssllabs.com/ssltest>)中來測試網站是否正確配置。

如果傳回結果「鏈問題:Incomplete」,則缺少適當的中繼憑證。

受影響的產品

Storage Software文章屬性

文章編號: 000065800

文章類型: Solution

上次修改時間: 31 1月 2025

版本: 4

向其他 Dell 使用者尋求您問題的答案

支援服務

檢查您的裝置是否在支援服務的涵蓋範圍內。