PSQN: Menyfeil ved lagring av iDRAC9 ved lagring av enkelt brukerpassord

摘要: Sluttbrukere av PowerEdge-serveren kan støte på en kritisk feil i menyen Dell iDRAC9 Human Input Interface (HII) ved lagring av et enkelt brukerpassord.

症狀

Sluttbrukere av PowerEdge-serveren kan støte på en kritisk feil i menyen Dell iDRAC9 Human Input Interface (HII) ved lagring av et enkelt brukerpassord. Menyen for systemoppsett for server F2 gjør at sluttbrukerne kan utføre den innebygde iDRAC9-konfigurasjonen. På >> menyen for brukerkonfigurasjonav UserID2 (rot) kan passordet for UserID2-kontoen (rot) endres. Når du prøver å skrive inn et enkelt passord (for eksempel: calvin), kan et kritisk feilbanner vises mens du lagrer konfigurasjonsendringer.

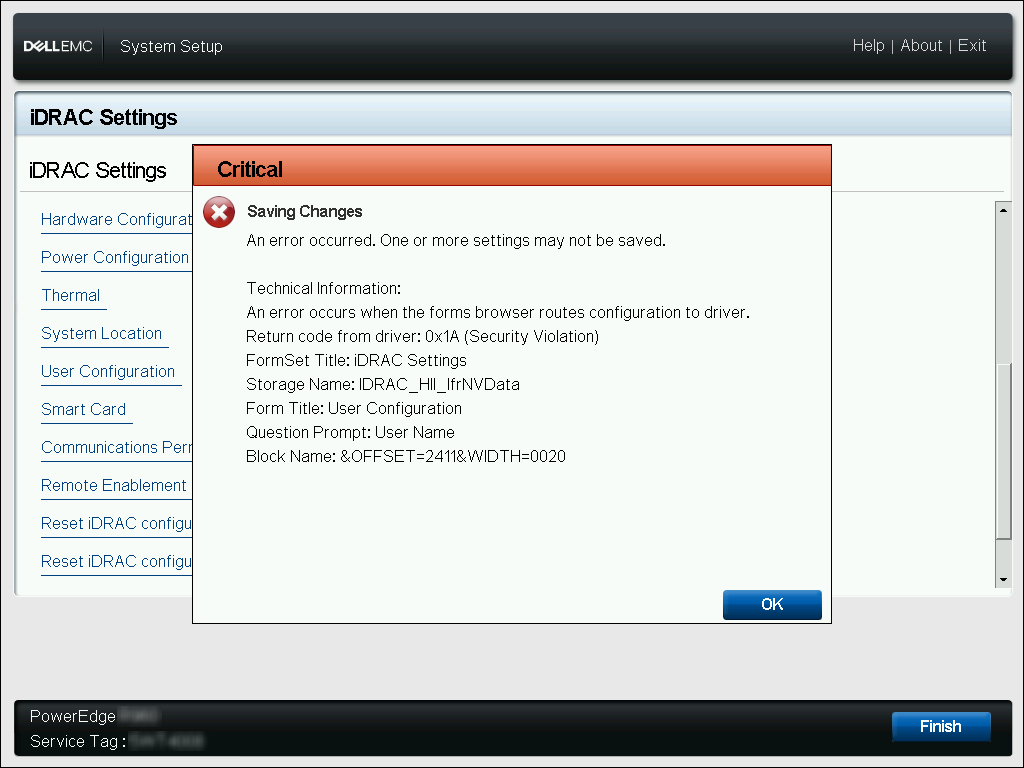

Eksempel på kritisk feil i systemoppsettet:

Critical | Saving Changes An error occurred. One or more settings may not be saved. Technical Information: An error occurs when the forms browser routes configuration to driver. Return code from driver: 0x1A (Security Violation) FormSet Title: iDRAC Settings Storage Name: iDRAC_HII_IfrNVData Form Title: User Configuration Question Prompt: User Name Block Name: &OFFSET=2411&WIDTH=0020

原因

Som standard håndhever iDRAC9 en passordpolicy som blokkerer enkle passord. Når iDRAC9-retningslinjen for passordstyrke er definert for et annet alternativ enn "Ingen beskyttelse", kan ikke en enkel passordfrase lagres via et iDRAC-grensesnitt. HII-menyen i systemoppsettet inneholder ikke et tydelig meldingsfeilbanner for å definere denne feilforekomsten.

解析度

Menyen i systemoppsettet for iDRAC9 gir ikke mulighet til å omdefinere policyen for passordbeskyttelse til Ingen beskyttelse. Det brukerdefinerte passordet må oppfylle den definerte passordpolicyen for iDRAC9. Å skrive inn et passord som oppfyller minimumspoengsummen for passordpolicy, fører ikke til denne kritiske feilen.

Lokale RACADM-kommandoer kan brukes fra serverens HOST-operativsystem for å fastslå minimumskravene til poengsum for passordpolicy.

racadm>>racadm get idrac.security.minimumpasswordscore [Key=idrac.Embedded.1#Security.1] MinimumPasswordScore=Weak Protection

Lokale RACADM-kommandoer kan også brukes til å endre kravet til minimumspoengsum for passordpolicy for iDRAC9, eller endre UserID2-passordet slik at det oppfyller gjeldende retningslinjer.

- # Endre minimum passordscore

racadm>>racadm set idrac.security.minimumpasswordscore 0

[Key=idrac.Embedded.1#Security.1]

Object value modified successfully

0 - No Protection

1 - Weak Protection

2 - Moderate Protection

3 - Strong Protection

- # Endre bruker-ID2 passord

racadm>>racadm set idrac.users.2.password C@lv1n

[Key=idrac.Embedded.1#Users.2]

Object value modified successfully