PSQN: ошибка меню настройки iDRAC9 при сохранении простого пароля пользователя

摘要: При сохранении простого пароля пользователя конечные пользователи серверов PowerEdge могут столкнуться с критической ошибкой в меню Dell iDRAC9 Human Input Interface (HII).

症狀

При сохранении простого пароля пользователя конечные пользователи серверов PowerEdge могут столкнуться с критической ошибкой в меню Dell iDRAC9 Human Input Interface (HII). Меню настройки системы сервера клавишей F2 позволяет конечным пользователям выполнять настройку iDRAC9. В меню iDRAC Settings>>User Configuration можно изменить пароль учетной записи UserID2 (root). При попытке ввести простой пароль (например, calvin) при сохранении изменений конфигурации может отображаться баннер критической ошибки.

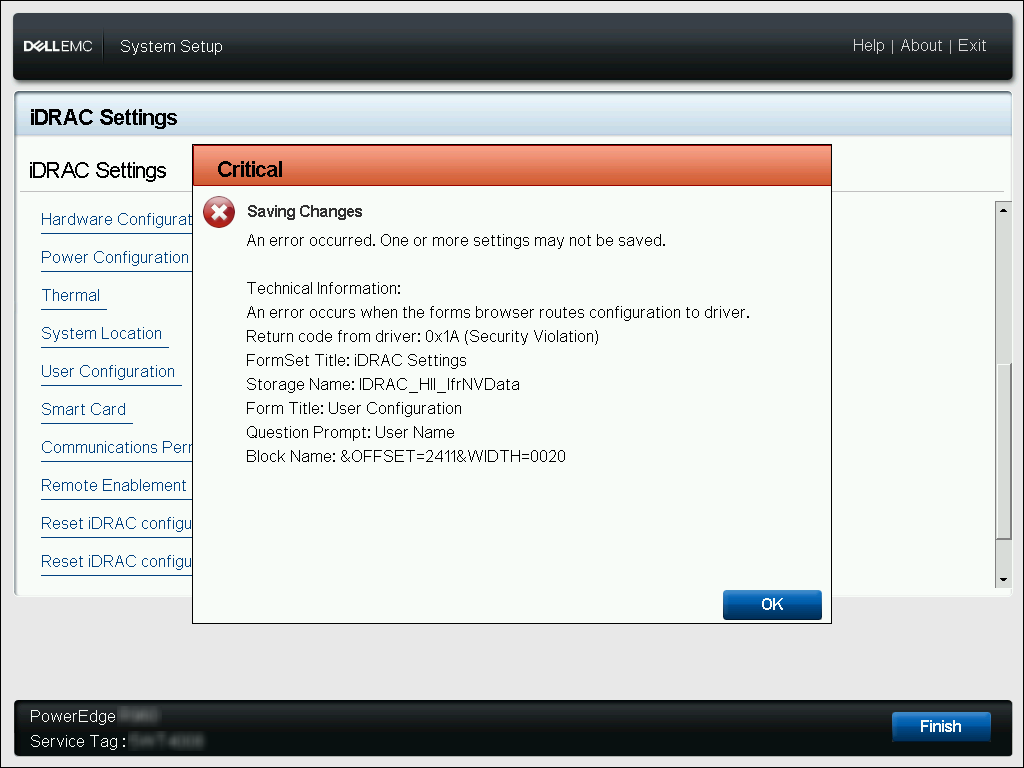

Пример критической ошибки программы настройки системы:

Critical | Saving Changes An error occurred. One or more settings may not be saved. Technical Information: An error occurs when the forms browser routes configuration to driver. Return code from driver: 0x1A (Security Violation) FormSet Title: iDRAC Settings Storage Name: iDRAC_HII_IfrNVData Form Title: User Configuration Question Prompt: User Name Block Name: &OFFSET=2411&WIDTH=0020

原因

По умолчанию iDRAC9 применяет политику паролей, блокирующую простые пароли. Если политика надежности пароля iDRAC9 определена для любого параметра , кроме «No Protection», простая фраза-пароль не может быть сохранена ни через один интерфейс iDRAC. В меню настройки системы HII нет четкого сообщения об ошибке, определяющего возникновение этой ошибки.

解析度

Меню настройки системы iDRAC9 не содержит параметра для переопределения политики защиты паролем на «Нет защиты». Заданный пользователем пароль должен соответствовать политике паролей, установленной для iDRAC9. Ввод пароля, соответствующего минимальной оценке политики паролей, не приводит к этой критической ошибке.

Для определения требований к минимальной оценке политики паролей можно использовать локальные команды RACADM из операционной системы HOST сервера.

racadm>>racadm get idrac.security.minimumpasswordscore [Key=idrac.Embedded.1#Security.1] MinimumPasswordScore=Weak Protection

Кроме того, локальные команды RACADM можно использовать для изменения требований к минимальной оценке политики паролей iDRAC9 или пароля UserID2 в соответствии с текущими требованиями политики.

- # Изменение минимальной оценки пароля

racadm>>racadm set idrac.security.minimumpasswordscore 0

[Key=idrac.Embedded.1#Security.1]

Object value modified successfully

0 - No Protection

1 - Weak Protection

2 - Moderate Protection

3 - Strong Protection

- # Изменение пароля UserID2

racadm>>racadm set idrac.users.2.password C@lv1n

[Key=idrac.Embedded.1#Users.2]

Object value modified successfully