PSQN: Fel vid konfiguration av iDRAC9-konfigurationsmenyn vid sparande av enkelt användarlösenord

摘要: Slutanvändare av PowerEdge-servrar kan stöta på ett kritiskt fel i menyn Dell iDRAC9 Human Input Interface (HII) när ett enkelt användarlösenord sparas.

症狀

Slutanvändare av PowerEdge-servrar kan stöta på ett kritiskt fel i menyn Dell iDRAC9 Human Input Interface (HII) när ett enkelt användarlösenord sparas. Med systemkonfigurationsmenyn för server F2 kan slutanvändare utföra enheten med iDRAC9-konfiguration. I menyn för iDRAC Settings>>User Configuration kan lösenordet för UserID2-kontot (rotkonto) ändras. När du försöker ange ett enkelt lösenord (till exempel: calvin) kan en kritisk felbanderoll visas medan konfigurationsändringarna sparas.

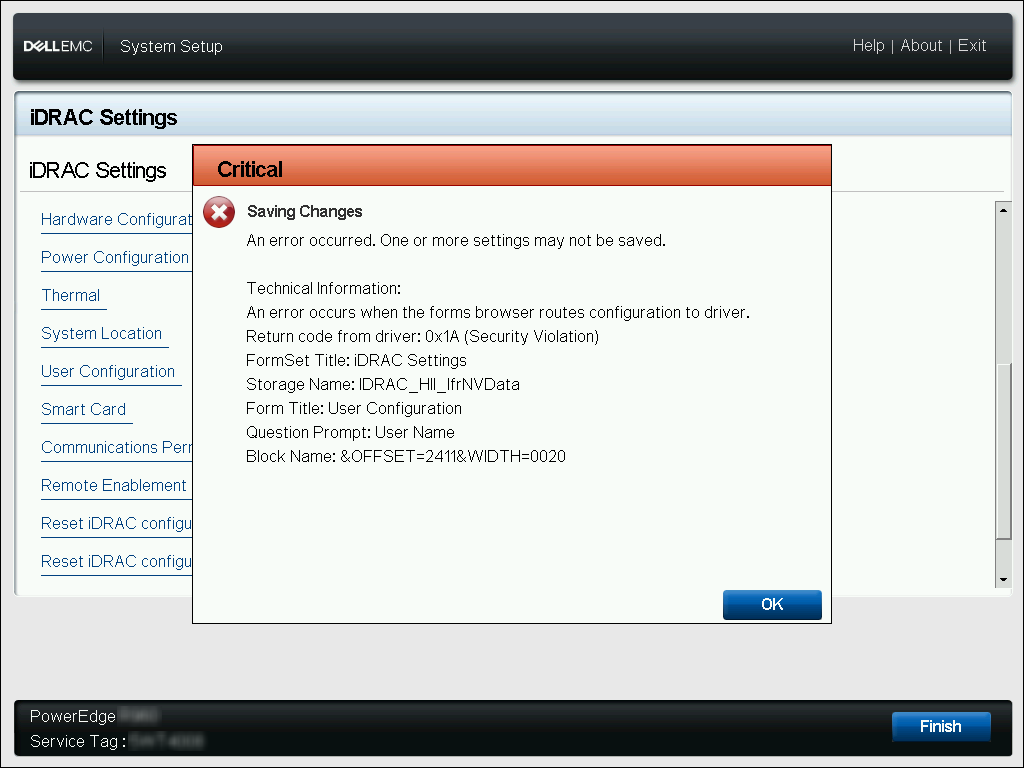

Exempel på kritiska fel i systemkonfigurationen:

Critical | Saving Changes An error occurred. One or more settings may not be saved. Technical Information: An error occurs when the forms browser routes configuration to driver. Return code from driver: 0x1A (Security Violation) FormSet Title: iDRAC Settings Storage Name: iDRAC_HII_IfrNVData Form Title: User Configuration Question Prompt: User Name Block Name: &OFFSET=2411&WIDTH=0020

原因

Som standard tillämpar iDRAC9 en lösenordspolicy som blockerar enkla lösenord. När policyn för iDRAC9-lösenordsstyrka har definierats för något annat alternativ än "Inget skydd" går det inte att spara en enkel lösenordsfras via något iDRAC-gränssnitt. HII-menyn i systemkonfiguration innehåller ingen banderoll med ett tydligt meddelande om att felet ska inträffa.

解析度

I systemkonfigurationsmenyn för iDRAC9 finns inget alternativ för att omdefiniera lösenordsskyddspolicyn till "Inget skydd". Det användardefinierade lösenordet måste uppfylla den definierade lösenordspolicyn för iDRAC9. Om du anger ett lösenord som uppfyller den lägsta poängen för lösenordsprincipen leder det inte till det här kritiska felet.

Lokala RACADM-kommandon kan användas inifrån serverns VÄRD-operativsystem för att fastställa minimikraven för lösenordspolicypoäng.

racadm>>racadm get idrac.security.minimumpasswordscore [Key=idrac.Embedded.1#Security.1] MinimumPasswordScore=Weak Protection

Lokala RACADM-kommandon kan även användas för att ändra kravet på lägsta poäng för iDRAC9-lösenordspolicyn eller ändra UserID2-lösenordet för att uppfylla aktuella policykrav.

- # Ändra minsta lösenordspoäng

racadm>>racadm set idrac.security.minimumpasswordscore 0

[Key=idrac.Embedded.1#Security.1]

Object value modified successfully

0 - No Protection

1 - Weak Protection

2 - Moderate Protection

3 - Strong Protection

- # Ändra användar-ID2-lösenord

racadm>>racadm set idrac.users.2.password C@lv1n

[Key=idrac.Embedded.1#Users.2]

Object value modified successfully