PSQN: iDRAC9 налаштував помилку меню під час збереження простого пароля користувача

摘要: Кінцеві користувачі серверів PowerEdge можуть зіткнутися з критичною помилкою в меню інтерфейсу Dell iDRAC9 Human Input Interface (HII) при збереженні простого пароля користувача.

症狀

Кінцеві користувачі серверів PowerEdge можуть зіткнутися з критичною помилкою в меню інтерфейсу Dell iDRAC9 Human Input Interface (HII) при збереженні простого пароля користувача. Меню налаштування системи сервера F2 дозволяє кінцевим користувачам виконувати конфігурацію iDRAC9 у коробці. У меню iDRAC Settings>>User Configuration можна змінити пароль облікового запису UserID2 (root). Під час спроби ввести простий пароль (наприклад: calvin) під час збереження змін конфігурації може з'являтися банер критичної помилки.

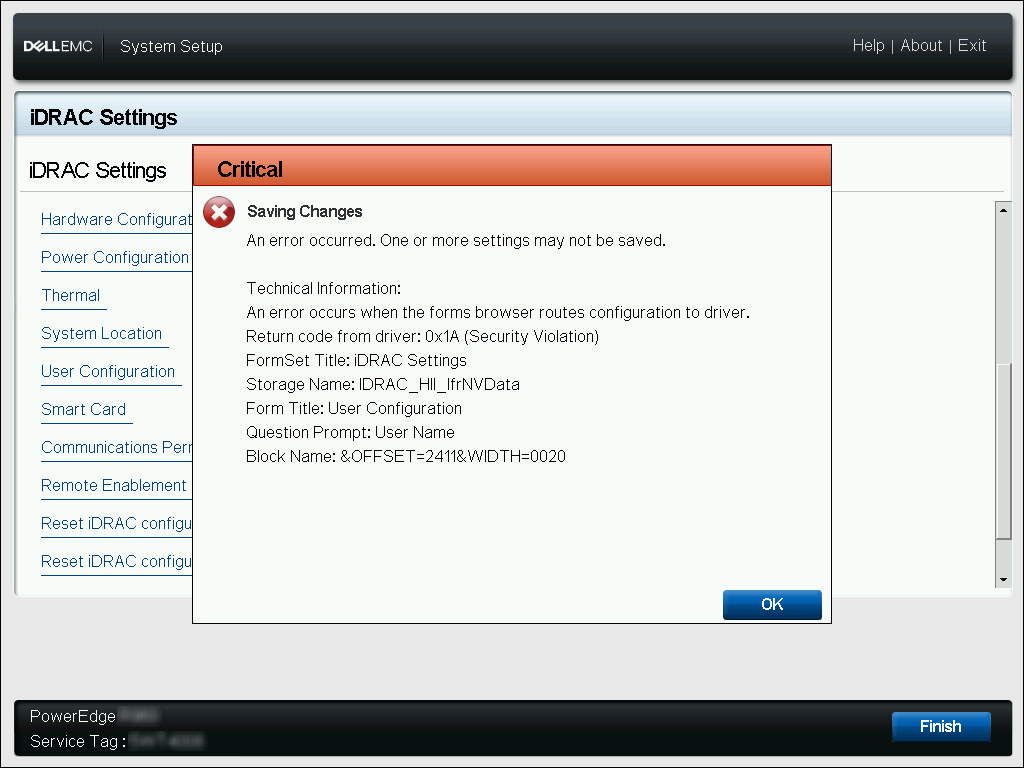

Приклад критичної помилки налаштування системи:

Critical | Saving Changes An error occurred. One or more settings may not be saved. Technical Information: An error occurs when the forms browser routes configuration to driver. Return code from driver: 0x1A (Security Violation) FormSet Title: iDRAC Settings Storage Name: iDRAC_HII_IfrNVData Form Title: User Configuration Question Prompt: User Name Block Name: &OFFSET=2411&WIDTH=0020

原因

За замовчуванням iDRAC9 застосовує політику паролів, що блокує прості паролі. Коли політика сили пароля iDRAC9 визначена для будь-якого іншого варіанту, окрім «Без захисту», просту фразу пароля не можна зберегти через жоден інтерфейс iDRAC. Меню System Setup HII не містить чіткого банера помилки повідомлення для визначення цієї помилки.

解析度

Меню налаштування системи iDRAC9 не пропонує опції перевизначення політики захисту паролем на «Без захисту». Пароль, визначений користувачем, повинен відповідати визначеній політиці пароля для iDRAC9. Введення пароля, який відповідає мінімальному балу політики пароля, не призводить до цієї критичної помилки.

Локальні команди RACADM можуть використовуватися зсередини операційної системи HOST сервера для визначення мінімальних вимог до оцінки політики паролів.

racadm>>racadm get idrac.security.minimumpasswordscore [Key=idrac.Embedded.1#Security.1] MinimumPasswordScore=Weak Protection

Також локальні команди RACADM можуть використовуватися для зміни мінімальної вимоги iDRAC9 щодо політики пароля або для модифікації пароля UserID2 відповідно до поточних вимог політики.

- # Змінити мінімальний бал пароля

racadm>>racadm set idrac.security.minimumpasswordscore 0

[Key=idrac.Embedded.1#Security.1]

Object value modified successfully

0 - No Protection

1 - Weak Protection

2 - Moderate Protection

3 - Strong Protection

- # Змінити пароль UserID2

racadm>>racadm set idrac.users.2.password C@lv1n

[Key=idrac.Embedded.1#Users.2]

Object value modified successfully