PowerFlex: Aktivieren der Durchsetzung von Secure Boot für PowerFlex-Compute-Nodes

Zusammenfassung: Dieser Artikel enthält schrittweise Anleitungen zur Aktivierung der Unified Extensible Firmware Interface (UEFI)-Durchsetzung des sicheren Starts auf Dell PowerFlex-Compute-Nodes, auf denen ESXi oder Linux ausgeführt wird. ...

Weisungen

Um Secure Boot auf Dell PowerFlex Compute-Nodes zu aktivieren, müssen Sie die folgenden Voraussetzungen erfüllen:

-

Der Startmodus muss im System-BIOS Settings > Boot Settings auf Unified Extensible Firmware Interface (UEFI) eingestellt werden.

Hinweis: Wenn sich der Host nicht in diesem Modus befindet, können Sie ihn möglicherweise nicht ändern, ohne das Betriebssystem neu zu installieren. - Auf dem Server muss TPM 2.0 ( Trusted Platform Module ) installiert sein.

- Das BIOS sollte die erforderliche Version für das jeweilige PowerEdge-Modell aufweisen, um die Aktivierung von Secure Boot zu unterstützen. Weitere Informationen finden Sie auf der Dell Support-Website.

- RPQ ist erforderlich, um Secure Boot zu aktivieren. Wenden Sie sich an Ihren Dell Technologies Account Representative, um die Secure Boot-Option für PowerFlex-Nodes über einen RPQ-Prozess (Request for Product Qualification) zu evaluieren und zu aktivieren.

- Secure Boot muss im iDRAC deaktiviert werden, bevor Bereitstellungen mit PowerFlex Manager durchgeführt werden. Wenn sie aktiviert ist, schlägt die Bereitstellung fehl. Secure Boot sollte erst nach der Bereitstellung aktiviert werden.

Konfigurieren von Dell PowerEdge iDRAC für Secure Boot:

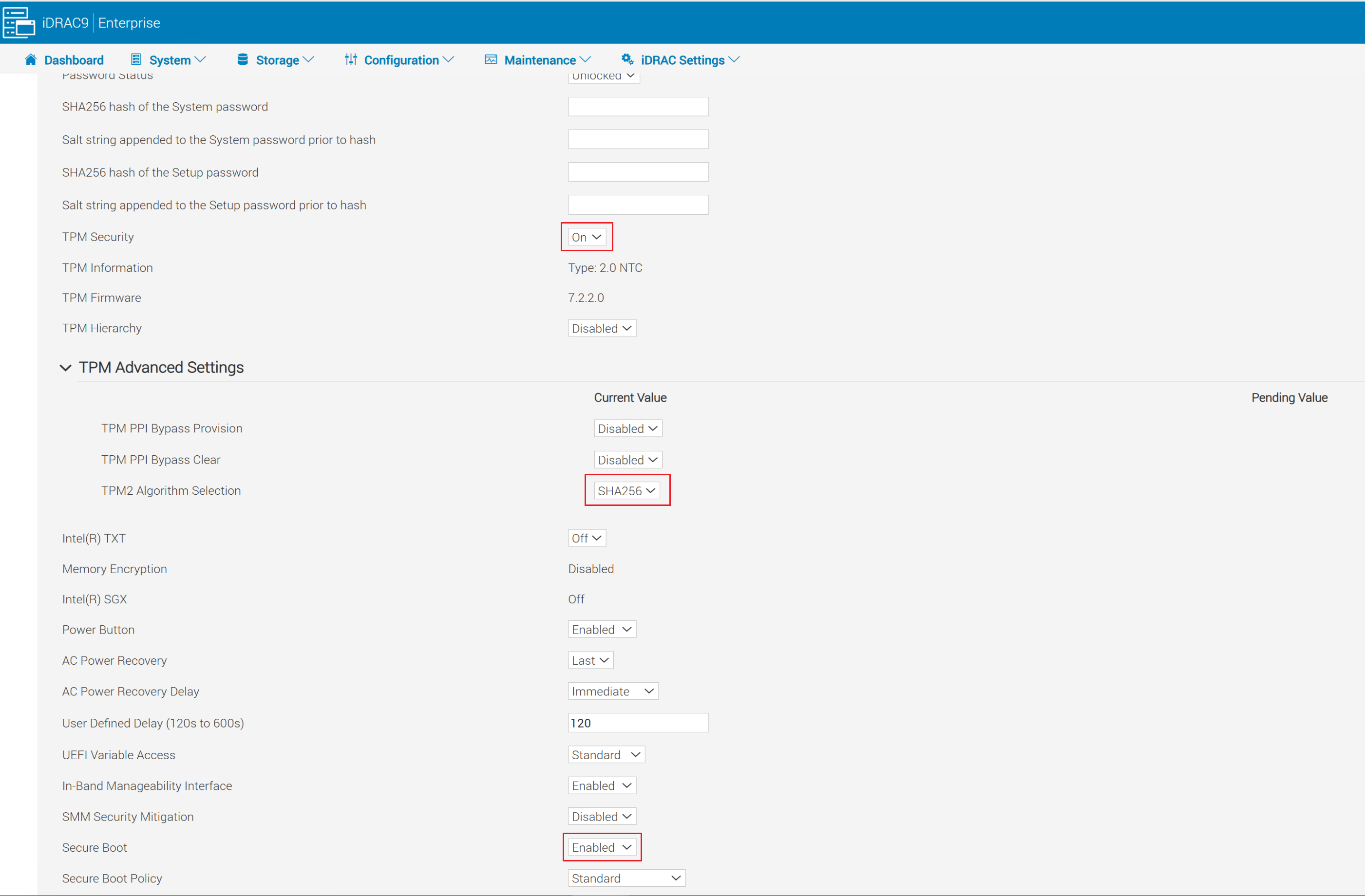

- Melden Sie sich bei der iDRAC-Webschnittstelle an und gehen Sie zu Konfiguration > BIOS-Einstellungen > Systemsicherheit

- Legen Sie TPM-Sicherheit auf Ein fest

- Erweitern Sie "Erweiterte TPM-Einstellungen" und legen Sie "TPM2 Algorithm Selection" auf SHA256 fest.

- Legen Sie Secure Boot auf Enabled fest

- Klicken Sie unten auf dem Bildschirm der Systemsicherheitseinstellungen auf Anwenden.

- Klicken Sie auf die Schaltfläche Anwenden und Neustart in der unteren linken Ecke des Bildschirms.

Aktivieren Sie Secure Boot für ESXi:

Teilweise Unterstützung: Vertrauenswürdiger Start mit Bestätigung.

- Sicherer UEFI-Start: Überprüfung der Bootloader- und Kernel-Module beim Start

- TPM-Maße: Speichert Start-Hash-Messungen in TPM-PCRs (verwendet für Nachweise)

- TPM-gestützte Verschlüsselung: VM-, vSAN- und Core-Speicherabbild

- vCenter-Bestätigung: Erkennt, ob der Host in einem manipulierten oder nicht vertrauenswürdigen Zustand gestartet wurde

- vTPM-Unterstützung auf VMs: VMs kann ein virtuelles TPM für Gastsicherheitsfunktionen erhalten (erfordert auch vCenter KMS-Server)

Volle Unterstützung: Sperrung der Ausführungskontrolle

- Umfasst alle Funktionen des partiellen Supports

- Unterzeichnete VIB-Durchsetzung: Stellt sicher, dass VIBs nicht manipuliert werden

- Es können nur von VMware signierte VIBs installiert werden.

- Signierte VIBs können nur während des ESXi-Starts geladen werden

Aktivieren Sie die partielle Unterstützung in ESXi:

Für PowerFlex Rack- und Appliance-Nodes muss Secure Boot aktiviert werden, nachdem PowerFlex Manager die Nodes bereitgestellt hat. Wenn sie zuvor aktiviert ist, schlagen Bereitstellungen mit PowerFlex Manager fehl.

Um die partielle Unterstützung zu aktivieren, gehen Sie folgendermaßen vor:

-

Führen Sie das Validierungsskript aus:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Wenn sie bestanden wird, wird die Meldung "Secure Boot CAN be enabled" angezeigt.

- Wenn er fehlschlägt, werden unsignierte VIBs aufgelistet. Sie müssen diese entfernen, bevor Sie fortfahren, da der Host sonst beim nächsten Start einen violetten Bildschirm erkennt.

- Aktivieren Sie SSH auf dem ESXi-Host und verwenden Sie einen beliebigen SSH-Client, um eine Verbindung zum ESXi-Host über den Root-Nutzer herzustellen.

- Überprüfen Sie die Sicherheitsstufe:

esxcli system settings encryption get-

- Die Ausgabe sollte Folgendes enthalten:

- Modus: Keine

- Installierte VIBs: false“ angezeigt.

- Sicherer Start erforderlich: false“ angezeigt.

- Die Ausgabe sollte Folgendes enthalten:

- Aktivieren Sie den TPM-Modus:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Starten Sie das Hostsystem neu.

- Sobald der Host wieder online ist, überprüfen Sie die Sicherheitsstufe:

esxcli system settings encryption get-

- Die Ausgabe sollte nun Folgendes anzeigen:

- Modus: TPM

- Installierte VIBs: false“ angezeigt.

- Secure Boot: Richtig

- Die Ausgabe sollte nun Folgendes anzeigen:

- Synchronisieren Sie die Konfiguration mit der Bootbank:

/bin/backup.sh 0

Aktivieren Sie die vollständige Unterstützung in ESXi:

- Aktivieren Sie SSH auf dem ESXi-Host und verwenden Sie einen beliebigen SSH-Client, um eine Verbindung zum ESXi-Host über den Root-Nutzer herzustellen.

- Überprüfen Sie die Sicherheitsstufe:

- Die Ausgabe sollte Folgendes enthalten:

- Modus: TPM

- Installierte VIBs: false“ angezeigt.

- Sicherer Start erforderlich: Richtig

- Die Ausgabe sollte Folgendes enthalten:

- Wenn die Ausgabe nicht mit den oben genannten übereinstimmt, aktivieren Sie die partielle Unterstützung gemäß den obigen Anweisungen, bevor Sie fortfahren.

- Rufen Sie die aktuellen Einstellungen ab, indem Sie Folgendes ausführen:

esxcli system settings encryption get-

- Erlauben Sie dem Kernel, die VIB-Durchsetzung zu akzeptieren:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Schalten Sie den Host aus und dann wieder ein (verwenden Sie keinen Neustart).

- Aktivieren Sie die VIB-Erzwingung, indem Sie Folgendes ausführen:

esxcli system settings encryption set --require-exec-installed-only=T-

- Starten Sie den Node neu, um signierte VIBs durchzusetzen.

- Sobald der Node wieder online ist, überprüfen Sie die Sicherheitsstufe:

esxcli system settings encryption get - Synchronisieren Sie die laufende Konfiguration mit der Bootbank:

/bin/backup.sh 0Backupschlüssel und -konfigurationen:

- SSH zum ESXi-Host als Root

- Anzeigen des Backupschlüssels und Kopieren an einen sicheren Speicherort außerhalb des Node

esxcli system settings encryption recovery list-

- Kopieren Sie den Wiederherstellungsschlüssel (zweite Spalte) und fügen Sie ihn in eine Textdatei ein, um ihn für eine zukünftige Recovery zu speichern. Die Recovery-ID kann ausgelassen werden.

- Erzeugen Sie ein Backup-Bundle auf Hostebene:

vim-cmd hostsvc/firmware/backup_config- Kopieren Sie die Web-URL, die zum Herunterladen des Backup-Bundle bereitgestellt wurde. Speichern Sie dieses Bundle am selben Speicherort wie die Backup-Textdatei des Recovery-Schlüssels.

Aktivieren Sie Secure Boot für Linux:

-

Stellen Sie eine SSH-Verbindung zu Ihrem Linux-Host als root her und überprüfen Sie, ob Secure Boot auf Ihrem Computer aktiviert ist:

mokutil --sb-stat-

- Die Ausgabe sollte Folgendes enthalten:

SecureBootAktiviert

- Die Ausgabe sollte Folgendes enthalten:

- Wenn SDC bereits installiert ist, fahren Sie mit Schritt 4 fort.

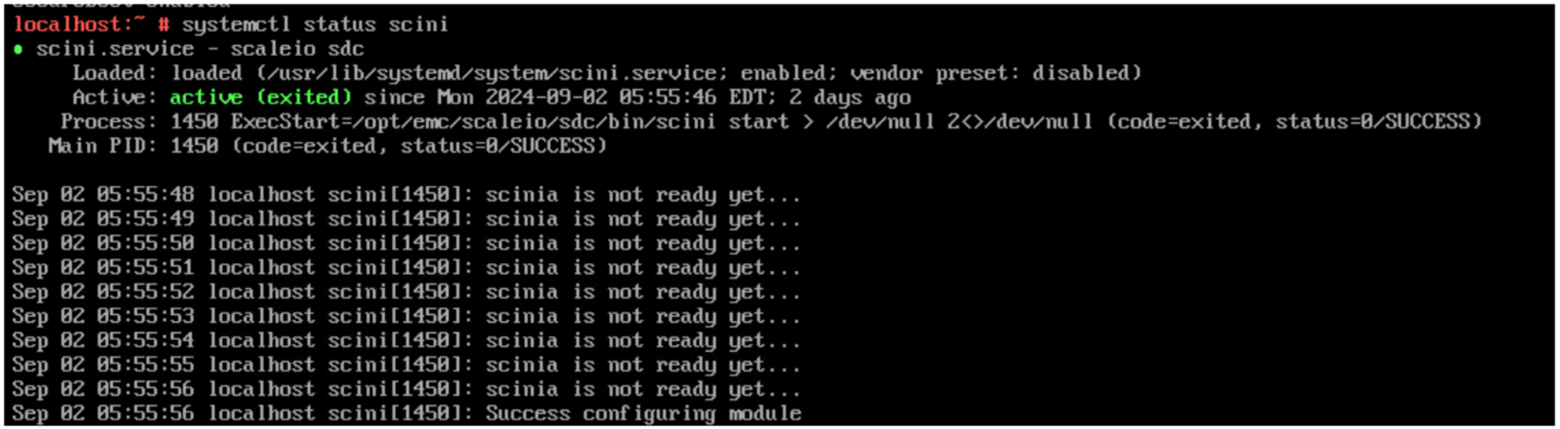

- Wenn der SDC nicht installiert ist, installieren Sie den SDC-RPM. Die Installation sollte erfolgreich sein, aber das Symbol

sciniDer Treiber kann nicht geladen werden. Sie sollten die folgende Fehlermeldung erhalten:"scini service failed because the control process exited with error code".- So prüfen Sie Details zum Fehler:

- Führen Sie

- So prüfen Sie Details zum Fehler:

systemctl status scini.service-

-

- Führen Sie

-

journalctl -xe-

- Wenn Sie das Häkchen

dmesg, sollten Sie Folgendes sehen: Laden des Moduls mit nicht verfügbarem Schlüssel wurde abgelehnt

- Wenn Sie das Häkchen

- Ändern Sie das Verzeichnis in

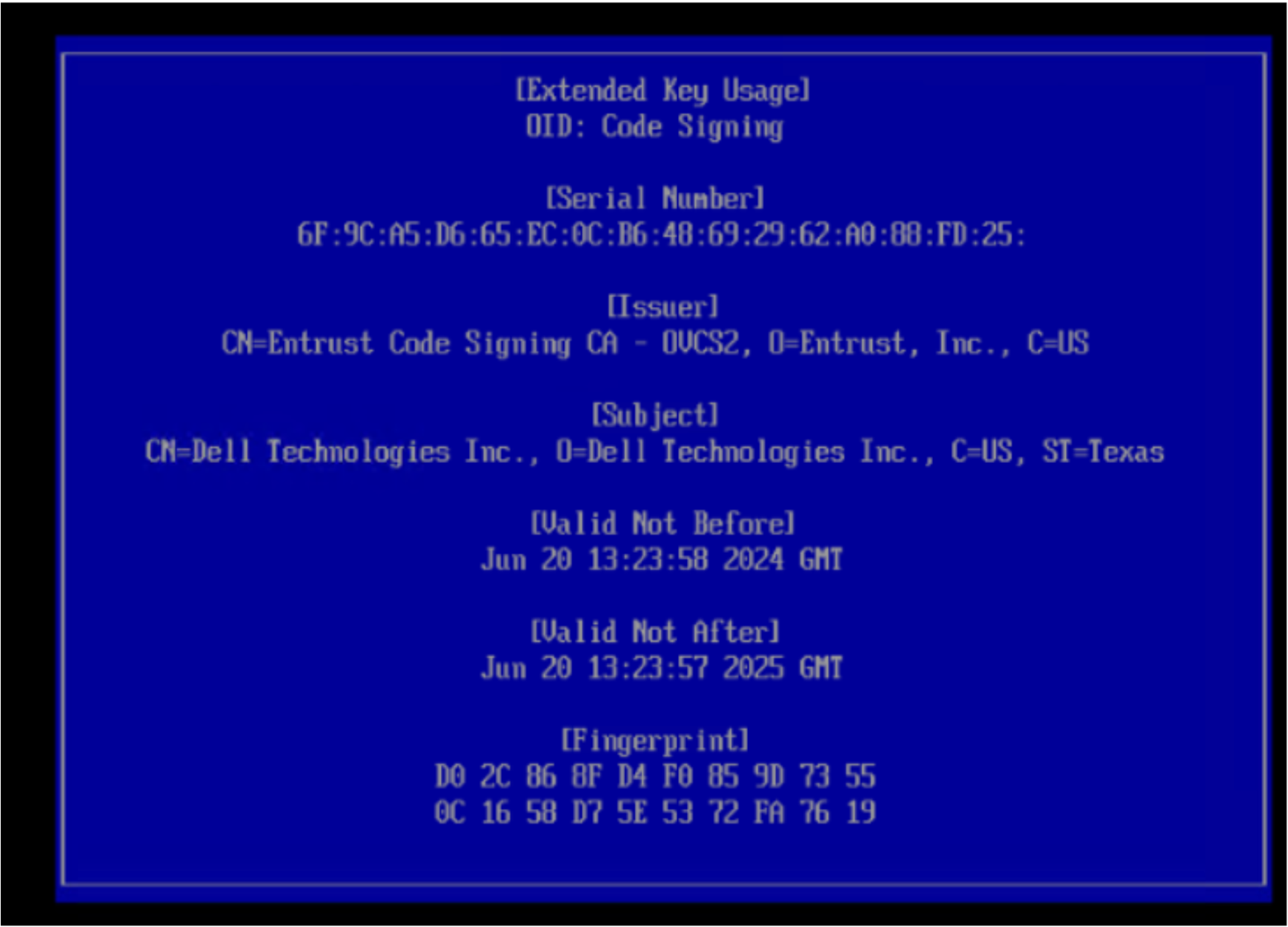

/bin/emc/scaleio/scini_sync/certs/.In diesem Verzeichnis finden Sie die SDC-Zertifikate. - Führen Sie den folgenden Befehl aus, um zu bestätigen, dass sie gültig und nicht abgelaufen sind

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Wenn das Zertifikat gültig ist, verwenden Sie die

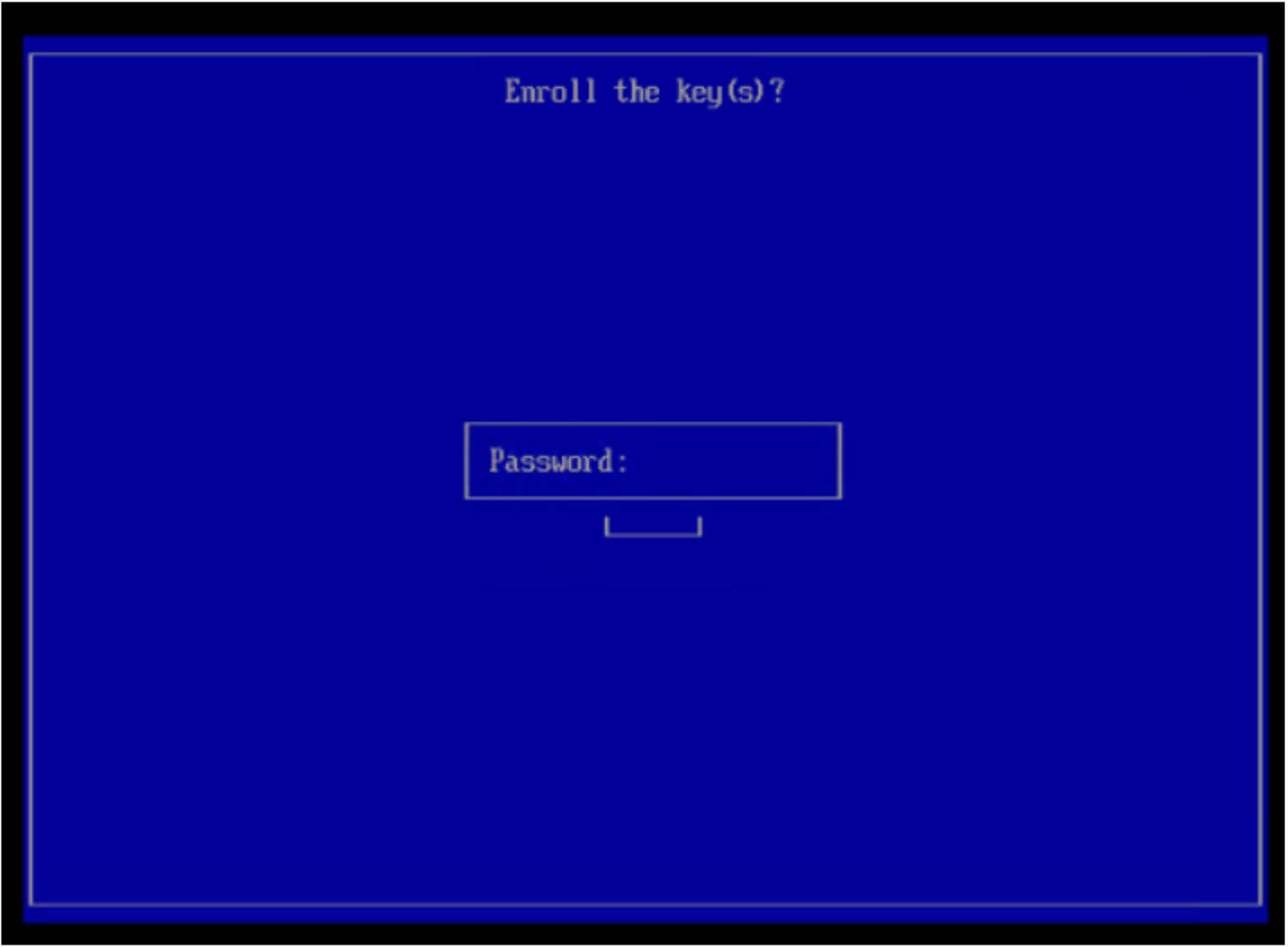

mokutil tookSo importieren Sie die Datei.derzu verwenden. Sie müssen ein Kennwort generieren.

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Wenn das mit dem SDC-Paket gelieferte Zertifikat abgelaufen ist, wird Ihnen möglicherweise ein Zertifikat in

.pemFormat, in das Sie konvertieren müssen.derformatieren Sie mit dem folgenden Befehl:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Wenden Sie sich bei Bedarf an das Dell Supportteam, um das neue signierte SDC-Paket und die zugehörigen Zertifikate zu erhalten

- Starten Sie den Host neu.

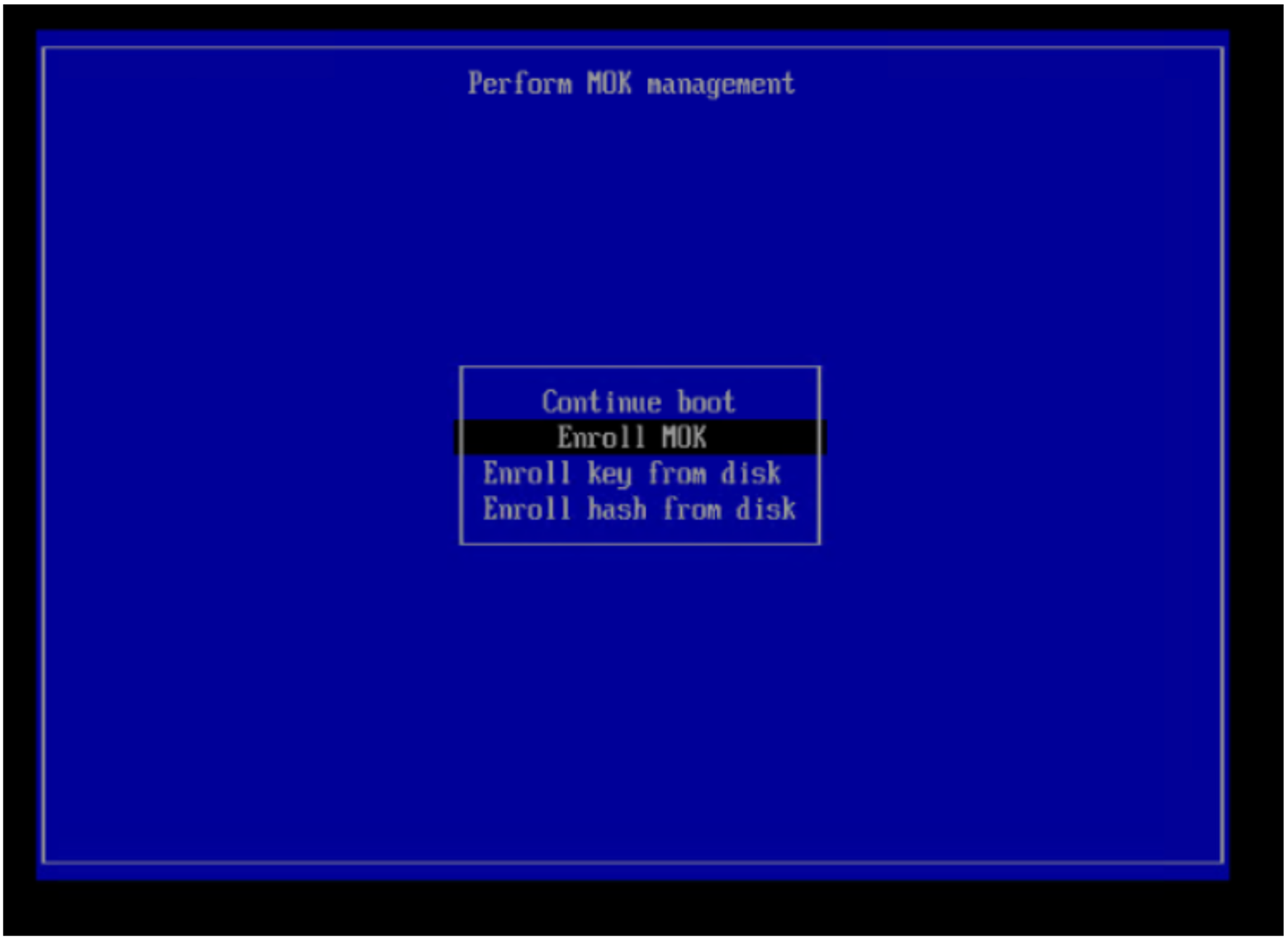

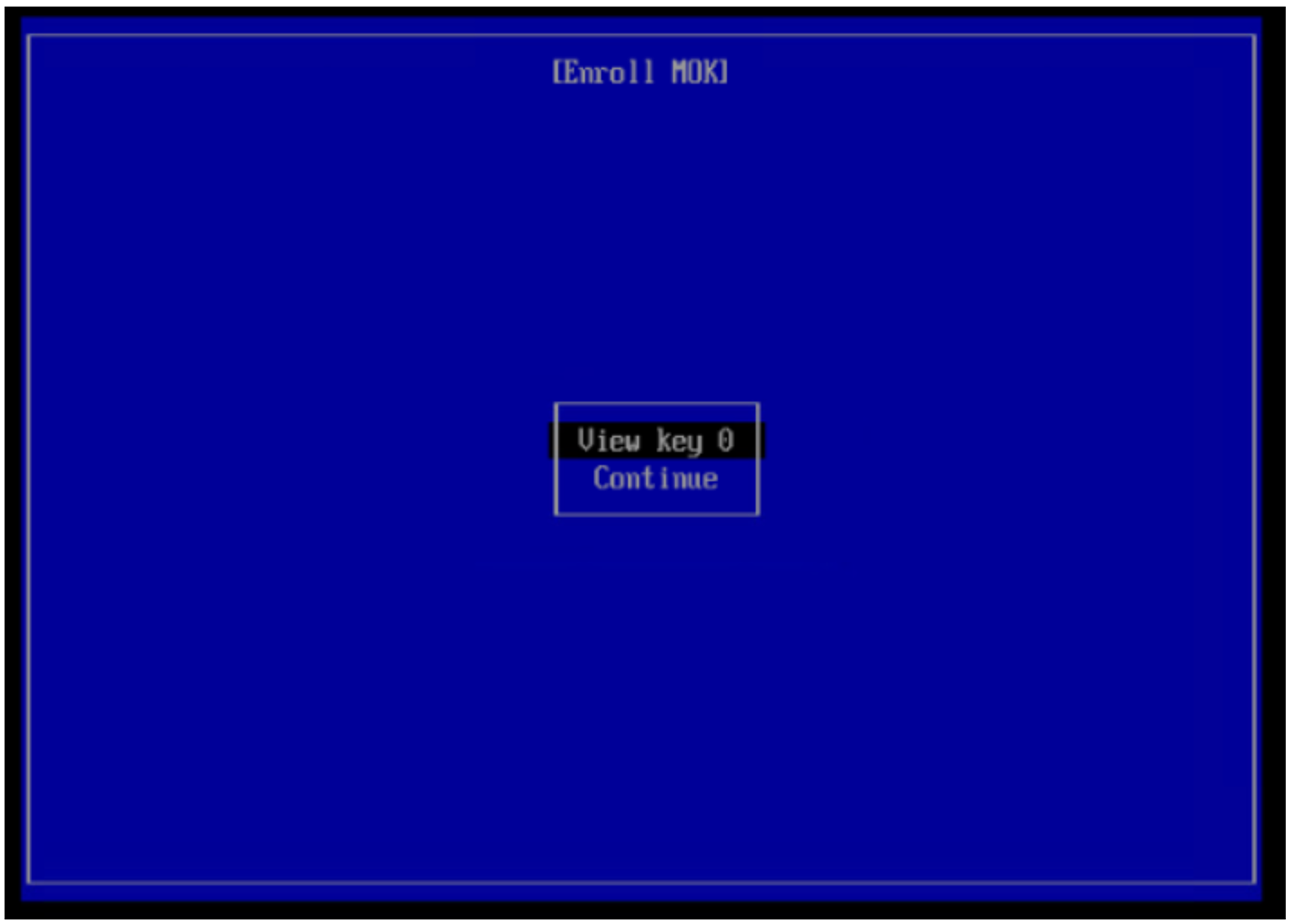

- Beim Start, bevor das Linux-Betriebssystem gestartet wird, müssen Sie das Menü Perform MOK management aufrufen. Rufen Sie das MOK-Management auf und wählen Sie MOK registrieren.

- Melden Sie sich nach dem Neustart beim Host an und führen Sie diesen Befehl aus, um zu überprüfen, ob der SDC betriebsbereit ist:

systemctl status scini.service