Dell Unity: kann nach dem Upgrade auf Unity OE 5.5 nicht auf Dateien oder Ordner im NFS-Export zugreifen

Zusammenfassung: Linux-NutzerInnen können nach dem Upgrade auf Unity OE 5.5 möglicherweise nicht auf einige Dateien oder Ordner im NFS-Export (Network File System) zugreifen.

Dieser Artikel gilt für

Dieser Artikel gilt nicht für

Dieser Artikel ist nicht an ein bestimmtes Produkt gebunden.

In diesem Artikel werden nicht alle Produktversionen aufgeführt.

Symptome

- NutzerInnen bemerken möglicherweise, dass nach dem Unity-Upgrade auf die Betriebsumgebung (OE) 5.5 auf einige Dateien nicht zugegriffen werden kann oder Ordner nicht aufgelistet werden können

- Das Problem tritt nur unter den folgenden Bedingungen auf:

- Der Client mountet den NFS-Export mithilfe von

NFSv4.2klicken, ist der Zugriff gut, wenn der Client den NFS-Export mitNFSv3oderNFSv4.0oderNFSv 4.1. SELinuxauf dem Linux-Client aktiviert ist.

- Der Client mountet den NFS-Export mithilfe von

Hier ist ein Beispiel:

- Nutzer

test_userDer Inhalt von NFS-Mount-Punkt kann nicht aufgelistet werden/mntBeim Montieren mitNFSv4.2.

[test_user@RHEL4 ~]$ mount -v | grep -i mnt 10.xx.xx.48:/test on /mnt type nfs4 (rw,relatime,seclabel,vers=4.2,rsize=131072,wsize=131072,namlen=255,hard,proto=tcp,timeo=600,retrans=2,sec=sys,clientaddr=10.227.xxx.129,local_lock=none,addr=10.60.15.48) [test_user@RHEL4 ~]$ ls -al /mnt ls: cannot open directory '/mnt': Permission denied

- Nutzer

test_userkann denselben Ordner nach dem erneuten Mounten des NFS-Exports durch den Client mithilfe vonNFSv4.1.

[test_user@RHEL4 ~]$ mount -v | grep -i mnt 10.xx.xx.48:/test on /mnt type nfs4 (rw,relatime,vers=4.1,rsize=131072,wsize=131072,namlen=255,hard,proto=tcp,timeo=600,retrans=2,sec=sys,clientaddr=10.227.xxx.129,local_lock=none,addr=10.60.15.48) [test_user@RHEL4 ~]$ ls -al /mnt total 16 drwxrwxrwx. 6 root root 8192 Jun 18 03:21 . dr-xr-xr-x. 20 root root 271 Jun 8 19:07 .. dr-xr-xr-x. 2 root bin 152 Apr 14 03:56 .etc drwxr-xr-x. 2 root root 152 Jun 18 03:20 folder drwxr-xr-x. 2 root root 8192 Apr 14 03:56 lost+found

Ursache

- Unity bietet zusätzliche Unterstützung für

NFSv4.2Ab Unity OE 5.5.NFSv4.2Die Protokollunterstützung sorgt für zusätzliche Sicherheit und Leistung, und die NFS-Attributunterstützung für Ersatzdateien und NFS-Etikettierung wird unterstützt. - Die Sicherheitskennzeichnungsfunktion in

NFSV4.2ermöglicht Sicherheitsbeschriftungen (z. B.SELinuxKontexte), die über NFS-Freigaben gespeichert und durchgesetzt werden sollen. Standardmäßig ist diese Funktion auf dem Unity-NAS-Server aktiviert. - Beim Herunterladen von

SELinuxauf einem Linux-Client aktiviert ist, weist es jedem Objekt in den Systemen einschließlich Dateien, Ordnern, Prozessen, Ports und Geräten eine Sicherheitskennzeichnung zu. - Der Standardsicherheitskontext, der

SELinuxweist Dateien im NFS-Export zu, der mitNFS v3,V4.0oderv4.1Istsystem_u:object_r:nfs_t:s0.

[root@rhel8 test]# ls -alZ testv4.1 -rw-r--r--. 1 root root system_u:object_r:nfs_t:s0 0 Jun 1 21:47 testv4.1

- Wenn der Client den NFS-Export mithilfe von

NFS v4.2, ändert sich der Standardsicherheitskontext von NFS-Dateien inunconfined_u:object_r:default_t:s0.

[root@rhel8 test]# ls -alZ testv4.2 -rw-r--r--. 1 root root unconfined_u:object_r:default_t:s0 0 Jun 1 2025 testv4.2

- Die Änderung des Sicherheitskontexts, insbesondere des Sicherheitstyps von

nfs_tandefault_tkann einige Zugriffsprobleme verursachen, daSELinuxBestimmt die Zugriffsberechtigung basierend auf den Policy-Regeln, die den Sicherheitstyp des Nutzers oder Prozesses und der Dateien oder Ordner berechnen.

Lösung

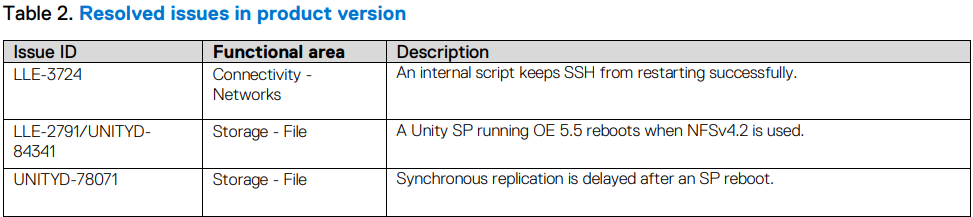

- Dieses Problem wurde in Unity OE 5.5.3 behoben.

Wenn ein Upgrade keine Option ist, gibt es Workarounds, um dieses Problem zu vermeiden.

Nutzer sollten sich je nach ihren Prioritäten für eine Lösung entscheiden: Sicherheit, Einfachheit oder Funktionsanforderungen.

- Mounten Sie den NFS-Export erneut mit

NFSv4.1, NFSv4.0, or NFSv3Vom Kunden:

mount -o vers=4.1 <nas server IP>:/<export> /<localmountpoint>- Mounten Sie den NFS-Export mithilfe von

NFSv4.2Geben Sie jedoch den Sicherheitskontext an:

mount -o context=system_u:object_r:nfs_t:s0 <nas server IP>:/<export> /<localmountpoint>- Downgrade der maximalen Unterstützung

NFSv4Version auf Unity vonv4.2anv4.1.

- Deaktivieren Sie die Sicherheitskennzeichnung auf Unity:

- Ändern Sie den Sicherheitstyp der Dateien im NFS-Export je nach Anforderung in die entsprechenden:

chcon <user>:<role>:<type>:<level> <file/folders>

For example, change the file type to nfs_t.

[root@RHEL4 /]# ls -alZ /mnt/nfsv4.2

-rw-r--r--. 1 root root system_u:object_r:default_t:s0 0 Jun 17 00:53 /mnt/nfsv4.2

[root@RHEL4 /]# chcon -t nfs_t /mnt/nfsv4.2

[root@RHEL4 /]# ls -alZ /mnt/nfsv4.2

-rw-r--r--. 1 root root system_u:object_r:nfs_t:s0 0 Jun 17 00:53 /mnt/nfsv4.2

Weitere Informationen

Das folgende Verfahren kann befolgt werden, um Probleme mit dem SELinux Zugriffsproblem.

1. Bestimmen Sie den Sicherheitskontext des Nutzers:

[test_user@RHEL4 ~]$ id -Z user_u:user_r:user_t:s0

- Vergewissern Sie sich, dass der NFS-Export gemountet ist mit

NFSv4.2undseclabelaktiviert ist:

[test_user@RHEL4 ~]$ mount -v | grep mnt 10.xx.xx.48:/test on /mnt type nfs4 (rw,relatime,seclabel,vers=4.2,rsize=131072,wsize=131072,namlen=255,hard,proto=tcp,timeo=600,retrans=2,sec=sys,clientaddr=10.227.xxx.129,local_lock=none,addr=10.xx.xx.48)

- Überprüfen Sie den Dateisicherheitskontext und reproduzieren Sie das Problem:

[test_user@RHEL4 ~]$ ls -aldZ /mnt drwxrwxrwx. 6 root root system_u:object_r:default_t:s0 8192 Jun 17 07:44 /mnt [test_user@RHEL4 ~]$ ls -al /mnt ls: cannot open directory '/mnt': Permission denied

- Suchen Sie unter

auditlogSo überprüfen Sie, warum der Befehl fehlschlägt:

[root@RHEL4 ~]# ausearch -m avc -ts recent | tail

----

time->Tue Jun 17 18:30:59 2025

type=PROCTITLE msg=audit(1750xxxx59.577:8407): proctitle=6C73002D2D636F6C6F723Dxxxxx46F002D616C002F6D6E74

type=SYSCALL msg=audit(1750203059.577:8407): arch=c000003e syscall=257 success=no exit=-13 a0=ffffff9c a1=5563f160ca70 a2=90800 a3=0 items=0 ppid=104637 pid=104661 auid=10086 uid=10086 gid=10086 euid=10086 suid=10086 fsuid=10086 egid=10086 sgid=10086 fsgid=10086 tty=pts1 ses=246 comm="ls" exe="/usr/bin/ls" subj=user_u:user_r:user_t:s0 key=(null)

type=AVC msg=audit(1750xxxx59.577:8407): avc: denied { read } for pid=104661 comm="ls" name="/" dev="0:47" ino=2 scontext=user_u:user_r:user_t:s0 tcontext=system_u:object_r:default_t:s0 tclass=dir permissive=0

- Wenn der Nutzer

lsauf der/mntdaslsden Sicherheitstyp des Benutzers erbt, wird dieSELinuxDas System bestimmt, ob der Sicherheitstypuser_tVerfügt über Leseberechtigungen für den Dateitypdefault_t. In diesem Fall wird dielsDer Befehl ist fehlgeschlagen, da der Quellsicherheitstypuser_tVerfügt über keine Leseberechtigung für den Sicherheitstyp der Dateidefault_t.

Dies kann durch Überprüfen der Regeln der Sicherheitsrichtlinie bestätigt werden:

root@RHEL4 ~]# sesearch -A -s user_t -t default_t -p read [root@RHEL4 ~]#

- Mit dem folgenden Befehl werden alle Berechtigungstypen aufgelistet

user_that einen Typdefault_t.

[root@RHEL4 ~]# sesearch -A -s user_t -t default_t

allow domain base_file_type:dir { getattr open search };

allow domain file_type:blk_file map; [ domain_can_mmap_files ]:True

allow domain file_type:chr_file map; [ domain_can_mmap_files ]:True

allow domain file_type:file map; [ domain_can_mmap_files ]:True

allow domain file_type:lnk_file map; [ domain_can_mmap_files ]:True

allow user_usertype file_type:filesystem getattr;

- In der obigen Ausgabe

user_tgehört zur Domäne unddefault_tgehört zubase_file_type.

Alsouser_that nurgetattr, öffnen, Suchberechtigung für das Verzeichnis mitdefault_tTyp.

[root@RHEL4 mnt]# seinfo -t default_t -x Types: 1 type default_t, base_file_type, file_type, mountpoint, non_auth_file_type, non_security_file_type; [root@RHEL4 mnt]# seinfo -t user_t -x | grep domain type user_t, application_domain_type, nsswitch_domain, corenet_unlabeled_type, domain, kernel_system_state_reader, netlabel_peer_type, privfd, process_user_target, scsi_generic_read, scsi_generic_write, syslog_client_type, pcmcia_typeattr_1, user_usertype, login_userdomain, userdomain, unpriv_userdomain, userdom_home_reader_type, userdom_filetrans_type, xdmhomewriter, x_userdomain, x_domain, dridomain, xdrawable_type, xcolormap_type; /pre>

- Der Nutzer kann

cdan/mntda offen zulässig ist.

>allow domain base_file_type:dir { getattr open search }; <<<<

[test_user@RHEL4 ~]$ cd /mnt

[test_user@RHEL4 mnt]$ ls

ls: cannot open directory '.': Permission deniedBetroffene Produkte

Dell EMC Unity, Dell Unity Operating Environment (OE)Artikeleigenschaften

Artikelnummer: 000334013

Artikeltyp: Solution

Zuletzt geändert: 04 Feb. 2026

Version: 3

Antworten auf Ihre Fragen erhalten Sie von anderen Dell NutzerInnen

Support Services

Prüfen Sie, ob Ihr Gerät durch Support Services abgedeckt ist.