NetWorker: lo scanner di sicurezza segnala una vulnerabilità sulle porte 5432 e 5671 per un server NetWorker, NetWorker Management Console basato su Windows

Summary: Vulnerabilità in "TLS Version 1.1 Protocol Deprecated" e "TLS Version 1.0 Protocol Detection" per la porta 5432 e la porta 5671 su server NetWorker con NetWorker versione 19.7.0.1 installata su Windows Server 2016 ...

Αυτό το άρθρο ισχύει για

Αυτό το άρθρο δεν ισχύει για

Αυτό το άρθρο δεν συνδέεται με κάποιο συγκεκριμένο προϊόν.

Δεν προσδιορίζονται όλες οι εκδόσεις προϊόντων σε αυτό το άρθρο.

Symptoms

Il server NetWorker e il server NetWorker Management Console (NMC) sono implementati su un sistema operativo basato su Windows.

Uno scanner di sicurezza contrassegna la porta 5671 e la porta 5432 come negoziate con TLS 1.0 e TLS 1.1.

Uno scanner di sicurezza contrassegna la porta 5671 e la porta 5432 come negoziate con TLS 1.0 e TLS 1.1.

Cause

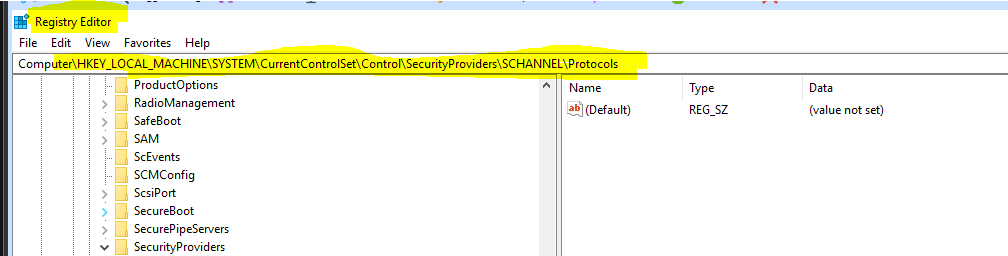

Il percorso del Registro di sistema del sistema operativo Windows. Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols è vuoto, ciò indica che tutte le versioni TLS sono abilitate.

Figura 1. Schermata del registro di sistema del sistema operativo Windows

Poiché le precedenti versioni TLS sono abilitate, le porte 5671 e 5432 le hanno usate durante la negoziazione.

Resolution

Ridurre questa vulnerabilità apportando le seguenti modifiche alle configurazioni RabbitMQ e Postgres.

Per la porta RabbitMQ 5671:

- Sul server NetWorker, modificare il percorso "

C:\Program Files\EMC NetWorker\nsr\rabbitmq-server-#.#.#\etc\rabbitmq.conf" con la riga seguente.

NOTA: La versione di RabbitMQ varia a seconda della versione del server NetWorker.

From:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2', 'tlsv1.1']},

To:

% disable TLS 1.0, remove tlsv1.1 if it is not needed

{versions, ['tlsv1.2']},

- Salvare le modifiche del file.

NOTA: i servizi NetWorker devono essere riavviati per rendere effettive le modifiche. Tuttavia, questa operazione può essere eseguita dopo che le modalità crittografiche per la porta 5432 vengono modificate in base alla procedura riportata di seguito.

Per la porta Postgres 5432:

- Sul server NMC, modificare "

C:\Program Files\EMC NetWorker\Management\nmcdb\pgdata\postgresql.conf" con la riga seguente.

From: ssl_ciphers = 'TLSv1.2:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers To: ssl_ciphers = 'TLSv1.2:!TLSv1.1:!TLSv1.0:HIGH:!SSLv3:!NULL:!ADH:!MEDIUM:!LOW:!EXP:!MD5:!RC4:!3DES:@STRENGTH' #allowed SSL ciphers

- Salvare le modifiche del file.

Riavviare i servizi:

Riavviare i servizi del server NetWorker e del server NMC con il seguente comando:

net stop nsrexecd /y

NOTA: questo comando arresta tutti i servizi NetWorker e NMC.

Se il sistema è sia un server NetWorker che un server NMC, eseguire i comandi che seguono:

net start nsrd net start gstd

Se il sistema è solo un server NMC, eseguire i comandi che seguono:

net start nsrexecd net start gstd

Additional Information

Altri riferimenti:

Επηρεαζόμενα προϊόντα

NetWorker, NetWorker Management ConsoleΠροϊόντα

NetWorker Family, NetWorker SeriesΙδιότητες άρθρου

Article Number: 000213153

Article Type: Solution

Τελευταία τροποποίηση: 28 Απρ 2026

Version: 6

Βρείτε απαντήσεις στις ερωτήσεις σας από άλλους χρήστες της Dell

Υπηρεσίες υποστήριξης

Ελέγξτε αν η συσκευή σας καλύπτεται από τις Υπηρεσίες υποστήριξης.