Data Domain: Administration af værtscertifikater for HTTP og HTTPS

Summary: Værtscertifikater gør det muligt for browsere og programmer at bekræfte identiteten af et Data Domain-system, når der oprettes sikre administrationssessioner. HTTPS er aktiveret som standard. Systemet kan enten bruge et selvsigneret certifikat eller et importeret certifikat fra et nøglecenter, der er tillid til. I denne artikel forklares det, hvordan du kontrollerer, genererer, anmoder om, importerer og sletter certifikater for HTTP/HTTPS på Data Domain-systemer. ...

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Instructions

Certifikater kan udløbe eller blive ugyldige. Hvis der ikke importeres et certifikat, bruger systemet et selvsigneret certifikat, som browsere eller integrerede programmer muligvis ikke har tillid til.

1. Kontroller eksisterende certifikater.

På Data Domain (DD-CLI) skal du køre følgende kommando for at få vist installerede certifikater:

adminaccess certificate show

Hvis certifikaterne er udløbet eller nærmer sig udløb:

-

- Hvis du er selvsigneret, skal du regenerere ved hjælp af DD-CLI.

- Hvis importeret, skal du følge CSR- og importtrinnene nedenfor.

2. Generer selvsignerede certifikater.

Sådan regenereres HTTPS-certifikatet:

adminaccess certificate generate self-signed-cert

Sådan regenererer du HTTPS og pålidelige CA-certifikater:

adminaccess certificate generate self-signed-cert regenerate-ca3. Generer en anmodning om certifikatsignering (CSR)

Brug DD System Manager:

-

- Angiv en adgangssætning, hvis den ikke allerede er udført:

system passphrase set - Gå til Administratoradgang til administration >>.

- Vælg fanen Konfigurer certifikat for > HTTPS >>Tilføj.

- Klik på Generer CSR for dette Data Domain-system.

- Udfyld CSR-formularen og download filen fra:

/ddvar/certificates/CertificateSigningRequest.csr

- Angiv en adgangssætning, hvis den ikke allerede er udført:

CLI-alternativ: (Eksempel)

adminaccess certificate cert-signing-request generate key-strength 2048bit country "CN" state "Shanghai" city "Shanghai" org-name "Dell EMC" org-unit "Dell EMC" common-name "ddve1.example.com" subject-alt-name "DNS:ddve1.example.com, DNS:ddve1"4. Importer signeret certifikat

- Brug DD System Manager:

- Vælg administrationsadgang >> Enadministratoradgang

- I området Tjenester skal du vælge HTTPS og klikke på Konfigurer

- Vælg fanen Certifikat

- Klik på Tilføj

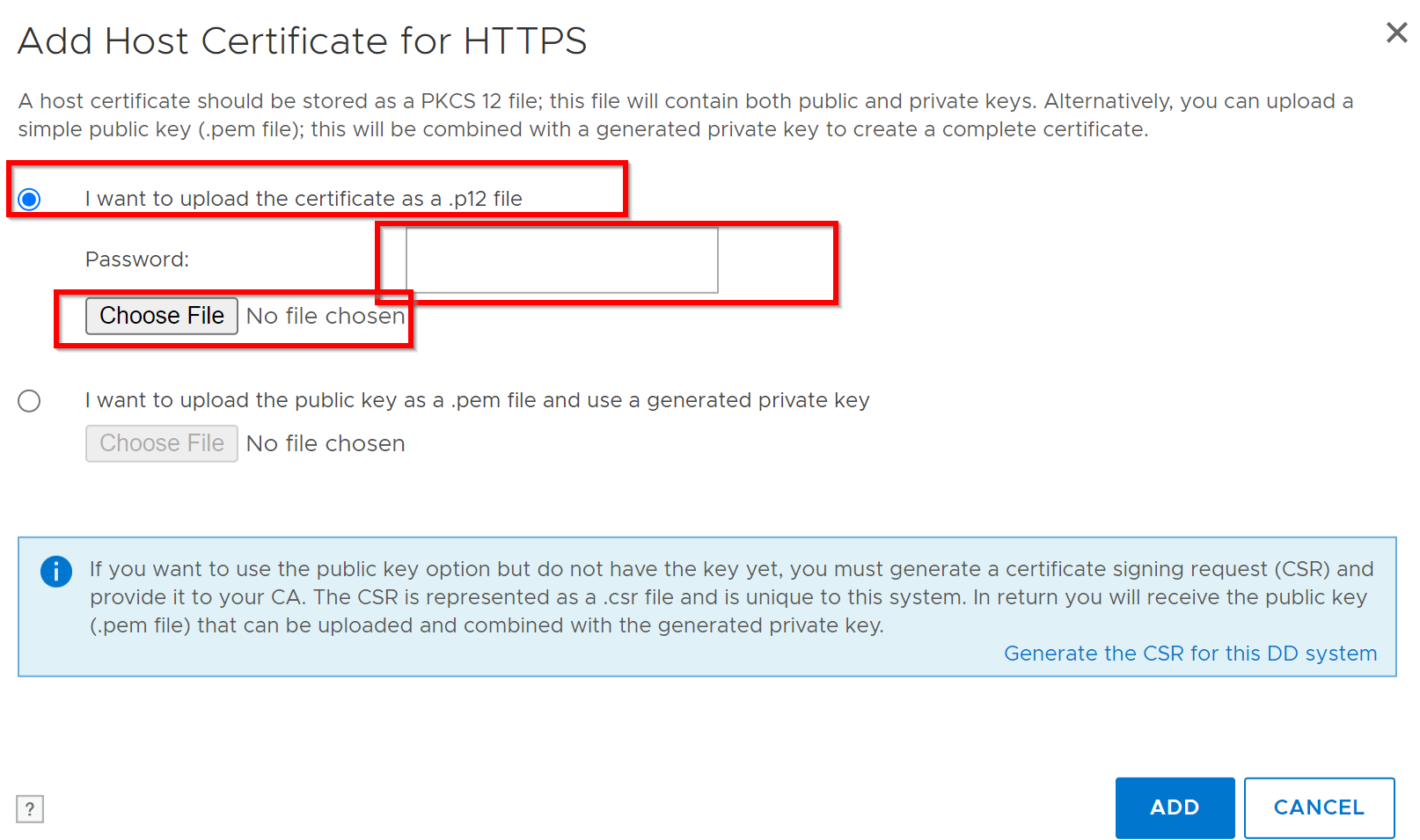

Der vises en dialogboks Upload:

- Til

.p12fil:- Vælg Overfør certifikat som .p12-fil, indtast adgangskode, gennemse og overfør.

- Til

.pemfil:- Vælg Upload offentlig nøgle som .pem-fil, og brug genereret privat nøgle, gennemse og overfør.

- Eksempel på .p12-valg:

5. Slet eksisterende certifikat.

Før du tilføjer et nyt certifikat, skal du slette det aktuelle:

-

- Gå til fanen > Administration Access > Administrator Access > HTTPS > Konfigurer > certifikat.

- Vælg certifikat, og klik på Slet.

6. CSR-validering

Bekræft CSR ved hjælp af Windows-kommandoprompt:

certutil -dump <CSR file path>Additional Information

- Private og offentlige nøgler skal være 2048 bit.

- DDOS understøtter én aktiv CSR og ét signeret certifikat til HTTPS ad gangen.

Reference: KB-implementering: Data Domain: Sådan bruges eksternt signerede certifikater

Affected Products

Data DomainArticle Properties

Article Number: 000205198

Article Type: How To

Last Modified: 27 Nov 2025

Version: 7

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.