Come implementare patch e hotfix per proxy Avamar e IDPA 2.6 con GOAV

Resumen: Come implementare le patch e gli hotfix per proxy Avamar più recenti per la stabilità di Avamar.

Este artículo se aplica a

Este artículo no se aplica a

Este artículo no está vinculado a ningún producto específico.

No se identifican todas las versiones del producto en este artículo.

Instrucciones

Questo articolo spiega come utilizzare GOAV per applicare in modo automatizzato l'hotfix per proxy Avamar a tutti i proxy registrati all'interno di Avamar.

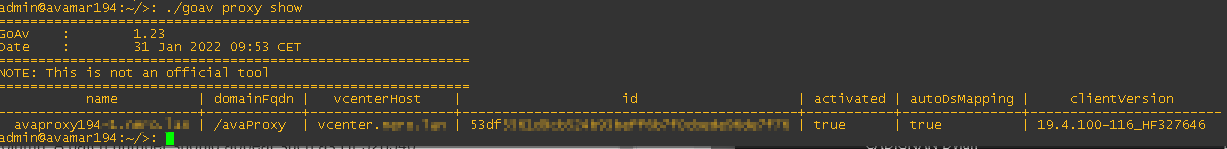

=> Nella colonna "clientversion" sono disponibili la build di base del proxy, "_" e il numero della patch.

=> Nella colonna "clientversion" sono disponibili la build di base del proxy, "_" e il numero della patch.

Nota: osservare l'ultima colonna. È indicato un numero di patch, ad esempio HF327646.

- Ottenere lo strumento GOAV. Scaricare lo strumento GOAV più recente da questo URL:

curl --disable-eprt -O ftp://avamar_ftp:anonymous@ftp.avamar.com/software/scripts/goav

- Copiare questo strumento in Avamar Utility Node nella cartella /home/admin.

- Rendere eseguibile questo strumento (come amministratore).

chmod +x goav

- Avviare lo strumento per ottenere l'elenco dei proxy.

./goav proxy show

Nota: vengono visualizzati tutti i proxy registrati con la versione e gli hotfix applicati, se disponibili.

- Scaricare gli hotfix per proxy più recenti disponibili per la versione di Avamar in uso. Per IDPA 2.6.X, si tratta di Avamar 19.3.

Nota: accedere agli hotfix interni o chiedere al supporto di fornire i file di hotfix più recenti. Il file deve essere nel formato RPM. In questo caso, la versione utilizzata è HF 327646.

- Copiare questo RPM nella cartella home di Avamar (o in un'altra).

- Aggiornare le credenziali della password del proxy locale GOAV per consentire l'invio di tutti i comandi.

./goav proxy set-password

Nota: quando viene richiesto se il proxy ha la stessa password, scegliere YES. La password predefinita è "avam@r". Eseguire lo stesso comando con "--name IDPA_PROXY_NAME", in quanto la password del proxy interno IDPA è la stessa di AVAMAR per impostazione predefinita.

- Applicare il comando relativo all'hotfix generico per il proxy 19.3 per evitare problemi di backup con il servizio non abilitato per impostazione predefinita (problema con il proxy 19.3).

./goav proxy exec "systemctl enable vami-sfcb"

- Eseguire il push del pacchetto di aggiornamento RPM su tutti i proxy.

./goav proxy upload --local /tmp/AvamarVMwareCombined-linux-sles12sp4-x86_64-19.3.100-149.rpm --remote AvamarVMwareCombined-linux-sles12sp4-x86_64-19.3.100-149.rpm

- Eseguire l'aggiornamento dell'hotfix su tutti i proxy.

./goav proxy exec "rpm -Uvh --force AvamarVMwareCombined-linux-sles12sp4-x86_64-19.3.100-149.rpm;reboot"

- Modificare la password del proxy (opzionale).

./goav proxy exec "echo 'admin:PASSWORD' | chpasswd"

./goav proxy exec "echo 'root:PASSWORD' | chpasswd"

./goav proxy exec "echo 'root:PASSWORD' | chpasswd"

- Impostare nuovamente la modifica della password del proxy locale per applicarne una nuova.

./goav proxy set-password

Nota: quando viene richiesto se il proxy ha la stessa password, scegliere YES. Impostare la PASSWORD su una utilizzata nel passaggio 11.

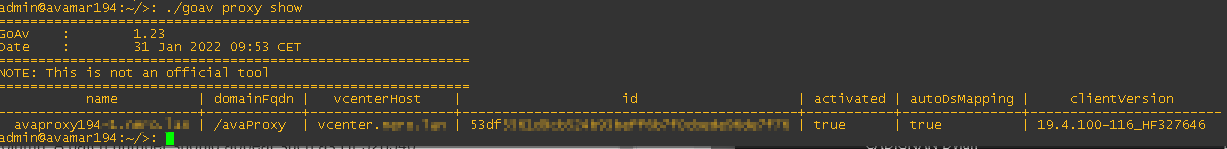

- Verificare che nel proxy sia applicata una versione valida della patch.

=> Nella colonna "clientversion" sono disponibili la build di base del proxy, "_" e il numero della patch.

=> Nella colonna "clientversion" sono disponibili la build di base del proxy, "_" e il numero della patch.

Nota: osservare l'ultima colonna. È indicato un numero di patch, ad esempio HF327646.

- Modificare AutoDsMapping (opzionale).

mccli client edit --auto-datastore-mapping=true --name=PROXY_NAME

Nota: eseguire questa procedura per tutti i proxy applicabili.

Información adicional

Le patch per il proxy si trovano nella pagina di supporto del prodotto Avamar (https://www.dell.com/support/home/en-us/product-support/product/avamar-server/drivers).

Productos afectados

Avamar, Integrated Data Protection Appliance SoftwarePropiedades del artículo

Número del artículo: 000188866

Tipo de artículo: How To

Última modificación: 27 feb 2024

Versión: 9

Encuentre respuestas a sus preguntas de otros usuarios de Dell

Servicios de soporte

Compruebe si el dispositivo está cubierto por los servicios de soporte.