Unisphere pour PowerMax : Configuration du journal syslog distant

Résumé: Cet article de la base de connaissances explique comment configurer Unisphere for PowerMax Remote Syslog.

Instructions

- Cliquez sur Paramètres dans le tableau de bord principal de Unisphere :

Figure 1 : Settings Unisphere Dashboard

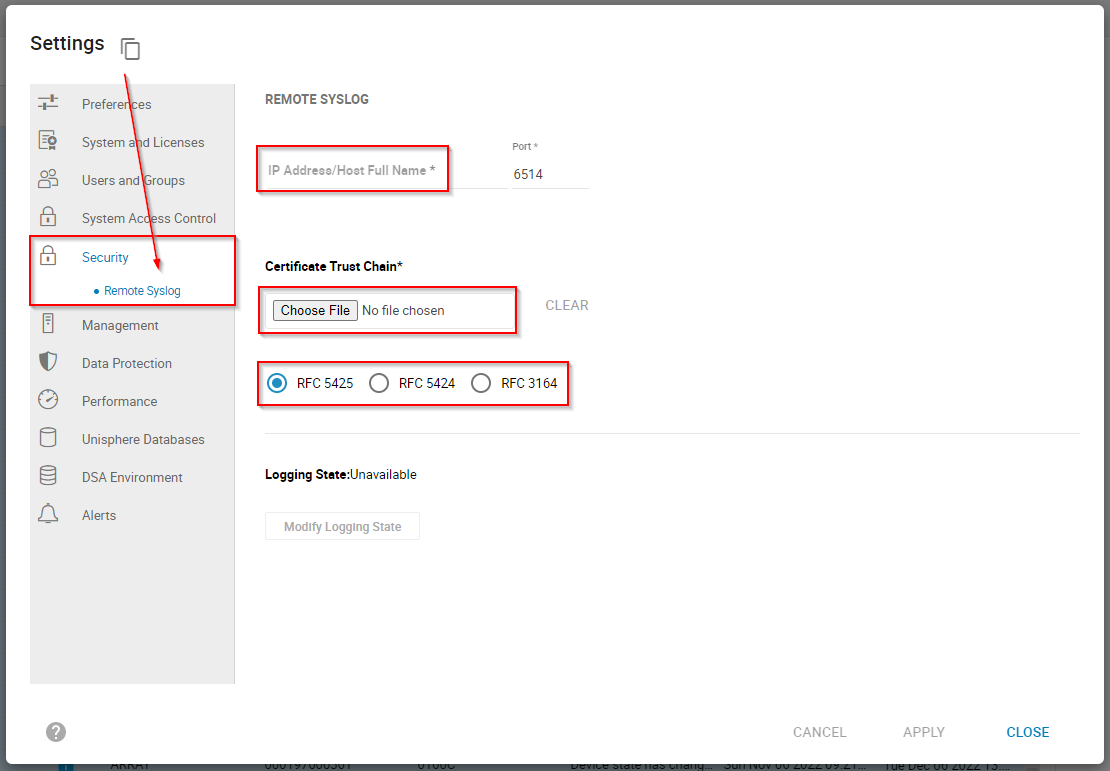

- Cliquez sur Sécurité >Syslog distant, ajoutez l’adresse IP ou le nom complet de l’hôte, la chaîne d’approbation du certificat, puis cliquez sur Appliquer :

Figure 2 : Ajoutez l’adresse IP ou le nom complet de l’hôte, la chaîne d’approbation du certificat, puis cliquez sur Appliquer.

Le port par défaut du serveur Syslog distant sécurisé est le port 6514 (syslog-tls). Pour un transfert sécurisé des messages de log, procédez comme suit : Syslog must work over TCP 6514 avec authentification basée sur un certificat TLS (Transport Layer Security) sécurisé (RFC 5425)

Chaîne d’approbation du certificat

Une chaîne d’approbation de certificats, également appelée chaîne de certificats ou chaîne de confiance, est une série de certificats numériques. Ces certificats vérifient l’authenticité et la fiabilité des entités d’infrastructure à clé publique (PKI), telles qu’un serveur ou un appareil.

Dans le contexte du journal syslog distant, une chaîne d’approbation de certificats joue un rôle crucial pour garantir la transmission sécurisée des messages de journal entre un client syslog (tel qu’un périphérique réseau) et un serveur syslog.

Pour Unisphere for PowerMax v10.2 et les versions antérieures, les exigences sont les suivantes :

Autorité de certification (CA) racine : La chaîne d’approbation commence par une autorité de certification racine de confiance, qui est une entité bien connue et de confiance qui émet des certificats pour d’autres autorités de certification. La clé publique de l’autorité de certification racine est intégrée dans le magasin d’approbations du client, ce qui permet au client de faire confiance aux certificats émis par l’autorité de certification racine.

Autorité de certification (CA) intermédiaire : L’autorité de certification racine émet un certificat à une autorité de certification intermédiaire, qui est une autorité de certification subordonnée qui émet des certificats aux entités finales, telles que les serveurs ou les appareils. L’autorité de certification racine signe le certificat de l’autorité de certification intermédiaire, établissant ainsi une chaîne d’approbation.

Certificat de serveur : L’autorité de certification intermédiaire émet un certificat sur le serveur syslog, qui inclut la clé publique du serveur et les informations d’identité (telles que le nom d’hôte, l’adresse IP). L’autorité de certification intermédiaire signe le certificat du serveur, en le liant à la chaîne d’approbation.

Pour Unisphere for PowerMax v10.3 et versions ultérieures, les exigences sont les suivantes :

Un nouveau certificat racine auto-signé est requis dans l’environnement du client et doit présenter l’un des éléments suivants :

- Paramètre AIA (Authority Information Access) valide avec des URL actives et accessibles pour la liste de révocation des certificats (CRL)

OU - Intervenants du protocole OCSP (Online Certificate Status Protocol)

Lorsqu’un client syslog (tel que, dans ce cas, Unisphere for PowerMax) lance une connexion au serveur syslog, il reçoit le certificat du serveur syslog distant.

Le client vérifie le certificat en vérifiant les éléments suivants :

- Le certificat est émis par une autorité de certification intermédiaire de confiance.

- Le certificat de l’autorité de certification intermédiaire est émis par une autorité de certification racine de confiance.

- Le certificat n’a pas expiré ou été révoqué.

- L’objet du certificat (par exemple, nom d’hôte, adresse IP) correspond à l’identité attendue du serveur syslog.

Etablissement de la fiducie :

Si le client parvient à vérifier le certificat du serveur, il établit une relation de confiance avec le serveur.

Le client peut ensuite utiliser la clé publique du serveur pour chiffrer les messages de journal, garantissant ainsi leur confidentialité et leur intégrité lors de la transmission.

La chaîne d’approbation du certificat garantit que le client syslog peut approuver l’identité du serveur syslog et établir une connexion sécurisée pour la transmission des messages de log.

Cela est important dans les scénarios syslog distants, où les messages de journal peuvent être transmis via des réseaux non approuvés, tels qu’Internet.

RFC 5425

Cette RFC se concentre sur le transport des messages syslog via le protocole TCP (Transmission Control Protocol).

Il définit les éléments suivants :

- L’utilisation de TCP comme protocole de transport pour les messages syslog

- Le protocole TLS syslog, qui assure le chiffrement et l’authentification des messages syslog

- Protocole DTLS (Datagram Transport Layer Security) syslog qui assure le chiffrement et l’authentification des messages syslog via UDP (User Datagram Protocol).

- RFC 5425 fournit un moyen sûr et fiable de transporter les messages syslog via TCP, ce qui est essentiel pour les configurations syslog distantes.

RFC 5424

Cette RFC met à jour le protocole syslog pour respecter les limites de la norme RFC 3164.

Les principales différences sont les suivantes :

- Format d’horodatage amélioré avec résolution en milliseconde

- Introduction d’un élément de données structuré, qui permet une journalisation plus flexible et extensible

- Prise en charge du chiffrement IPv6 et TLS (Transport Layer Security)

- Fonctions de sécurité améliorées, telles que l’authentification et l’autorisation

- La RFC 5424 est rétrocompatible avec la RFC 3164, ce qui permet une transition en douceur vers le nouveau protocole.

RFC 3164

Cette RFC décrit le protocole syslog d’origine.

Il définit le format de message syslog, qui inclut les composants suivants :

- Priorité (une combinaison de facilité et de gravité)

- Horodatage

- Nom d’hôte

- Message

La norme RFC 3164 est encore largement utilisée aujourd’hui, mais présente certaines limites, telles que l’absence d’authentification et de chiffrement.

Lorsque le syslog distant est correctement configuré, Unisphere for PowerMax envoie cinq journaux à partir de l’hôte Unisphere :

SMASRUNSTOREVNTDSTORSRVDSYMAPI

Le contenu de tous les logs ci-dessus est suivi ou envoyé à l’hôte syslog.

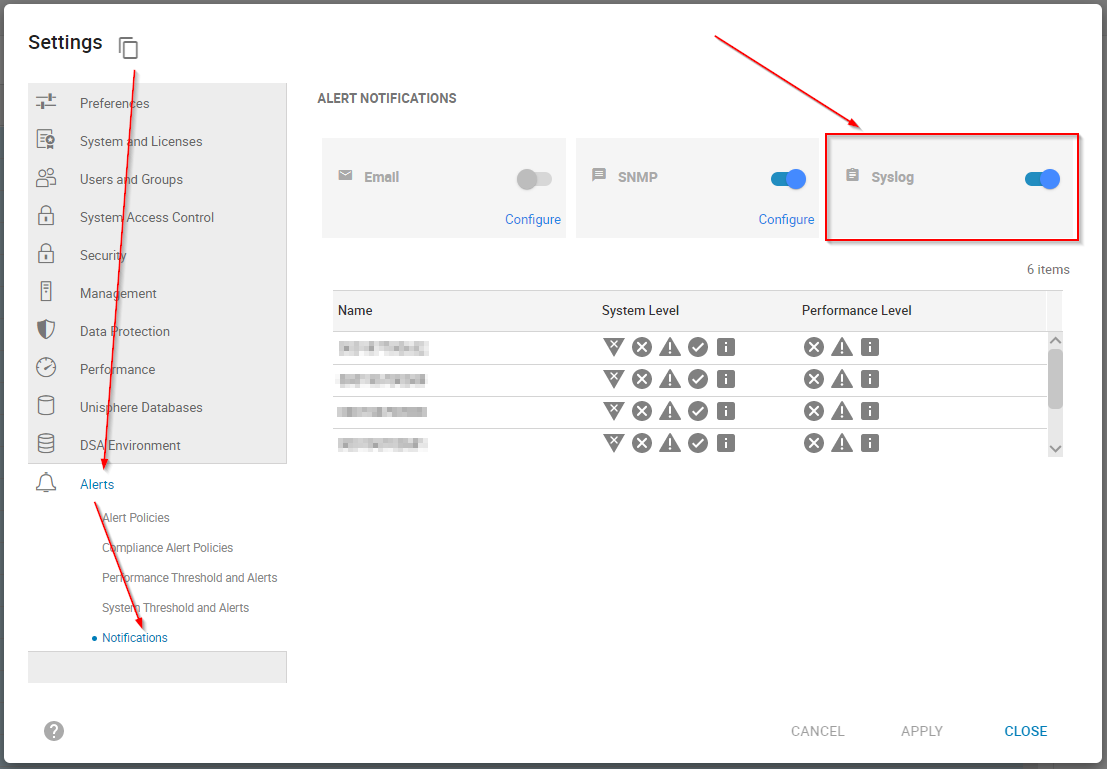

Il peut y avoir confusion entre le journal syslog distant sécurisé et le journal syslog standard pour les notifications d’alerte.

Si l’objectif est d’intercepter les événements de baie, utilisez la fonctionnalité syslog disponible dans Settings >Alerts>Enable Syslog :

Figure 3 : Pour intercepter des événements de baie.

Les paramètres détaillés expliquant comment configurer cette fonctionnalité syslog standard peuvent être consultés dans Comment configurer syslog dans Unisphere for VMAX/PowerMax intégré.

Accédez à la page produit PowerMax sur les articles > de la base de connaissances du support > Dell PowerMax : Documentation et vidéos >sur les produits InfoHubGestion et surveillance des systèmes> de stockage ouverts Dépannage >Guide de l’utilisateur Événements et alertes Dell pour PowerMax et HYPERMAX pour afficher des informations utiles sur :

- Événements asynchrones

- Nom de la règle Unisphere : mappage de l’ID d’alerte

Informations supplémentaires

La taille maximale autorisée du fichier de certificat Unisphere for PowerMax est de 80 Ko.