PowerFlex: Aktivera säker start för PowerFlex-beräkningsnoder

Sammanfattning: Den här artikeln innehåller stegvisa instruktioner för att aktivera UEFI (Unified Extensible Firmware Interface) säker start på Dell PowerFlex-beräkningsnoder som kör ESXi eller Linux.

Instruktioner

Om du vill aktivera säker start på Dell PowerFlex Compute-noder måste du uppfylla följande krav:

-

Startläget måste vara inställt på UEFI (Unified Extensible Firmware Interface) i startinställningarna för system-BIOS>.

Obs! Om värden inte är i det här läget kanske du inte kan ändra den utan att installera om operativsystemet. - Servern måste ha Trusted Platform Module 2.0 (TPM) installerat.

- BIOS bör vara på den version som krävs för den specifika PowerEdge-modellen för att stödja aktivering av säker start. Information finns på Dells supportwebbplats.

- RPQ krävs för att aktivera säker uppstart. Kontakta din kontorepresentant på Dell Technologies för att utvärdera och aktivera alternativet för säker start för PowerFlex-noder genom en process för produktkvalificering (RPQ).

- Säker start måste avaktiveras i iDRAC innan driftsättningar utförs med PowerFlex Manager. Om det är aktiverat misslyckas distributionen. Säker start bör endast aktiveras efter distribution.

Konfigurera Dell PowerEdge iDRAC för säker start:

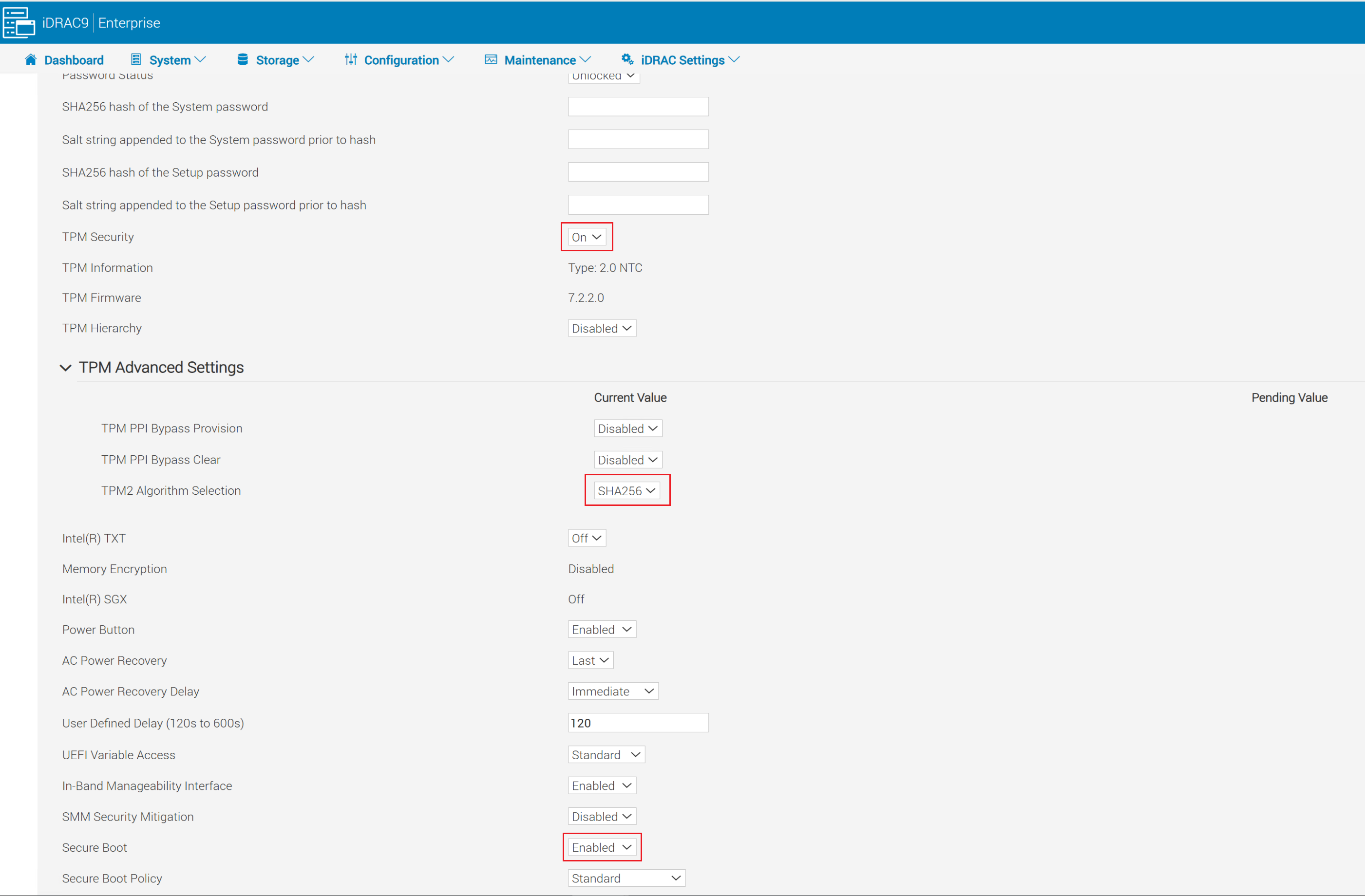

- Logga in på iDRAC-webbgränssnittet och gå till Konfiguration > BIOS-inställningar > Systemsäkerhet

- Ställ in TPM Security på På

- Expandera Avancerade TPM-inställningar och ställ in TPM2-algoritmval på SHA256

- Ställ in säker uppstart på Aktiverad

- Klicka på Verkställ längst ned på skärmen med systemsäkerhetsinställningar .

- Klicka på knappen Verkställ och starta om längst ned till vänster på skärmen.

Aktivera säker uppstart för ESXi:

Delvis stöd: Betrodd start med attestering.

- UEFI Secure Boot: Verifierar starthanteraren och kernelmodulerna vid uppstart

- TPM-mått: Lagrar starthash-mått i TPM-PCR:er (används för attestering)

- TPM-stödd kryptering: VM-, vSAN- och kärndump

- vCenter-attestering: Upptäcker om värden har startat i ett manipulerat eller ej betrott tillstånd

- vTPM-stöd på virtuella datorer: Virtuella datorer kan ges en virtuell TPM för gästsäkerhetsfunktioner (kräver även vCenter KMS-server)

Fullt stöd: Låsning av körningskontroll

- Inkluderar alla funktioner i partiellt stöd

- Signerad VIB-verkställighet: Säkerställer att VIB:er inte manipuleras

- Endast VMware-signerade VIB:er kan installeras

- Signerade VIB:er kan endast läsas in under ESXi-start

Aktivera partiellt stöd i ESXi:

För PowerFlex rack- och enhetsnoder måste säker start aktiveras efter att PowerFlex Manager har driftsatt noderna. Om det är aktiverat i förväg misslyckas distributioner med PowerFlex Manager.

Aktivera partiellt stöd, följ dessa steg:

-

Kör valideringsskriptet:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Om det godkänns visas "Säker start KAN aktiveras".

- Om det misslyckas visas osignerade VIB:er. Du måste ta bort dessa innan du fortsätter. Annars visas en lila skärm vid nästa start.

- Aktivera SSH på ESXi-värden och använd valfri SSH-klient för att ansluta till ESXi-värden med rotanvändaren.

- Kontrollera säkerhetsnivån:

esxcli system settings encryption get-

- Utdata bör visa:

- Läge: Inget

- Installerade VIB:er: Falskt

- Kräv säker start: Falskt

- Utdata bör visa:

- Aktivera TPM-läge:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Starta om värden.

- Kontrollera säkerhetsnivån när värden är online igen:

esxcli system settings encryption get-

- Utdata bör nu visa:

- Läge: TPM

- Installerade VIB:er: Falskt

- Säker start: Sant

- Utdata bör nu visa:

- Synkronisera konfigurationen till startbanken:

/bin/backup.sh 0

Aktivera fullt stöd i ESXi:

- Aktivera SSH på ESXi-värden och använd valfri SSH-klient för att ansluta till ESXi-värden med rotanvändaren .

- Kontrollera säkerhetsnivån:

- Utdata bör visa:

- Läge: TPM

- Installerade VIB:er: Falskt

- Kräv säker start: Sant

- Utdata bör visa:

- Om utdata inte matchar ovanstående, aktivera partiellt stöd genom att följa instruktionerna ovan innan du fortsätter.

- Få de aktuella inställningarna genom att köra:

esxcli system settings encryption get-

- Tillåt kerneln att acceptera VIB-tvingande:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Stäng av värden och slå sedan på värden (använd inte omstart).

- Aktivera tvingande VIB genom att köra:

esxcli system settings encryption set --require-exec-installed-only=T-

- Starta om noden för att framtvinga signerade VIB:er.

- När noden är online igen kontrollerar du säkerhetsnivån:

esxcli system settings encryption get - Synkronisera den aktiva konfigurationen till startbanken:

/bin/backup.sh 0Säkerhetskopieringsnycklar och konfigurationer:

- SSH till ESXi-värden som rot

- Visa säkerhetskopieringsnyckeln och kopiera den till en säker plats utanför noden

esxcli system settings encryption recovery list-

- Kopiera återställningsnyckeln (andra kolumnen) och klistra in den i en textfil för att spara den för framtida återställning. Återställnings-ID kan utelämnas.

- Generera ett säkerhetskopieringspaket på värdnivå:

vim-cmd hostsvc/firmware/backup_config- Kopiera webbadressen för att ladda ned säkerhetspaketet. Lagra det här paketet på samma plats som säkerhetskopieringstextfilen för återställningsnyckeln.

Aktivera säker start för Linux:

-

SSH-anslut till Linux-värden som rot och bekräfta att säker start är aktiverat på datorn:

mokutil --sb-stat-

- Utdata ska ha

SecureBootenabled

- Utdata ska ha

- Om SDC redan är installerat fortsätter du till steg 4.

- Om SDC inte är installerat, installera SDC RPM. Installationen bör lyckas, men

sciniDrivrutinen bör inte kunna laddas. Du bör få felmeddelandet"scini service failed because the control process exited with error code".- Så här söker du efter information om felet:

- Kör

- Så här söker du efter information om felet:

systemctl status scini.service-

-

- Kör

-

journalctl -xe-

- Om du markerar

dmesgbör du se: Inläsning av modul med otillgänglig nyckel nekades

- Om du markerar

- Ändra katalog till

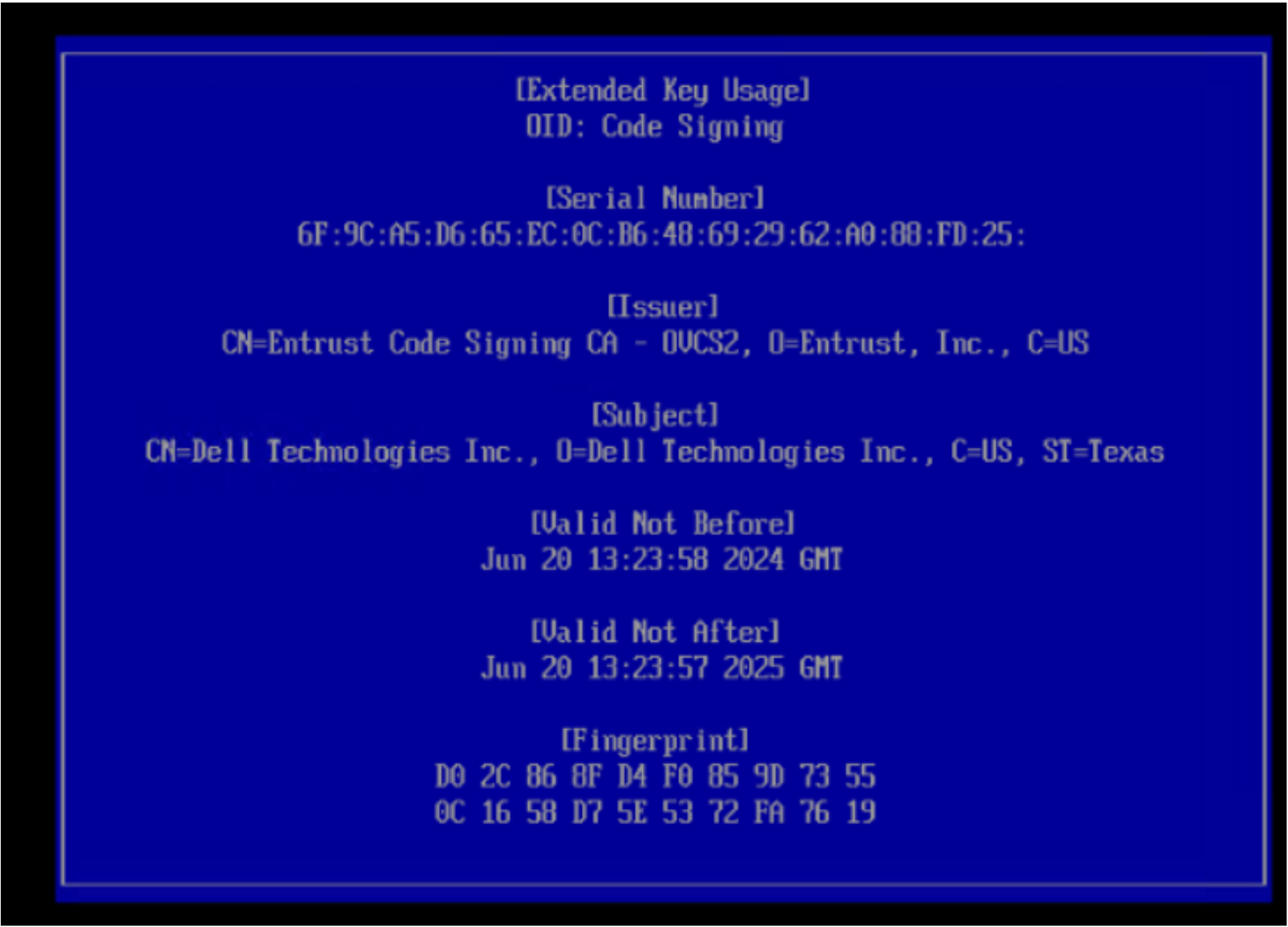

/bin/emc/scaleio/scini_sync/certs/.I den här katalogen hittar du SDC-certifikaten. - Kör följande kommando för att bekräfta att de är giltiga och inte har upphört att gälla

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Om certifikatet är giltigt använder du

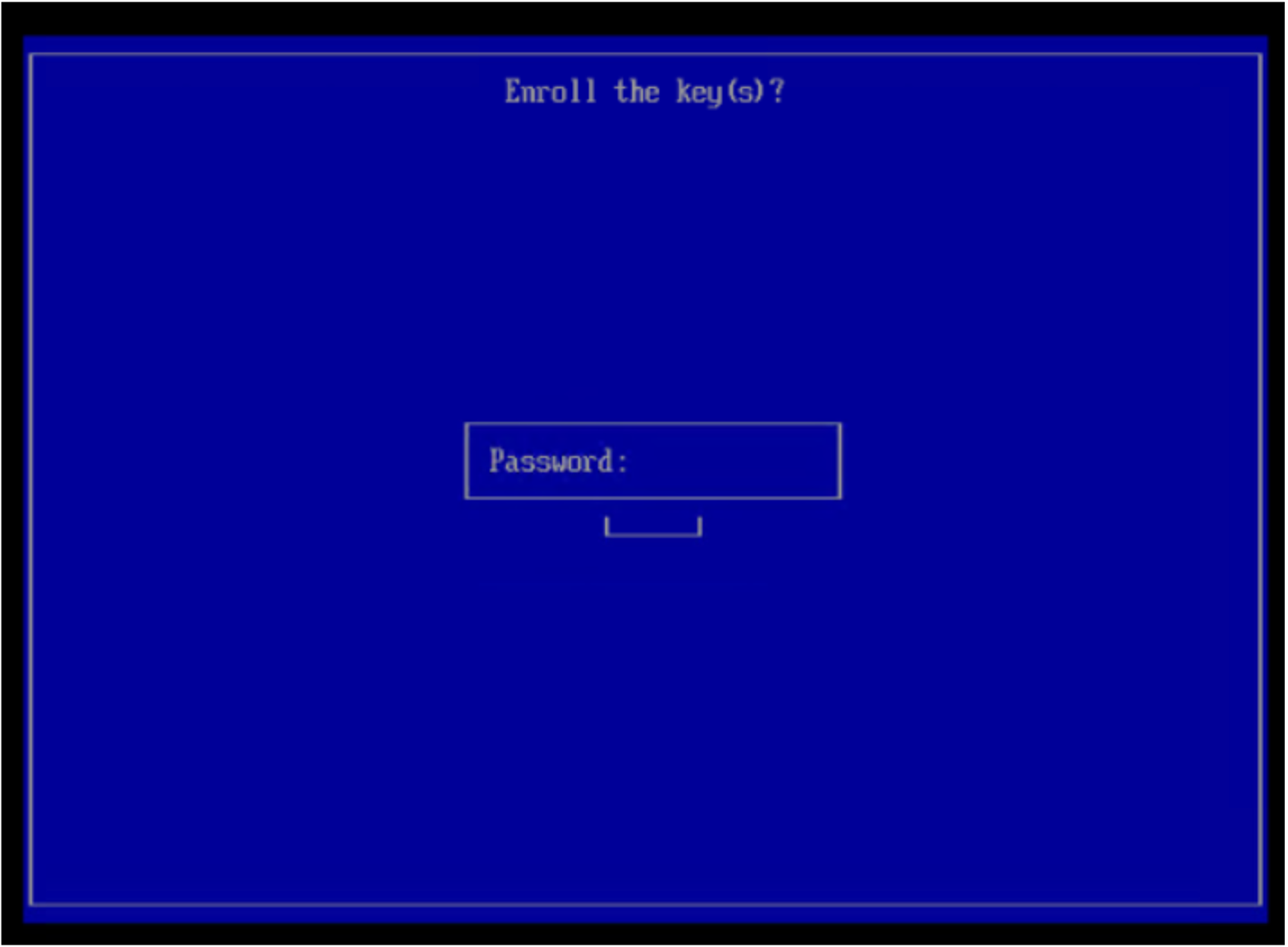

mokutil tookför att importera.derFilen. Du måste skapa ett lösenord

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Om certifikatet som medföljde SDC-paketet har upphört att gälla kan du få ett certifikat i

.pemformat som du måste konvertera till.derformat med följande kommando:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Om det behövs, kontakta Dells supportteam för att få det nya signerade SDC-paketet och relaterade certifikat

- Starta om värden.

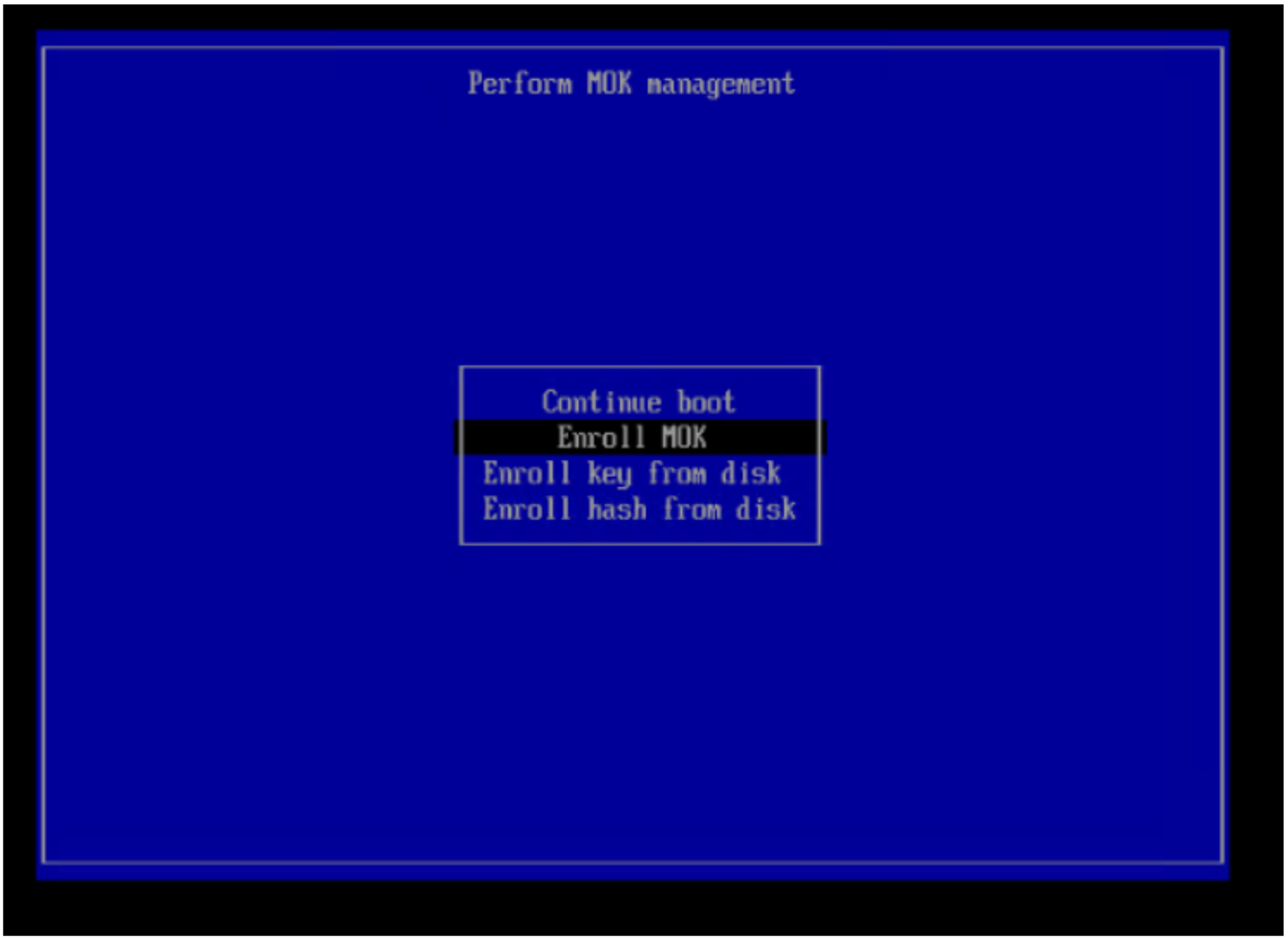

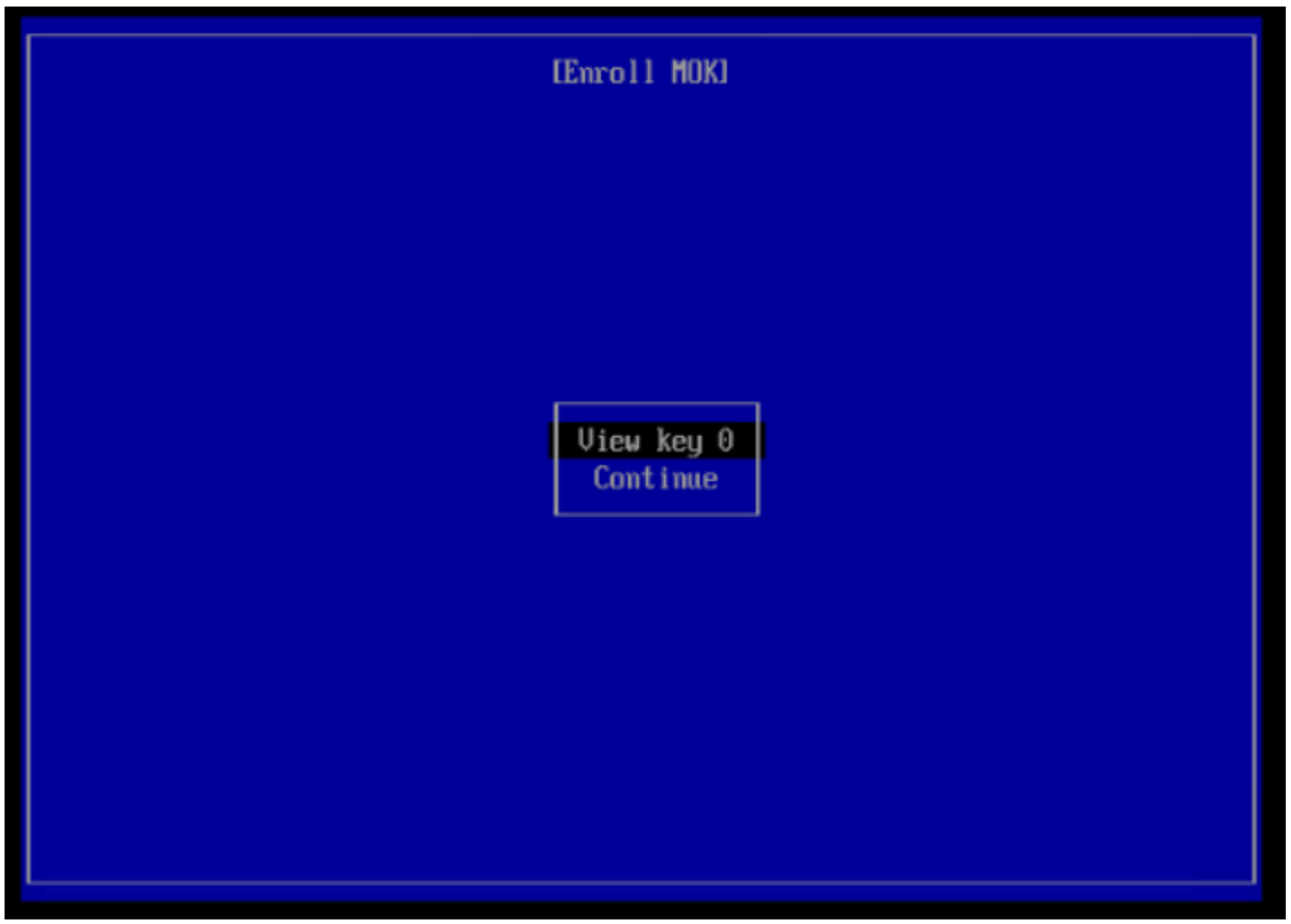

- Vid uppstart, innan Linux-operativsystemet startar, måste du gå in i menyn Utför MOK-hantering . Gå in i MOK-hanteringen och välj Registrera MOK.

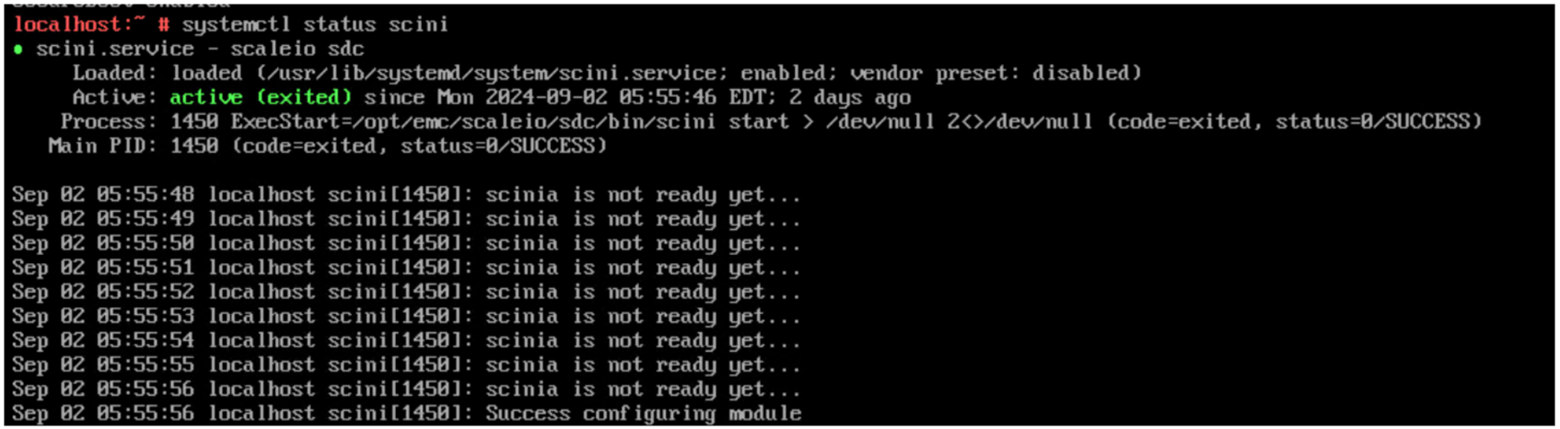

- Logga in på värden efter omstart och kör det här kommandot för att validera att SDC körs:

systemctl status scini.service