Modyfikowanie zasad w programie Dell Threat Defense

摘要: Dowiedz się, jak zmienić zasady programu Dell Threat Defense, postępując zgodnie z poniższymi instrukcjami.

本文适用于

本文不适用于

本文并非针对某种特定的产品。

本文并非包含所有产品版本。

说明

Uwaga:

- W maju 2022 r. oprogramowanie Dell Threat Defense osiągnęło koniec konserwacji. Ten produkt i związane z nim artykuły nie są już aktualizowane przez Dell. Aby uzyskać więcej informacji, zapoznaj się z artykułem Zasady dotyczące cyklu życia produktu (koniec wsparcia technicznego i koniec przydatności do użycia) dla programu Dell Data Security. Jeśli masz pytania dotyczące innych artykułów, skontaktuj się z działem sprzedaży lub napisz wiadomość na adres endpointsecurity@dell.com.

- Aby uzyskać dodatkowe informacje na temat obecnych produktów, zapoznaj się z artykułem Endpoint Security.

W tym artykule opisano sposób modyfikowania zasad programu Dell Threat Defense.

Dotyczy produktów:

- Dell Threat Defense

Program Dell Threat Defense używa zasad w celu zarządzania działaniem silnika zapobiegania zaawansowanym zagrożeniom (ATP) w punktach końcowych. Przed wdrożeniem programu Threat Defense koniecznie trzeba zmodyfikować zasadę „domyślną” lub utworzyć nowe zasady.

Uwaga: Więcej informacji na temat zalecanych zasad i definicji zasad zawiera artykuł Zalecenia dotyczące zasad programu Dell Threat Defense.

- Z poziomu przeglądarki internetowej przejdź do konsoli administracyjnej Dell Threat Defense pod adresem:

- Ameryka Północna: https://dellthreatdefense.cylance.com/Login

- Europa: https://dellthreatdefense-eu.cylance.com

- Azja i region Pacyfiku: https://dellthreatdefense-au.cylance.com

- Ameryka Północna: https://dellthreatdefense.cylance.com/Login

- Zaloguj się do konsoli administracyjnej Dell Threat Defense.

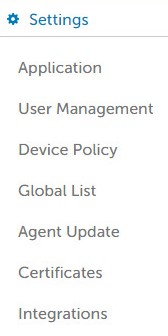

- W konsoli kliknij kartę Ustawienia.

- W obszarze Ustawienia kliknij pozycję Zasady dotyczące urządzeń.

- Kliknij polecenie Dodaj nowe zasady.

Uwaga: Firma Dell Technologies zaleca ustawienie zasad w konfiguracji "Learning Mode" w celu wytrenowania ochrony środowiska Dell Threat Defense przed przejściem do konfiguracji "Protect Mode". Więcej informacji na temat zalecanych zasad i definicji zasad zawiera artykuł Zalecenia dotyczące zasad programu Dell Threat Defense.

Uwaga: Firma Dell Technologies zaleca ustawienie zasad w konfiguracji "Learning Mode" w celu wytrenowania ochrony środowiska Dell Threat Defense przed przejściem do konfiguracji "Protect Mode". Więcej informacji na temat zalecanych zasad i definicji zasad zawiera artykuł Zalecenia dotyczące zasad programu Dell Threat Defense. - Podaj nazwę zasady.

- W obszarze Wykonywalny typ pliku sprawdź:

- Automatyczna kwarantanna z funkcją kontroli wykonania, aby aktywować automatyczną kwarantannę elementów oznaczonych jako niebezpieczne.

- Automatyczna kwarantanna z funkcją kontroli wykonania, aby aktywować automatyczną kwarantannę elementów oznaczonych jako nietypowe.

- Zaznacz pole Włącz automatyczne usuwanie plików poddanych kwarantannie w celu automatycznego usuwania plików poddanych kwarantannie po upływie co najmniej 14 dni, a maksymalnie 365 dni.

- Zaznacz pole Automatyczne przesyłanie, aby przesyłać elementy oznaczone jako niebezpieczne do InfinityCloud Cylance w celu dostarczenia dodatkowych danych, które pomogą w weryfikacji.

Uwaga: Aby ułatwić zarządzanie wykorzystaniem przepustowości, istnieje dzienny limit przesyłania 250 MB na urządzenie. Ponadto żaden plik zagrożenia większy niż 51 nie jest przesyłany do InfinityCloud do analizy.

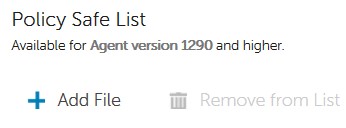

Uwaga: Aby ułatwić zarządzanie wykorzystaniem przepustowości, istnieje dzienny limit przesyłania 250 MB na urządzenie. Ponadto żaden plik zagrożenia większy niż 51 nie jest przesyłany do InfinityCloud do analizy. - W obszarze Lista bezpiecznych dla zasady kliknij opcję Dodaj plik , jeśli trzeba dodać jakieś pliki do listy plików bezpiecznych, które nie będą poddawane procedurze wykrywania zagrożeń.

- Kliknij kartę Ustawienia ochrony.

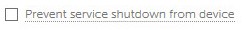

- Zaznacz opcję Zapobiegaj zamknięciu usługi z urządzenia, aby zapobiec możliwości lokalnego zakończenia usługi Threat Defense.

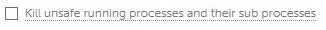

- Zaznacz pole Zamykaj niebezpieczne uruchomione procesy i ich procesy podrzędne, aby program Threat Defense automatycznie kończył wszelkie procesy sklasyfikowane jako niebezpieczne.

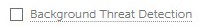

- Zaznacz pole Wykrywanie zagrożeń w tle, aby program Threat Defense automatycznie sprawdzał pliki wykonywalne pod kątem zagrożeń.

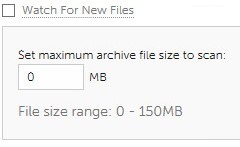

- Zaznacz pole Obserwuj nowe pliki, aby program Threat Defense sprawdzał nowe lub zmodyfikowane pliki wykonywalne pod kątem zagrożeń.

- Zaznacz pole Kopiuj przykładowe pliki, aby program Threat Defense kopiował zagrożenia do zdefiniowanego repozytorium w celu zbadania.

- Sprawdź kartę Ustawienia agenta.

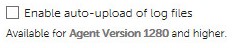

- Zaznacz opcję Włącz automatyczne przesyłanie plików dziennika, aby automatycznie przesyłać dzienniki urządzeń do działu pomocy technicznej Cylance.

- Zaznacz opcję Włącz powiadomienia na pulpicie, aby zezwolić na monity dotyczące nietypowych lub niebezpiecznych plików.

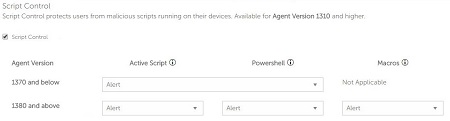

- Kliknij kartę Kontrola skryptów.

- Zaznacz opcję Kontrola skryptów, aby włączyć monitorowanie programu PowerShell i aktywnych skryptów.

- Jeśli funkcja kontroli skryptów jest włączona, określ, czy funkcja Threat Defense ma ostrzegać lub blokować w przypadku wykrycia.

- Jeśli funkcja kontroli skryptów jest włączona, określ, czy powinna być włączona funkcja wyłączania kontroli skryptów.

- Jeśli funkcja kontroli skryptów jest włączona, określ, czy funkcja Threat Defense ma ostrzegać lub blokować w przypadku wykrycia.

- Wypełnij pole Wykluczenia folderów (wraz z podfolderami), wpisując ścieżkę względną wszystkich folderów, które mają być wyłączone z kontroli skryptów.

Uwaga: Aby uzyskać więcej informacji na temat ścieżek względnych, zapoznaj się z definicjami zasad dla wykluczeń folderów (obejmuje podfoldery) w zaleceniach dotyczących zasad ochrony przed zagrożeniami firmy Dell.

Uwaga: Aby uzyskać więcej informacji na temat ścieżek względnych, zapoznaj się z definicjami zasad dla wykluczeń folderów (obejmuje podfoldery) w zaleceniach dotyczących zasad ochrony przed zagrożeniami firmy Dell. - Po skonfigurowaniu wszystkich ustawień kliknij przycisk Utwórz.

Uwaga: Zasady można edytować w dowolnym momencie, klikając ich nazwę w zasadach urządzeń. Wszelkie zmiany zasad są przekazywane urządzeniom przez data.cylance.com na porcie 443.

Uwaga: Zasady można edytować w dowolnym momencie, klikając ich nazwę w zasadach urządzeń. Wszelkie zmiany zasad są przekazywane urządzeniom przez data.cylance.com na porcie 443.

Aby skontaktować się z pomocą techniczną, przejdź do sekcji Numery telefonów międzynarodowej pomocy technicznej Dell Data Security.

Przejdź do TechDirect, aby wygenerować zgłoszenie online do pomocy technicznej.

Aby uzyskać dodatkowe informacje i zasoby, dołącz do Forum społeczności Dell Security.

其他信息

视频

受影响的产品

Dell Threat Defense文章属性

文章编号: 000126835

文章类型: How To

上次修改时间: 04 11月 2024

版本: 10

从其他戴尔用户那里查找问题的答案

支持服务

检查您的设备是否在支持服务涵盖的范围内。