PowerEdge: Sådan importerer du et eksternt oprettet brugerdefineret certifikat og en privat nøgle til iDRAC

Oversigt: Denne artikel forklarer, hvordan du opretter og importerer et iDRAC-certifikat.

Instruktioner

Baggrund

Fra og med iDRAC6 har det været muligt at oprette et certifikat, der udnytter den offentlige nøgleinfrastruktur (PKI) og importere certifikater til iDRAC. Det giver mulighed for mere kontrol over certifikatoprettelsesprocessen og giver mulighed for automatisering af disse processer. Endelig kan denne proces udnyttes til at oprette og importere et wildcard-certifikat til iDRAC. Fra et sikkerhedsmæssigt synspunkt er brugen af jokertegn ikke bedste praksis. Den proces, der bruges til at oprette et eksternt certifikat, kan dog også udnyttes til et certifikat med jokertegn.

Indholdsfortegnelse

- Oprettelse af certifikater ved hjælp af OpenSSL

- Oprettelse af privat nøgle og certifikatsignering

- Upload certifikat i iDRAC

For at importere SSL-certifikatet skal du bruge en privat nøgle og et signeret certifikat til den nøgle. Certifikater kan leveres af tredjepart eller genereres automatisk. Her er et rudimentært eksempel på certifikatoprettelsesprocessen ved hjælp af OpenSSL i et Windows-miljø:

OpenSSL Privat nøgle og certifikat til brug som certifikatmyndighed

Installationen skal fungere som et nøglecenter. Dette giver os mulighed for at udstede eller underskrive en certifikatanmodning. Her er disse trin:

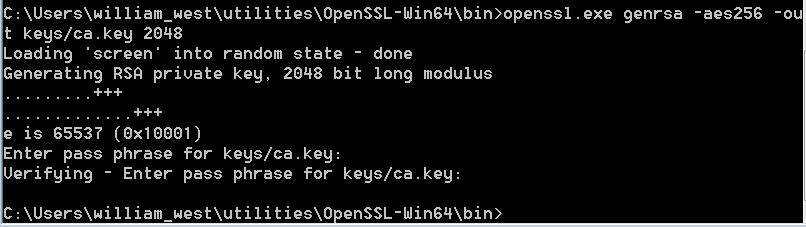

- Oprettelse af CA's private nøgle:

- Du skal angive en adgangskode til den private nøgle. Dette er nødvendigt senere, så husk dette.

bin>openssl.exe genrsa -aes256 -out keys/ca.key 2048

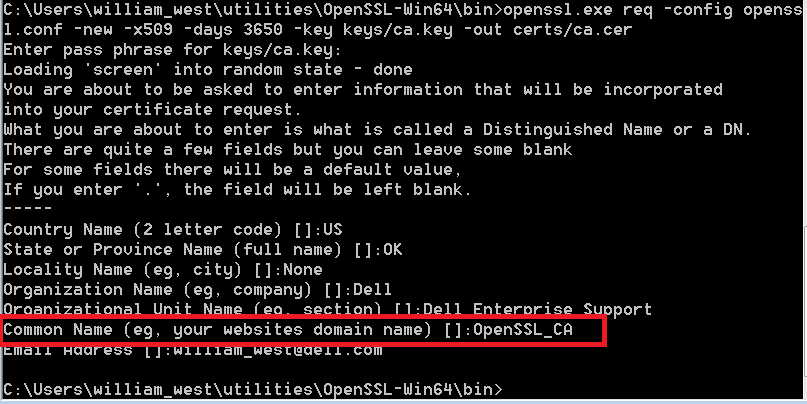

- Oprettelse af CA-certifikatet ved hjælp af den oprettede nøgle:

- Du bliver bedt om at angive oplysninger om certifikatet. Disse omfatter det almindelige navn og placeringsdataene. Det vigtigste felt her er Common Name. Dette går til CA's identitet og afspejles i certifikatet. Dette skal typisk svare til det navn, der giver adgang til systemet (f.eks. DNS-værtsnavn). Dette felt er fremhævet på skærmbilledet nedenfor.

bin>openssl.exe req -config openssl.conf -new -x509 -days 3650 -key keys/ca.key -out certs/ca.cer

Nu, hvor en privat nøgle og et privat certifikat er tilgængelige til brug for en certifikatmyndighed, kan vi oprette en privat nøgle og CSR til iDRAC og derefter underskrive denne anmodning ved hjælp af vores certifikatmyndighedscertifikat.

Oprettelse af den private nøgle, anmodning om certifikatsignering og certifikat til iDRAC-webtjenesterne

Til iDRAC skal vi have en nøgle og et signeret certifikat, som skal importeres til webtjenesterne. Vi kan udnytte OpenSSL til at nå disse mål.

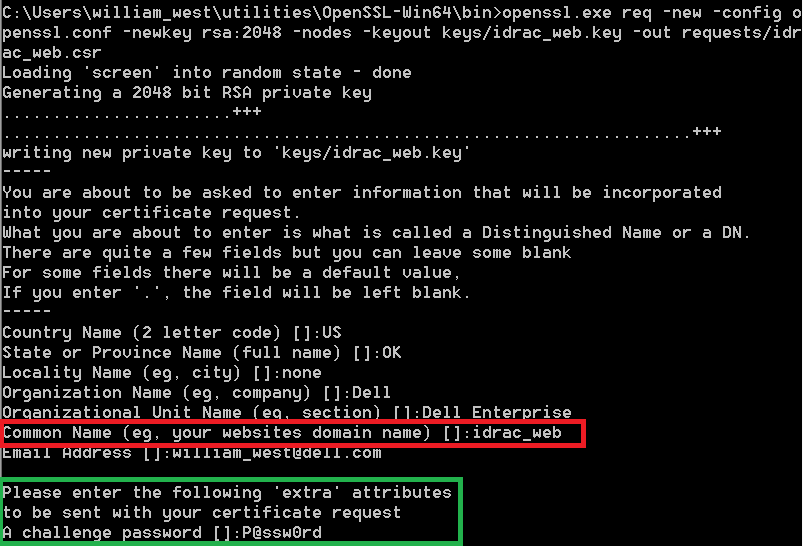

- Først skal vi oprette en privat nøgle og en anmodning om certifikatsignering (CSR), som vi derefter kan underskrive ved at udnytte CA-certifikatet. Nøglen og CSR kan oprettes i samme trin:

- Du skal udfylde certifikatoplysningerne. Det almindelige navn for dette certifikat skal svare til det navn, som vi bruger til at tilgå iDRAC. Fremhævet nedenfor

- Bemærk også, at du skal inkludere en adgangssætning til den private nøgle, der oprettes. Fremhævet nedenfor

bin>openssl.exe req -new -config openssl.conf -newkey rsa:2048 -nodes -keyout idrac.key -out idrac.csr

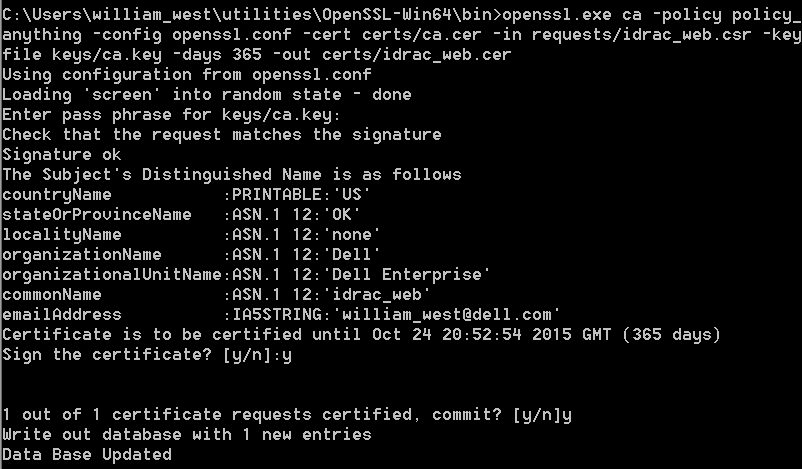

- Derefter skal nøglecenteret signere det certifikat, vi har oprettet.

bin>openssl.exe ca -policy policy_anything -config openssl.conf -cert certs/ca.cer -in requests/idrac_web.csr -keyfile keys/ca.key -days 365 -out certs/idrac_web.cer

- Vi har nu de nødvendige komponenter til at uploade til iDRAC. Den første af disse er den private nøgle (

idrac_web.key), og den anden af disse er det underskrevne certifikat (idrac_web.cer).

Upload certifikat i iDRAC

Med en privat nøgle og et certifikatpar kan vi uploade nøglen og certifikatet til iDRAC.

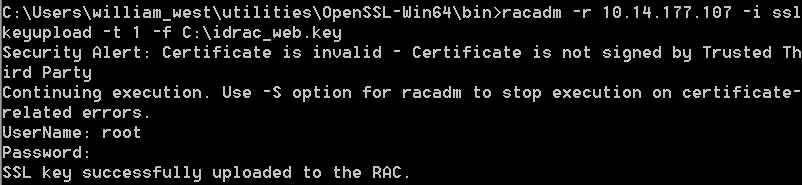

- Først skal vi uploade certifikatet:

- Jeg udnyttede fjernbetjening

racadmKommando med den interaktive mulighed

- Jeg udnyttede fjernbetjening

racadm -r 10.14.177.107 -i sslkeyupload -t 1 -f C:\idrac_web.key

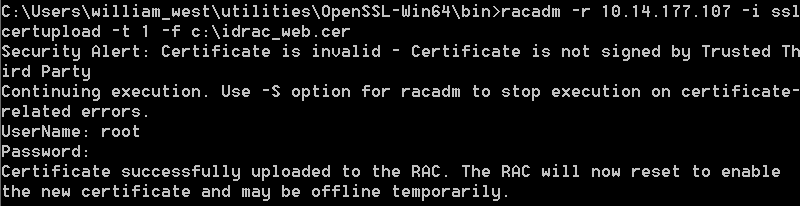

- Når nøglen er uploadet, skal vi uploade certifikatet. Kommandoen til dette er:

racadm -r 10.14.177.107 -i sslcertupload -t 1 -f c:\idrac_web.cer

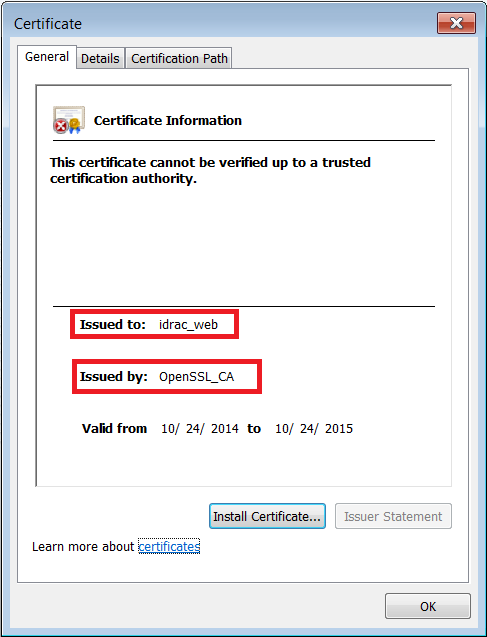

- Når webgrænsefladen er kommet tilbage, skal vi bekræfte vores certifikat. Dette kan gøres ved at få adgang til webgrænsefladen i enhver browser og derefter inspicere certifikatet. Du bør se, at certifikatet afspejler det konfigurerede fællesnavn og er udstedt af det almindelige navn, der er konfigureret i dit nøglecenter:

Flere oplysninger

Se denne artikel for iDRAC6-, iDRAC7- og iDRAC8-certifikatproblemer:

IDRAC: iDRAC6, iDRAC7 eller iDRAC8 – standard-SSL-webservercertifikat er udløbet