Data Domain: Generowanie żądania podpisania certyfikatu i korzystanie z certyfikatów podpisanych zewnętrznie

Summary: Tworzenie żądania podpisania certyfikatu (CSR) w Data Domain.

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Instructions

Niektórzy użytkownicy wymagają certyfikatów podpisanych zewnętrznie zamiast certyfikatów z podpisem własnym, aby uniknąć ostrzeżenia o zabezpieczeniach. Jeśli system Data Domain lub warstwa chmury korzysta z zewnętrznego menedżera kluczy szyfrowania RSA Data Protection Manager (DPM), do ustanowienia zaufanego połączenia między serwerem RSA Data Protection Manager a każdym zarządzanym przez niego systemem Data Domain wymagany jest certyfikat hosta PKCS12 i format certyfikatu publicznego PEM (Certificate of Authority in Privacy Enhanced Mail).

Żądanie

podpisania certyfikatuŻądanie podpisania certyfikatu jest dostępne w tej lokalizacji:

Po zakończeniu otwórz przeglądarkę i sprawdź, czy spełnia ostrzeżenie dotyczące zabezpieczeń.

Nowy certyfikat jest wyświetlany przy użyciu tego polecenia:

Żądanie

podpisania certyfikatuŻądanie podpisania certyfikatu jest dostępne w tej lokalizacji:

/ddvar/certificates/CertificateSigningRequest.csr

- System powinien mieć ustawione hasło.

system passphrase set

- Wygeneruj żądanie podpisania certyfikatu

#adminaccess certificate cert-signing-request generate [key-strength {1024bit | 2048bit

| 3072bit | 4096bit}] [country country-code] [state state] [city city] [org-name

organization-name] [org-unit organization-unit] [common-name common-name] [subject-alt-name value] Te informacje można uzyskać od użytkownika i zaleca się użycie rozmiaru klucza 2048-bitowego:

- Siła klucza prywatnego: Dozwolone wartości wyliczenia to 1024 bity, 2048 bitów, 3072 bity lub 4096 bitów. Wartość domyślna to 2048 bitów.

- Kraj: Wartość domyślna to US. Skrót ten nie może przekraczać dwóch znaków. Znaki specjalne nie są dozwolone.

- State: Wartość domyślna to Kalifornia. Maksymalna długość wpisu to 128 znaków.

- Miasto: Wartość domyślna to Santa Clara. Maksymalna długość wpisu to 128 znaków.

- Nazwa organizacji: Wartość domyślna to My Company Ltd. Maksymalna długość wpisu to 64 znaki.

- Jednostka organizacyjna: Wartością domyślną jest pusty ciąg znaków. Maksymalna długość wpisu to 64 znaki.

- Nazwa zwyczajowa: Wartością domyślną jest nazwa hosta systemu. Maksymalna długość wpisu to 64 znaki.

- Nazwa alternatywna podmiotu: Definiuje co najmniej jedną alternatywną nazwę tożsamości, która może być używana przez certyfikat wygenerowany po podpisaniu tego CSR przez urząd certyfikacji. Alternatywnej nazwy można używać jako dodatek do nazwy podmiotu certyfikatu lub zamiast nazwy podmiotu. Należą do nich adres e-mail, identyfikator URI (Uniform Resource Indicator), nazwa domeny (DNS), zarejestrowany identyfikator (RID): OBJECT IDENTIFIER, adres IP, nazwa wyróżniająca (dirName) i inna nazwa

- W przypadku żądania CSR wygenerowanego w systemie High Availability (HA) uwzględnij nazwy systemów aktywnych, rezerwowych i HA w obszarze subject-alternative-name.

- Jednym z przykładów jest:

IP:<IP address>, IP:<IP address>, DNS:example.dell.com

Przykładowe polecenie CSR:

# adminaccess certificate cert-signing-request generate key-strength 2048bit country US state Cali city "Santa Clara" org-name Dreamin common-name Beach_Boys subject-alt-name "DNS:beach.boy.com, DNS:they.singing.org, IP:10.60.36.142, IP:10.60.36.144" Certificate signing request (CSR) successfully generated at /ddvar/certificates/CertificateSigningRequest.csr With following parameters: Key Strength : 2048 Country : US State : Cali City : Santa Clara Organization Name : Dreamin Common Name : Beach_Boys Basic Constraints : Key Usage : Extended Key Usage : Subject Alt Name : DNS:beach.boy.com, DNS:they.singing.org, IP Address:10.60.36.142, IP Address:10.60.36.144

- Skopiuj żądanie CSR po wygenerowaniu i przekaż je do urzędu certyfikacji klienta w celu podpisania. Plik jest dostępny pod adresem:

/ddvar/certificates/CertificateSigningRequest.csr - CA zwraca podpisany plik w formacie .cer lub .pem.

- Skopiuj podpisany plik do folderu

/ddvar/certficates - Zaimportuj plik do Data Domain w następujący sposób:

#adminaccess certificate import host application https file FILENAME.cerZaimportowany certyfikat powoduje ponowne uruchomienie usług HTTPS lub HTTP, dlatego przed wykonaniem tego polecenia zaleca się wylogowanie z interfejsu użytkownika.

Po zakończeniu otwórz przeglądarkę i sprawdź, czy spełnia ostrzeżenie dotyczące zabezpieczeń.

Nowy certyfikat jest wyświetlany przy użyciu tego polecenia:

#adminaccess certificate show

Additional Information

Weryfikacja

CSR ============

CSR może zostać zweryfikowana po wygenerowaniu i poza Data Domain. Jedną z takich metod jest użycie systemu Windows certutil.

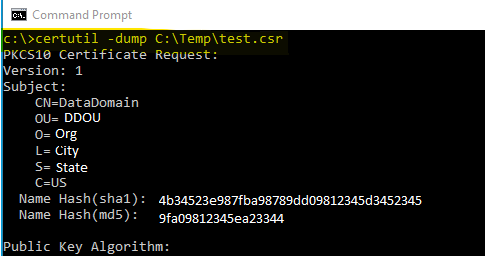

Zapisz CSR w systemie Windows i za pomocą wiersza poleceń uruchom certutil -dump <CSR with path>

Example:

Jest to początek danych wyjściowych polecenia, podczas których wyświetlane są wszystkie dane w CSR.

Affected Products

DD OSProducts

DD OS 6.2, DD OS, DD OS 6.0, DD OS 6.1, DD OS 7.0, DD OS 7.1, DD OS 7.2Article Properties

Article Number: 000021466

Article Type: How To

Last Modified: 07 Oct 2025

Version: 11

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.