Оновлення для Dell Endpoint Security Suite Enterprise Розширений метод виявлення загроз

Summary: Оновлення Dell Endpoint Security Suite Enterprise або Dell Threat Defense можуть спричинити зміни в оцінці загроз.

Symptoms

- Станом на травень 2022 року Dell Endpoint Security Suite Enterprise завершив технічне обслуговування. Ця стаття більше не оновлюється Dell. Щоб дізнатися більше, перегляньте політику життєвого циклу продукту (кінець підтримки/кінець терміну служби) для Dell Data Security. Якщо у вас виникли запитання щодо альтернативних статей, зверніться до відділу продажів або зв'яжіться з endpointsecurity@dell.com.

- Станом на травень 2022 року Dell Threat Defense завершив технічне обслуговування. Ця стаття більше не оновлюється Dell. Щоб дізнатися більше, перегляньте політику життєвого циклу продукту (кінець підтримки/кінець терміну служби) для Dell Data Security. Якщо у вас виникли запитання щодо альтернативних статей, зверніться до відділу продажів або зв'яжіться з endpointsecurity@dell.com.

- Довідник Endpoint Security для отримання додаткової інформації про поточні продукти.

Продукти, що зазнали впливу:

- Dell Endpoint Security Suite Enterprise

- Захист від загроз Dell

Уражені версії:

- 1.2.137x

- 1.2.139x

- 2.0.145x

Cause

Продукти розширеного захисту від загроз Dell Data Protection; Dell Threat Defense і Dell Endpoint Security Suite Enterprise можуть час від часу мати оновлення, які змінюють спосіб оцінки загроз. Ці оновлення зазвичай називають оновленнями «моделі», оскільки вони є оновленнями моделі загроз.

Resolution

Щоб допомогти користувачам дізнатися, як нова модель може вплинути на їхню організацію, на сторінці захисту консолі є два стовпці. За допомогою порівняння станів виробництва та нового стану можна дізнатися, на які файли на ваших пристроях зміниться модель.

Користувачі повинні протестувати нові моделі перед повним розгортанням виробництва. Це повинно мінімізувати будь-які ненавмисні відключення, викликані змінами моделі.

Сценарії, про які ви повинні знати:

- Файл, який у поточній моделі вважався безпечним, може змінитися на небезпечний у новій моделі. Якщо вашій організації потрібен цей файл, його можна додати до списку дозволених адрес.

- Файл, який поточна модель ніколи не бачила та не оцінювала, а нова модель вважає його небезпечним. Якщо вашій організації потрібен цей файл, його можна додати до списку дозволених адрес.

Нові захисні колонки

Два стовпці: Виробничий статус і новий статус:

- Статус виробництва: Відображає поточний стан моделі (Безпечний, Ненормальний або Небезпечний) для файлу

- Новий статус: Відображення стану моделі файлу в новій моделі

Відображаються лише файли, знайдені на пристроях організації, у яких змінено показник загрози. Деякі файли можуть мати змінений показник загрози, але залишатися в межах свого поточного стану.

Приклади:

Оцінка загрози для файлу змінюється від 10 до 20, стан файлу залишатиметься ненормальним, а файл з'явиться в оновленому списку моделей (якщо такий файл існує на пристроях організації).

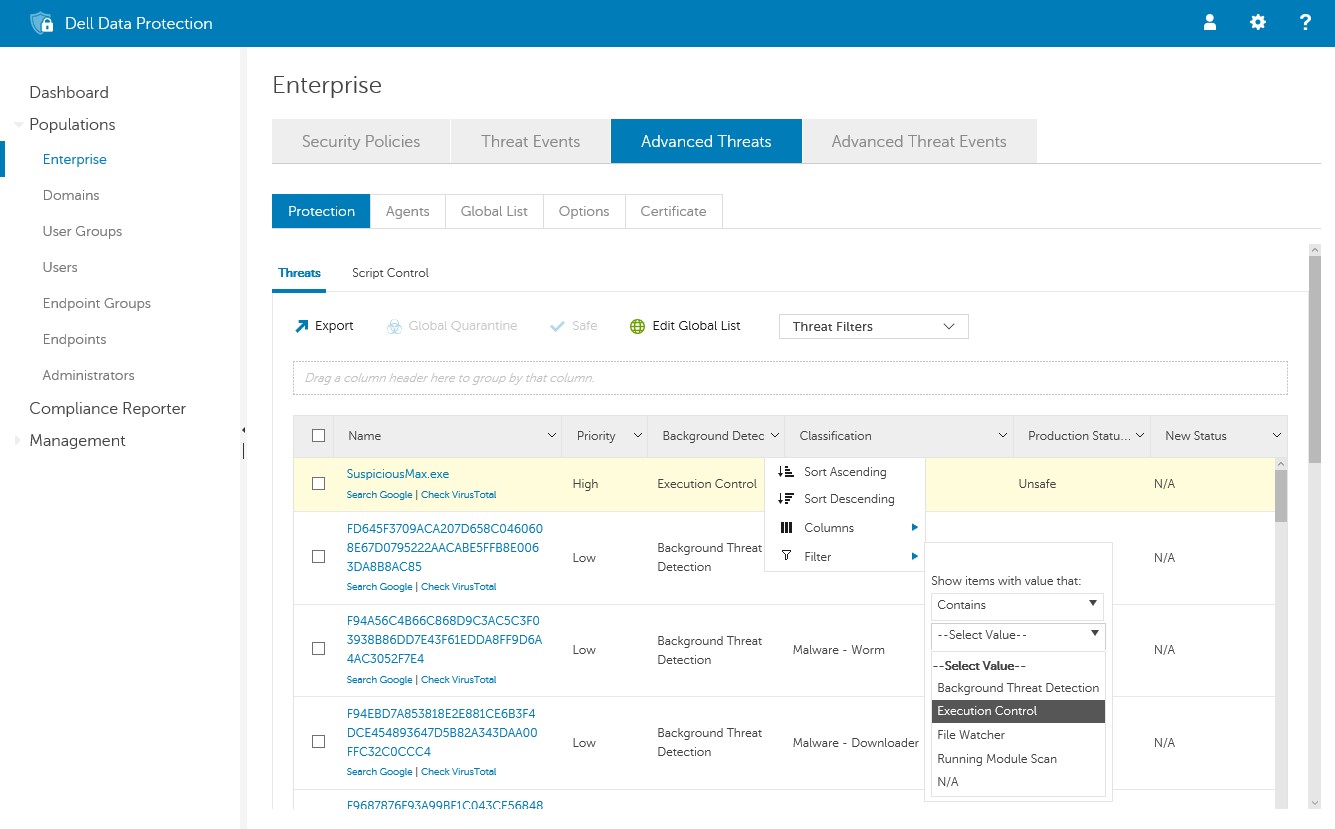

Щоб переглянути стовпці Поточна модель і Нова модель:

- Увійдіть у віддалену консоль керування Dell Data Protection, виберіть Populations -> Enterprise -> Advanced Threats, а потім перейдіть на вкладку Protection.

- Клацніть стрілку вниз у заголовку стовпця.

- Виберіть стовпці Стан виробництва та Новий стан.

- Клацніть стрілку вниз або клацніть будь-де на сторінці, щоб закрити меню параметрів стовпця.

Тепер ви можете переглянути відмінності між двома моделями загроз.

Ви повинні знати про два сценарії:

- Поточна модель = безпечна, нова модель = ненормальна або небезпечна

- Ваша організація вважає файл безпечним або класифікацію надійно локальним.

- Для параметра Ненормальний або небезпечний для вашої організації встановлено значення Автоматичний карантин (AQT).

- Поточна модель = Null (не видно і не оцінено), Нова модель = Ненормальна або небезпечна

- Ваша організація вважає файл безпечним або класифікацію надійно локальним.

- Для параметра Ненормальний або небезпечний для вашої організації встановлено значення Автоматичний карантин (AQT).

У наведених вище сценаріях рекомендовано додати до списку дозволених файлів у списку дозволених в організації.

Визначте класифікації

Щоб визначити класифікації, які можуть вплинути на вашу організацію, ми рекомендуємо такий підхід:

- Застосуйте фільтр до стовпця Нова модель, щоб відобразити всі файли Небезпечні, Аномальні та Карантинні. Якщо в політиці встановлено автоматичний карантин, небезпечні або аномальні файли відображатимуться, оскільки ці загрози поміщено на карантин.

- Застосуйте фільтр до стовпця Стан виробництва, щоб відобразити всі файли Надійні.

- Застосуйте фільтр до стовпця Класифікація, щоб відображати лише Надійні – Локальні загрози. Довірені - локальні файли аналізуються за допомогою ATP від Dell і виявляються безпечними (список дозволених елементів після перегляду). Якщо у відфільтрованому списку багато файлів, можна розставити пріоритети, використовуючи більше атрибутів. Приклад: Додайте фільтр до стовпця Фонове виявлення, щоб переглянути загрози, знайдені засобом контролю виконання. Вони були засуджені, коли користувач намагався запустити програму і потребував більш термінової уваги, ніж сплячі файли, засуджені Background Threat Detection або File Watcher.

Малюнок 1: (лише англійською мовою) Розширені загрози

Рекомендоване розгортання виробництва

У цьому розділі описано стратегії, які допоможуть користувачам перейти на новішу модель прогнозування. Настійно рекомендується призначити агентам політику з автоматичним карантином, які ввімкнено для небезпечних і аномальних файлів.

Автоматичні оновлення з автоматичним карантином

Якщо для параметра Агенти встановлено значення Автоматичне оновлення, слід вимкнути автоматичне оновлення для агентів, коли з'являться нові моделі прогнозування. Якщо вимкнути автоматичний карантин або протестувати нового Агента неможливо, повідомте про це адміністраторів захисту даних Dell. Вони можуть захотіти ввести елементи списку дозволених адрес, які неправильно класифікуються, щоб розблокувати користувачів.

Оновлення вручну з автоматичним карантином

Якщо ви вручну оновлюєте агентів, то автоматичне оновлення не викликає занепокоєння. Перед оновленням Агентів рекомендується дотримуватися наведених нижче інструкцій.

- Протестуйте новий Agent (з новою моделлю) на репрезентативному наборі комп'ютерів. В ідеалі ці тестові машини були б поміщені в політику автоматичного карантину. Якщо безпечна програма блокується, додайте файл до списку дозволених адрес.

- Після завершення тестування розгорніть новий агент на всіх своїх комп'ютерах.

Щоб зв'язатися зі службою підтримки, зверніться до служби телефонів міжнародної підтримки Dell Data Security.

Перейдіть до TechDirect , щоб створити запит на технічну підтримку онлайн.

Щоб отримати додаткові аналітичні дані та ресурси, приєднайтеся до форуму спільноти Dell Security Community.