PowerProtect DP Appliances und IDPA: Apache Tomcat-Sicherheitslücken auf IDPA 2.7.6 ACM gefunden

Summary: PowerProtect Data Protection (DP) Serie und die Integrated Data Protection Appliance (IDPA): Dieser Artikel reagiert auf Apache Tomcat-Sicherheitslücken, die in IDPA Appliance Configuration Manager (ACM) Version 2.7.6 erkannt wurden. ...

Symptoms

Dieser Artikel behandelt die folgenden häufigen Schwachstellen und Anfälligkeiten (CVE), die auf IDPA ACM Version 2.7.6 erkannt wurden:

Apache Tomcat: Wichtig: Denial-of-Service (CVE-2023-44487)

Apache Tomcat: Niedrig: Apache Tomcat EncryptInterceptor DoS (CVE-2022-29885)

Apache Tomcat: Wichtig: Apache Tomcat Denial of Service (CVE-2023-24998)

Apache Tomcat: Wichtig: Offenlegung von Informationen zu Apache Tomcat (CVE-2023-28708)

Apache Tomcat: Wichtig: Request Smuggling (CVE-2023-46589)

Apache Tomcat: Wichtig: Denial-of-Service (CVE-2024-23672)

Apache Tomcat: Wichtig: Denial-of-Service (CVE-2024-24549)

Apache Tomcat: Wichtig: Denial-of-Service (CVE-2021-42340)

Apache Tomcat: Hoch: Offenlegung von Informationen (CVE-2021-43980)

Apache Tomcat: Niedrig: Eskalation lokaler Rechte (CVE-2022-23181)

Apache Tomcat: Niedrig: Schmuggel von Apache Tomcat-Anfragen (CVE-2022-42252)

Apache Tomcat: Niedrig: Apache Tomcat JsonErrorReportValve injection (CVE-2022-45143)

Apache Tomcat: Mäßig: Offene Weiterleitung (CVE-2023-41080)

Apache Tomcat: Wichtig: Request Smuggling (CVE-2023-45648)

Apache Tomcat: Wichtig: Offenlegung von Informationen (CVE-2023-42795)

Apache Tomcat: Wichtig: Ersuchen um Schmuggel (CVE-2023-46589)

Cause

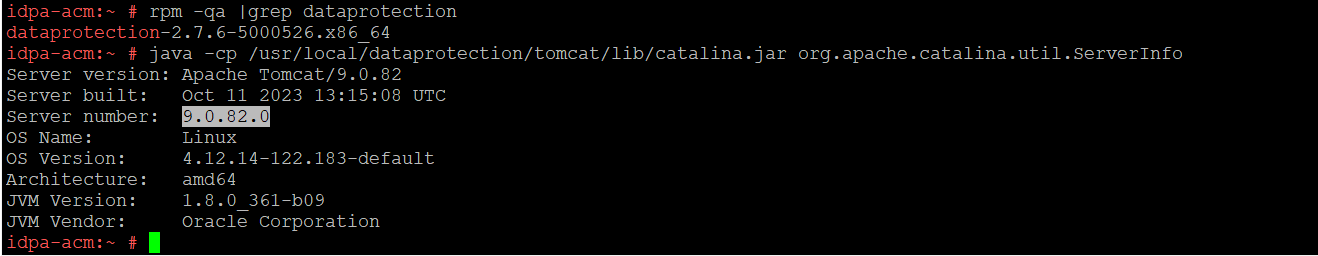

Der folgende Befehl kann verwendet werden, um die ACM-Version zu überprüfen:

rpm -qa |grep dataprotection

Mit dem folgenden Befehl kann die Apache Tomcat-Version überprüft werden:

java -cp /usr/local/dataprotection/tomcat/lib/catalina.jar org.apache.catalina.util.ServerInfo

Ein Beispiel aus einer IDPA ACM-Version 2.7.6:

Abbildung 1: So überprüfen Sie die ACM Apache Tomcat-Version.

Resolution

Für IDPA Version 2.7.6 ist ACM Apache Tomcat auf Version 9.0.82 eingestellt. Daher können alle zuvor behobenen Sicherheitslücken als falsch positiv betrachtet werden. In IDPA-Version 2.7.7 wird Apache Tomcat von ACM auf Version 9.0.86 aktualisiert, um diese offenen Sicherheitslücken abzudecken.