Urządzenia PowerProtect DP i IDPA: Luki w zabezpieczeniach Apache Tomcat znalezione w IDPA 2.7.6 ACM

Summary: Seria PowerProtect Data Protection (DP) i Integrated Data Protection Appliance (IDPA): Ten artykuł stanowi odpowiedź na luki w zabezpieczeniach serwera Apache Tomcat wykryte w programie IDPA Appliance Configuration Manager (ACM) w wersji 2.7.6. ...

Symptoms

W tym artykule omówiono następujące typowe luki i zagrożenia (CVE) wykryte w IDPA ACM w wersji 2.7.6:

Apache Tomcat: Ważne: Odmowa usługi (CVE-2023-44487)

Apache Tomcat: Niski: Apache Tomcat EncryptInterceptor DoS (CVE-2022-29885)

Apache Tomcat: Ważne: Odmowa usługi Apache Tomcat (CVE-2023-24998)

Apache Tomcat: Ważne: Ujawnienie informacji Apache Tomcat (CVE-2023-28708)

Apache Tomcat: Ważne: Request Smuggling (CVE-2023-46589)

Apache Tomcat: Ważne: Odmowa usługi (CVE-2024-23672)

Apache Tomcat: Ważne: Odmowa usługi (CVE-2024-24549)

Apache Tomcat: Ważne: Odmowa usługi (CVE-2021-42340)

Apache Tomcat: Wysoki: Ujawnienie informacji (CVE-2021-43980)

Apache Tomcat: Niski: Eskalacja uprawnień lokalnych (CVE-2022-23181)

Apache Tomcat: Niski: Apache Tomcat: przemyt żądań (CVE-2022-42252)

Apache Tomcat: Niski: Apache Tomcat JsonErrorReportValve injection (CVE-2022-45143)

Apache Tomcat: Umiarkowany: Otwórz przekierowanie (CVE-2023-41080)

Apache Tomcat: Ważne: Request Migrgling (CVE-2023-45648)

Apache Tomcat: Ważne: Ujawnienie informacji (CVE-2023-42795)

Apache Tomcat: Ważne: Prośba o przemycie (CVE-2023-46589)

Cause

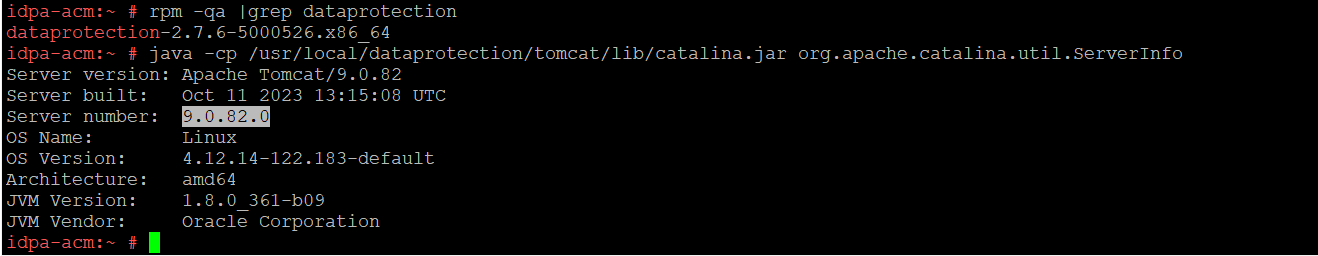

Do sprawdzenia wersji ACM można użyć następującego polecenia:

rpm -qa |grep dataprotection

Następujące polecenie może sprawdzić wersję serwera Apache Tomcat:

java -cp /usr/local/dataprotection/tomcat/lib/catalina.jar org.apache.catalina.util.ServerInfo

Przykład z ACM IDPA w wersji 2.7.6:

Rysunek 1: Sprawdzanie wersji ACM Apache Tomcat.

Resolution

W przypadku IDPA w wersji 2.7.6 ACM Apache Tomcat jest w wersji 9.0.82. W związku z tym wszystkie luki w zabezpieczeniach rozwiązane wcześniej można uznać za fałszywie dodatnie. W IDPA w wersji 2.7.7 kontroler Apache Tomcat ACM został uaktualniony do wersji 9.0.86 w celu wyeliminowania pozostałych luk w zabezpieczeniach.