Feilsøking av beskyttelse av beskyttelsesstatus

Summary: Oversikt over den beskyttede beregningen for vern og hvordan du identifiserer årsaken til at en enhet vises ubeskyttet.

Instructions

Berørte produkter:

- Dell Encryption

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

Slik identifiserer du hvorfor et endepunkt ikke vises som beskyttet i Dell Security Management Server (tidligere kalt Dell Data Protection | Enterprise Edition) konsoll, må vi finne ut hvilken type problem endepunktet har. Generelt er det tre typer problemer som fører til at et endepunkt ikke vises beskyttet:

- Problemer med klientkommunikasjon – for eksempel feil skjoldkonfigurasjon, restriktive brannmurregler og feilkonfigurert DNS.

- Problemer med lagerbehandling på serversiden – for eksempel lageranalyseringsfeil, feil i databaseinnstillinger og kommunikasjonsproblemer mellom tjenester.

- Problemer med beregning av beskyttet status – for eksempel manglende eller ufullstendige oppryddingstider for enheter, manglende eller ufullstendige ryddingstider for brukere og oppdaterte eller feil retningslinjer

Problemer med klientkommunikasjon

En av de vanligste årsakene til at et endepunkt ikke vises beskyttet, er en feil i Shield når du kommuniserer til Policy Proxy-tjenesten. Dette er ofte et resultat av feilkonfigurasjon på skjoldet eller en feil i Policy Proxy-tjenesten.

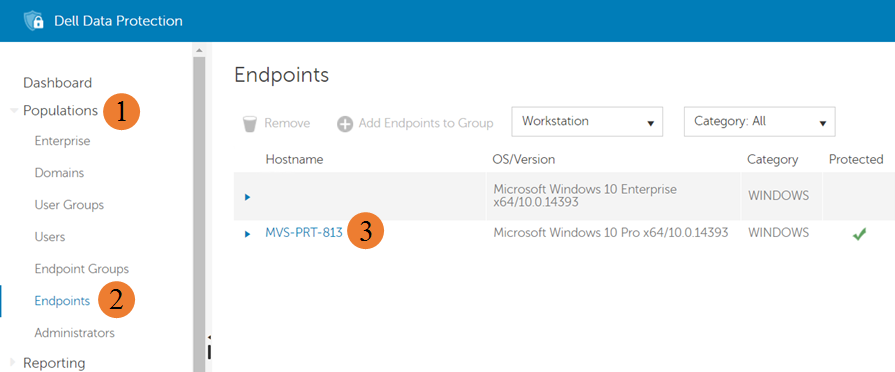

Den raskeste måten å identifisere et kommunikasjonsproblem på er via Remote Management Console fra Tilstander-delen i kategorien Detaljer og handlinger på siden detaljer om endepunktsdetaljer. Slik går du til Tilstander-delen fra påloggingssiden for Remote Management Console:

- Klikk på Populasjoner-koblingen .

- Klikk på koblingen Endepunkter .

- I delen Endepunkter klikker du på koblingen for det aktuelle endepunktet.

Figur 1: (Bare på engelsk) Endepunktdetaljer

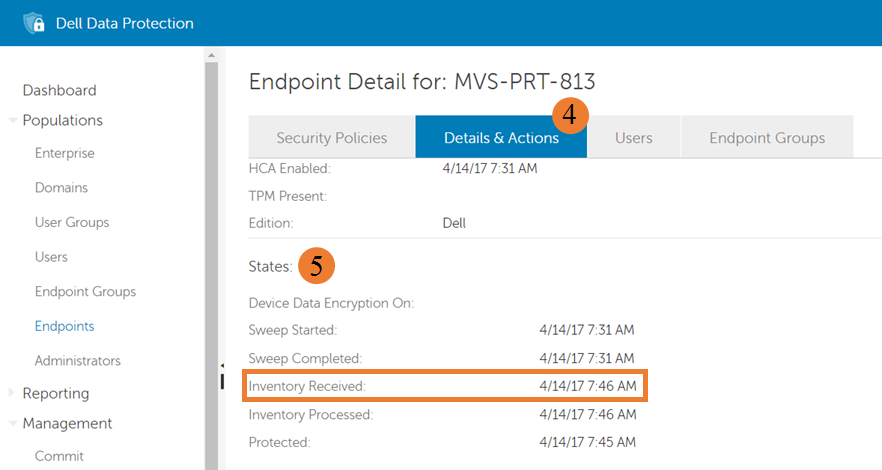

- Fra den bestemte endepunktsiden klikker du på fanen Detaljer og handlinger.

- Rull ned i kategorien Detaljer og handlinger til Stater-delen .

Figur 2: (Bare på engelsk) Mottatt inventar

Feltet Beholdning mottatt, uthevet ovenfor, angir sist gang en beholdning ble mottatt fra klienten og satt inn i tabellen for databaselagerkø for behandling. Hvis det ikke er noen dato til stede, eller en dato er til stede og den ikke er aktuell, er det sannsynligvis et problem med kommunikasjonen mellom Shield og Policy Proxy-tjenesten.

Følgende eksempler viser et delsett av loggmeldinger for en vellykket kommunikasjon fra Shield til Policy Proxy-tjenesten og en mislykket kommunikasjon fra Shield til Policy Proxy-tjenesten. Disse eksemplene er ikke omfattende og er inkludert for å gi et utgangspunkt for å begynne å undersøke kommunikasjonsspørsmål fra klientsiden. Beskyttelsesloggen er som standard på C:\ProgramData\Dell\dell data protection\Encryption\CMGShield.log.

Vellykket kommunikasjon

Følgende meldinger er en del av settet med meldinger som sendes ut til Shield-loggen under en vellykket kommunikasjon med Policy Proxy.

PolicyGrabber: 680 H] Upload Inventory: Begin PolicyGrabber: 755 H] Upload Inventory: Contacting GK at Host = serverName, IP = serverIP, Port = 8000 CMLNetEx: 118 I] Connect - Connected to host successfully PolicyGrabber: 929 H] Upload Inventory: done (Result = 1).

Mislykket kommunikasjon

Følgende Shield-loggmeldinger er eksempler på mislykkede forsøk.

PolicyGrabber: 420 I] Policy Poll: Begin PolicyGrabber: 451 H] Policy Poll: Attempt to contact Gatekeeper at Host = serverName, IP = serverIP, Port = 8001 CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 1 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 2 of 3 to connect and retrieve policy FAILED. CMLNetEx: 81 E] Connection to the host failed. (error = 10060) PolicyGrabber: 512 I] Policy Poll: Attempt 3 of 3 to connect and retrieve policy FAILED.

Den vanligste årsaken til kommunikasjonsproblemer mellom Shield og Policy Proxy-tjenesten er feilkonfigurering av skjoldet. Følgende skjoldinnstillinger konfigureres ved installasjon og er standardinnstillingene som kontrollerer serveren og porten som vernet kobles til for å sende inventarinformasjon. Disse innstillingene er ikke omfattende og, avhengig av miljøoppsettet, endrer kanskje ikke stedet som skjoldet forsøker å koble til. Hvis eksempelinnstillingene er riktige eller endring av dem ikke løser problemet, kan du kontakte Dell Data Security ProSupport.

Standard konfigurasjonsinnstillinger

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\CMGshield] "GK"="serverName" "GKPort"=dword:00001f40

Problemer med lagerbehandling på serversiden

En annen mindre vanlig årsak til at et endepunkt ikke vises beskyttet, er en feil på Dell Security Management Server ved behandling av beholdningsdataene fra skjoldet. Dette kan være et resultat av feil under overføring, et uventet tegn i XML-innholdsdataene eller en feil under kommunikasjon med SQL.

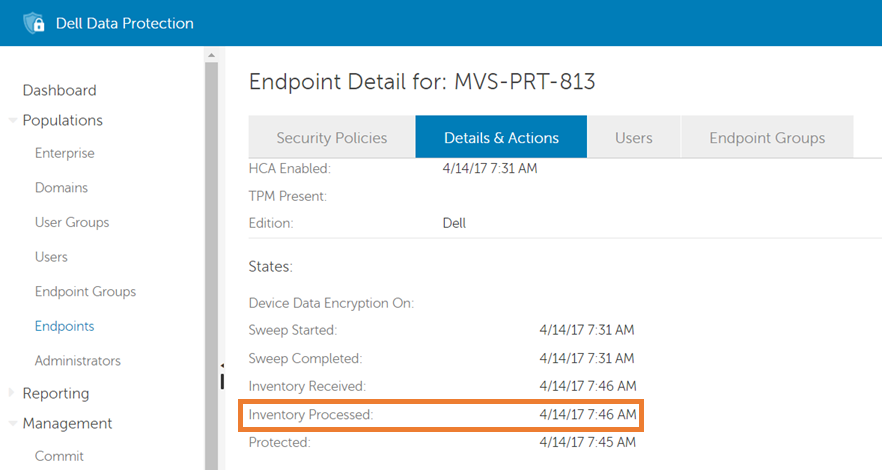

I likhet med et kommunikasjonsproblem er den raskeste måten å identifisere et lagerbehandlingsproblem på via Remote Management Console fra Tilstander-delen i kategorien Detaljer og handlinger på siden for endepunktsdetaljer.

Figur 3: (Bare på engelsk) Endepunktdetaljer

Feltet Beholdning behandlet, uthevet ovenfor, angir siste gang en beholdning fra klienten ble behandlet, og databasen som er oppdatert for å gjenspeile endepunktets gjeldende tilstand. Hvis det ikke finnes noen dato, en dato er til stede og den ikke er gjeldende, og det finnes en gjeldende dato i feltet Mottatt lager , er det sannsynligvis et problem med behandlingen av endepunktets lagerbeholdning.

Eksemplene nedenfor viser et delsett av loggmeldinger fra tjenesteloggene for kjerneserveren som angir lagerbehandlingsfeil. Disse eksemplene er ikke omfattende og er inkludert for å gi et utgangspunkt for å begynne å undersøke behandlingsproblemer fra serversiden. Den gjeldende serviceloggen for kjerneserveren skrives til C:\Program Files\Dell\Enterprise Edition\Core Server\Logs\output.log som standard.

ERROR INVENTORY [75] - Error updating user shield state ERROR INVENTORY [75] - Error updating device shield state ERROR INVENTORY [75] - Error updating device entity data. ERROR INVENTORY [75] - Error updating shield entity data.

På grunn av mangfoldet og kompleksiteten av problemer som kan oppstå, er det ingen felles løsninger som adresserer en stor prosentandel av behandlingsproblemer. Hvis det er mistanke om et problem med lagerbehandlingen, kan du kontakte Dell Data Security ProSupport.

Problemer med beregning av beskyttet status

Problemer med beregningen av beskyttet status er langt den vanligste årsaken til at et skjermet endepunkt er i ubeskyttet tilstand. Dette kan være et resultat av tidligere problemer som kombineres med Shield-funksjoner (det vil si en behandlingsfeil som fører til at en full beholdning mislykkes etter bare å ha mottatt optimaliserte varelager), eller at en ikke-administrert bruker blir logget inn, noe som resulterer i at ingen beholdning blir sendt.

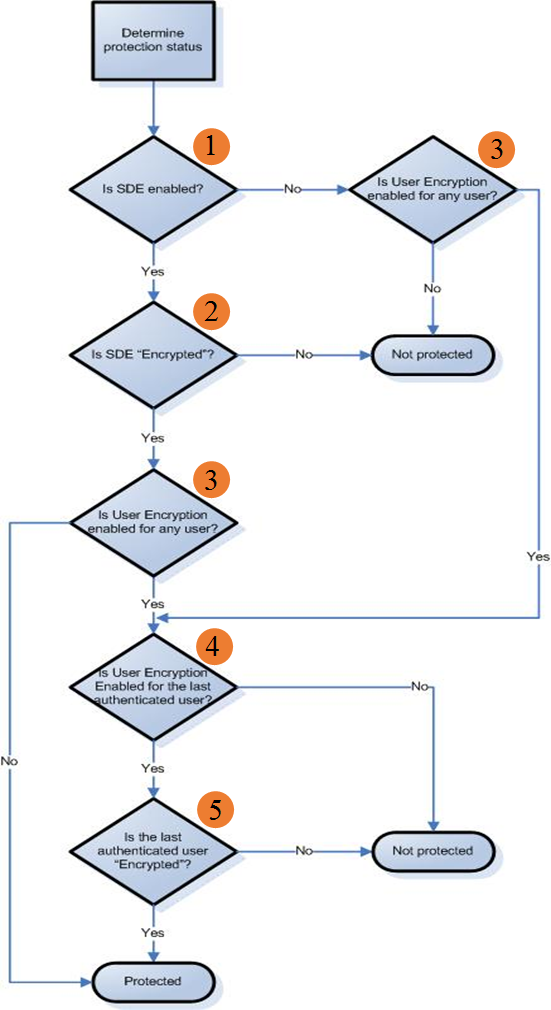

Når både klientkommunikasjon og problemer med lagerdatabehandling er eliminert som årsaker, etterlater det et problem med den serverbeskyttede statusberegningen. Prosessen for å avgjøre om et skjermet endepunkt er beskyttet eller ikke, vises i illustrasjonen nedenfor.

Figur 4: (Bare på engelsk) Arbeidsflyt for feilsøking

Følgende bilder viser plasseringen i konsollen for å finne informasjonen som er nødvendig for å svare på spørsmålene i prosessflyten ovenfor:

- Er SDE aktivert? - Det første trinnet i å avgjøre om en enhet er beskyttet, er hvis SDE eller enhetskryptering er aktivert. Hvis du vil finne ut om den er aktivert, åpner du Remote Management Console, logger på og går til Tilstander-delen i kategorien Detaljer og handlinger på siden med endepunktdetaljer for det aktuelle endepunktet.

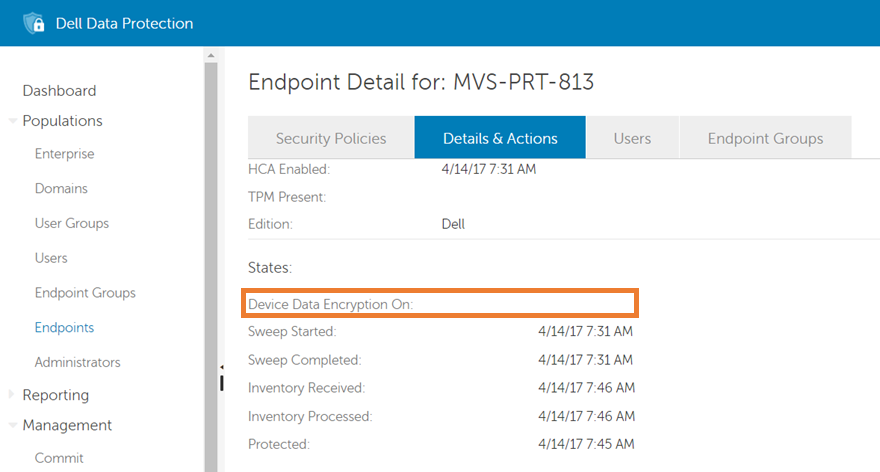

Figur 5: (Bare på engelsk) Enhetsdatakryptering på

Feltet Enhetsdatakryptering på, som er uthevet ovenfor, viser tidspunktet da SDE-policyen ble aktivert. Hvis feltet har en dato og et klokkeslett, er SDE aktivert? er Ja. Hvis feltet ikke har dato og klokkeslett, som i bildet ovenfor, er svaret Nei.

- Er SDE kryptert? - Hvis SDE eller enhetskryptering er aktivert, er neste trinn i den beskyttede beregningen å avgjøre om SDE er kryptert. Dette kan bestemmes ved hjelp av informasjon fra Tilstander-delen i kategorien Detaljer og handlinger på detaljsiden om endepunktet for det aktuelle endepunktet.

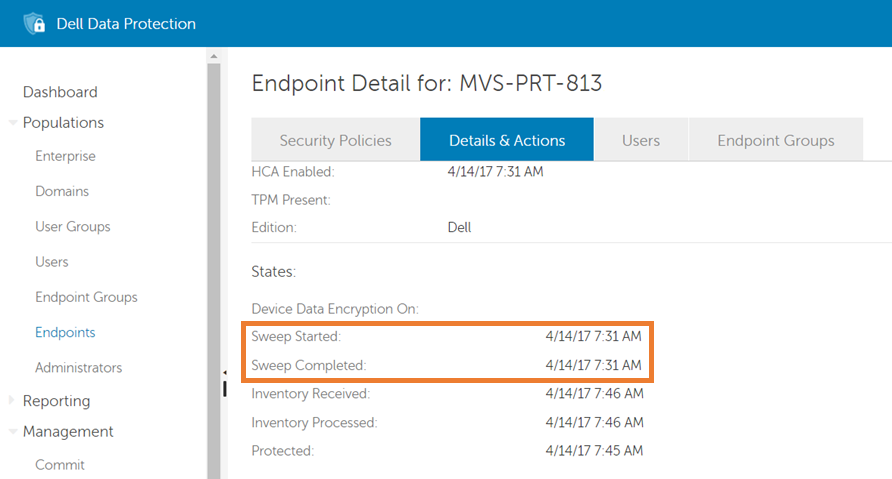

Figur 6: (Bare på engelsk) Opprydding startet og feiing fullført

Feltene Feie startet og Feie fullført, uthevet med en oransje boks ovenfor, viser tidspunktene da feiingen av SDE/enheten begynte og sluttet henholdsvis på. Hvis begge feltene har en dato og et klokkeslett, og tidspunktet for Opprydding startet er før eller samme tidspunkt som Feie fullført-klokkeslettet, er "Er SDE aktivert" "Ja". Ellers er svaret 'Nei', og enheten er fast bestemt på å være i ikke beskyttet tilstand.

- Er brukerkryptering aktivert for alle brukere? - Hvis SDE-kryptering er deaktivert, eller hvis den er aktivert og kryptert, er neste trinn å avgjøre om brukerkryptering er aktivert for alle brukere som har aktivert på endepunktet. Dette kan bestemmes ved hjelp av informasjon fra kategorien Brukere på detaljsiden om endepunktet for det aktuelle endepunktet.

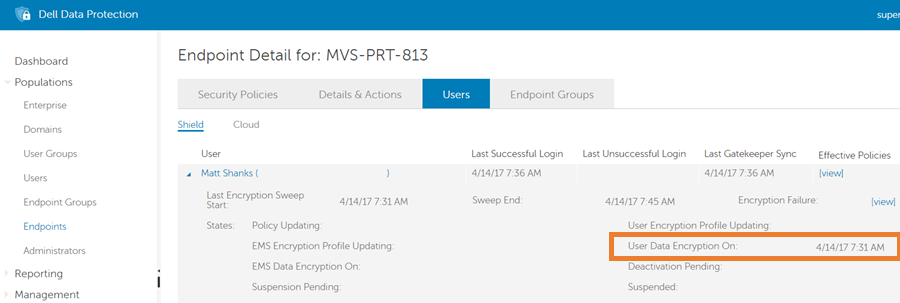

Figur 7: (Bare på engelsk) Brukerdatakryptering på

Brukere-fanen viser alle brukere som har aktivert på endepunktet. Feltet User Data Encryption On, uthevet med en oransje boks ovenfor, viser tidspunktet da policyen for brukerkryptering ble aktivert for hver enkelt bruker. Hvis feltet har en dato og et klokkeslett for en aktivert bruker, som i bildet ovenfor, er svaret på spørsmålet "Er brukerkryptering aktivert for alle brukere?" "Ja". Hvis feltet ikke har en dato og et klokkeslett for en aktivert bruker, er svaret Nei, og endepunktet er bestemt til å være i beskyttet tilstand.

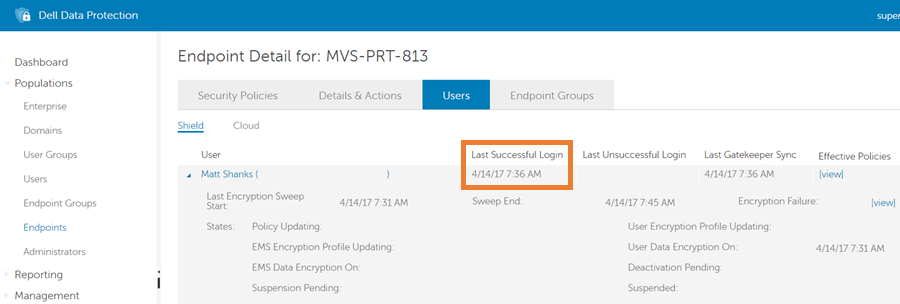

- Er brukerkryptering aktivert for den sist godkjente brukeren? - Hvis brukerkryptering er aktivert for en aktivert bruker på endepunktet, er neste del av den beskyttede beregningen å avgjøre om den nyeste godkjente brukeren har brukerkryptering aktivert. Dette kan fastslås ved hjelp av informasjonen i kategorien Brukere på detaljsiden om endepunktet for det aktuelle endepunktet.

Figur 8: (Bare på engelsk) Siste vellykkede pålogging

Brukere-fanen viser alle brukere som har aktivert på endepunktet. Feltet Siste vellykkede pålogging , uthevet med en oransje boks ovenfor, viser siste gang den spesifikke brukeren logget på skjoldet. Hvis brukeren med det siste siste vellykkede påloggingstidspunktet også har en tid i feltet User Data EncryptionOn , som i bildet ovenfor, og svaret på spørsmålet Er brukerkryptering aktivert for den sist godkjente brukeren?er Ja. Hvis brukeren med det siste siste vellykkede påloggingstidspunktet ikke har en tid i feltet Datakryptering på, og svaret er Nei.

- Er den siste godkjente brukeren kryptert? - Hvis den siste godkjente brukeren hadde kryptering som er aktivert, flyttes prosessen til siste trinn, og kontrollerer om brukeren er kryptert. Dette kan bestemmes ved hjelp av informasjonen for den sist godkjente brukeren i kategorien Brukere på detaljsiden om endepunktet for det aktuelle endepunktet.

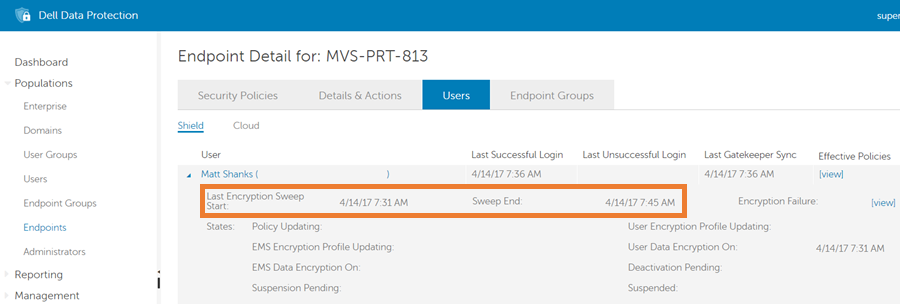

Figur 9: (Bare på engelsk) Start siste krypteringsopprydding

Feltene Last encryption Sweep Start og Sweep End , uthevet med en oransje boks ovenfor, viser tidspunktene da brukerens sveiping begynte og sluttet, henholdsvis. Hvis begge feltene har en dato og et klokkeslett, og starttidspunktet for siste kryptering er før, eller på samme tidspunkt, som tidspunktet for Rydding fullført , er svaret på spørsmålet Er den siste godkjente brukeren kryptert? er Ja , og enheten er fastslått å være i beskyttet tilstand. Ellers er svaret "Nei", og enheten er fast bestemt på å være i ikke beskyttet tilstand.

Det finnes ingen loggmeldinger som hjelper deg med å bestemme hvilket trinn i den beskyttede arbeidsflyten som fører til at enheten settes i ikke beskyttet tilstand. Se gjennom delen Identifisere et beregningsproblem med beskyttet status for å finne ut hvilket trinn i arbeidsflyten som fikk endepunktet til å vises som ikke beskyttet.

Tabellen nedenfor inneholder flere løsninger på vanlige problemer med beregning av beskyttet status.

- Sikkerhetskopier registeret før du fortsetter, se Slik sikkerhetskopierer og gjenoppretter du registeret i Windows

.

- Endring av registeret kan føre til at datamaskinen slutter å svare ved neste omstart.

- Ta kontakt med telefonnumrene til Dell Data Security International Support for å få hjelp hvis du har spørsmål om utførelsen av dette trinnet.

| Problem | Løsning |

|---|---|

| Feltet Datakryptering av enhetsdata er fylt ut, men det finnes ikke et tidspunkt for Opprydding startet eller Feie fullført | Hvis enhetsdatakryptering er på, men det ikke er noen feietider, er dette ofte en indikator på at en selvkrypterende disk (SED) er installert på det skjermede endepunktet. Som standard bruker ikke skjoldet SDE-regler når en SED er til stede. Følgende meldinger finnes i Shield-loggene når dette problemet oppstår: "Blokkering/deaktivering av SDE-policyer, fordi enten FVE er aktivert / pågår, eller det er en SED på datamaskinen." Hvis du vil tillate at skjoldet bruker SDE, selv når en SED er til stede, legger du til følgende registerverdi og starter endepunktet på nytt. Når innstillingen er plukket opp av skjoldet, starter SDE-feiingen. Konfigurasjonsinnstillinger |

| Fullføringstiden for enheten/SDE-feiingen er tom, og starttidspunktet for opprydding oppdateres kontinuerlig. | Starttiden for opprydding av enheten/SDE-oppryddingen som kontinuerlig oppdateres, indikerer vanligvis én av to ting:

|

| En Enhet/SDE- eller Bruker-feiing er ikke fullført i den eksterne administrasjonskonsollen, men den lokale konsollen viser at oppryddingen fullføres når brukeren logges på endepunktet. | Når en feiing ikke er fullført på serveren, og endepunktet ikke viser en feiing pågår, kan problemet vanligvis løses ved å utføre ett eller flere av følgende trinn:

Konfigurasjonsinnstillinger

|

Når du skal kontakte kundestøtte, kan du se Dell Data Security internasjonale telefonnumre for støtte..

Gå til TechDirect for å generere en forespørsel om teknisk støtte på Internett.

Hvis du vil ha mer innsikt og flere ressurser, kan du bli med i fellesskapsforumet for Dell Security.