Домен даних: Як створити запит на підпис сертифіката та використовувати сертифікати із зовнішнім підписом

Yhteenveto: Створення запиту на підписування сертифіката (CSR) у домені даних.

Tämä artikkeli koskee tuotetta

Tämä artikkeli ei koske tuotetta

Tämä artikkeli ei liity tiettyyn tuotteeseen.

Tässä artikkelissa ei yksilöidä kaikkia tuoteversioita.

Ohjeet

Деяким користувачам потрібні сертифікати із зовнішнім підписом замість самопідписаних, щоб уникнути попередження про безпеку. Якщо система Data Domain або Cloud Tier використовує диспетчер зовнішніх ключів шифрування RSA Data Protection Manager (DPM), для встановлення надійного з'єднання між сервером RSA Data Protection Manager (

DPM), потрібен сертифікат хоста PKCS12 і публічний формат сертифіката Certificate of Authority in Privacy Enhanced Mail (PEM).Запит на

підписання сертифікатаЗапит на підписання сертифіката доступний у цьому розташуванні:

Після завершення відкрийте браузер і перевірте, чи проходить він попередження про безпеку.

Новий сертифікат відображається за допомогою такої команди:

DPM), потрібен сертифікат хоста PKCS12 і публічний формат сертифіката Certificate of Authority in Privacy Enhanced Mail (PEM).Запит на

підписання сертифікатаЗапит на підписання сертифіката доступний у цьому розташуванні:

/ddvar/certificates/CertificateSigningRequest.csr

- Система повинна мати парольну фразу.

system passphrase set

- Згенеруйте запит на підписання сертифіката

#adminaccess certificate cert-signing-request generate [key-strength {1024bit | 2048bit

| 3072bit | 4096bit}] [country country-code] [state state] [city city] [org-name

organization-name] [org-unit organization-unit] [common-name common-name] [subject-alt-name value] Ви можете отримати цю інформацію від користувача, і рекомендується використовувати 2048-бітний розмір ключа:

- Сила приватного ключа: Допустимі значення зчислення: 1024 біт, 2048 біт, 3072 біт або 4096 біт. Типовим значенням є 2048 біт.

- Країна: Значення за замовчуванням – US. Ця абревіатура не може перевищувати двох символів. Спеціальні символи не допускаються.

- Стан: Значення за замовчуванням – Каліфорнія. Максимальна кількість символів становить 128 символів.

- Місто: За замовчуванням використовується значення Санта-Клара. Максимальна кількість символів становить 128 символів.

- Назва організації: Значення за замовчуванням – My Company Ltd. Максимальна кількість символів становить 64 символи.

- Організаційний підрозділ: Типовим значенням є порожній рядок. Максимальна кількість символів становить 64 символи.

- Загальна назва: Типовим значенням є ім'я системного вузла. Максимальна кількість символів становить 64 символи.

- Назва об'єкта: Визначає одну або декілька альтернативних назв для профілю, який може використовуватися сертифікатом, створеним після підписання цього CSR центром сертифікації. Альтернативну назву можна використовувати на додачу до назви теми сертифіката або замість назви теми. До них відносяться адреса електронної пошти, єдиний індикатор ресурсу (URI), доменне ім'я (DNS), зареєстрований ID (RID): ІДЕНТИФІКАТОР ОБ'ЄКТА, IP-адреса, видатне ім'я (dirName) та інше ім'я

- Для КСВ, створеної в системі високої доступності (HA), включіть назви активної, резервної та HA-систем у розділі subject-alternative-name.

- Один із прикладів:

IP:<IP address>, IP:<IP address>, DNS:example.dell.com

Приклад CSR-команди:

# adminaccess certificate cert-signing-request generate key-strength 2048bit country US state Cali city "Santa Clara" org-name Dreamin common-name Beach_Boys subject-alt-name "DNS:beach.boy.com, DNS:they.singing.org, IP:10.60.36.142, IP:10.60.36.144" Certificate signing request (CSR) successfully generated at /ddvar/certificates/CertificateSigningRequest.csr With following parameters: Key Strength : 2048 Country : US State : Cali City : Santa Clara Organization Name : Dreamin Common Name : Beach_Boys Basic Constraints : Key Usage : Extended Key Usage : Subject Alt Name : DNS:beach.boy.com, DNS:they.singing.org, IP Address:10.60.36.142, IP Address:10.60.36.144

- Скопіюйте CSR-запит після його створення та передайте його на підпис до центру сертифікації клієнта. Файл доступний за адресою:

/ddvar/certificates/CertificateSigningRequest.csr - Центр сертифікації повертає вам підписаний файл у форматах .cer або .pem.

- Скопіюйте підписаний файл до

/ddvar/certficates - Імпортуйте файл у домен даних таким чином:

#adminaccess certificate import host application https file FILENAME.cerІмпортований сертифікат перезапускає служби HTTPS або HTTP, тому краще, щоб ви вийшли з інтерфейсу користувача, перш ніж виконувати цю команду.

Після завершення відкрийте браузер і перевірте, чи проходить він попередження про безпеку.

Новий сертифікат відображається за допомогою такої команди:

#adminaccess certificate show

Lisätietoja

Валідація

КСВ============

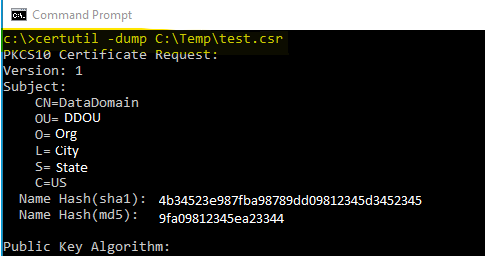

КСВ може бути перевірена після того, як вона була згенерована та поза доменом даних. Одним з таких методів є використання Windows certutil.

Збережіть CSR у системі Windows і за допомогою командного рядка запустіть certutil -dump <CSR with path>

Приклад:

Це початок виведення команди, і відображаються всі дані в CSR.

Tuotteet, joihin vaikutus kohdistuu

DD OSTuotteet

DD OS 6.2, DD OS, DD OS 6.0, DD OS 6.1, DD OS 7.0, DD OS 7.1, DD OS 7.2Artikkelin ominaisuudet

Artikkelin numero: 000021466

Artikkelin tyyppi: How To

Viimeksi muutettu: 07 lokak. 2025

Versio: 11

Etsi vastauksia kysymyksiisi muilta Dell-käyttäjiltä

Tukipalvelut

Tarkista, kuuluuko laitteesi tukipalveluiden piiriin.