Avamar:使用 Avinstaller 安裝套裝 (AVP) 管理工作階段安全性設定

Riepilogo: 本文說明如何使用 Avinstaller 安裝套裝 (AVP) 管理 Avamar 工作階段安全性設定。

Questo articolo si applica a

Questo articolo non si applica a

Questo articolo non è legato a un prodotto specifico.

Non tutte le versioni del prodotto sono identificate in questo articolo.

Istruzioni

注意:執行工作階段安全性 AVP 時,程序可能會重新啟動 MCS!

下載工作階段安全性 AVP

前往下列 Dell 產品支援連結並登入以檢視下載。

例如,選取適當的 Avamar 版本。

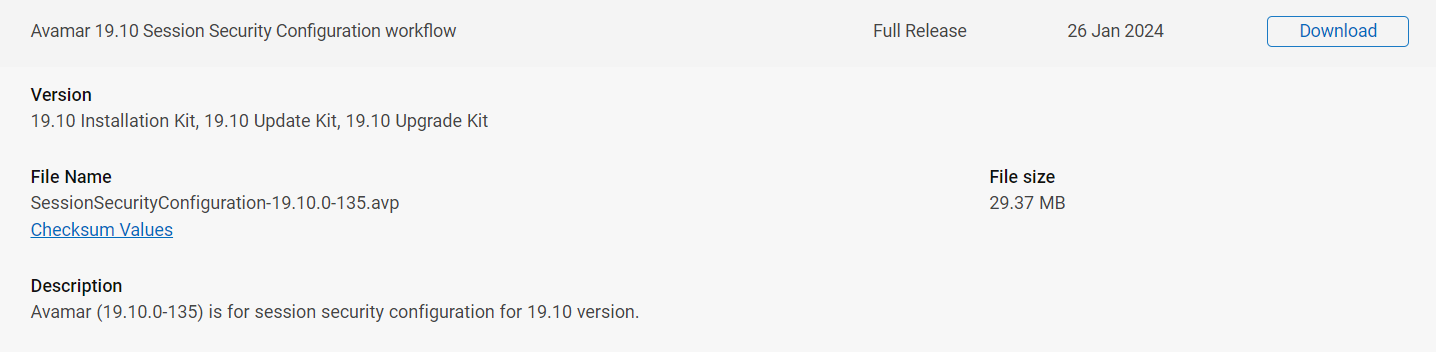

搜尋 Avamar 工作階段安全性組態工作流程套裝。

安裝

前的預先檢查最佳做法是在運行會話安全配置包之前執行以下操作。

- 停止所有備份和複製,並確保沒有執行任何維護 (檢查點/hfscheck/垃圾收集)。

- 檢查 Avamar 上是否有有效的檢查點。

安裝工作階段安全性 AVP

下載相應的會話安全配置包后,有兩個選項可安裝該包以使用它。

選項 1:

直接將下載的包移動到以下目錄。Avinstaller 服務會偵測目錄的變更,並開始自動將套裝載入至套裝儲存庫中。

/data01/avamar/repo/packages/

選項 2:

透過下列連結,前往 Avinstaller Web 服務:

https://<avamar_server_ip_or_hostname>/avi

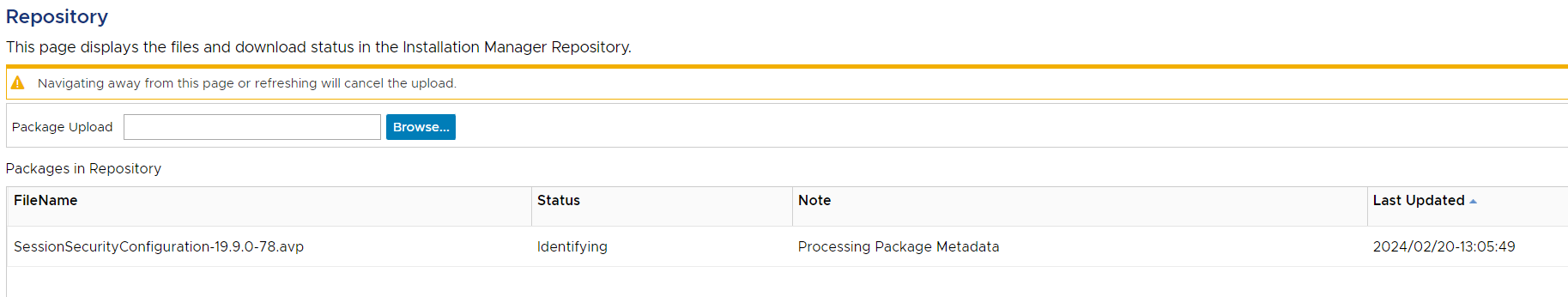

轉到「存儲庫」部分:

瀏覽本地計算機以獲取會話安全配置包。

包處理:

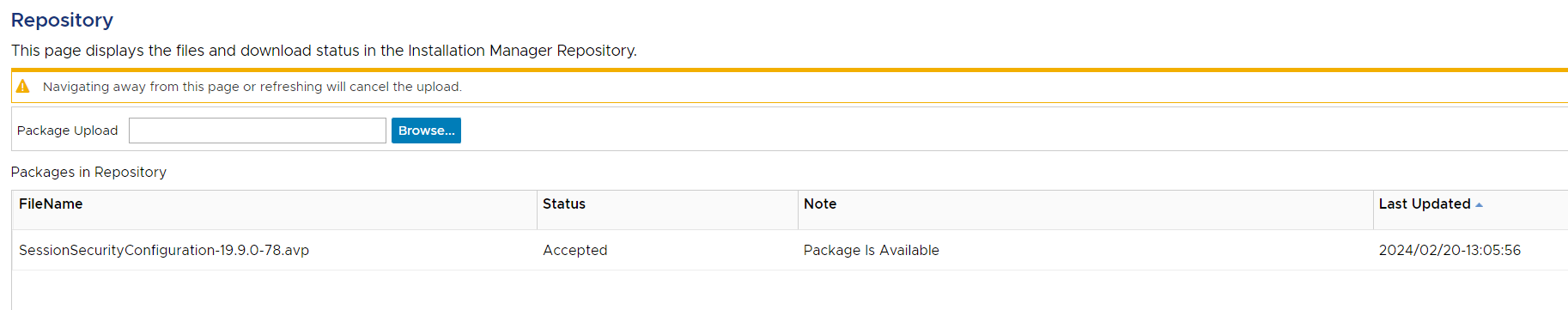

準備就緒后,狀態為“已接受”。

前往「Maintenance」標籤以執行套裝

管理工作階段安全性設定

在「安裝設置」頁面中,選擇「安全設置」選項卡,然後選中「顯示高級設置」複選框。

模式選擇

“用戶端-伺服器通信和身份驗證類型”下拉選項允許選擇四種受支援的會話安全模式:

- 已停用

- 混合單

- 經過驗證的單一

- 驗證雙重

如需不同模式的詳細資訊,請參閱下列 KB 文章:

000222278 |Avamar:工作階段安全性

產生憑證

有兩個用於產生憑證的選擇選項:

- 僅產生伺服器憑證

- 單獨選取時,僅重新產生 GSAN 伺服器憑證。

- AVP 的備註指出:「使用金鑰存放區中安裝的 CA 憑證,建立並傳播 Avamar 伺服器和儲存節點上的伺服器憑證,用於伺服器和/或用戶端認證。」

- 這會在 Avamar 伺服器上執行下列動作:

- 執行enable_secure_config.sh指令檔:

-

enable_secure_config.sh --certs

- 這將執行以下操作:

- 從 Avamar 金鑰存放區匯出 Avamar 內部根憑證:

-

keytool -export -rfc -keystore /usr/local/avamar/lib/avamar_keystore -alias mcrsaroot

- 此根憑證會儲存到下列位置:

-

/home/admin/chain.pem /usr/local/avamar/etc/chain.pem

- 然後,avamar_keystore中的根證書將用於簽署 GSAN 的新證書金鑰對,並保存到以下位置:

-

mcrootca rsatls <nodename> <subject_alt_names> /home/admin/key.pem /home/admin/cert.pem /usr/local/avamar/etc/key.pem /usr/local/avamar/etc/cert.pem

- 然後,這些證書將傳播到任何存儲節點。

- 最後,重新載入 GSAN SSL 套接字,以便連接埠 29000 的新連線可為重新產生的憑證提供服務。

- 請注意,有了此選項,Avamar 內部 root 憑證不會變更, 因此已註冊的用戶端、代理和 Data Domain 系統將不需要重新註冊。

- 產生所有新憑證

- 選取此複選框時,它將自動也選中「僅生成伺服器證書」複選框。

- 這是因為產生所有新憑證時所發生的程序。

- AVP 的備註指出:「重新建立 mcrootca 並產生所有新的 root、TLS 和 EC 根憑證。

- 這將執行以下步驟:

- 重新產生 Avamar 內部根認證機構 (CA)

-

mcrootca all

- 這會取代儲存在 avamar_keystore 中的 Avamar 內部根 CA

-

/usr/local/avamar/lib/avamar_keystore

- 您可以使用下列命令來檢視 Avamar 內部根憑證:

-

keytool -list -v -keystore /usr/local/avamar/lib/avamar_keystore -alias mcrsaroot

-

- 如「僅產生伺服器憑證」中所述重新產生 GSAN 憑證

- 重新產生 Avamar 內部根認證機構 (CA)

- 選擇此選項後,由於 Avamar 內部根 CA 已重新產生,因此必須重新註冊已註冊的代理、用戶端和 Data Domain 系統 ,才能從 Avamar MCS 取得新的 Avamar 根 CA 和已簽署憑證,以便與 Avamar 進行安全的相互 TLS 通訊。

- 選取此選項後,如果先前執行過將 Avamar 內部根 CA 更換為使用者提供的內部根 CA 的程序 (使用 importcert.sh),則此程序會抹除該組態並產生 Avamar 內部信任的自我簽署憑證。請參閱下列 KB 以取得更多資訊,000204629 |Avamar:將 Avamar 認證機構 (CA) 安裝/更換為使用者提供的認證機構 (CA)。

準備就緒后,繼續運行包。

此套件可使用任意次數,以便在必要時用於配置這些設定。

Prodotti interessati

AvamarProprietà dell'articolo

Numero articolo: 000222279

Tipo di articolo: How To

Ultima modifica: 19 dic 2025

Versione: 8

Trova risposta alle tue domande dagli altri utenti Dell

Support Services

Verifica che il dispositivo sia coperto dai Servizi di supporto.