Dell APEX Cloud Platform per Red Hat OpenShift: Impossibile creare cluster gestiti da HCP disconnessi a causa di errori di verifica del certificato

Riepilogo: La creazione dei cluster gestiti del piano di controllo ospitato (HCP) disconnesso non è riuscita a causa dell'errore "Impossibile verificare il certificato: x509: certificato firmato da autorità sconosciuta". ...

Questo articolo si applica a

Questo articolo non si applica a

Questo articolo non è legato a un prodotto specifico.

Non tutte le versioni del prodotto sono identificate in questo articolo.

Sintomi

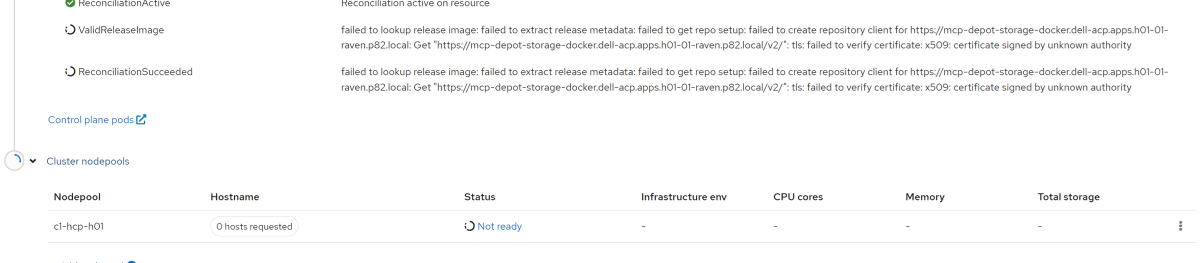

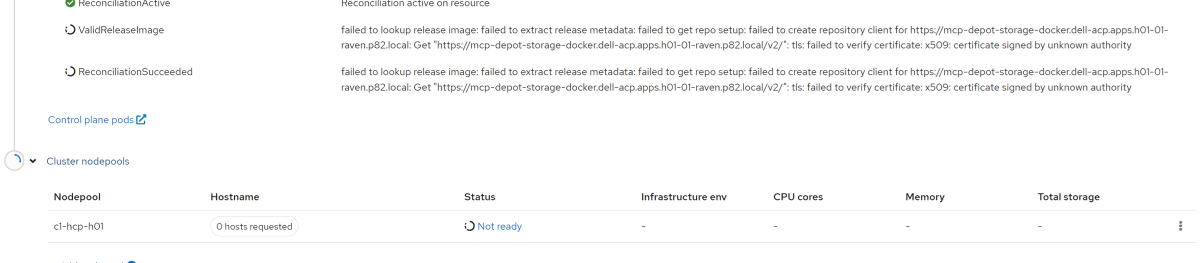

Quando si segue la guida dell'amministratore per creare un cluster disconnesso gestito da HCP, il processo potrebbe non riuscire. La console dell'interfaccia utente visualizzerà l'errore "failed to verify certificate: x509: certificate signed by unknown authority".

Causa

In un cluster Dell APEX Cloud Platform for Red Hat OpenShift (ACP4OCP) sono necessari due registri:

Tuttavia, durante la configurazione del cluster gestito da HCP, il componente hypershift del ACP4OCP crea la propria CA attendibile in base alle impostazioni della risorsa image.config.openshift.io. Lo utilizza per verificare l'immagine della versione OpenShift Container Platform (OCP). Se la configurazione di additionalTrustedCA include due certificati e utilizza "|-" come delimitatore, hypershift non aggiunge un'interruzione di riga dopo il primo certificato. In questo modo, entrambi i certificati vengono considerati non validi.

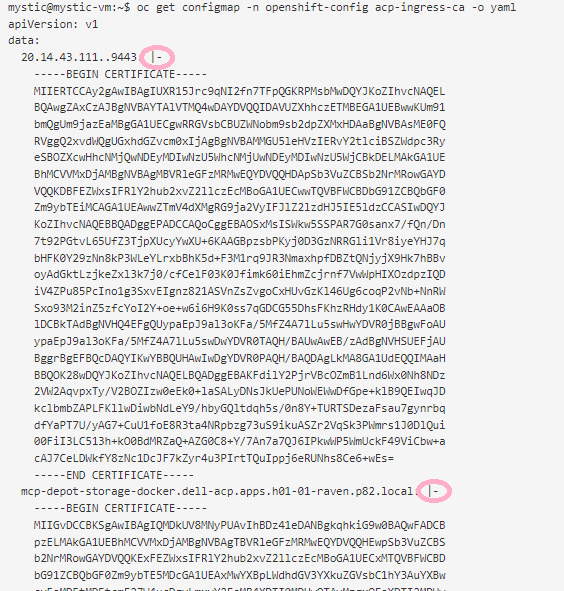

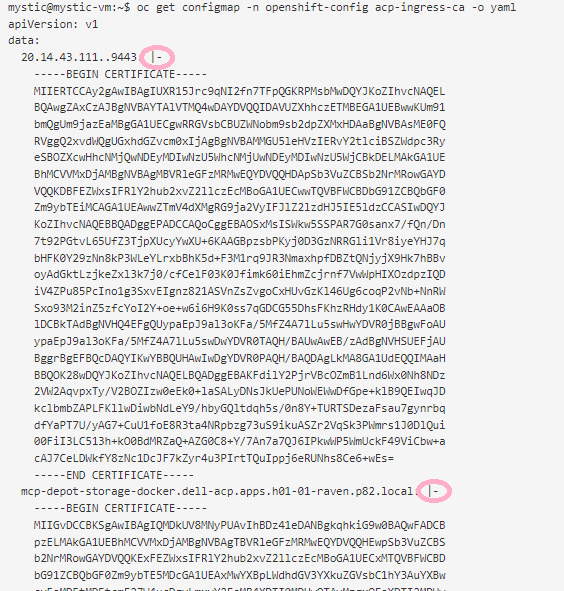

Nella sintassi YAML, sia "|-" che "|" sono delimitatori validi, utilizzati per rappresentare i valori di stringa su più righe. Quando si crea o si modifica una ConfigMap "chiave/valore" dalla console web OCP, verrà utilizzato "|-" come delimitatore predefinito.

Per verificare se Configmap contiene "|-" come delimitatore, eseguire il seguente comando in ACP Manager:

- Un registro interno denominato depot-manager all'interno del cluster ACP4OCP Hub per l'archiviazione delle immagini del gestore OCP e ACP.

- Un registro esterno per gestire le interruzioni dell'alimentazione.

Tuttavia, durante la configurazione del cluster gestito da HCP, il componente hypershift del ACP4OCP crea la propria CA attendibile in base alle impostazioni della risorsa image.config.openshift.io. Lo utilizza per verificare l'immagine della versione OpenShift Container Platform (OCP). Se la configurazione di additionalTrustedCA include due certificati e utilizza "|-" come delimitatore, hypershift non aggiunge un'interruzione di riga dopo il primo certificato. In questo modo, entrambi i certificati vengono considerati non validi.

Nella sintassi YAML, sia "|-" che "|" sono delimitatori validi, utilizzati per rappresentare i valori di stringa su più righe. Quando si crea o si modifica una ConfigMap "chiave/valore" dalla console web OCP, verrà utilizzato "|-" come delimitatore predefinito.

Per verificare se Configmap contiene "|-" come delimitatore, eseguire il seguente comando in ACP Manager:

-

oc get configmap -n openshift-config acp-ingress-ca -o yaml

Risoluzione

Per modificare il delimitatore tra il nome del certificato e la chiave del certificato da "|-" a "|", attenersi alla seguente procedura:

- Eseguire "oc edit configmap -n openshift-config acp-ingress-ca" in ACP Manager, modificare "|-" in "|" e salvare le modifiche in Configmap.

- Riavviare i pod dei componenti hypershift con il comando "oc delete pod -n hypershift --all".

- Una volta che i pod hypershift sono pronti, riprovare la configurazione del cluster gestito da HCP.

Prodotti interessati

APEX Cloud Platform for Red Hat OpenShiftProprietà dell'articolo

Numero articolo: 000226907

Tipo di articolo: Solution

Ultima modifica: 26 mar 2026

Versione: 2

Trova risposta alle tue domande dagli altri utenti Dell

Support Services

Verifica che il dispositivo sia coperto dai Servizi di supporto.