PowerEdge: Linee guida per l'aggiornamento del BIOS del server per i certificati di avvio sicuro Microsoft

Riepilogo: In questo articolo vengono fornite le linee guida per l'aggiornamento del BIOS del server per i certificati di avvio protetto Microsoft.

Istruzioni

Prima di aggiornare i server Dell PowerEdge che eseguono Windows alla versione del BIOS di dicembre 2025, completare i prerequisiti richiesti. L'aggiornamento del BIOS include nuovi certificati di avvio sicuro. In caso contrario, il server potrebbe entrare in uno stato non definito.

Se Secure Boot non è abilitato, il BIOS può essere aggiornato tramite il normale processo e questo documento non è applicabile.

Server e sistemi operativi di destinazione

Tutti i server PowerEdge di 14a, 15a e 16a generazione che eseguono Windows Server 2022 o 2025

Generazioni di server e identificatori del BIOS

|

Piattaforma |

Versione del BIOS |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Prerequisiti

- Il server deve eseguire una versione del BIOS rilasciata prima delle versioni indicate in precedenza.

- Il server deve avere TPM 2.0 e deve essere attivo.

- L'avvio sicuro deve essere abilitato.

- BitLocker deve essere disabilitato. Se BitLocker è già in uso, dovrebbe essere temporaneamente disabilitato.

- Seguire le istruzioni riportate al link riportato di seguito per gestire BitLocker con il cluster Azure Stack HCI.

- Gestione della crittografia BitLocker in Azure Local

- Gli utenti devono disporre dei diritti amministrativi per il server.

- I criteri di esecuzione di PowerShell devono essere impostati su "Unrestricted" o "Bypass". (Utilizzo

Set-ExecutionPolicyil comando) - Per i cluster di failover (Azure Local, S2D, SAN collegati) - Aggiungere "

Suspend-ClusterNode -Drain" per sospendere il nodo e spostare i ruoli del cluster in altri nodi.

Procedura per aggiornare i certificati di avvio protetto e il BIOS.

- Assicurarsi che il server esegua una versione del BIOS precedente a quanto indicato sopra.

- Il sistema deve eseguire Windows Server 2022 o Windows Server 2025.

- Scaricare i certificati e gli script di avvio sicuro allegati a questo articolo della KB.

- Copiare i certificati di avvio sicuro nel sistema.

- Per 16G - Copia

16G_Secure_Boot_Cerifcates_pkb.ziped estrarlo in qualsiasi cartella. - Per 15G - Copia

15G_Secure_Boot_Cerifcates_pkb.ziped estrarlo in qualsiasi cartella. - Per 14G - Copia

14G_Secure_Boot_Cerifcates_pkb.ziped estrarlo in qualsiasi cartella.

- Per 16G - Copia

- Eseguire lo script appropriato per aggiornare i certificati di avvio sicuro.

- Per 16G:

16G_SecureBoot_Cert_Update_pkb.ps1 - Per 15G:

15G_SecureBoot_Cert_Update_pkb.ps1 - Per 14G:

14G_SecureBoot_Cert_Update_pkb.ps1 - Il percorso della cartella in cui sono archiviati tutti i file di certificato richiesti deve essere fornito come input.

- Per 16G:

- Assicurarsi che lo script venga eseguito correttamente e che venga visualizzato un messaggio di riavvio.

- Riavviare il server.

-

Nota: UEFI0074 avvertenza

"The Secure Boot policy has been modified since the last time the system was started"potrebbe essere visualizzato durante il POST del BIOS e nel registro del ciclo di vita.

-

- Una volta riavviato il server nel sistema operativo, aggiornare il BIOS tramite uno strumento o meccanismo di aggiornamento supportato da Dell (Dell Update Package, iDRAC, OpenManage Enterprise e così via).

- Riavviare nuovamente il server.

- Verificare che il server esegua il nuovo BIOS.

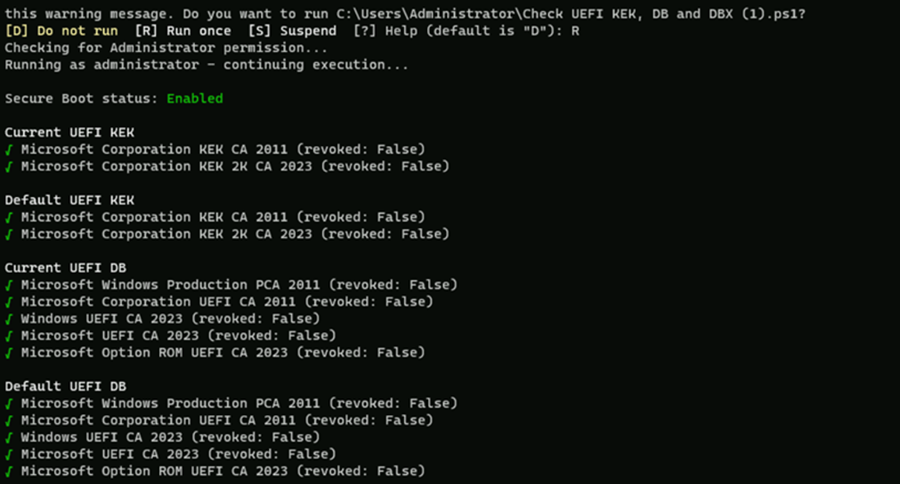

- Dell consiglia di verificare che i nuovi certificati di avvio protetto siano disponibili nel BIOS. Questa operazione viene eseguita eseguendo il seguente script dall'interno del sistema operativo.

-

Check UEFI KEK, DB, and DBX.ps1 - Questo script può essere scaricato da qui: Github: Check-UEFISecureBootVariables

-

Quando viene eseguito lo script, è previsto l'output riportato di seguito: