PowerFlex: Abilitazione dell'applicazione dell'avvio sicuro per i nodi di elaborazione PowerFlex

Riepilogo: Questo articolo fornisce istruzioni dettagliate per abilitare l'applicazione dell'avvio sicuro UEFI (Unified Extensible Firmware Interface) sui nodi di elaborazione Dell PowerFlex che eseguono ESXi o Linux. ...

Istruzioni

Per abilitare l'avvio protetto sui nodi di elaborazione Dell PowerFlex, è necessario soddisfare i seguenti prerequisiti:

-

La modalità di avvio deve essere impostata su Unified Extensible Firmware Interface (UEFI) nelle impostazioni > di avvio del BIOS di sistema.

Nota: Se l'host non è in questa modalità, potrebbe non essere possibile modificarlo senza reinstallare il sistema operativo. - Sul server deve essere installato Trusted Platform Module (TPM) 2.0.

- Il BIOS deve essere alla versione richiesta per il modello PowerEdge specifico per supportare l'abilitazione dell'avvio sicuro. Le informazioni sono disponibili sul sito del supporto Dell.

- Per abilitare l'avvio sicuro, contattare il responsabile dell'account Dell Technologies per valutare e abilitare l'opzione di avvio protetto per i nodi PowerFlex tramite un processo di richiesta di qualificazione del prodotto (RPQ).

- Secure Boot deve essere disabilitato in iDRAC prima di eseguire i deployment con PowerFlex Manager. Se è abilitata, l'implementazione avrà esito negativo. L'avvio protetto deve essere abilitato solo dopo l'implementazione.

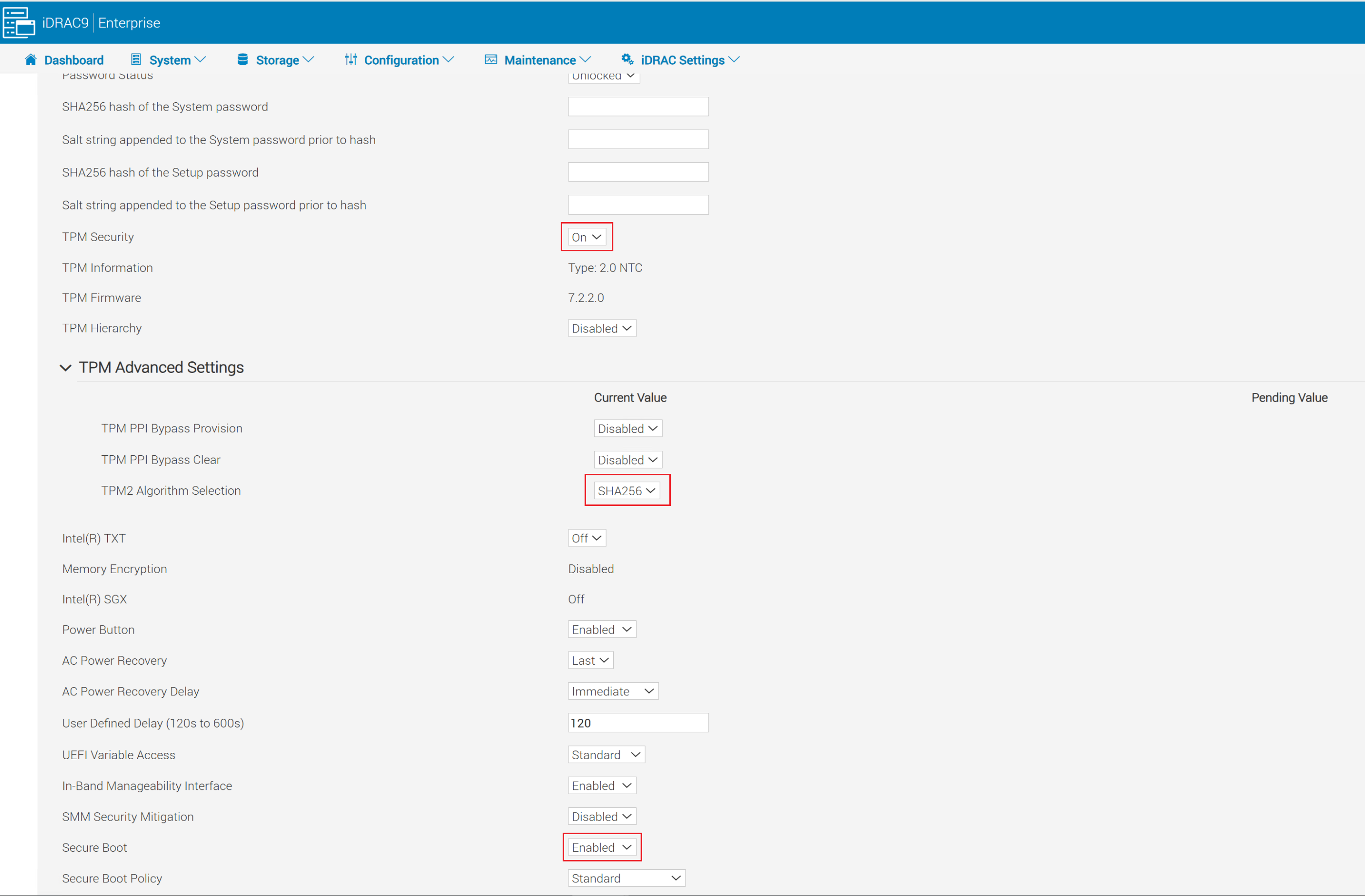

Configurare Dell PowerEdge iDRAC per l'avvio protetto:

- Accedere all'interfaccia web di iDRAC e passare a Configuration > BIOS Settings > System Security

- Impostare TPM Security su On

- Espandere TPM Advanced Settings e impostare TPM2 Algorithm Selection su SHA256

- Impostare Secure Boot su Enabled

- Fare clic su Applica nella parte inferiore della schermata delle impostazioni di protezione del sistema .

- Cliccare sul pulsante Applica e riavvia nell'angolo inferiore sinistro dello schermo.

Abilitare Secure Boot per ESXi:

Supporto parziale: Avvio affidabile con attestazione.

- Avvio protetto UEFI: Verifica il bootloader e i moduli kernel all'avvio

- Misurazioni TPM: Archivia le misurazioni dell hash di avvio in TPM PCRs (utilizzate per l'attestazione)

- Crittografia supportata da TPM: Dump di VM, vSAN e core dump

- Attestazione vCenter: Rileva se l'host è stato avviato in uno stato manomesso o non attendibile

- Supporto vTPM su VM: Alle VM può essere assegnato un TPM virtuale per le funzioni di sicurezza in-guest (richiede anche il server KMS vCenter)

Supporto completo: Blocco del controllo delle esecuzioni

- Include tutte le funzionalità del supporto parziale

- Applicazione VIB firmata: Garantisce che i VIB non vengano manomessi

- È possibile installare solo VIB firmati da VMware

- I VIB firmati possono essere caricati solo durante l'avvio ESXi

Abilitare il supporto parziale in ESXi:

Per i nodi PowerFlex Rack e Appliance, è necessario abilitare l'avvio protetto dopo il deployment dei nodi da parte di PowerFlex Manager. Se è abilitata in precedenza, i deployment che utilizzano PowerFlex Manager hanno esito negativo.

Per abilitare il supporto parziale, attenersi alla seguente procedura:

-

Eseguire lo script di convalida:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Se l'esame viene superato, viene visualizzato il messaggio "Secure Boot CAN be enabled".

- In caso di errore, elenca i VIB non firmati. È necessario rimuoverli prima di procedere, altrimenti l'host visualizza una schermata viola all'avvio successivo.

- Abilitare SSH sull'host ESXi e utilizzare qualsiasi client SSH per connettersi all'host ESXi utilizzando l'utente root.

- Verificare il livello di sicurezza:

esxcli system settings encryption get-

- L'output dovrebbe mostrare:

- Modalità: None

- VIB installati: False

- Richiedi avvio protetto: False

- L'output dovrebbe mostrare:

- Abilitare la modalità TPM:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Riavviare l'host.

- Una volta che l'host è tornato online, verificare il livello di sicurezza:

esxcli system settings encryption get-

- L'output dovrebbe ora mostrare:

- Modalità: TPM

- VIB installati: False

- Secure Boot: True

- L'output dovrebbe ora mostrare:

- Sincronizzare la configurazione con Bootbank:

/bin/backup.sh 0

Abilitare il supporto completo in ESXi:

- Abilitare SSH sull'host ESXi e utilizzare qualsiasi client SSH per connettersi all'host ESXi utilizzando l'utente root .

- Verificare il livello di sicurezza:

- L'output dovrebbe mostrare:

- Modalità: TPM

- VIB installati: False

- Richiedi avvio protetto: True

- L'output dovrebbe mostrare:

- Se l'output non corrisponde a quanto riportato sopra, abilitare il supporto parziale seguendo le istruzioni riportate sopra.

- Ottenere le impostazioni correnti eseguendo:

esxcli system settings encryption get-

- Consentire al kernel di accettare l'applicazione VIB:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Spegnere l'host, quindi riaccenderlo (non utilizzare il riavvio).

- Abilitare l'applicazione del VIB eseguendo:

esxcli system settings encryption set --require-exec-installed-only=T-

- Riavviare il nodo per applicare i VIB firmati.

- Una volta che il nodo è tornato online, verificare il livello di sicurezza:

esxcli system settings encryption get - Sincronizzare la configurazione in esecuzione con Bootbank:

/bin/backup.sh 0Chiavi e configurazioni di backup:

- Accedere tramite SSH all host ESXi come root

- Visualizzare la chiave di backup e copiarla in una posizione sicura all'esterno del nodo

esxcli system settings encryption recovery list-

- Copiare la chiave di ripristino (seconda colonna) e incollarla in un file di testo da salvare per il ripristino futuro. L'ID di ripristino può essere omesso.

- Generare un pacchetto di backup a livello di host:

vim-cmd hostsvc/firmware/backup_config- Copiare l'URL web fornito per scaricare il pacchetto di backup. Archiviare questo pacchetto nella stessa posizione del file di testo del backup della chiave di ripristino.

Abilitare l'avvio protetto per Linux:

-

Connettersi con SSH all host Linux come root e verificare che l'avvio protetto sia abilitato sul computer:

mokutil --sb-stat-

- L'output deve avere

SecureBootAbilitata

- L'output deve avere

- Se SDC è già installato, procedere al passaggio 4.

- Se SDC non è installato, installare l RPM SDC. L'installazione dovrebbe avere esito positivo, ma il

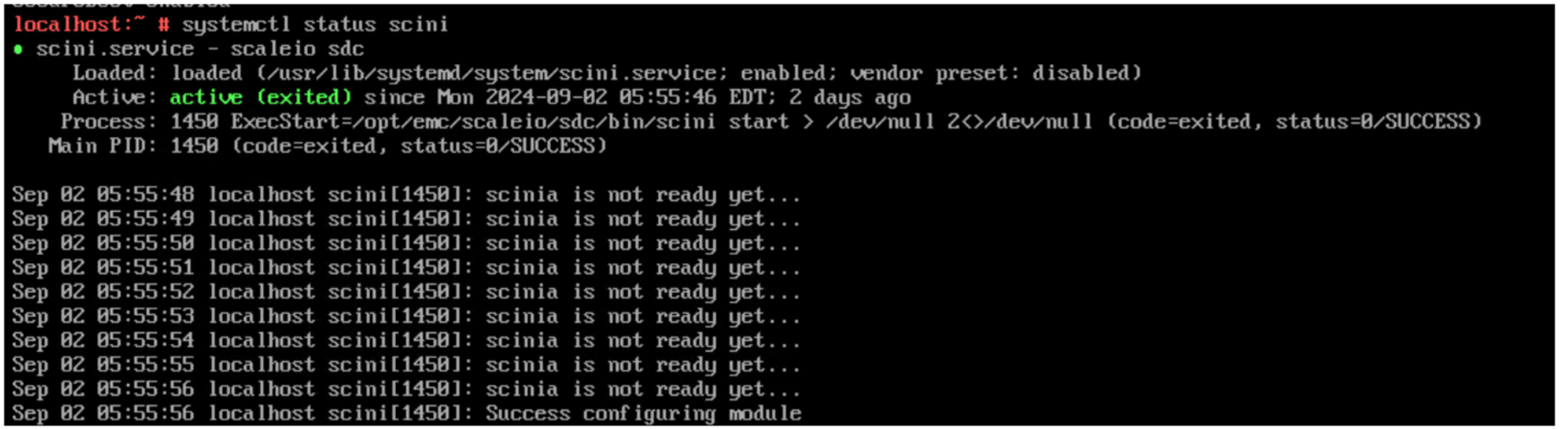

sciniIl driver non dovrebbe caricarsi. Dovrebbe essere visualizzato il messaggio di errore"scini service failed because the control process exited with error code".- Per verificare i dettagli dell'errore:

- Eseguire

- Per verificare i dettagli dell'errore:

systemctl status scini.service-

-

- Eseguire

-

journalctl -xe-

- Se si seleziona

dmesg, dovresti vedere: Il caricamento del modulo con chiave non disponibile viene rifiutato

- Se si seleziona

- Modificare la directory in

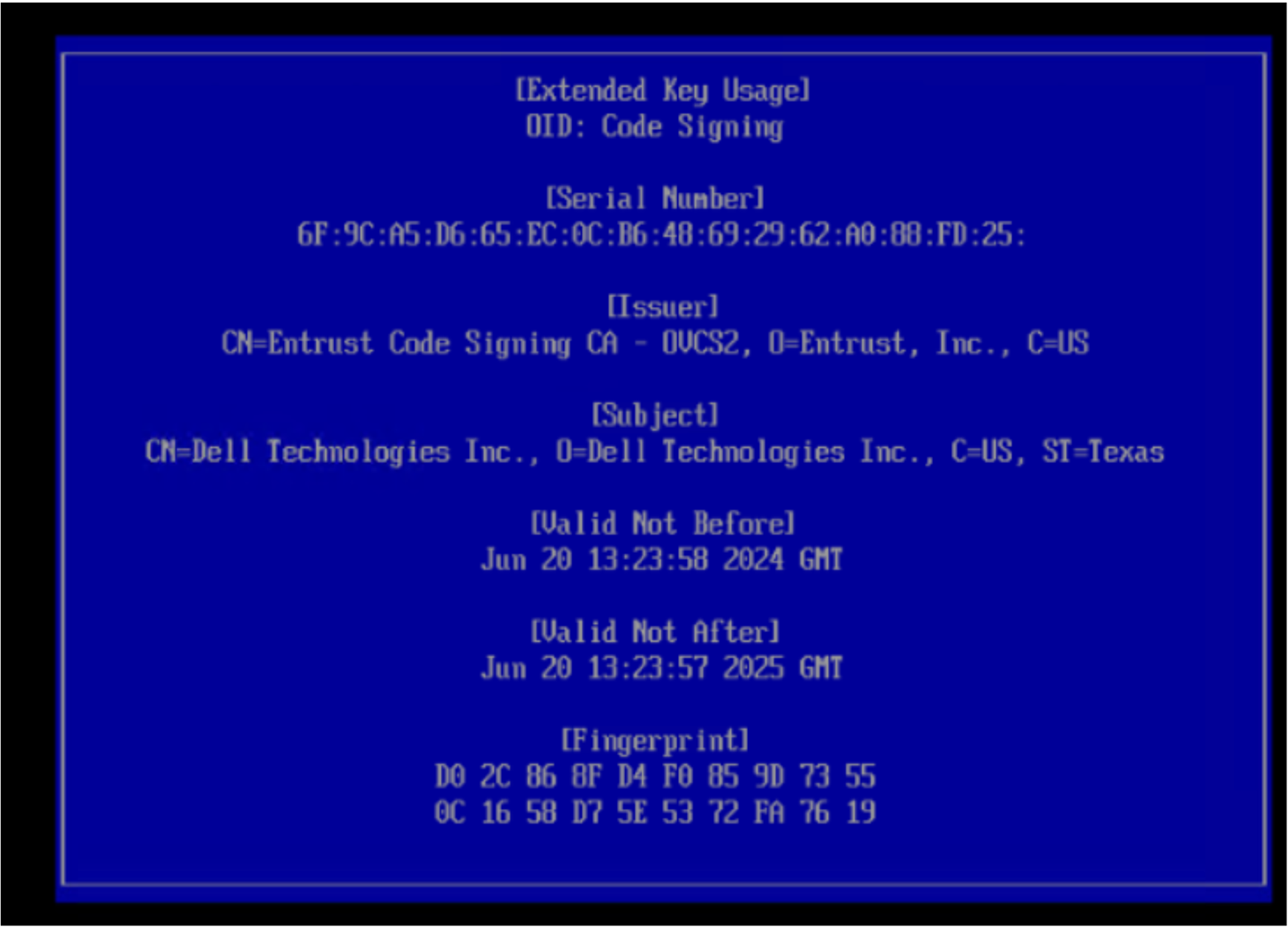

/bin/emc/scaleio/scini_sync/certs/.In questa directory si trovano i certificati SDC. - Eseguire il seguente comando per verificare che siano validi e non scaduti

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Se il certificato è valido, utilizzare il comando

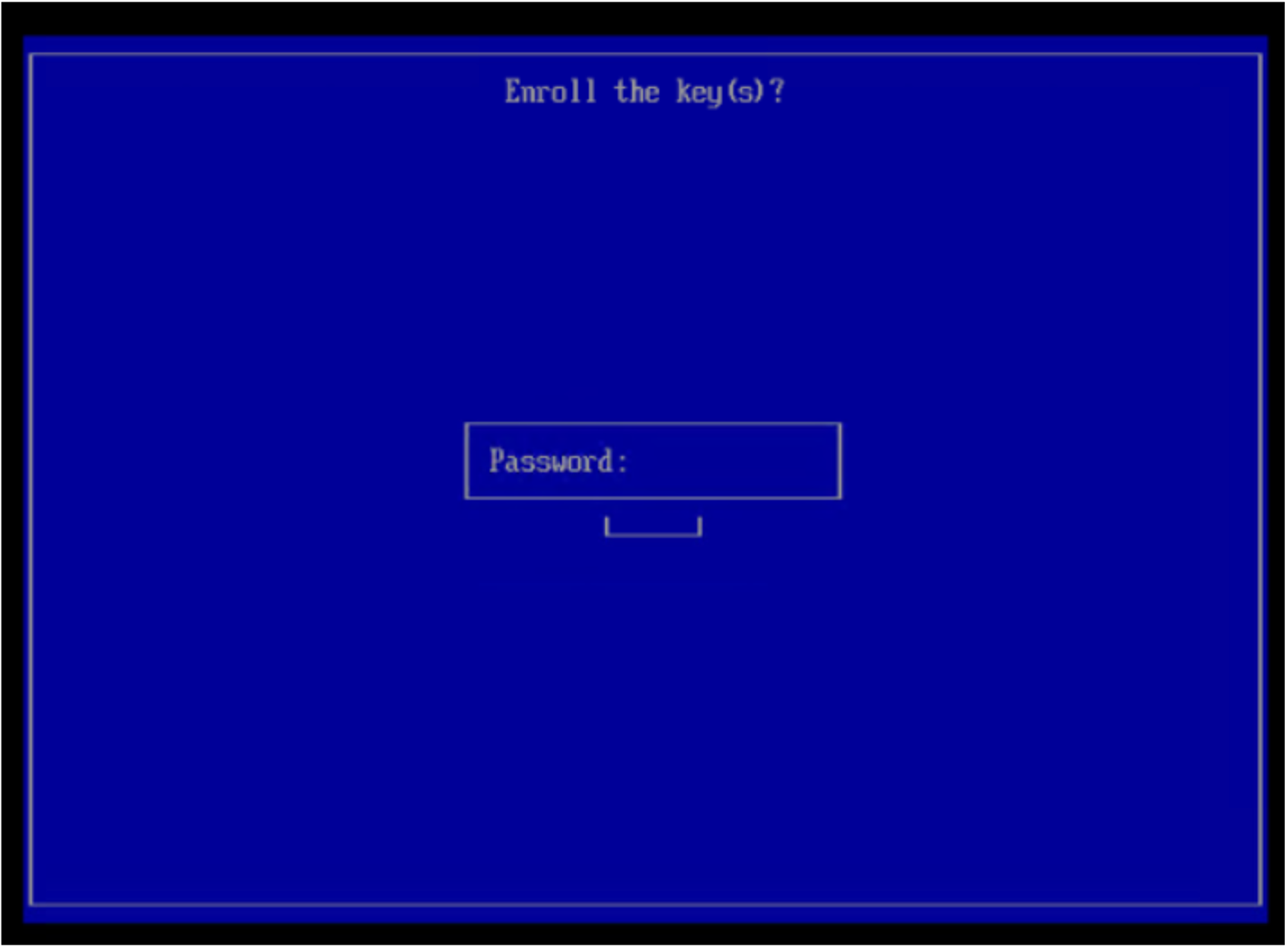

mokutil tookPer importare il file.derdi NetWorker. È necessario generare un passwor

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Se il certificato fornito con il pacchetto SDC è scaduto, è possibile che venga fornito un certificato in

.pemformato in cui è necessario convertire.derformattare utilizzando il seguente comando:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Se necessario, contattare il team di supporto Dell per ottenere il nuovo pacchetto SDC firmato e i relativi certificati

- Riavviare l'host.

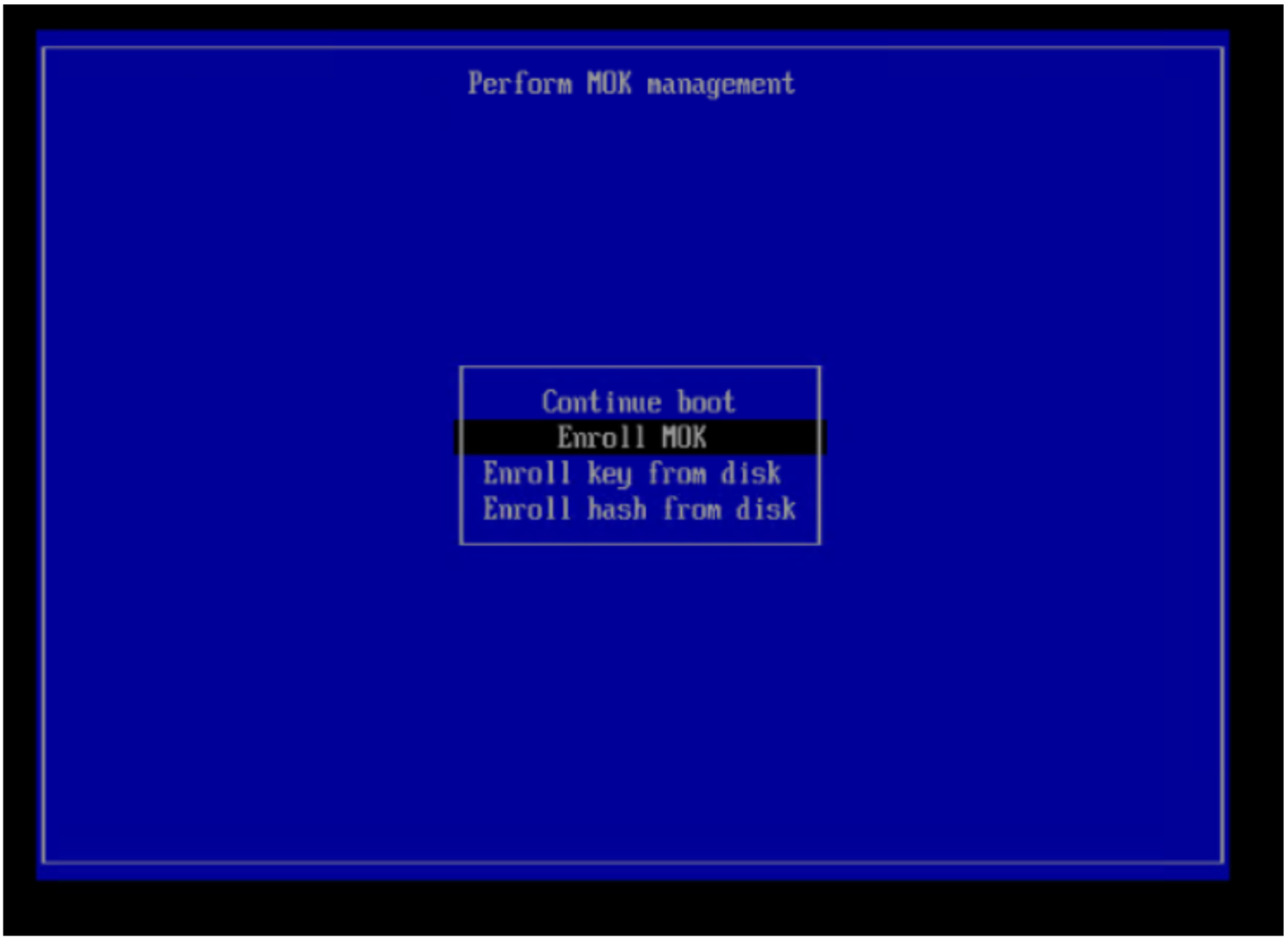

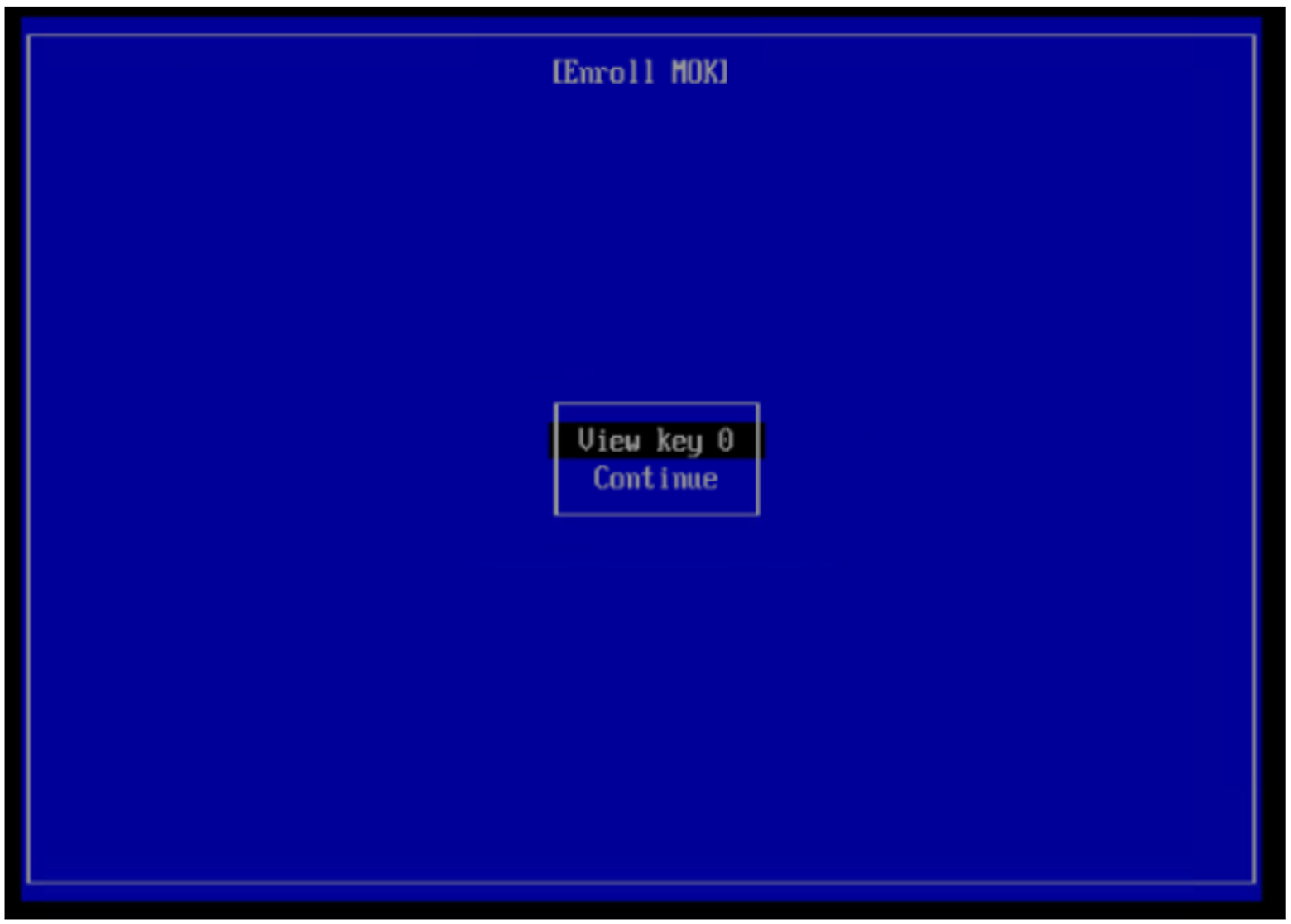

- All'avvio, prima dell'avvio del sistema operativo Linux, è necessario accedere al menu di gestione Perform MOK . Accedere alla gestione MOK e scegliere Registra MOK.

- Accedere all host dopo il riavvio ed eseguire questo comando per verificare che l SDC sia operativo:

systemctl status scini.service