文書番号: 000103639

Odstraňování a řešení běžných problémů s čipem TPM (Trusted Platform Module) a nástrojem BitLocker

概要: Zjistěte více o tom, jak identifikovat a vyřešit běžné problémy s čipem TPM (Trusted Platform Module) nebo nástrojem BitLocker v počítači Dell.

文書の内容

手順

Obsah

- Co je čip TPM (Trusted Platform Module)

- Co je technologie Intel Platform Trust Technology (PTT)

- Které počítače Dell mají čip TPM nebo technologii Intel PTT

- Jak zjistit, zda se jedná o samostatný čip TPM, nebo technologii Intel PTT

- Jak resetovat čip TPM bez ztráty dat

- Jak aktualizovat firmware čipu TPM a měnit režimy čipu TPM

- Co je nástroj BitLocker

- Běžné problémy s čipem TPM a nástrojem BitLocker a jejich řešení

- Chyby čipu TPM a jejich řešení

- Chyby nástroje BitLocker a jejich řešení

- Doplňující informace

Co je čip TPM (Trusted Platform Module)

Trusted Platform Module (TPM) je čip, který je připájen k základní desce počítačů Dell. Hlavním účelem čipu TPM je bezpečné generování šifrovacích klíčů, má však také další funkce. Do každého čipu TPM je při výrobě integrován jedinečný tajný klíč RSA.

Pokud čip TPM využívají bezpečnostní funkce jako BitLocker nebo Dell Data Security (DDS), před vymazáním čipu TPM nebo výměnou základní desky je nutné zabezpečení deaktivovat.

Čipy TPM mají dva režimy – 1.2 a 2.0. TPM 2.0 je nový standard, který zahrnuje doplňkové funkce, jako jsou například nové algoritmy, podpora více důvěryhodných klíčů a rozšířená podpora aplikací. Čip TPM 2.0 vyžaduje nastavení systému BIOS na režim UEFI namísto režimu Legacy. Vyžaduje také 64bitovou verzi systému Windows. Od března 2017 podporují všechny platformy Dell Skylake v systémech Windows 7, 8 a 10 režimy TPM 2.0 a TPM 1.2. Systém Windows 7 vyžaduje pro podporu režimu TPM 2.0 aktualizaci systému Windows KB2920188. K přepnutí režimu čipu TPM je nutné aktualizovat firmware čipu TPM. Odkazy pro stažení naleznete na stránce s ovladači podporovaných počítačů na webu Ovladače a soubory Dell ke stažení.

Skupina Trusted Computing Group spravuje specifikace čipu TPM. Další podrobnosti a dokumentaci naleznete na adrese https://trustedcomputinggroup.org/work-groups/trusted-platform-module/

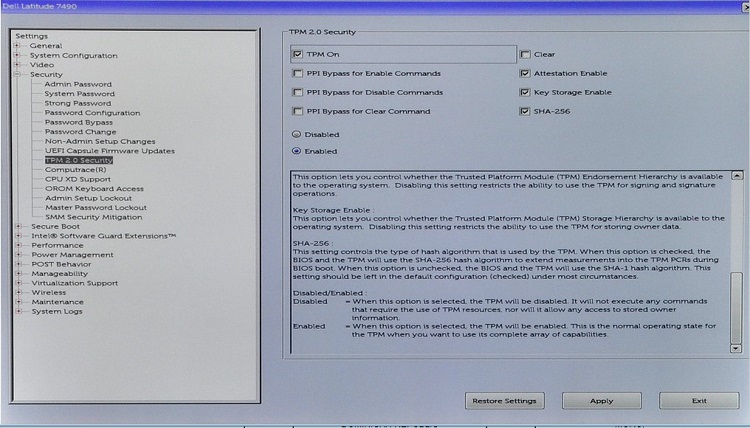

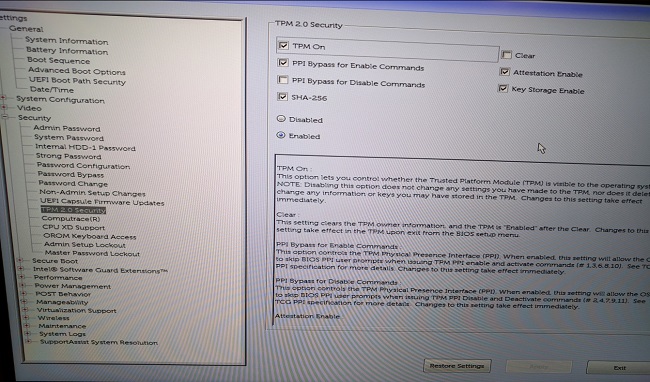

Obrázek 1: Nastavení TPM 2.0 Security v systému BIOS

Co je technologie Intel Platform Trust Technology (PTT)

Některé notebooky Dell jsou vybaveny technologií Intel Platform Trust (PTT). Tato technologie je součástí systému na čipu (SoC) Intel. Jedná se o technologii TPM verze 2.0 založenou na firmwaru, která může fungovat stejně jako samostatný čip TPM 1.2. Konzole TPM.msc systému Windows dokáže spravovat technologii Intel PTT stejným způsobem jako samostatný čip TPM.

U počítačů vybavených technologií Intel PTT není možnost nabídky TPM v systému BIOS k dispozici. Namísto toho se v nabídce Security Setting v systému BIOS zobrazí volba PTT Security (obrázek 2)- To může být matoucí při pokusu o povolení nástroje BitLocker v počítači, kde je technologie Intel PTT zakázána.

Obrázek 2: Nastavení PTT Security v systému BIOS

Které počítače Dell mají čip TPM nebo technologii Intel PTT

Podle společnosti Intel mají všechny počítače s procesorem 8. generace nebo novějším technologii Intel PTT. (Další informace o technologii Intel PTT naleznete v části Jak poznám, zda můj počítač již má modul TPM 2.0 v přehledu čipu TPM (Trusted Platform Module)

get-tpm ke kontrole výrobce čipu TPM. Další informace naleznete v části Jak zjistit, zda se jedná o samostatný čip TPM, nebo technologii Intel PTT.

Jak zjistit, zda se jedná o samostatný čip TPM, nebo technologii Intel PTT

Z bezpečnostních důvodů může být důležité znát fyzické umístění čipu TPM v počítači. Čip TPM může být buď samostatný v podobě fyzického čipu na základní desce, nebo může být firmwarový jako součást procesoru. Procesory Intel 8. generace a novější obsahují technologii Intel PTT (Intel Platform Trusted Technology), což je integrovaný modul TPM obsažený ve firmwaru. Další informace naleznete v části Jak poznám, zda můj počítač již má modul TPM 2.0 v přehledu čipu TPM (Trusted Platform Module)

V případech, kdy má počítač samostatný i firmwarový čip TPM, bude používat pouze samostatný čip TPM.

Existují dva způsoby, jak zjistit, který čip TPM počítač používá. Bez ohledu na použitou metodu se zobrazí výrobce čipu TPM.

- Pokud je v poli Výrobce čipu TPM uvedeno STM nebo NTC, počítač používá samostatný čip TPM od společnosti STMicro, resp. Nuvoton.

- Pokud je v poli Výrobce čipu TPM uvedeno INTC, počítač používá firmwarový čip TPM.

1. způsob – tpm.msc

- Otevřete nabídku Start.

- Vyhledejte a otevřete

tpm.msc. - V okně Správa čipu TPM v místním počítači, které se otevře, vyhledejte název výrobce čipu TPM.

Obrázek 3: Název výrobce v okně Správa čipu TPM v místním počítači

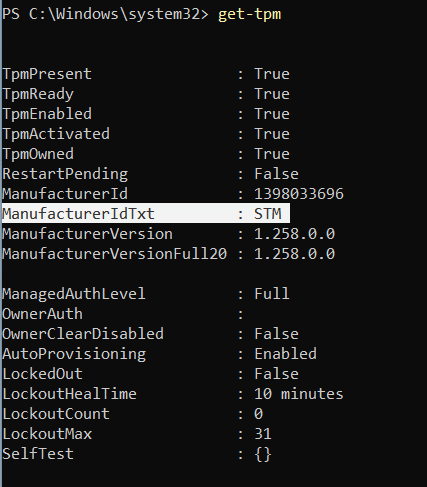

2. metoda – Příkaz v prostředí PowerShell se zvýšenými oprávněními

- Vyhledejte

PowerShell, pravým tlačítkem klikněte na výsledek a vyberte možnost Spustit jako správce. - Zadejte příkaz

get-tpma poté stiskněte Enter. - Řádek

ManufacturerIdTxtzobrazuje výrobce čipu TPM.

Obrázek 4: Pole ManufacturerIdTxt z příkazu get-tpm .

Jak resetovat čip TPM bez ztráty dat

Běžným řešením problému, kdy se čip TPM nezobrazuje správně v systému BIOS nebo v operačním systému, je resetování čipu TPM.

Resetování čipu TPM není stejné jako vymazání čipu TPM. Během resetování čipu TPM se počítač pokusí znovu zjistit čip TPM a uchovat data, která jsou v jeho paměti uložena. Zde je postup resetování čipu TPM v počítači Dell:

Pro notebooky

- Odpojte napájecí adaptér, vypněte počítač a odpojte všechna zařízení USB.

- Zapněte počítač a stisknutím klávesy F2 přejděte do systému BIOS nebo nastavení systému.

- Je v části Security dostupná položka TPM? Pokud ano, nejsou třeba žádné další kroky.

- Pokud položka TPM není v části Security k dispozici, postupujte následovně.

- Pokud položka TPM není k dispozici, vypněte počítač a odpojte baterii (pokud je baterie vyjímatelná).

- Odstraňte zbytkový náboj stisknutím a podržením tlačítka napájení po dobu více než 60 sekund.

- Připojte baterii (pokud je baterie vyjímatelná), napájecí adaptér a zapněte počítač.

Pro stolní počítače a počítače All-in-One

- Vypněte počítač a odpojte napájecí kabel ze zadní strany počítače.

- Odstraňte zbytkový náboj stisknutím a podržením tlačítka napájení po dobu více než 60 sekund.

- Připojte napájecí kabel k zadní straně počítače a zapněte počítač.

Jak aktualizovat firmware čipu TPM a měnit režimy čipu TPM

Režimy TPM 1.2 a 2.0 je možné měnit pouze pomocí firmwaru staženého z webových stránek Ovladače a soubory Dell ke stažení. Vybrané počítače Dell tuto funkci podporují. Pomocí metod uvedených v části Jak zjistit, zda se jedná o samostatný čip TPM, nebo technologii Intel PTT zjistíte, zda počítač tuto funkci podporuje. Na webu Ovladače a soubory Dell ke stažení můžete také ověřit, zda je k dispozici firmware pro přepínání mezi oběma režimy. Pokud firmware na stránce není uvedený, pak počítač tuto funkci nepodporuje. Aby navíc bylo možné firmware aktualizovat, je nutné, aby byl čip TPM zapnutý a povolený.

Při aktualizaci čipu TPM na firmware verze 1.2 nebo 2.0 postupujte následovně:

- V systému Windows:

- Pozastavte nástroj BitLocker nebo jiný šifrovací či bezpečnostní program využívající čip TPM.

- V případě nutnosti vypněte automatické zřizování systému Windows (Windows 8 nebo 10).

- Příkaz PowerShell:

Disable-TpmAutoProvisioning

- Příkaz PowerShell:

- Restartujte počítač a přejděte do systému BIOS.

- Na obrazovce systému BIOS:

- Přejděte do části Security a poté na stránku TPM/Intel PTT.

- Zaškrtněte pole Clear TPM a klikněte na tlačítko Apply ve spodní části obrazovky.

- Pomocí tlačítka Exit restartujte počítač do systému Windows.

- V systému Windows:

- Spusťte aktualizaci firmwaru TPM.

- Počítač se automaticky restartuje a zahájí aktualizaci firmwaru.

- Během aktualizace počítač NEVYPÍNEJTE.

- Restartujte počítač do systému Windows a povolte automatické zřizování systému Windows, je-li k dispozici.

- Příkaz PowerShell:

Enable-TpmAutoProvisioning - Pokud používáte systém Windows 7, použijte

TPM.msck převzetí vlastnictví čipu TPM. - Znovu restartujte počítač a povolte šifrování, které používá čip TPM.

- Spusťte aktualizaci firmwaru TPM.

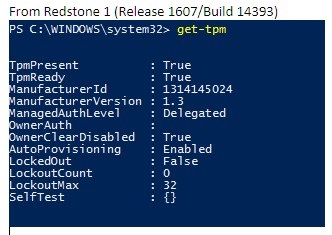

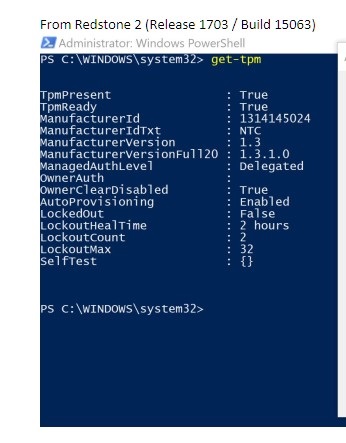

Verzi firmwaru čipu TPM lze zkontrolovat pomocí TPM.msc nebo příkazu get-tpm v prostředí Windows PowerShell (podporováno pouze v systémech Windows 8 a 10). Použití get-tpm v systému Windows 10 verze 1607 nebo starší, zobrazí se pouze první tři znaky názvu firmwaru (uvedené jako hodnota ManufacturerVersion) (obrázek 5). Systém Windows 10 1703 a novější zobrazí 20 znaků (uvedených jako hodnota ManufacturerVersionFull20) (obrázek 6).

Obrázek 5: get-tpm v systému Windows 10 verze 1607 a starší

Obrázek 6: get-tpm v systému Windows 10 verze 1703 a novější

Co je nástroj BitLocker

BitLocker je funkce pro šifrování celého disku, která je k dispozici pro většinu verzí systémů Windows 7, 8, 10 a 11 (níže naleznete úplný seznam vydání systému, která podporují nástroj BitLocker).

- Windows 7 Enterprise

- Windows 7 Ultimate

- Windows 8 Pro

- Windows 8 Enterprise

- Windows 10 Pro

- Windows 10 Enterprise

- Windows 10 Education

- Windows 11 Pro

- Windows 11 Enterprise

- Windows 11 Education

Postup povolení nástroje BitLocker nebo funkce Šifrování zařízení naleznete v článku podpory společnosti Microsoft Šifrování zařízení ve Windows

Běžné problémy s čipem TPM a nástrojem BitLocker a jejich řešení

Chybějící čip TPM

Chyba s chybějícím čipem TPM má několik příčin. Projděte si níže uvedené informace a ověřte, s jakým typem problému se potýkáte. Problém s chybějícím čipem TPM může být způsoben obecným selháním čipu TPM, které vyžaduje výměnu základní desky. Tyto druhy selhání jsou vzácné a výměna základní desky by měla při odstraňování problémů s chybějícím čipem TPM sloužit jako poslední řešení.

- Původní problém s chybějícím čipem TPM zjištěný u čipu Nuvoton 650

- Vyřešeno ve verzi firmwaru 1.3.2.8 pro režim 2.0, respektive 5.81.2.1 pro režim 1.2

- Další reference: V systému BIOS počítačů Latitude, Precision nebo XPS chybí možnost TPM.

- Čip Nuvoton 650 chybí po aktualizaci firmwaru 1.3.2.8

- Vyskytuje se pouze u počítačů Precision 5510, Precision 5520, XPS 9550 a XPS 9560.

- Vyřešeno v srpnu 2019 pomocí aktualizace systému BIOS pro počítače XPS a Precision.

- Pokud potřebujete další pomoc s tímto problémem, kontaktujte technickou podporu společnosti Dell.

- Chybějící čip Nuvoton 750 v systému BIOS

- Vyřešeno aktualizací firmwaru 7.2.0.2

- Pokud potřebujete další pomoc s tímto problémem, kontaktujte technickou podporu společnosti Dell.

- Na systému není nakonfigurován čip TPM

- Systémy se mohou namísto s čipem TPM dodávat s technologií Intel PTT využívající čipy TPM na bázi firmwaru.

- Pokud potřebujete další pomoc s tímto problémem, kontaktujte technickou podporu společnosti Dell.

Nastavení čipu TPM

- Používání skriptování nebo automatizace k aktualizaci firmwaru čipu TPM od společnosti Dell

- Video YouTube – Dell Client Configuration Toolkit (CCTK) – Aktivace čipu TPM

- Jak úspěšně aktualizovat firmware čipu TPM v počítači Dell

Problémy se systémem BIOS

- Chyba nástroje BitLocker při použití čipu TPM v režimu 1.2 po aktualizaci systému BIOS – Nástroj BitLocker po aktualizaci systému BIOS nefunguje v režimu TPM 1.2 a zobrazuje hlášení „Modul TPM v tomto počítači nepracuje s aktuálním systémem BIOS. Požádejte výrobce počítače o pokyny pro upgrade systému BIOS.“

- Aktualizace systému BIOS v systémech Dell s aktivovaným nástrojem BitLocker

Problémy s obnovovacím klíčem

- Automatické šifrování zařízení Windows nebo nástroj BitLocker v počítačích Dell

- Nástroj BitLocker vyžaduje obnovovací klíč, který se nedaří najít

- Nástroj BitLocker žádá o obnovovací klíč při každém spuštění na počítačích vybavených porty USB-C nebo rozhraním Thunderbolt, ať je systém umístěn v dokovací stanici nebo není

- Jak odblokovat nástroj BitLocker, když přestane přijímat obnovovací klíče

Problémy se systémem Windows

Chyby čipu TPM a jejich řešení

Zobrazení čipu TPM ve Správci zařízení a Konzole pro správu čipu TPM

Čip Trusted Platform Module je ve Správci zařízení uveden v části Zabezpečovací zařízení. Stav Konzoly pro správu čipu TPM můžete zkontrolovat také následujícím způsobem:

- Spusťte příkazový řádek stisknutím kombinace kláves Windows + R.

- Zadejte příkaz

tpm.msca stiskněte Enter. - Zkontrolujte, zda je v Konzoli pro správu TPM u čipu TPM uveden stav Připraveno.

Pokud se čip TPM nezobrazuje ve Správci zařízení nebo je v Konzoli pro správu čipu TPM uveden jako „Připraveno“, vyřešte problém následujícím způsobem:

- Pomocí následujícího postupu a obrázku vzorového nastavení systému BIOS ověřte, že je čip TPM v systému BIOS povolený a aktivovaný (obrázek 7):

- Restartujte počítač a jakmile se zobrazí obrazovka s logem Dell, stisknutím klávesy F2 přejděte do systému BIOS nebo nastavení systému.

- V nabídce Settings klikněte na možnost Security.

- V nabídce Security klikněte na možnost TPM 1.2 Security nebo TPM 2.0 Security.

- Zkontrolujte, že jsou zaškrtnuty možnosti TPM On a Activate.

- Pro zajištění správné funkce čipu TPM bude také možná potřeba zaškrtnout možnosti Attestation Enable a Key Storage Enable.

Obrázek 7: Příklad nastavení čipu TPM v systému BIOS

Pokud se čip TPM ve Správci zařízení stále nezobrazuje nebo je v Konzoli pro správu čipu TPM označen jako „Připraveno“, vymažte čip TPM a pokud je to možné, aktualizujte firmware čipu TPM na nejnovější verzi. Nejprve může být nutné zakázat funkci TPM Auto-Provisioning a poté pomocí následujícího postupu vymazat čip TPM:

- Stiskněte klávesu Windows a do pole pro vyhledávání zadejte

powershell. - Klikněte pravým tlačítkem na položku PowerShell (x86) a vyberte možnost Spustit jako správce.

- Zadejte následující příkaz PowerShell:

Disable-TpmAutoProvisioninga stiskněte Enter. - Potvrďte, že se zobrazuje AutoProvisioning: Disabled (obrázek 8).

Obrázek 8: AutoProvisioning: Nastavení Disabled PowerShell - Spusťte Konzoli pro správu čipu TPM: stisknutím kláves Windows + R spusťte příkazový řádek. Zadejte příkaz

tpm.msca stiskněte Enter. - V části Akce na pravé straně vyberte možnost Vymazat TPM.

- Restartujte počítač a po zobrazení výzvy k vymazání čipu TPM stiskněte klávesu F12.

Poté podle následujícího postupu aktualizujte firmware čipu TPM na nejnovější verzi:

- Přejděte na webovou stránku Ovladače a soubory ke stažení společnosti Dell.

- Zadejte výrobní číslo nebo vyhledejte model svého počítače a přejděte na příslušnou stránku podpory.

- Klikněte na kartu Ovladače a soubory ke stažení a vyberte správný operační systém (pro zobrazení dostupných operačních systémů pro váš počítač klikněte na možnost Operační systém).

- V dostupné nabídce ovladače vyberte kategorii Zabezpečení.

- Vyhledejte v nabídce položku Nástroj pro update firmwaru Dell TPM 2.0 nebo Nástroj pro aktualizaci Dell TPM 1.2. Kliknutím na odkaz Zobrazit podrobnosti zobrazíte další informace o souboru. Pomocí odkazu Pokyny k instalaci budete moci stáhnout a nainstalovat aktualizaci.

Pokud se ve Správci zařízení stále nezobrazuje čip TPM nebo je v Konzoli pro správu čipu TPM uveden jako „Připraveno“, kontaktujte technickou podporu společnosti Dell. Pro vyřešení problému může být nutné přeinstalovat operační systém.

Zobrazí se následující zpráva: „Čip TPM je zapnutý a vlastnictví nebylo převzato“

- U systému Windows 7: Inicializujte čip TPM

.

- U systému Windows 10: Enable-TpmAutoProvisioning

.

Zpráva „Čip TPM je připraven k použití s omezenými funkcemi“ v konzoli TPM.msc

- K tomuto problému dochází, pokud v počítači obnovíte bitovou kopii, aniž byste vymazali čip TPM.

- Pokuste se problém vyřešit vymazáním čipu TPM a instalací nejnovějšího firmwaru čipu TPM (podle kroků uvedených výše).

- Zkontrolujte systém BIOS a ověřte, že nastavení čipu TPM jsou správná.

- Pokud problém přetrvává, vymažte čip TPM a znovu načtěte systém Windows.

Ujistěte se, že se čip TPM zobrazuje v konzoli TPM.msc jako „Zapnuto“ a „Připraven k použití“

- Čip TPM funguje.

Chyby nástroje BitLocker a jejich řešení

Ověřte, zda váš operační systém podporuje nástroj BitLocker

Ve výše uvedené části Co je nástroj BitLocker? naleznete seznam operačních systémů, které podporují nástroj BitLocker.

V konzoli pro správu čipu TPM (tpm.msc) se ujistěte, že je čip TPM povolen a připraven k použití

- Pokud čip TPM není připraven k použití, přečtěte si výše uvedenou část týkající se odstraňování problémů s čipem TPM.

Nástroj BitLocker se aktivuje při spouštění počítače

Pokud se nástroj BitLocker aktivuje při spouštění počítače, postupujte podle níže uvedených navrhovaných kroků pro odstraňování problémů:

- Aktivace nástroje BitLocker při spouštění počítače obvykle znamená, že nástroj BitLocker pracuje tak, jak byl navržen. Příčinu problému můžete zařadit do jedné z následujících kategorií:

- Změny základních souborů systému Windows

- Změny systému BIOS

- Změny čipu TPM

- Změny šifrovaného svazku nebo spouštěcího záznamu

- Použití nesprávných přihlašovacích údajů

- Změny konfigurace hardwaru

Před prováděním výše uvedených změn doporučujeme nástroj BitLocker pozastavit. Pro pozastavení nástroje BitLocker pokračujte podle následujícího postupu:

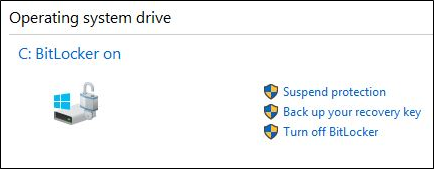

- Klikněte na tlačítko Start, do vyhledávacího pole zadejte výraz

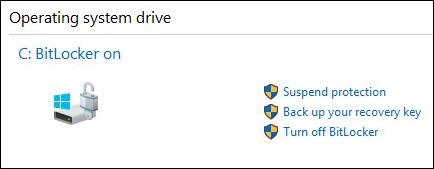

manage bitlockera stisknutím klávesy Enter otevřete konzoli pro správu nástroje BitLocker. - Klikněte na možnost Pozastavit ochranu šifrovaného pevného disku (obrázek 9):

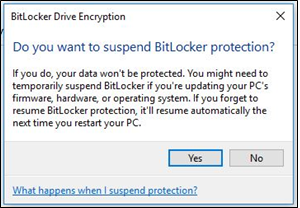

Obrázek 9: Pozastavení nástroje BitLocker z konzole pro správu - Po zobrazení dotazu týkajícího se pozastavení nástroje BitLocker vyberte možnost Ano (obrázek 10):

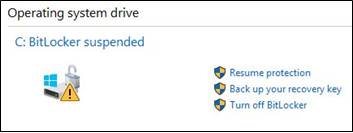

Obrázek 10: Výzva týkající se pozastavení nástroje BitLocker - Po provedení změn v počítači se vraťte do správy nástroje BitLocker a výběrem možnosti Pokračovat v ochraně znovu aktivujte nástroj BitLocker (obrázek 11):

Obrázek 11: Obnovení nástroje BitLocker z konzole pro správu

Abyste po provedení změn v počítači zabránili spuštění nástroje BitLocker během spuštění systému, může být nutné před jeho opětovným zapnutím zcela deaktivovat šifrování BitLocker. Šifrování nástroje BitLocker můžete v okně pro správu aktivovat nebo deaktivovat následujícím způsobem:

- Klikněte na tlačítko Start a do pole pro vyhledávání zadejte výraz

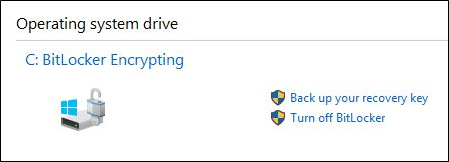

manage bitlocker, poté stisknutím klávesy Enter otevřete konzoli pro správu nástroje BitLocker. - Klikněte na možnost Vypnout nástroj BitLocker (obrázek 12).

Obrázek 12: Vypnutí nástroje BitLocker z konzole - Po zobrazení výzvy k potvrzení klikněte na možnost Vypnout nástroj BitLocker (obrázek 13).

Obrázek 13: Výzva k potvrzení vypnutí nástroje BitLocker - Počkejte, dokud počítač zcela nedešifruje pevný disk (obrázek 14).

Obrázek 14: Obrazovka se stavem šifrování nástroje BitLocker - Po dokončení dešifrování můžete v okně pro správu nástroje BitLocker zvolit možnost Zapnout nástroj BitLocker a pevný disk znovu zašifrovat.

Nástroj BitLocker nemůže pokračovat nebo se aktivovat

Pokud nástroj BitLocker nemůže obnovit své funkce nebo se neaktivuje, postupujte podle níže uvedených tipů k odstraňování problémů:

- Ověřte, zda jste v poslední době neprovedli v počítači žádné změny ze seznamu výše. Pokud jste nějaké změny provedli, vraťte počítač zpět do stavu před provedením dané změny a zkontrolujte, zda se nástroj BitLocker spustí nebo obnoví.

- Pokud problém způsobují nedávné změny, pozastavte nástroj BitLocker z okna pro správu a proveďte změny znovu.

- Pokud problém přetrvává, ověřte, zda je nainstalována nejnovější verze systému BIOS a firmwaru čipu TPM. Nejnovější verze naleznete na webu Ovladače a soubory Dell ke stažení.

- Pokud nástroj BitLocker stále není schopen obnovit své funkce nebo se aktivovat, přeinstalujte operační systém.

Ztracený obnovovací klíč nástroje BitLocker

Obnovovací klíč nástroje BitLocker zajišťuje, že odemknout počítač a obnovit přístup k šifrovaným datům může pouze pověřená osoba. Pokud obnovovací klíč ztratíte nebo zapomenete, společnost Dell vám jej nemůže obnovit ani znovu poskytnout. Doporučujeme obnovovací klíč uložit na bezpečné místo, kde jej v případě potřeby budete moci znovu získat. Příklady míst pro uložení obnovovacího klíče:

- USB flash disk,

- externí pevný disk,

- síťové umístění (mapované jednotky, řadič Active Directory či řadič domény atd.),

- uložení na váš účet Microsoft.

Pokud jste počítač nikdy nešifrovali, je možné, že šifrování bylo provedeno prostřednictvím automatizovaného procesu systému Windows. To je vysvětleno v článku znalostní databáze Dell Automatické šifrování zařízení Windows / nástroj BitLocker v počítačích Dell.

Správné fungování nástroj BitLocker

Pokud se nástroj BitLocker správně spouští a šifruje pevný disk a přitom se neaktivuje při spouštění počítače, funguje správně.

その他の情報

Doporučené články

Zde je uvedeno několik doporučených článků.

- V systému BIOS počítačů Latitude, Precision nebo XPS chybí možnost TPM

- Počítače Dell, které lze upgradovat z verze TPM 1.2 na verzi 2.0

- Jak povolit čip TPM (Trusted Platform Module)

- Aktivace bezpečnostní funkce Trusted Platform Module

- Často kladené dotazy ohledně čipu TPM (Trusted Platform Module) pro systém Windows 11

Šifrování disku pomocí nástroje BitLocker

Délka: 2:57

Titulky: Pouze v angličtině

Odstraňování problémů s klíčem nástroje BitLocker

Délka: 30:21

Titulky: Pouze v angličtině

文書のプロパティ

影響を受ける製品

最後に公開された日付

14 3月 2024

バージョン

18

文書の種類

How To