PowerEdge: Wytyczne dotyczące aktualizacji systemu BIOS serwerów dla certyfikatów bezpiecznego rozruchu firmy Microsoft

Podsumowanie: W tym artykule znajdują się wskazówki dotyczące aktualizacji systemu BIOS serwerów dla certyfikatów bezpiecznego rozruchu firmy Microsoft.

Instrukcje

Przed zaktualizowaniem serwerów Dell PowerEdge z systemem Windows do wersji systemu BIOS z grudnia 2025 r. należy spełnić wymagania wstępne. Aktualizacja systemu BIOS obejmuje nowe certyfikaty bezpiecznego rozruchu, a niewykonanie poniższych kroków może spowodować, że serwer przejdzie w stan niezdefiniowany.

Jeśli funkcja Secure Boot nie jest włączona, system BIOS można zaktualizować w normalny sposób, a niniejszy dokument nie ma zastosowania.

Docelowe serwery i systemy operacyjne

Wszystkie serwery PowerEdge 14., 15. i 16. generacji z systemem Windows Server 2022 lub 2025

Generacje serwerów i identyfikatory systemu BIOS

|

Platforma |

BIOS Version (Wersja systemu BIOS) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Wymagania wstępne

- Na serwerze musi być uruchomiony system BIOS w wersji wcześniejszej niż wymienione powyżej.

- Serwer musi mieć moduł TPM2.0 i powinien on być aktywny.

- Bezpieczny rozruch powinien być włączony.

- Funkcja BitLocker powinna być wyłączona. Jeśli funkcja BitLocker jest już używana, należy ją tymczasowo wyłączyć.

- Postępuj zgodnie z instrukcjami podanymi pod poniższym łączem, aby zarządzać funkcją BitLocker za pomocą klastra Azure Stack HCI.

- Zarządzanie szyfrowaniem funkcji BitLocker na platformie Azure Local

- Użytkownicy powinni mieć uprawnienia administratora serwera.

- Zasady wykonywania programu PowerShell powinny być ustawione na wartość "Bez ograniczeń" lub "Pomiń". (Posługiwać się

Set-ExecutionPolicy) - W przypadku klastrów awaryjnych (Azure Local, S2D, SAN Attached) — Dodaj "

Suspend-ClusterNode -Drain", aby wstrzymać węzeł i przenieść role klastrowane do innych węzłów.

Etapy aktualizacji certyfikatów bezpiecznego rozruchu i systemu BIOS.

- Upewnij się, że serwer działa w wersji systemu BIOS wcześniejszej niż wskazano powyżej.

- W systemie powinien być uruchomiony system Windows Server 2022 lub Windows Server 2025.

- Pobierz certyfikaty bezpiecznego rozruchu i skrypty dołączone do tej bazy wiedzy.

- Skopiuj certyfikaty bezpiecznego rozruchu do systemu.

- Dla 16G - Kopiuj

16G_Secure_Boot_Cerifcates_pkb.zipi rozpakuj do dowolnego folderu. - Dla 15G - Kopiuj

15G_Secure_Boot_Cerifcates_pkb.zipi rozpakuj do dowolnego folderu. - Dla 14G – kopiowanie

14G_Secure_Boot_Cerifcates_pkb.zipi rozpakuj do dowolnego folderu.

- Dla 16G - Kopiuj

- Uruchom odpowiedni skrypt, aby zaktualizować certyfikaty bezpiecznego rozruchu.

- Dla 16G:

16G_SecureBoot_Cert_Update_pkb.ps1 - Dla 15G:

15G_SecureBoot_Cert_Update_pkb.ps1 - Dla 14G:

14G_SecureBoot_Cert_Update_pkb.ps1 - Jako dane wejściowe należy podać ścieżkę folderu, w którym przechowywane są wszystkie wymagane pliki certyfikatów.

- Dla 16G:

- Upewnij się, że skrypt został uruchomiony pomyślnie i zostanie wyświetlony komunikat o ponownym uruchomieniu.

- Uruchom ponownie serwer.

-

Uwaga: UEFI0074 ostrzeżenie

"The Secure Boot policy has been modified since the last time the system was started"może pojawić się podczas testu POST systemu BIOS i w dzienniku cyklu eksploatacji.

-

- Po ponownym uruchomieniu serwera z systemem operacyjnym należy zaktualizować system BIOS za pomocą dowolnego narzędzia lub mechanizmu aktualizacji obsługiwanego przez firmę Dell (pakiet Dell Update, iDRAC, OpenManage Enterprise itp.).

- Ponownie uruchom serwer.

- Sprawdź, czy na serwerze działa nowy system BIOS.

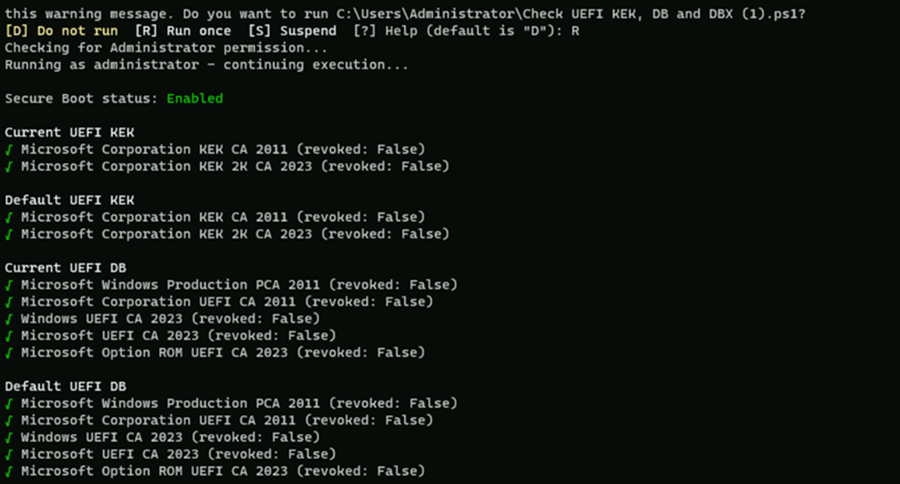

- Firma Dell sugeruje sprawdzenie, czy nowe certyfikaty bezpiecznego rozruchu są dostępne w systemie BIOS. Odbywa się to poprzez uruchomienie następującego skryptu z poziomu systemu operacyjnego.

-

Check UEFI KEK, DB, and DBX.ps1 - Skrypt ten można pobrać stąd: Github: Sprawdzanie zmiennych rozruchowych UEFISecure

-

Po uruchomieniu skryptu oczekiwany jest następujący wynik: