PowerFlex: Włącz wymuszanie bezpiecznego rozruchu dla węzłów obliczeniowych PowerFlex

Podsumowanie: Ten artykuł zawiera instrukcje krok po kroku dotyczące włączania wymuszania bezpiecznego rozruchu UEFI (Unified Extensible Firmware Interface) w węzłach obliczeniowych Dell PowerFlex z oprogramowaniem ESXi lub Linux. ...

Instrukcje

Aby włączyć bezpieczny rozruch w węzłach obliczeniowych Dell PowerFlex, należy spełnić następujące wymagania wstępne:

-

Tryb rozruchu musi być ustawiony na UEFI (Unified Extensible Firmware Interface) w ustawieniach >rozruchu systemu.

Uwaga: Jeśli host nie jest w tym trybie, zmiana tego trybu może być niemożliwa bez ponownej instalacji systemu operacyjnego. - Na serwerze musi być zainstalowany moduł TPM (Trusted Platform Module ) 2.0.

- Aby dany model PowerEdge umożliwiał bezpieczne uruchamianie, system BIOS powinien mieć wersję wymaganą dla określonego modelu serwera PowerEdge. Informacje można znaleźć w witrynie pomocy technicznej firmy Dell.

- Do włączenia funkcji Secure Boot wymagane jest żądanie RPQ. Skontaktuj się z przedstawicielem handlowym firmy Dell Technologies w celu oceny i włączenia opcji bezpiecznego rozruchu dla węzłów PowerFlex poprzez proces żądania kwalifikacji produktu (RPQ).

- Przed rozpoczęciem wdrażania za pomocą programu PowerFlex Manager należy wyłączyć bezpieczny rozruch w kontrolerze iDRAC. Jeśli jest włączona, wdrożenie zakończy się niepowodzeniem. Bezpieczny rozruch należy włączyć dopiero po wdrożeniu.

Konfiguracja kontrolera iDRAC Dell PowerEdge w celu bezpiecznego rozruchu:

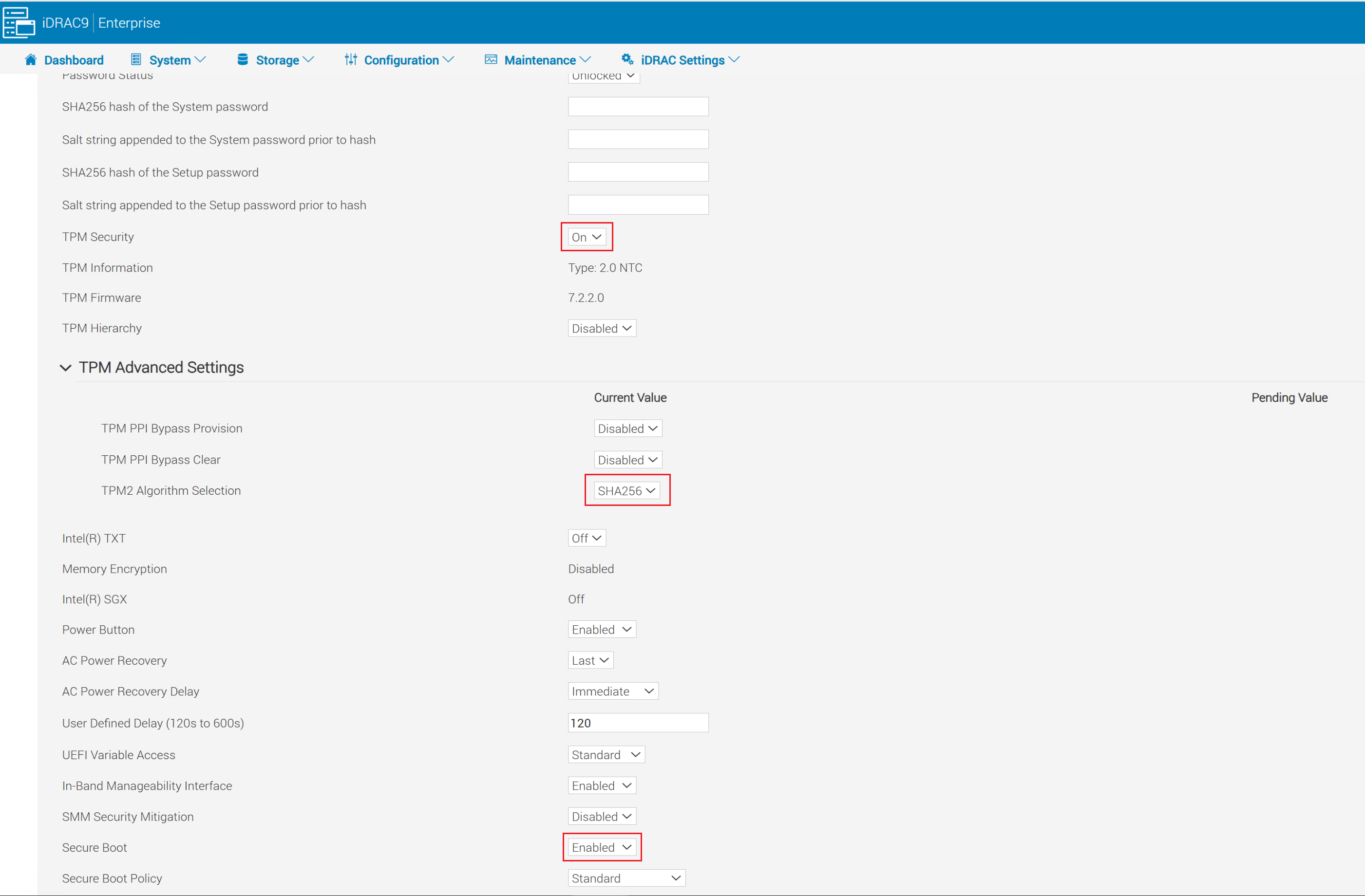

- Zaloguj się do interfejsu sieciowego kontrolera iDRAC i przejdź do opcji Configuration > BIOS Settings System Security >

- Włącz opcję TPM Security

- Rozwiń opcję Ustawienia zaawansowane modułu TPM i ustaw opcję wyboru algorytmu TPM2 na SHA256.

- Włącz opcję Secure Boot

- Kliknij przycisk Zastosuj u dołu ekranu ustawień zabezpieczeń systemu .

- Kliknij przycisk Zastosuj i uruchom ponownie w lewym dolnym rogu ekranu.

Włącz bezpieczny rozruch dla ESXi:

Częściowe wsparcie: Zaufany rozruch z atestem.

- Bezpieczny rozruch UEFI: Weryfikacja modułu ładującego i modułu jądra podczas rozruchu

- Pomiary TPM: Przechowywanie wartości skrótu rozruchu w rejestrach PCR modułu TPM (używanych do zaświadczania)

- Szyfrowanie wspierane przez moduł TPM: Zrzut maszyny wirtualnej, vSAN i rdzenia

- Zaświadczenie vCenter: Wykrywa, czy host został uruchomiony w stanie nieautoryzowanym lub niezaufanym

- Obsługa vTPM na maszynach wirtualnych: Maszyny wirtualne mogą mieć wirtualny moduł TPM dla funkcji zabezpieczeń gościa (wymaga również serwera vCenter KMS)

Pełne wsparcie: Blokada kontroli wykonania

- Zawiera wszystkie funkcje częściowego wsparcia

- Podpisane egzekwowanie VIB: Zapewnienie, że pakiety VIB nie są naruszane

- Można zainstalować tylko podpisane pakiety VIB VMware

- Podpisane pakiety VIB można ładować tylko podczas rozruchu ESXi

Włącz częściową obsługę w oprogramowaniu ESXi:

W przypadku węzłów szafy serwerowej i urządzenia PowerFlex bezpieczny rozruch musi być włączony po wdrożeniu węzłów przez aplikację PowerFlex Manager. Jeśli włączono ją wcześniej, wdrożenia przy użyciu programu PowerFlex Manager kończą się niepowodzeniem.

Włącz częściową pomoc techniczną, wykonaj następujące kroki:

-

Uruchom skrypt sprawdzania poprawności:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Jeśli test zakończy się pomyślnie, pojawi się komunikat "Można włączyć bezpieczny rozruch".

- W przypadku niepowodzenia wyświetlana jest lista niepodpisanych pakietów VIB. Należy je usunąć przed kontynuowaniem; w przeciwnym razie host wyświetli fioletowy ekran podczas następnego rozruchu.

- Włącz protokół SSH na hoście ESXi i połącz się z hostem ESXi za pomocą dowolnego klienta SSH jako użytkownik główny.

- Sprawdź poziom zabezpieczeń:

esxcli system settings encryption get-

- Dane wyjściowe powinny być następujące:

- Tryb: None

- Zainstalowane pakiety VIB: False

- Wymagaj bezpiecznego rozruchu: False

- Dane wyjściowe powinny być następujące:

- Włączanie trybu TPM:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Uruchom ponownie hosta.

- Gdy host powróci do trybu online, sprawdź poziom zabezpieczeń:

esxcli system settings encryption get-

- Dane wyjściowe powinny teraz być następujące:

- Tryb: TPM,

- Zainstalowane pakiety VIB: False

- Secure Boot: True

- Dane wyjściowe powinny teraz być następujące:

- Zsynchronizuj konfigurację z bootbankiem:

/bin/backup.sh 0

Włącz pełną obsługę w oprogramowaniu ESXi:

- Włącz protokół SSH na hoście ESXi i połącz się z hostem ESXi za pomocą dowolnego klienta SSH jako użytkownik główny .

- Sprawdź poziom zabezpieczeń:

- Dane wyjściowe powinny być następujące:

- Tryb: TPM,

- Zainstalowane pakiety VIB: False

- Wymagaj bezpiecznego rozruchu: True

- Dane wyjściowe powinny być następujące:

- Jeśli dane wyjściowe nie są zgodne z powyższymi, włącz częściową pomoc techniczną, postępując zgodnie z powyższymi instrukcjami przed kontynuowaniem.

- Pobierz bieżące ustawienia, uruchamiając:

esxcli system settings encryption get-

- Zezwalaj jądru na akceptowanie wymuszania VIB:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Wyłącz i ponownie włącz hosta (nie używaj ponownego uruchamiania).

- Włącz wymuszanie VIB, uruchamiając:

esxcli system settings encryption set --require-exec-installed-only=T-

- Uruchom ponownie węzeł, aby wymusić podpisane pakiety VIB.

- Po ponownym przejściu węzła w tryb online sprawdź poziom zabezpieczeń:

esxcli system settings encryption get - Zsynchronizuj uruchomioną konfigurację z bootbankiem:

/bin/backup.sh 0Klucze kopii zapasowych i konfiguracje:

- Połącz się z hostem ESXi za pomocą protokołu SSH jako użytkownik root

- Wyświetlanie klucza kopii zapasowej i kopiowanie go do bezpiecznej lokalizacji poza węzłem

esxcli system settings encryption recovery list-

- Skopiuj klucz odzyskiwania (druga kolumna) i wklej go do pliku tekstowego, aby zapisać go do odzyskania w przyszłości. Identyfikator odzyskiwania można pominąć.

- Wygeneruj pakiet kopii zapasowych na poziomie hosta:

vim-cmd hostsvc/firmware/backup_config- Skopiuj podany adres URL, aby pobrać pakiet kopii zapasowych. Zapisz ten pakiet w tej samej lokalizacji, w którym znajduje się plik tekstowy kopii zapasowej klucza odzyskiwania.

Włącz bezpieczny rozruch w systemie Linux:

-

Połącz się z hostem Linux przez SSH jako użytkownik root i sprawdź, czy bezpieczny rozruch jest włączony na komputerze:

mokutil --sb-stat-

- Dane wyjściowe powinny mieć

SecureBootenabled

- Dane wyjściowe powinny mieć

- Jeśli klient SDC jest już zainstalowany, przejdź do kroku 4.

- Jeśli nie zainstalowano SDC, zainstaluj pakiet RPM SDC. Instalacja powinna zakończyć się pomyślnie, ale

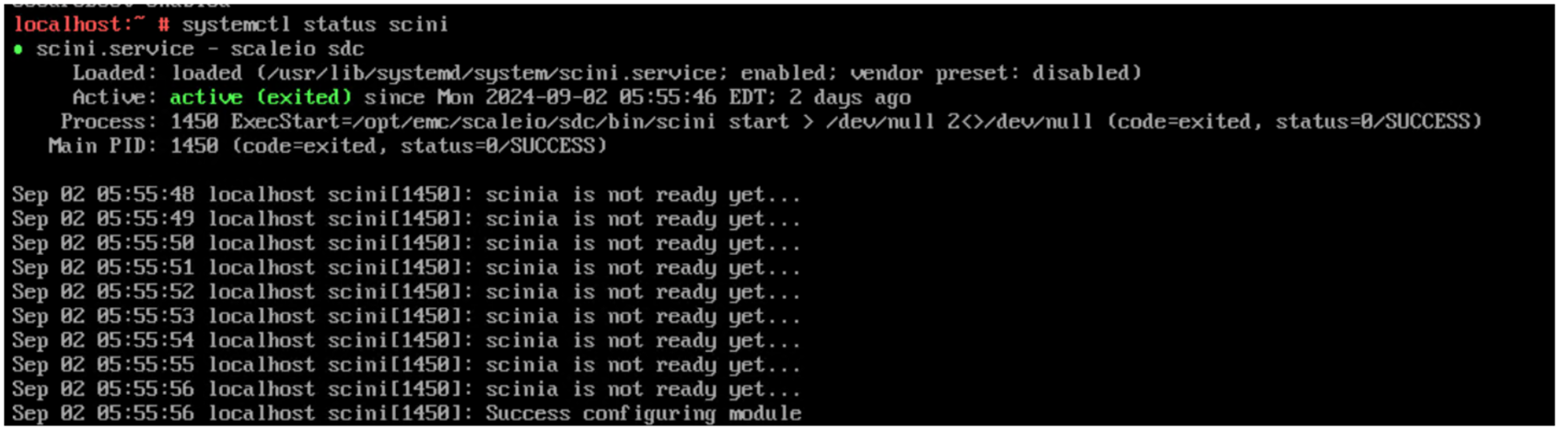

sciniNie można załadować sterownika. Powinien pojawić się komunikat o błędzie"scini service failed because the control process exited with error code".- Aby sprawdzić szczegółowe informacje o błędzie:

- Uruchom

- Aby sprawdzić szczegółowe informacje o błędzie:

systemctl status scini.service-

-

- Uruchom

-

journalctl -xe-

- Jeśli zaznaczysz

dmesg, powinieneś zobaczyć: Wczytywanie modułu z niedostępnym kluczem zostało odrzucone

- Jeśli zaznaczysz

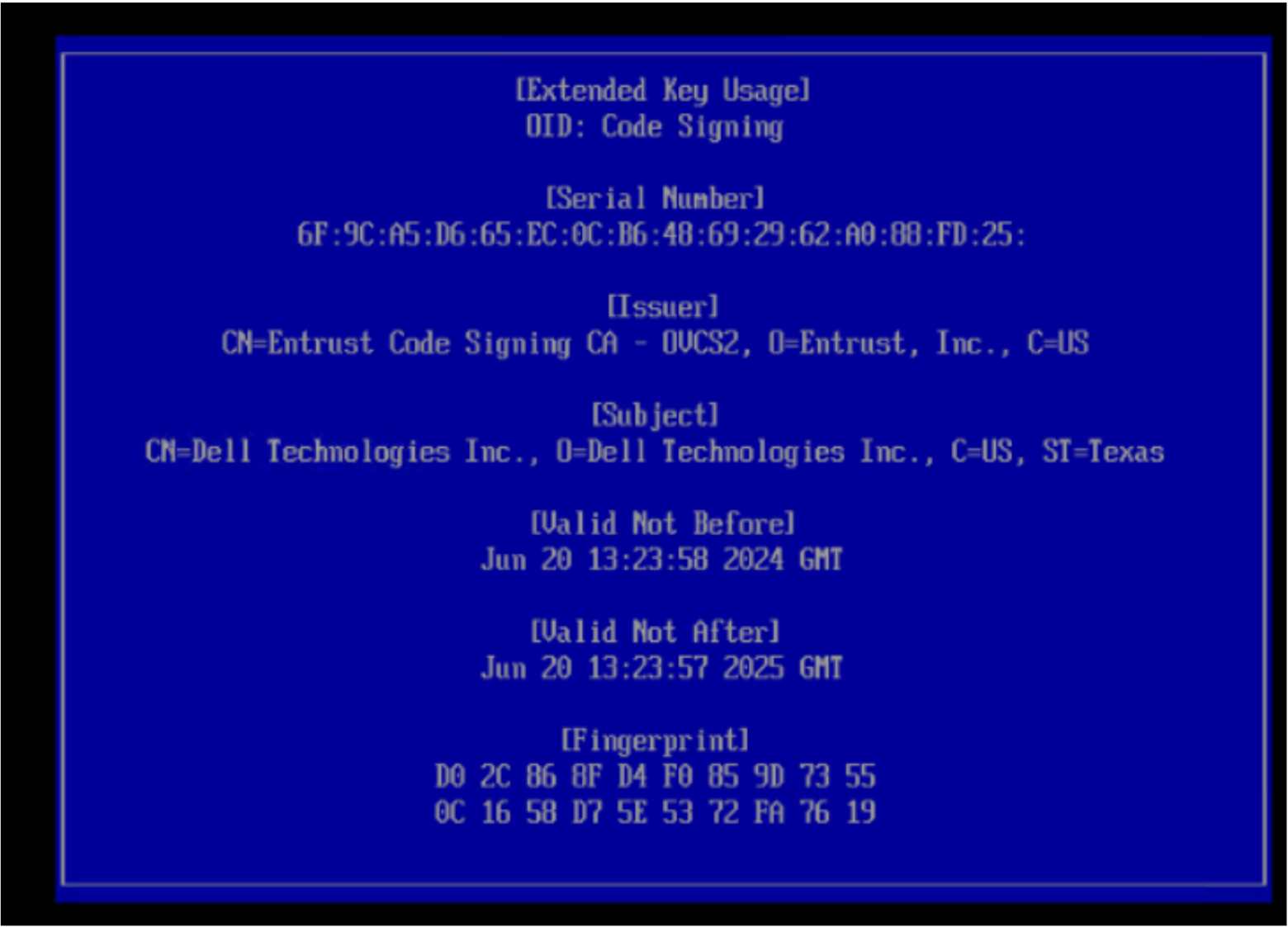

- Zmień katalog na

/bin/emc/scaleio/scini_sync/certs/.W tym katalogu znajdują się certyfikaty SDC. - Uruchom następujące polecenie, aby potwierdzić, że są one prawidłowe i nie wygasły

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Jeśli certyfikat jest prawidłowy, użyj

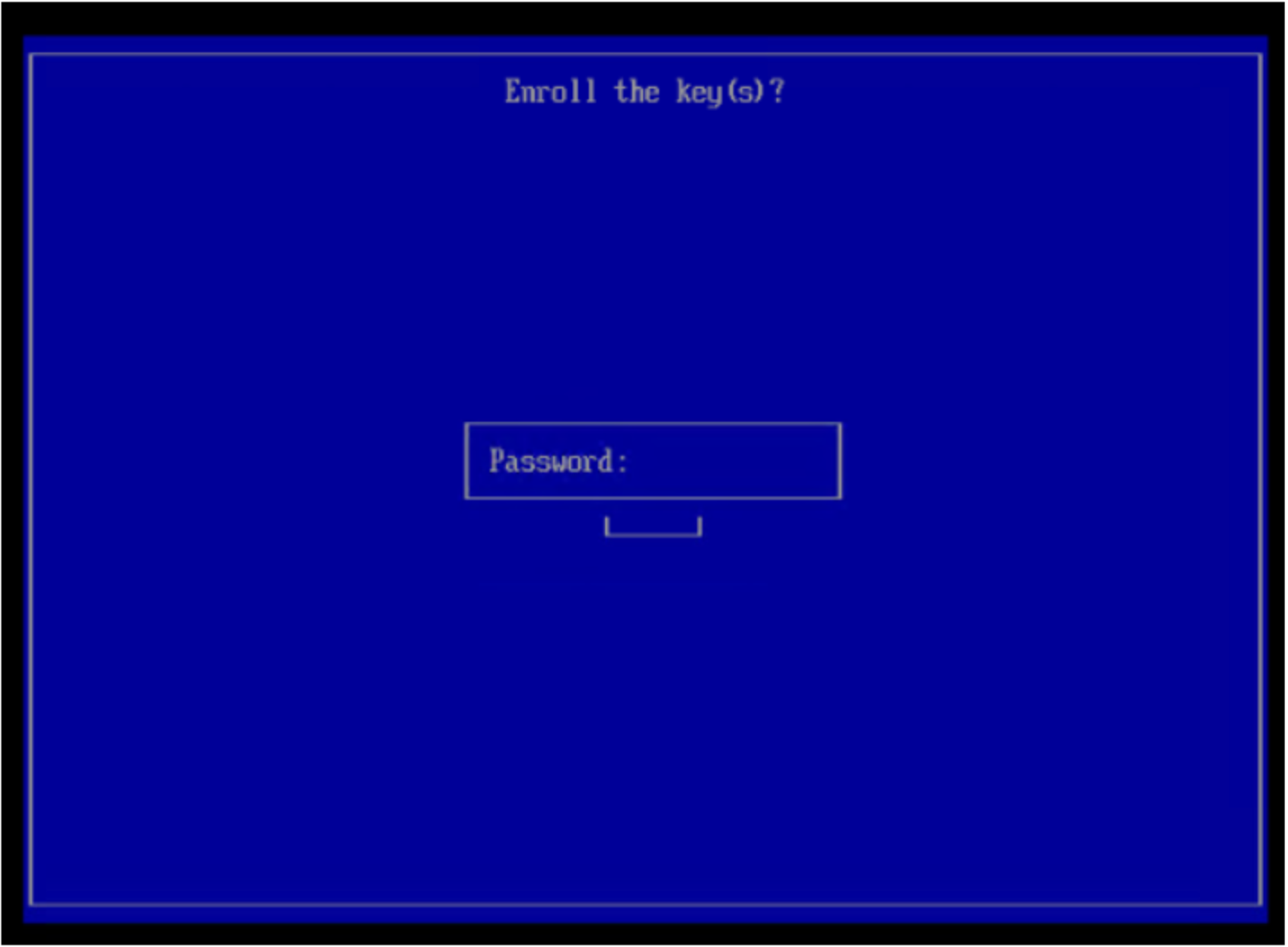

mokutil tookAby zaimportować plik.derprogramu NetWorker. Wymagane jest wygenerowanie hasła

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Jeśli certyfikat dostarczony z pakietem SDC wygasł, certyfikat może zostać dostarczony w

.pemformat, który należy przekonwertować na.dersformatuj przy użyciu następującego polecenia:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>W razie potrzeby skontaktuj się z zespołem pomocy technicznej firmy Dell, aby uzyskać nowy podpisany pakiet SDC i powiązane certyfikaty

- Uruchom ponownie hosta.

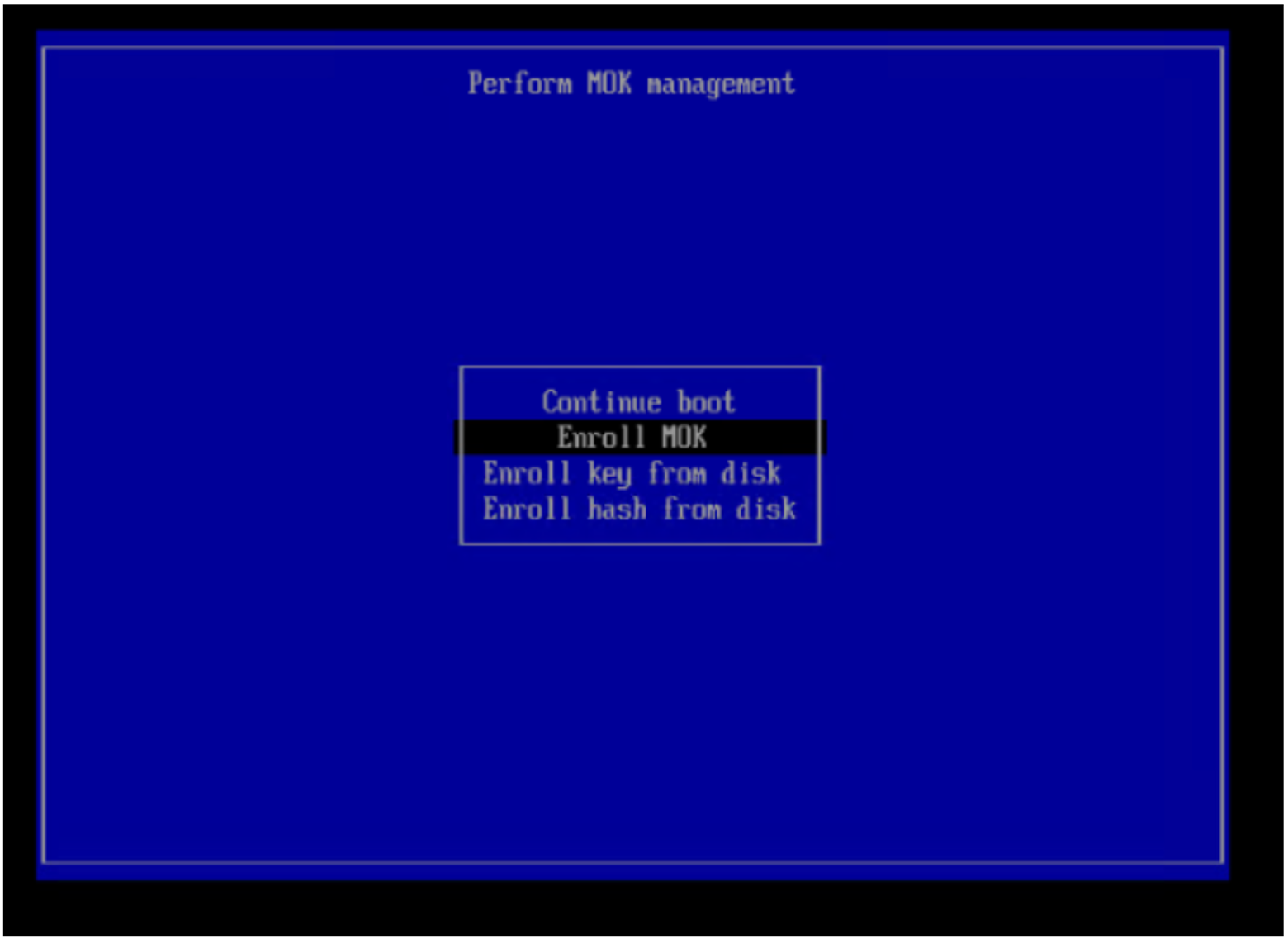

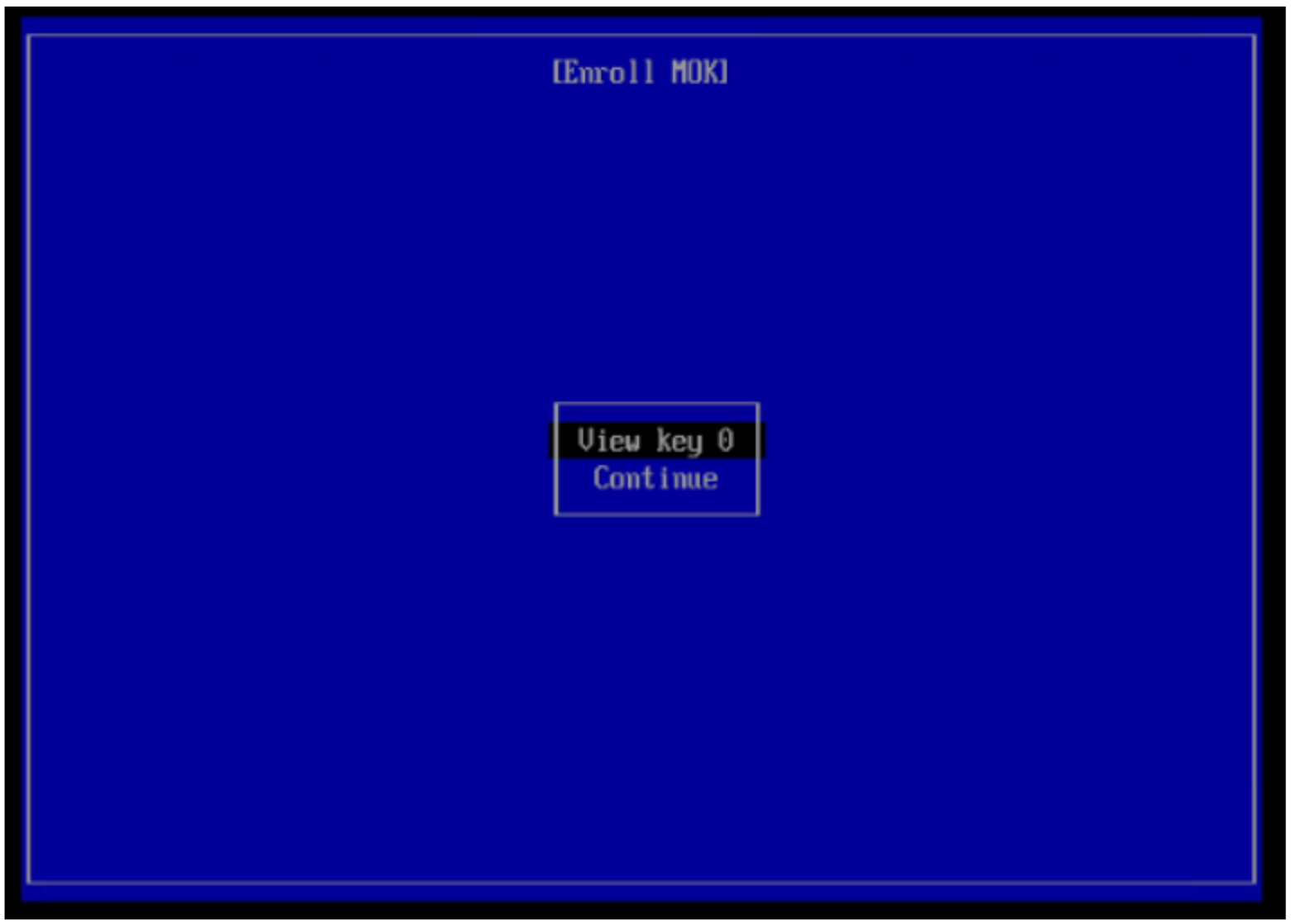

- Przed uruchomieniem systemu operacyjnego Linux podczas rozruchu należy przejść do menu zarządzania narzędziem Perform MOK . Wprowadź zarządzanie MOK i wybierz pozycję Zarejestruj MOK.

- Zaloguj się do hosta po ponownym uruchomieniu i uruchom to polecenie, aby sprawdzić, czy klient SDC jest uruchomiony i działa:

systemctl status scini.service