PowerFlex: Ativar a imposição de inicialização segura para nós de computação do PowerFlex

Resumo: Este artigo fornece instruções passo a passo para habilitar a imposição de inicialização segura da UEFI (Unified Extensible Firmware Interface) em nós de computação do Dell PowerFlex que executam ESXi ou Linux. ...

Instruções

Para ativar a inicialização segura nos nós de computação do Dell PowerFlex, você deve atender aos seguintes pré-requisitos:

-

O modo de inicialização deve ser definido como UEFI (Unified Extensible Firmware Interface) nas Configurações >do BIOS do sistema Configurações de inicialização.

Nota: Se o host não estiver nesse modo, talvez você não consiga alterá-lo sem reinstalar o sistema operacional. - O servidor deve ter o Trusted Platform Module (TPM) 2.0 instalado.

- O BIOS deve estar na versão necessária para o modelo específico do PowerEdge para oferecer suporte à ativação da inicialização segura. As informações podem ser encontradas no site de suporte da Dell.

- A RPQ é necessária para ativar a Inicialização segura. Entre em contato com seu representante de contas da Dell Technologies para avaliar e habilitar a opção de inicialização segura para nós do PowerFlex por meio de um processo de solicitação de qualificação de produto (RPQ).

- A inicialização segura deve ser desativada no iDRAC antes de realizar implementações com o PowerFlex Manager. Se ele estiver ativado, a implementação apresentará falha. A inicialização segura só deve ser ativada após a implementação.

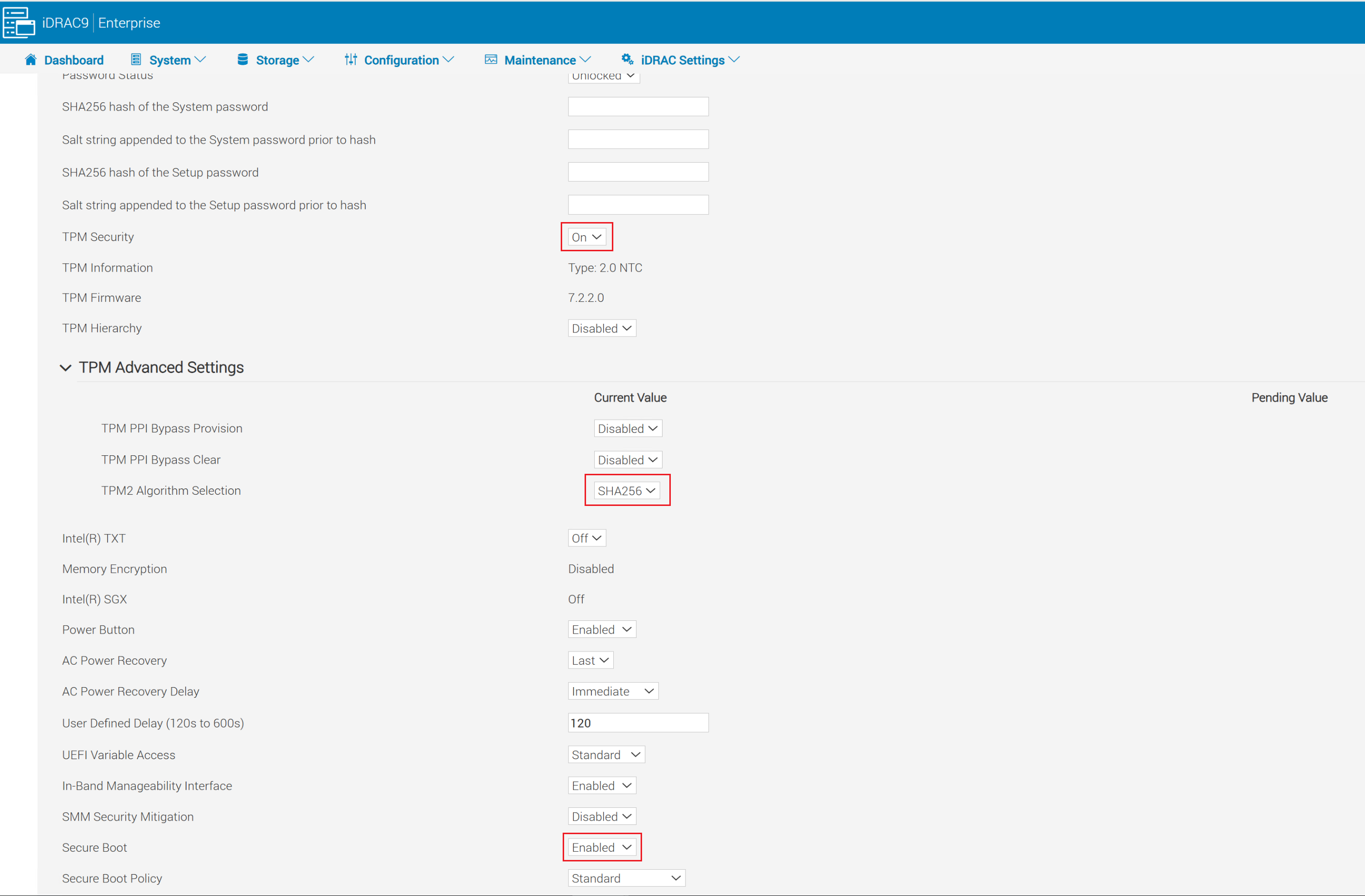

Configurar o iDRAC do Dell PowerEdge para inicialização segura:

- Faça log-in na interface Web do iDRAC e acesse Configuração > Configurações do BIOS > , Segurança do sistema

- Defina TPM Security como On (Ligado)

- Expanda TPM Advanced Settings e defina TPM2 Algorithm Selection como SHA256

- Defina Secure Boot como Enabled (Ativada)

- Clique em Aplicar na parte inferior da tela Configurações de segurança do sistema .

- Clique no botão Aplicar e reinicializar no canto inferior esquerdo da tela.

Ative a inicialização segura para ESXi:

Suporte parcial: Inicialização confiável com atestado.

- Inicialização segura UEFI: Verifica o carregador de inicialização e os módulos de kernel na inicialização

- Medições de TPM: Armazena medições de hash de inicialização em PCRs do TPM (usados para atestação)

- Criptografia apoiada por TPM: VM, vSAN e core dump

- Atestado do vCenter: Detecta se o host foi inicializado em um estado violado ou não confiável

- Suporte a vTPM em VMs: As VMs podem receber um TPM virtual para funções de segurança no convidado (também requer o servidor KMS do vCenter)

Suporte completo: Bloqueio do Execution Control

- Inclui todos os recursos do suporte parcial

- Imposição de VIB assinada: Garante que os VIBs não sejam adulterados

- Somente VIBs assinados pela VMware podem ser instalados

- Os VIBs assinados só podem ser carregados durante a inicialização do ESXi

Ative o suporte parcial no ESXi:

Para nós do rack e do equipamento PowerFlex, a inicialização segura deve ser ativada depois que o PowerFlex Manager implementar os nós. Se ele estiver habilitado previamente, as implementações usando o PowerFlex Manager falharão.

Ative o suporte parcial e siga estas etapas:

-

Execute o script de validação:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Se passar, você verá "A inicialização segura PODE ser ativada".

- Se falhar, ele listará VIBs não assinados. Você deve removê-los antes de continuar, caso contrário, o host verá uma tela roxa na próxima inicialização.

- Habilite o SSH no host do ESXi e use qualquer client SSH para se conectar ao host do ESXi usando o usuário root.

- Verifique o nível de segurança:

esxcli system settings encryption get-

- A saída deve mostrar:

- Modo: Nenhuma

- VIBs instalados: False

- Exigir inicialização segura: False

- A saída deve mostrar:

- Ative o modo TPM:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Reinicie o host.

- Quando o host estiver on-line novamente, verifique o nível de segurança:

esxcli system settings encryption get-

- A saída agora deve mostrar:

- Modo: TPM

- VIBs instalados: False

- Inicialização segura: Verdade

- A saída agora deve mostrar:

- Sincronize a configuração com o banco de inicialização:

/bin/backup.sh 0

Ative o suporte completo no ESXi:

- Habilite o SSH no host do ESXi e use qualquer client SSH para se conectar ao host do ESXi usando o usuário root .

- Verifique o nível de segurança:

- A saída deve mostrar:

- Modo: TPM

- VIBs instalados: False

- Exigir inicialização segura: Verdade

- A saída deve mostrar:

- Se o resultado não corresponder ao acima, ative o suporte parcial seguindo as instruções acima antes de continuar.

- Obtenha as configurações atuais executando:

esxcli system settings encryption get-

- Permitir que o kernel aceite a imposição do VIB:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Desligue o host e, em seguida, ligue-o (não use reboot).

- Habilite a imposição do VIB executando:

esxcli system settings encryption set --require-exec-installed-only=T-

- Reinicialize o nó para impor VIBs assinados.

- Quando o nó estiver on-line novamente, verifique o nível de segurança:

esxcli system settings encryption get - Sincronize a configuração em execução com o banco de inicialização:

/bin/backup.sh 0Configurações e chaves de backup:

- SSH para o host do ESXi como root

- Exiba a chave de backup e copie para um local seguro fora do nó

esxcli system settings encryption recovery list-

- Copie a chave de recuperação (segunda coluna) e cole-a em um arquivo de texto para salvá-la para recuperação futura. O ID de recuperação pode ser omitido.

- Gere um pacote de backup em nível de host:

vim-cmd hostsvc/firmware/backup_config- Copie o URL da Web fornecido para fazer download do pacote de backup. Armazene esse pacote no mesmo local que o arquivo de texto de backup da chave de recuperação.

Ative a inicialização segura para Linux:

-

Faça SSH para o host Linux como root e confirme se a inicialização segura está habilitada em sua máquina:

mokutil --sb-stat-

- O resultado deve ter

SecureBootenabled

- O resultado deve ter

- Se o SDC já estiver instalado, vá para a etapa 4.

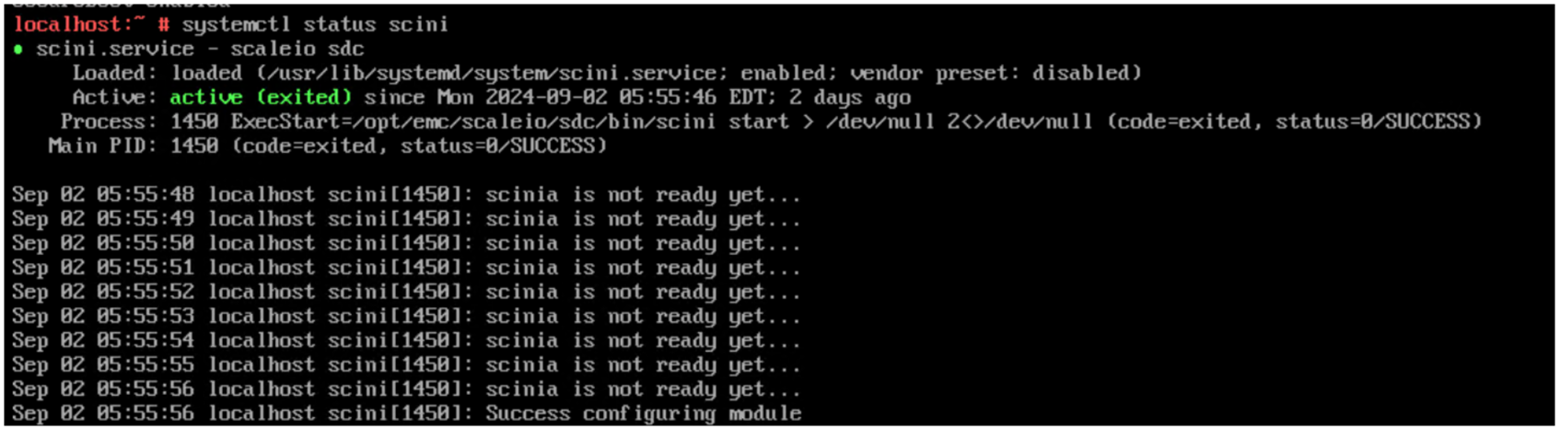

- Se o SDC não estiver instalado, instale o RPM do SDC. A instalação deve ser bem-sucedida, mas o

sciniO driver deve falhar ao carregar. Você deve receber a mensagem de erro"scini service failed because the control process exited with error code".- Para verificar detalhes sobre o erro:

- Execute

- Para verificar detalhes sobre o erro:

systemctl status scini.service-

-

- Execute

-

journalctl -xe-

- Se você verificar

dmesg, você deve ver: O carregamento do módulo com a chave indisponível é rejeitado

- Se você verificar

- Altere o diretório para

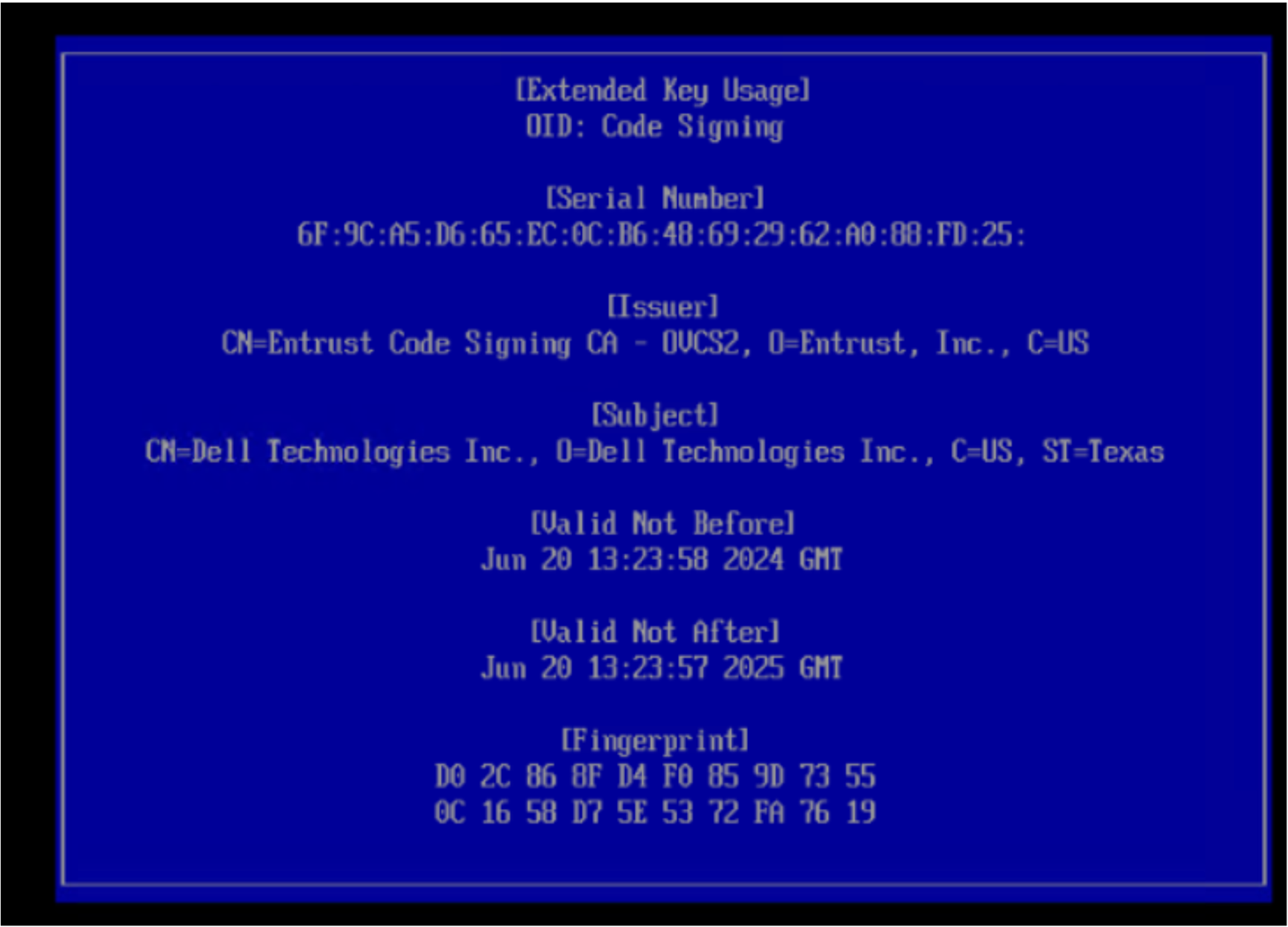

/bin/emc/scaleio/scini_sync/certs/.Nesse diretório, você encontra os certificados do SDC. - Execute o seguinte comando para confirmar se eles são válidos e não expirados

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Se o certificado for válido, use o comando

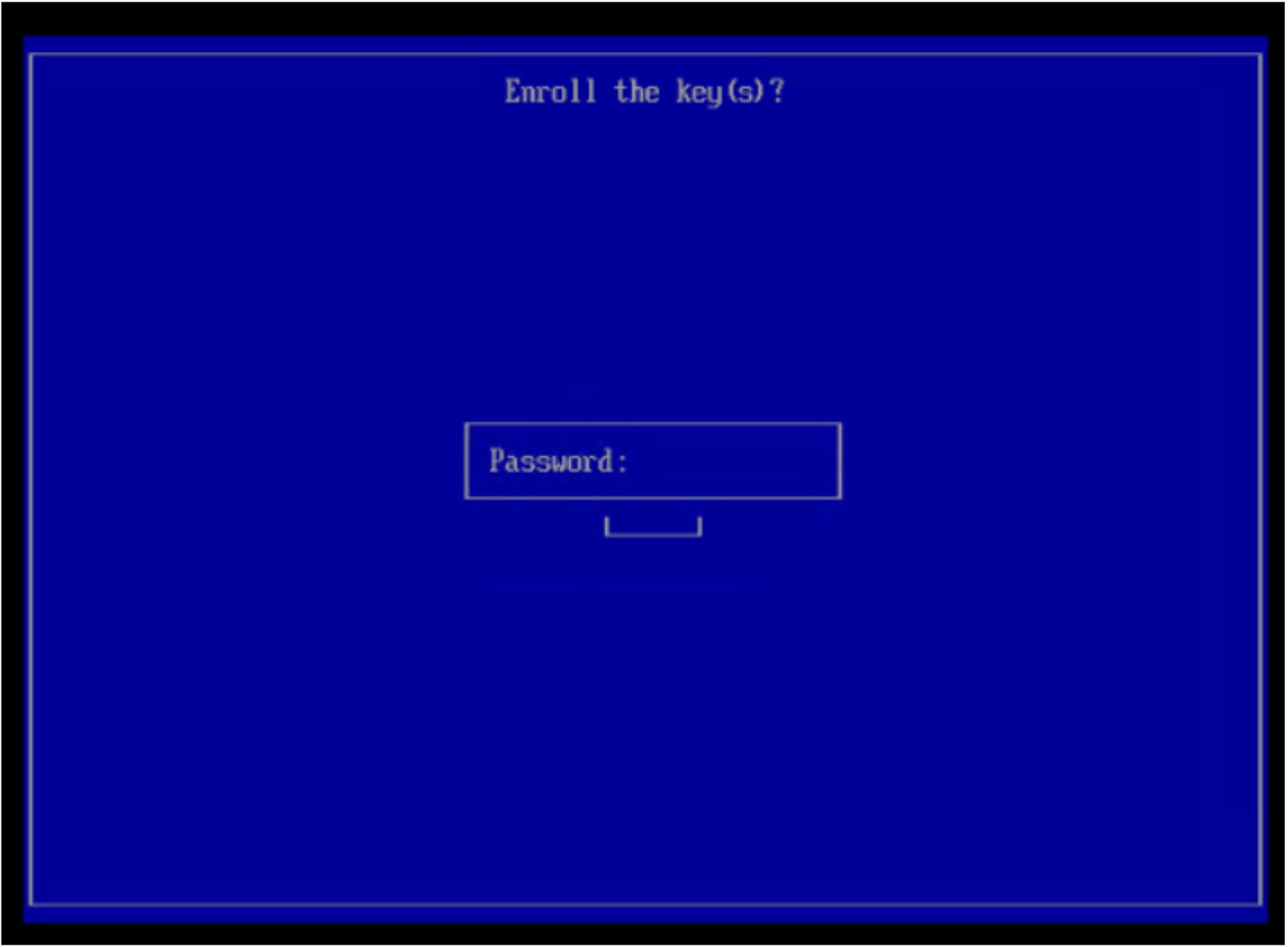

mokutil tookpara importar o.der. Você é obrigado a gerar um passwor

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Se o certificado fornecido com o pacote do SDC tiver expirado, você poderá receber um certificado no

.pemformato para o qual você deve converter.derformat usando o seguinte comando:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Se necessário, entre em contato com a equipe de suporte Dell para obter o novo pacote SDC assinado e os certificados relacionados

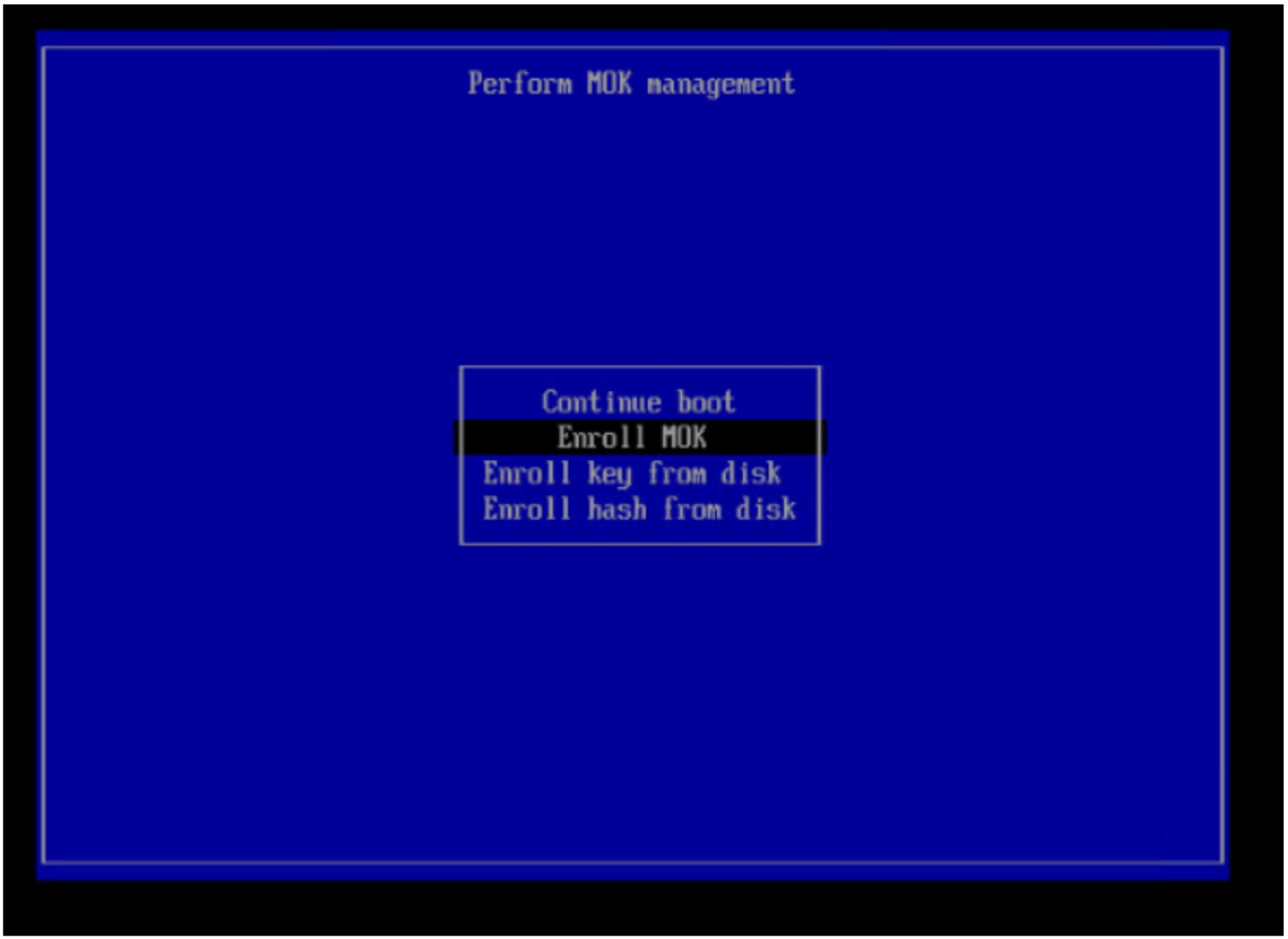

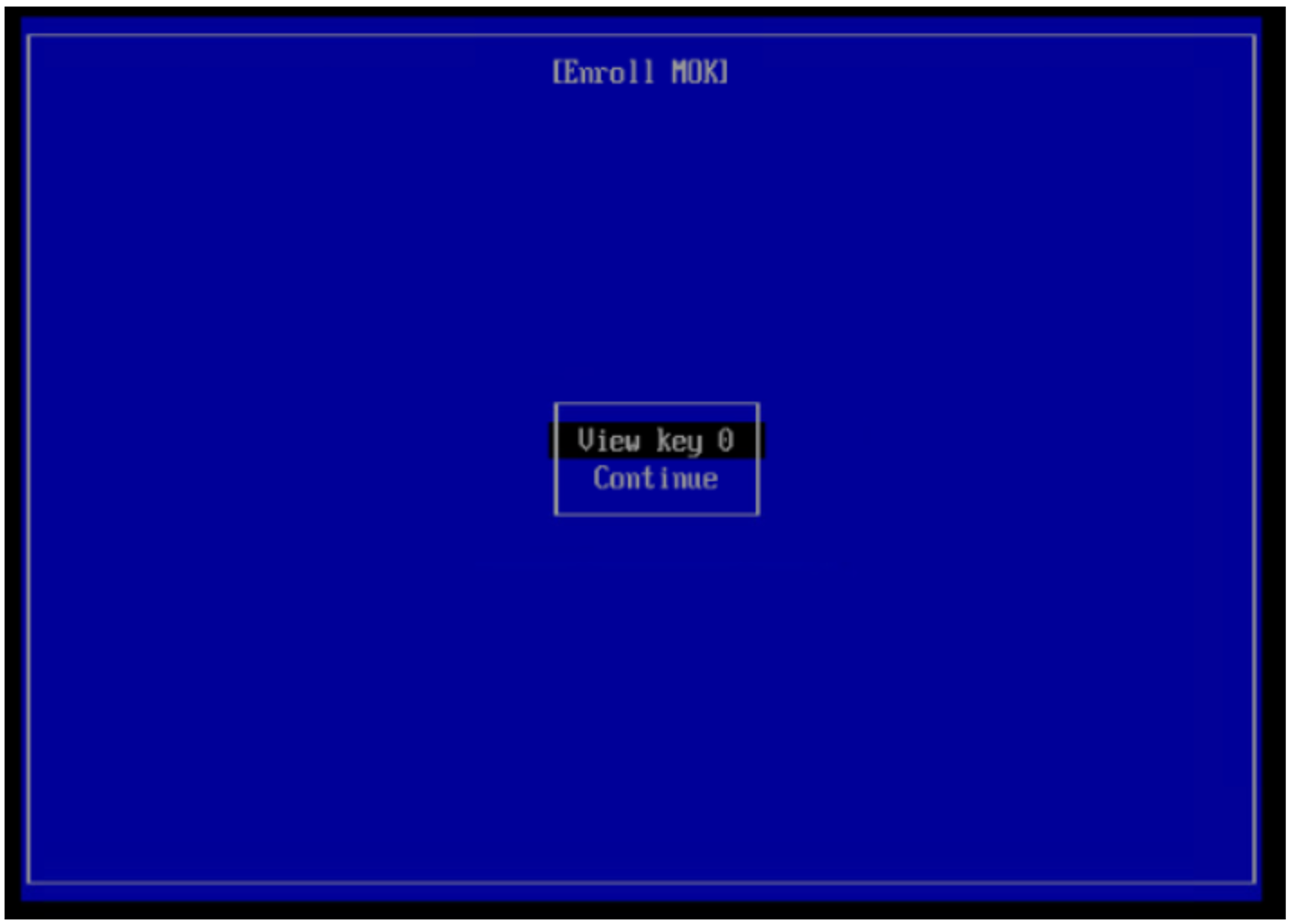

- Reinicialize o host.

- Na inicialização, antes da inicialização do sistema operacional Linux, você deve entrar no menu Executar gerenciamento MOK . Digite o gerenciamento do MOK e escolha Inscrever MOK.

- Faça log-in no host após a reinicialização e execute este comando para validar se o SDC está ativo e em execução:

systemctl status scini.service