Dell Unity. Не удалось подключиться к серверу LDAP. Повторно проверьте конфигурацию LDAP в разделе Службы каталогов. (Error Code: 0x6000193) [исправляется пользователем]

摘要: Не удается настроить LDAP и LDAPS — проверка подключения завершается сбоем.

本文章適用於

本文章不適用於

本文無關於任何特定產品。

本文未識別所有產品版本。

症狀

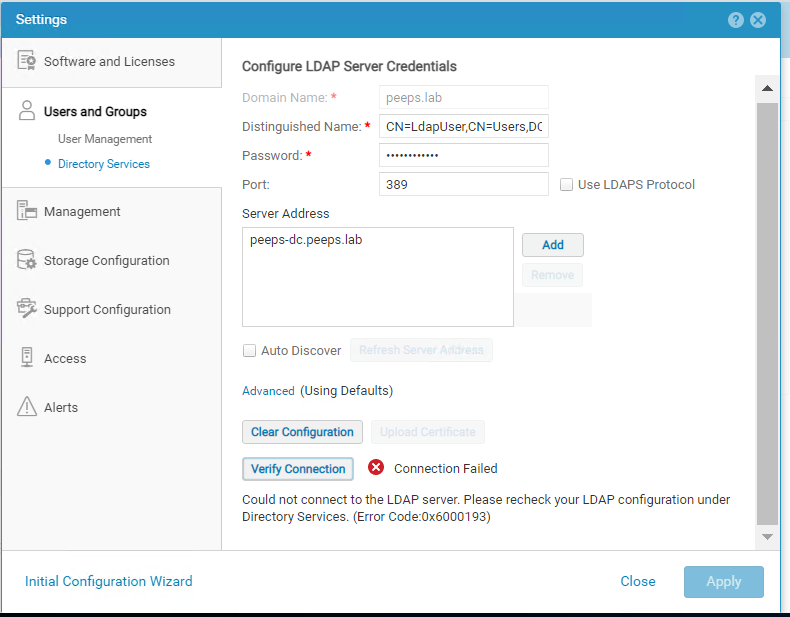

Не удалось подключиться к серверу LDAP. Повторно проверьте конфигурацию LDAP в разделе Службы каталогов. (Error Code: 0x6000193)

原因

- Неверные сведения о сервере LDAP | Сервер LDAP недоступен

- Неправильное имя пользователя привязки и пароль

- Неверный сертификат SSL сервера LDAP при использовании LDAPS

解析度

Сведения о сервере LDAP

Сервер LDAP должен быть под управлением команды ping из Unity, используя имя хоста и IP-адрес.

C:\Users\user>nslookup

Server: peeps-dc.peeps.lab - - - > > >peeps-dc — имя хоста || peeps.lab — адрес доменного

имени: 5.6.xx.xx

Имя: peeps-dc.peeps.lab

Адрес: 5.6.xx.xx

C:\Users\user>

Incorrect Bind user DN and Password

From your windows host machine, подключенный к AD, выполните следующую команду в cmd и найдите имя пользователя, чтобы найти различающееся имя пользователя.

C:\Users\Administrator>setspn LdapUser

Registered ServicePrincipalNames for CN=LdapUser,CN=Users,DC=peeps,DC=lab

C:\Users\Administrator>sets >

CN=LdapUser,CN=Users,DC=peeps,DC=lab - > > > — это distinguised name of the bind user

Incorrect LDAP server SSL certificate if using LDAPS

После загрузки сертификата SSL и проверки подключения происходит сбой подключения. Это можно проверить из выходных данных ldapsearch.

Ldapsearch для проверки подключения LDAP

ldapsearch -x -d 1 -v -H ldap://ldapserver_name_or_IP:389 -b "CN=Users,dc=peeps,dc=lab" -D "CN=Administrator,CN=Users,DC=peeps,DC=lab" -w Password

Успешная поисковая часть вывода:

# filter: (объектный класс=*)

Количество запросов: ALL

#

res_errno. 0, res_error. <<<<< поиска привязки или поиска пользователя выполнен успешно.

ldap_free_request (origid 2, msgid 2)

Если для контроллера домена используется политика: «Контроллер домена: Для параметра «LDAP server signing requirements» установлено значение «Require signing», подключение не будет выполнено, если не настроено использование SSL с параметром LDAPS в Unisphere.

Если сервер LDAP требует аутентификации и вы пытаетесь настроить LDAP, а не LDAPS без загрузки SSL, ниже приведен вывод ldapsearch для проверки того же.

Ldapsearch для проверки подключения LDAPS

Сервер LDAP должен быть под управлением команды ping из Unity, используя имя хоста и IP-адрес.

C:\Users\user>nslookup

Server: peeps-dc.peeps.lab - - - > > >peeps-dc — имя хоста || peeps.lab — адрес доменного

имени: 5.6.xx.xx

Имя: peeps-dc.peeps.lab

Адрес: 5.6.xx.xx

C:\Users\user>

Incorrect Bind user DN and Password

From your windows host machine, подключенный к AD, выполните следующую команду в cmd и найдите имя пользователя, чтобы найти различающееся имя пользователя.

C:\Users\Administrator>setspn LdapUser

Registered ServicePrincipalNames for CN=LdapUser,CN=Users,DC=peeps,DC=lab

C:\Users\Administrator>sets >

CN=LdapUser,CN=Users,DC=peeps,DC=lab - > > > — это distinguised name of the bind user

Incorrect LDAP server SSL certificate if using LDAPS

После загрузки сертификата SSL и проверки подключения происходит сбой подключения. Это можно проверить из выходных данных ldapsearch.

Ldapsearch для проверки подключения LDAP

ldapsearch -x -d 1 -v -H ldap://ldapserver_name_or_IP:389 -b "CN=Users,dc=peeps,dc=lab" -D "CN=Administrator,CN=Users,DC=peeps,DC=lab" -w Password

Успешная поисковая часть вывода:

# filter: (объектный класс=*)

Количество запросов: ALL

#

res_errno. 0, res_error. <<<<< поиска привязки или поиска пользователя выполнен успешно.

ldap_free_request (origid 2, msgid 2)

Если для контроллера домена используется политика: «Контроллер домена: Для параметра «LDAP server signing requirements» установлено значение «Require signing», подключение не будет выполнено, если не настроено использование SSL с параметром LDAPS в Unisphere.

Если сервер LDAP требует аутентификации и вы пытаетесь настроить LDAP, а не LDAPS без загрузки SSL, ниже приведен вывод ldapsearch для проверки того же.

res_errno. 8, res_error. , res_matched:

Ldapsearch для проверки подключения LDAPS

env LDAPTLS_CACERT=/EMC/backend/CEM/LDAPCer/serverCertificate.cer ldapsearch -x -d 1 -v -H ldaps://ldapserver_name_or_IP:636 -b "CN=Users,dc=peeps,dc=lab" -D "CN=Administrator,CN=Users,DC=peeps,DC=lab" -w Password

Ниже приведены выходные данные ldapsearch для LDAPS, если протокол SSL неправильный. Трассировка TLS: SSL_connect:Клиент записи SSLv3/TLS hello Трассировка TLS: SSL_connect:Сервер чтения SSLv3/TLS hello Проверка сертификата TLS: глубина: 1, err: 20, тема: /DC=lab/DC=peeps/CN=issuer_name, выпускник: /CN=issuer_name Проверка сертификата TLS: Ошибка, невозможно получить сертификат локального системного администратора tls_write: want=7, written=7 0000: 15 03 03 00 02 02 30 ...... 0 Трассировка TLS: Запись оповещения SSL3:fatal:unknown CA Трассировка TLS: SSL_connect:error in error TLS: не удается подключиться: error:1416F086:SSL routines:tls_process_server_certificate:certificate verify failed (unable to get local issuer certificate). ldap_err2string ldap_sasl_bind (ПРОСТОТА): Не удается связаться с сервером LDAP (-1) ПРЕДУПРЕЖДЕНИЕ *** Сервисная оболочка Unity активирована! ПРЕДУПРЕЖДЕНИЕ*** root@hostname spa:/home/service/user#

受影響的產品

Dell EMC Unity, Dell Unity 300, Dell EMC Unity 300F, Dell EMC Unity 350F, Dell EMC Unity 400, Dell EMC Unity 400F, Dell EMC Unity 450F, Dell EMC Unity 500, Dell EMC Unity 500F, Dell EMC Unity 550F產品

Dell EMC Unity XT 380, Dell EMC Unity XT 380F, Dell EMC Unity XT 480, Dell EMC Unity XT 480F, Dell EMC Unity 600, Dell EMC Unity 600F, Dell EMC Unity 650F, Dell EMC Unity XT 680, Dell EMC Unity XT 680F, Dell EMC Unity XT 880, Dell EMC Unity XT 880F

, Dell EMC Unity Family |Dell EMC Unity All Flash, Dell EMC Unity Family, Dell EMC Unity Hybrid, Dell EMC UnityVSA Professional Edition/Unity Cloud Edition

...

文章屬性

文章編號: 000211909

文章類型: Solution

上次修改時間: 12 12月 2025

版本: 3

向其他 Dell 使用者尋求您問題的答案

支援服務

檢查您的裝置是否在支援服務的涵蓋範圍內。